YT8511数据保护策略:备份与恢复的最佳实践

发布时间: 2025-01-06 09:23:24 阅读量: 5 订阅数: 5

YT8511&YT8521数据手册

# 摘要

YT8511数据保护策略的制定与实施是确保信息资产安全和业务连续性的关键。本文首先介绍了数据保护的基础知识,随后探讨了备份与恢复策略的理论和实践,包括不同备份类型的对比、备份工具与方法、数据安全措施以及恢复流程的要点。进阶应用章节讨论了高级备份技术、数据安全合规性以及备份恢复过程的自动化和监控。最后,通过不同行业案例分析,本文揭示了YT8511数据保护策略在不同环境下的应用,并总结了成功实施的经验与教训。

# 关键字

数据保护;备份策略;恢复策略;数据安全;自动化备份;法规遵从性

参考资源链接:[国产千兆网PHY芯片YT8511:高性能替代Marvell和Realtek](https://wenku.csdn.net/doc/6401ab9dcce7214c316e8e13?spm=1055.2635.3001.10343)

# 1. YT8511数据保护的基础知识

数据保护是确保组织能够应对数据丢失或损坏的关键策略。YT8511数据保护模型专注于从基础到先进的数据备份和恢复解决方案。了解数据保护的基础知识,为IT专业人员提供了坚实的理论基础,以应对可能发生的数据灾难事件。

## 1.1 数据保护的重要性

在当今数字化时代,数据是组织的宝贵资产。丢失关键数据可能导致财务损失、业务中断,甚至信誉受损。因此,实施有效的数据保护措施是维护业务连续性的必要条件。

## 1.2 数据保护的基本元素

数据保护涵盖多个方面,包括数据备份、恢复、灾难恢复计划、数据安全和合规性。理解这些基本元素如何相互作用是构建强大数据保护策略的基础。

## 1.3 数据备份与恢复概述

备份是复制和存储数据的过程,以防原始数据丢失或损坏。而恢复是从备份中恢复数据的过程。这两者是数据保护的核心组成部分,并且需要有计划和策略性地进行管理。

接下来的内容将深入探讨备份策略,以及如何通过备份和恢复技术来保护组织的资产。

# 2. 备份策略的理论与实践

备份是数据保护的核心组成部分,旨在防止数据丢失和灾难性后果。一个良好的备份策略能够确保业务连续性和快速恢复。本章将详细探讨备份的类型和策略、数据备份的工具和方法以及备份过程中如何确保数据的安全性。

### 2.1 备份的类型和策略

备份类型的选择直接决定了备份频率、所需存储空间、恢复时间以及是否能够满足业务需求。

#### 2.1.1 全备份、增量备份和差异备份的对比

全备份、增量备份和差异备份是三种常见的备份方式,它们各自有不同的特点和应用场景。

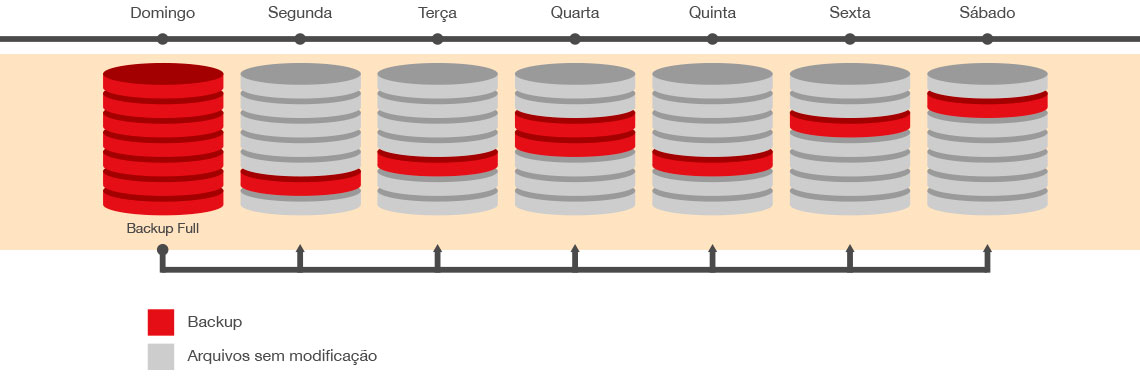

- **全备份**:每次都备份所有选定的数据。这是一种最全面的备份方式,能够确保所有数据的完整性。然而,它也是最耗时和占用最多存储空间的方式。

- **增量备份**:仅备份自上一次任何类型备份之后发生变化的数据。它大大减少了备份所需时间和存储空间,但恢复过程相对复杂,可能需要上一次的全备份和所有相关增量备份。

- **差异备份**:备份自上次全备份以来发生变化的所有数据。与增量备份相比,差异备份需要更多的存储空间,但恢复过程更简单,只需要最新的全备份和最近的差异备份。

下表列出了三种备份类型的比较:

| 备份类型 | 备份频率 | 备份速度 | 存储空间需求 | 恢复速度 | 复杂性 |

|----------|-----------|-----------|---------------|-----------|--------|

| 全备份 | 低 | 慢 | 大 | 快 | 低 |

| 增量备份 | 高 | 快 | 小 | 慢 | 高 |

| 差异备份 | 中 | 中 | 中 | 中 | 中 |

选择合适的备份类型,需要权衡备份频率、恢复速度、存储成本和业务需求。企业通常会采用全备份与增量备份或差异备份结合的方式来平衡这些因素。

#### 2.1.2 定期备份与实时备份的选择

- **定期备份**:数据在固定时间点进行备份,例如每天晚上或每周一次。这种方式简单易管理,但不能即时保护数据。

- **实时备份**(或连续数据保护):几乎实时地备份数据的每次更改。这种备份方式可以最大限度减少数据丢失的风险,但对系统性能和存储设备的要求较高。

选择备份策略时,企业需要根据业务活动的频率、数据变化的速度以及可用资源来决定最合适的方案。

### 2.2 数据备份的工具和方法

在备份数据时,选择合适的工具和方法至关重要。

#### 2.2.1 本地备份与远程备份的工具选择

- **本地备份**:将数据备份到本地存储设备,如硬盘、磁带或固态驱动器。本地备份便于管理,成本较低,但面临物理损坏的风险。

- **远程备份**:数据备份到远程服务器或云存储。远程备份可以抵御本地灾难,但依赖网络连接,并且可能涉及额外成本。

备份工具的选择应该基于数据的重要性、备份频率、恢复要求以及预算。

#### 2.2.2 备份数据的存储介质和格式

- **存储介质**:磁带、硬盘、固态硬盘、光盘等。每种介质都有其优势和局限性,例如磁带在长期存档中较为常见,硬盘则适用于频繁的读写操作。

- **备份格式**:备份文件的格式决定了文件的可读性和兼容性。常见的备份格式包括tar、zip、VHD等。选择格式时要考虑到数据恢复的便捷性和备份工具的兼容性。

### 2.3 备份过程中的数据安全

备份数据的安全性是整个备份策略中的重中之重。

#### 2.3.1 加密备份数据的方法

数据加密是确保备份数据在存储和传输过程中不被未授权访问的重要手段。备份工具通常提供内置的加密功能,可以使用AES(高级加密标准)等加密算法来保护数据。加密过程应该是透明的,以确保用户无需进行额外操作。

```bash

# 使用AWS CLI进行加密备份的示例命令

aws s3 cp --recursive --sse AES256 s3://my-source-bucket/ s3://my-encrypted-backup-bucket/

```

在上述示例中,AWS命令行界面(CLI)用于同步本地目录到远程S3存储桶,并且使用服务器端加密(SSE-AES256)保护备份数据。

#### 2.3.2 确保备份数据完整性和可用性

数据完整性确保备份数据没有在传输和存储过程中被篡改。使用校验和、哈希函数和数字签名等机制可以验证数据的完整性。此外,定期进行数据恢复演练可以确保备份数据在需要时具有可用性。

```mermaid

graph LR

A[开始数据备份] --> B[备份数据]

B --> C[计算数据哈希]

C --> D[存

```

0

0