R语言数据包安全守护:数据分析的隐私与安全防护全攻略

发布时间: 2024-11-10 12:28:03 阅读量: 37 订阅数: 23

# 1. R语言数据包安全概述

随着数据分析和统计计算在科研、商业和金融领域的广泛应用,R语言作为一种高级统计语言和环境,日益受到关注。然而,数据分析的便利性与其数据包安全问题一直并存,R语言也不例外。数据包安全问题不仅涉及代码层面的安全漏洞,更包括数据分析过程中可能泄露的敏感信息。本章将概述R语言数据包安全的重要性,为读者提供一个全面了解数据包安全的基础框架。

R语言数据包安全概述涵盖了数据包的来源、维护、使用以及潜在的安全隐患。在了解数据包如何运作、如何管理其依赖关系以及它们如何被集成到更大的应用中之前,我们必须首先认识到数据安全和隐私保护的重要性。数据安全不仅关乎数据的完整性和可用性,更关乎个人隐私、企业机密以及遵守相关法律法规。

在R语言的生态系统中,数据包安全面临两大主要挑战:一是第三方依赖的安全性;二是数据在传输和处理过程中的安全性。这不仅需要对R语言有深入的理解,还需要掌握一系列数据安全知识和技术。在接下来的章节中,我们将逐步深入了解R语言在数据隐私保护、数据安全实践以及高级应用方面的关键概念和实践方法。通过这些讨论,我们希望能够帮助R语言用户构建一个更加安全的数据分析环境。

# 2. R语言的数据隐私保护理论

### 2.1 数据隐私保护的基本概念

#### 2.1.1 隐私保护的法律与伦理基础

在处理个人数据时,遵循法律和伦理规范是至关重要的。数据隐私保护的法律基础主要体现在各种数据保护法案和规定中,例如欧盟的通用数据保护条例(GDPR),它是对个人数据隐私保护最具影响力的全球性法律之一。GDPR规定了数据控制者和处理者必须遵守的规则,包括数据最小化、目的限制、透明性、安全性等原则。违反这些规定的组织可能会面临巨大的罚款,从而强化了遵守这些法律的必要性。

从伦理角度来看,数据隐私保护要求我们尊重个人的自主权、隐私权以及数据的完整性。在使用数据之前获取数据主体的明确同意,并在数据处理过程中确保信息的保密性和准确性,是对数据主体的尊重。此外,伦理原则还要求我们在设计数据收集和处理系统时,要考虑到数据的使用可能对个人产生的影响。

#### 2.1.2 数据分类与敏感性评估

数据分类是数据隐私保护的第一步,它涉及将数据分为不同的类别,比如公共数据、内部数据、受限制数据和敏感数据。通过数据分类,组织能够为不同类型的数据设置合适的保护措施。敏感数据需要受到更高层次的保护,如个人身份信息、医疗记录、财务信息等。

敏感性评估是对数据中信息敏感度的评价,评估应基于数据被泄露后可能造成的损害程度。例如,如果一个数据集包含密码或社会保险号码,即使这些信息被加密,也必须认定为高度敏感。评估还应当考虑数据被滥用的潜在风险,例如数据可能被用于身份盗窃或其他犯罪行为。

### 2.2 数据匿名化技术

#### 2.2.1 匿名化的定义与方法

数据匿名化是一种使数据无法追溯到个人的技术。在数据科学和统计分析中,它是一个重要的步骤,有助于在保护个人隐私的同时,仍然能够对数据进行有意义的分析。匿名化通常通过去除或替代个人识别信息(PII)来实现,例如名字、地址、电话号码等。

数据匿名化的方法包括但不限于数据泛化、数据扰动、数据隐藏和数据合成。泛化方法将数据中的某些值替换为其泛化的形式,例如将所有的年龄替换为年龄组。扰动方法对数据添加噪声或进行小的改动,以隐藏原始信息。数据隐藏可能涉及创建数据子集或使用数据合成技术,即生成虚构但统计上代表性的数据。

#### 2.2.2 匿名化工具与实践案例

匿名化工具在保护数据隐私方面发挥着关键作用。一些流行的工具包括ARX, Anonimatron和the U.S. Census Bureau’s Disclosure Avoidance System等。这些工具提供不同的匿名化算法,并且能够对不同格式的数据集进行匿名化处理。

实践中,匿名化技术被广泛应用于医疗保健、人口统计研究、金融分析等领域。例如,医院在共享研究数据时,会去除或替换病人信息,以确保病人隐私不被泄露。在金融领域,金融机构可能使用匿名化数据来测试新策略或进行风险管理,而不暴露真实的客户信息。

### 2.3 加密技术在数据保护中的应用

#### 2.3.1 加密技术的原理与分类

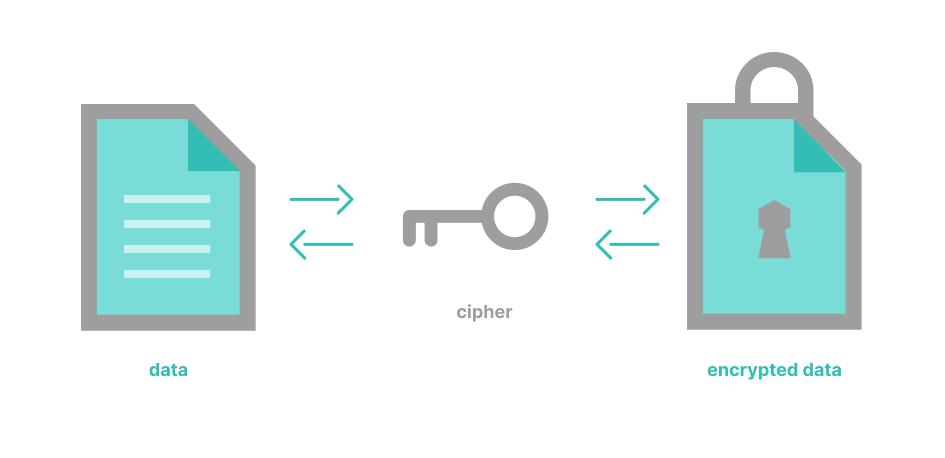

加密技术是保护数据隐私和安全的核心方法之一,它通过将信息转换为另一种形式或代码,使未授权的用户无法理解其含义。加密技术的主要原理是使用密钥,密钥可以是对称的(加密和解密使用同一个密钥),也可以是不对称的(使用一对密钥,公钥和私钥)。

按照加密过程,加密技术主要分为对称加密和非对称加密两大类。对称加密算法包括AES(高级加密标准)和DES(数据加密标准),这类算法的优点是速度快,适合大量数据的加密。非对称加密算法包括RSA和ECC(椭圆曲线加密),这类算法的安全性更高,但计算成本也较大,通常用于加密较小的数据。

#### 2.3.2 加密技术在R语言中的实现

R语言通过提供多种加密和哈希函数库,使得用户能在数据分析的过程中实现数据保护。例如,使用`digest`包可以生成数据的哈希值,而`openssl`包则可以处理非对称加密操作。以下是一个使用`digest`包进行数据哈希的例子:

```r

library(digest)

# 原始数据

original_data <- "Sensitive Information"

# 计算数据的MD5哈希值

hash_value <- digest(original_data, algo = "md5", serialize = FALSE)

print(hash_value)

```

在这

0

0