保护配置文件安全:Python敏感信息加密与解密指南

发布时间: 2024-10-02 01:57:58 阅读量: 63 订阅数: 38

java+sql server项目之科帮网计算机配件报价系统源代码.zip

# 1. 配置文件安全性的基本概念

## 1.1 配置文件的重要性和风险

配置文件是软件应用程序中不可或缺的一部分,它们存储了如数据库连接字符串、密钥、API密钥、环境变量以及其他重要设置信息。虽然这些文件对于应用的正常运行至关重要,但它们也常常成为攻击者获取敏感信息的途径。如果配置文件被未经授权的人员访问,可能会导致数据泄露,甚至引发安全漏洞。

## 1.2 配置文件的安全性挑战

配置文件通常存放在易于访问的位置,尤其是在开发和测试环境中,由于缺乏严格的监控和保护措施,配置文件很容易遭到未授权的访问和篡改。在生产环境中,保证配置文件的安全同样是一个挑战,需要平衡易访问性和安全性。

## 1.3 基本的安全实践

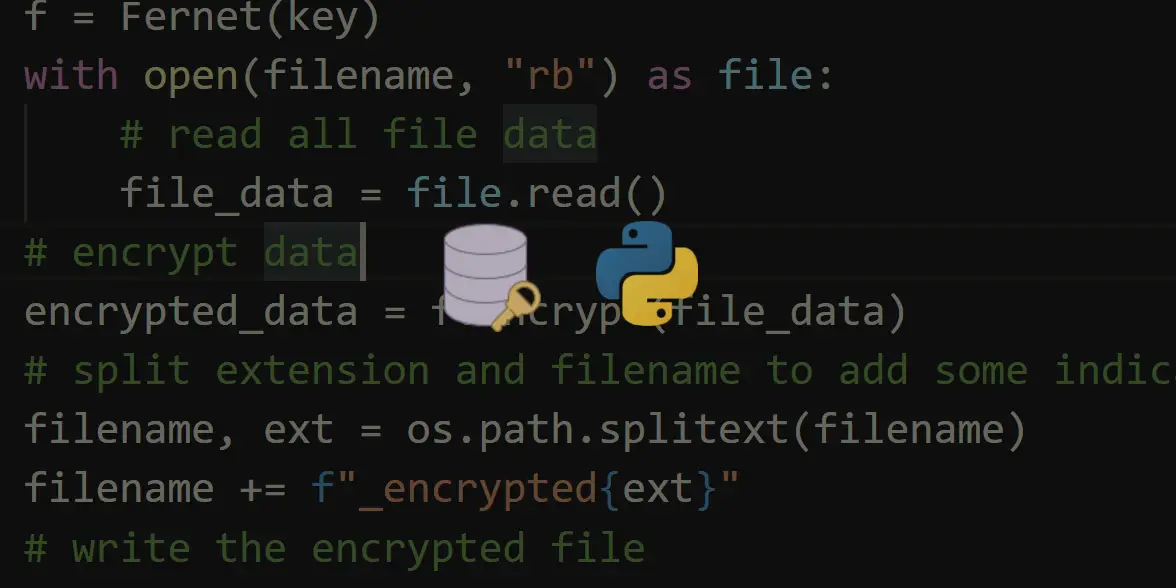

为了加强配置文件的安全性,最基本的实践包括:最小权限原则、文件加密、安全的存储机制、定期的安全审计和培训人员。对配置文件进行加密是保护其内容不被未授权访问的有效手段。在后续章节中,我们会探讨Python中的加密技术,以及如何在实践中应用这些技术来保护配置文件。

# 2. Python中的加密技术基础

### 2.1 对称加密算法原理及应用

#### 2.1.1 对称加密的定义与特性

对称加密是加密和解密使用相同密钥的加密算法。这种算法的安全性依赖于密钥的保密性。在加密过程中,发送方使用密钥对数据进行加密,生成密文。接收方拥有相同的密钥,用来解密密文,恢复出原始信息。

对称加密算法的优点包括:

- **速度快**:因为其算法相对简单,加密和解密过程在计算上比非对称加密更为高效,适合大量数据的加密。

- **技术成熟**:对称加密技术历史悠久,经过长时间的实践检验,算法稳定可靠。

然而,对称加密也有以下缺点:

- **密钥管理困难**:特别是在需要多对用户间通讯的情况下,每个用户之间都需要不同的密钥,随着用户数目的增加,密钥管理的复杂度成指数增加。

- **密钥传递问题**:密钥在传递过程中可能被截获,增加了安全隐患。

#### 2.1.2 对称加密在Python中的实现

在Python中实现对称加密通常使用标准库`cryptography`,它提供了一套全面的加密解决方案。以下是一个使用`cryptography`库的AES(高级加密标准)对称加密算法的示例代码:

```python

from cryptography.hazmat.primitives.ciphers import Cipher, algorithms, modes

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives import padding

import os

# 密钥生成

def generate_key(length):

return os.urandom(length)

# 对数据进行加密

def encrypt_data(key, plaintext):

# 初始化向量(IV)必须随机生成且与密钥同等长度

iv = os.urandom(16)

cipher = Cipher(algorithms.AES(key), modes.CBC(iv), backend=default_backend())

encryptor = cipher.encryptor()

# 填充数据以满足块大小要求

padder = padding.PKCS7(algorithms.AES.block_size).padder()

padded_data = padder.update(plaintext) + padder.finalize()

encrypted_data = encryptor.update(padded_data) + encryptor.finalize()

return iv + encrypted_data

# 假设密钥长度为16字节

key = generate_key(16)

plaintext = b'This is a secret message.'

encrypted_message = encrypt_data(key, plaintext)

# 输出密钥和加密后的数据

print(f"Key: {key.hex()}")

print(f"Encrypted message: {encrypted_message.hex()}")

```

#### 2.1.3 对称加密算法的优缺点分析

- **优点**:

- 密钥长度比非对称加密短,加密速度更快。

- 对于硬件要求较低,可在资源受限的设备上运行。

- **缺点**:

- 密钥分发问题难以解决,特别是在大规模系统中。

- 若密钥被破解,所有数据都可能被泄露。

### 2.2 非对称加密算法原理及应用

#### 2.2.1 非对称加密的定义与特性

非对称加密使用一对密钥——公钥和私钥。公钥可以公开分享,用于加密信息;私钥必须保密,用于解密信息。这样的设计解决了对称加密中密钥分发的问题。非对称加密较对称加密计算更为复杂,因此速度较慢,但更安全。

非对称加密的主要特性包括:

- **安全性高**:由于公钥和私钥不同,即使公钥被泄露,只要私钥不泄露,数据仍然是安全的。

- **密钥管理简单**:公开的公钥可以安全地在网络上传输,不需要像对称加密那样为每对通信者维护一套密钥。

非对称加密的算法包括RSA、ECC(椭圆曲线加密算法)等。

#### 2.2.2 非对称加密在Python中的实现

在Python中,可以使用`cryptography`库来实现非对称加密。以下是一个使用RSA算法进行加密和解密的例子:

```python

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives.asymmetric import rsa

from cryptography.hazmat.primitives import serialization

from cryptography.hazmat.primitives.asymmetric import padding

# 生成RSA密钥对

private_key = rsa.generate_private_key(

public_exponent=65537,

key_size=2048,

backend=default_backend()

)

public_key = private_key.public_key()

# 使用公钥加密消息

message = b'This is a secret message.'

encrypted_message = public_key.encrypt(

message,

padding.OAEP(

mgf=padding.MGF1(algorithm=hashes.SHA256()),

algorithm=hashes.SHA256(),

label=None

)

)

# 使用私钥解密消息

decrypted_message = private_key.decrypt(

encrypted_message,

padding.OAEP(

mgf=padding.MGF1(algorithm=hashes.SHA256()),

algorithm=hashes.SHA256(),

label=None

)

)

print(f"Encrypted message: {encrypted_message}")

print(f"Decrypted message: {decrypted_message}")

```

#### 2.2.3 非对称加密算法的优缺点分析

- **优点**:

- 公钥加密,私钥解密,安全性高。

- 密钥对在传输过程中不会导致安全问题。

- **缺点**:

- 加密和解密的过程比对称加密慢得多。

- 计算量大,对计算资源要求较高。

### 2.3 哈希函数与数字签名

#### 2.3.1 哈希函数的作用与原理

哈希函数将任意长度的数据转换成固定长度的字符串,这个过程是一次性的,即不可逆的。哈希函数具有以下特性:

- **确定性**:对同一数据多次哈希,每次得到的哈希值相同。

- **快速计算**:给定数据,计算其哈希值相对容易。

- **抗碰撞性**:找到两个不同的输入,使它们的输出相同,应该是计算上不可行的。

#### 2.3.2 数字签名在信息保护中的角色

数字签名是一种电子签名形式,用于验证消息的完整性和来源。数字签名通常涉及哈希函数和非对称加密技术。它使信息的接收者能够确认消息是由特定的发送者签名的,并确保消息在传输过程中未被篡改。

#### 2.3.3 哈希函数与数字签名在Python中的实现

数字签名的实现同样可以使用`cryp

0

0