表锁问题全解析,深度解读MySQL表锁问题及解决方案

发布时间: 2024-07-04 05:20:00 阅读量: 60 订阅数: 25

java计算器源码.zip

# 1. 表锁概述

表锁是数据库系统中一种重要的并发控制机制,用于保证数据的一致性和完整性。当多个事务同时访问同一张表时,表锁可以防止事务之间产生数据冲突,从而确保数据的可靠性。

表锁的本质是通过对表或表中的特定行施加锁定的方式,来限制其他事务对该表或行进行并发访问。当一个事务对表或行加锁后,其他事务将无法对该表或行进行修改或删除操作,直到该锁被释放。

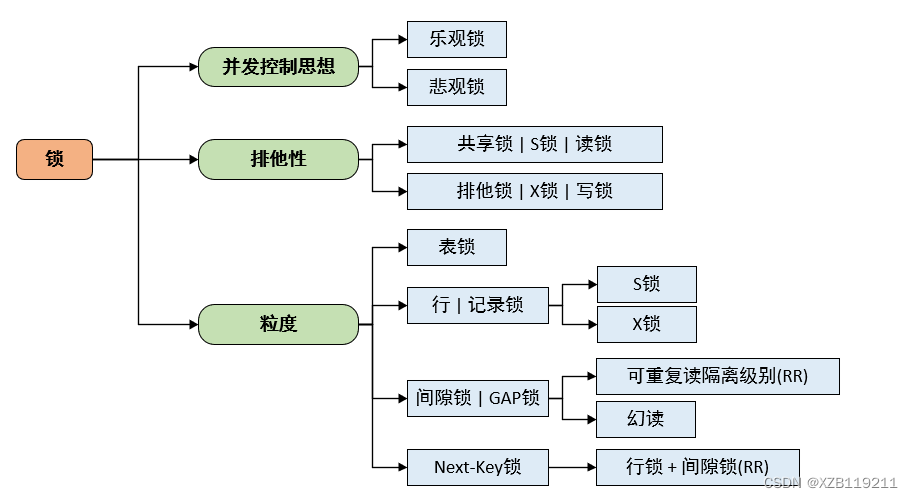

# 2. 表锁类型与原理

### 2.1 表级锁与行级锁

表锁根据其作用范围的不同,可分为表级锁和行级锁。

**表级锁**:对整个表进行加锁,任何事务对该表进行任何操作(包括读写)都必须先获取表级锁。表级锁的优点是简单高效,但缺点是并发性较差,当多个事务同时操作同一张表时,容易产生锁冲突。

**行级锁**:只对表中的特定行进行加锁,其他事务可以同时操作表中其他行。行级锁的优点是并发性好,但缺点是开销较大,当表中数据量较大时,可能导致锁冲突频繁。

### 2.2 共享锁与排他锁

表锁根据其访问权限的不同,可分为共享锁和排他锁。

**共享锁(S锁)**:允许多个事务同时读取同一行数据,但不允许修改数据。

**排他锁(X锁)**:只允许一个事务对同一行数据进行读写操作,其他事务必须等待该事务释放锁后才能访问该行数据。

### 2.3 意向锁与间隙锁

意向锁和间隙锁是表锁中比较特殊的两类锁。

**意向锁**:表示一个事务打算对表中的某些行进行加锁,但尚未确定具体行。意向锁分为两种类型:共享意向锁(IS锁)和排他意向锁(IX锁)。IS锁表示事务打算对表中的某些行加共享锁,IX锁表示事务打算对表中的某些行加排他锁。

**间隙锁**:表示一个事务打算对表中某一范围内的行进行加锁,但尚未确定具体行。间隙锁分为两种类型:共享间隙锁(Gap锁)和排他间隙锁(Next-Key锁)。Gap锁表示事务打算对表中某一范围内的行加共享锁,Next-Key锁表示事务打算对表中某一范围内的行加排他锁。

**代码示例:**

```sql

-- 获取表级共享锁

LOCK TABLE table_name READ;

-- 获取表级排他锁

LOCK TABLE table_name WRITE;

-- 获取行级共享锁

SELECT * FROM table_name WHERE id = 1 LOCK IN SHARE MODE;

-- 获取行级排他锁

SELECT * FROM table_name WHERE id = 1 FOR UPDATE;

```

**逻辑分析:**

* `LOCK TABLE`语句用于获取表级锁。`READ`选项表示获取共享锁,`WRITE`选项表示获取排他锁。

* `SELECT ... LOCK IN SHARE MODE`语句用于获取行级共享锁。

* `SELECT ... FOR UPDATE`语句用于获取行级排他锁。

# 3.1 表锁死锁问题

#### 3.1.1 死锁产生的原因

表锁死锁是指两个或多个事务同时持有对方的锁,从而导致彼此无法继续执行的情况。死锁通常发生在以下场景中:

- **事务1持有表A上的写锁,事务2持有表B上的写锁。**事务1尝试获取表B上的写锁,而事务2尝试获取表A上的写锁。由于双方都持有对方的锁,因此都会阻塞,形成死锁。

- **事务1持有表A上的共享锁,事务2持有表B上的排他锁。**事务1尝试将表A上的共享锁升级为排他

0

0