Jmeter接口测试:24小时精通MD5加密实战技巧

发布时间: 2025-01-10 02:50:24 阅读量: 6 订阅数: 5

Jmeter对接口测试入参实现MD5加密

# 摘要

随着软件测试技术的发展,Jmeter已成为接口测试的重要工具,而MD5加密技术在确保数据安全方面扮演着关键角色。本文旨在为初学者介绍Jmeter接口测试的基本操作,并深入探讨MD5加密的理论基础与实际应用。通过实战演练,展示如何将MD5集成到Jmeter测试中,以及如何在自动化测试和持续集成中应用MD5。同时,本文还分析了MD5加密的安全性问题,提出了替代方案,并讨论了MD5在高级应用中的作用,以帮助测试人员和开发人员提高测试效率和数据安全性。

# 关键字

Jmeter;接口测试;MD5加密;自动化测试;持续集成;安全性分析

参考资源链接:[Jmeter接口测试:MD5加密实战指南](https://wenku.csdn.net/doc/645dfe645928463033a3cc05?spm=1055.2635.3001.10343)

# 1. Jmeter接口测试入门

在本章中,我们将从零开始介绍如何使用Jmeter进行接口测试。首先,我们会为初学者提供对Jmeter的基本了解,包括它的功能、安装步骤和基础操作界面。然后,我们会深入探讨Jmeter在接口测试中的应用,并引导读者完成第一次简单的HTTP请求测试。通过逐步的指导和实际操作,我们旨在帮助新用户建立起对Jmeter测试流程的初步认识。

## 1.1 Jmeter简介

Apache Jmeter是一款功能强大的开源性能测试工具,主要用于测试静态和动态资源,例如静态文件、Java小程序、CGI脚本、Java对象、数据库和FTP服务器等。它被广泛应用于对各种软件进行负载和性能测试,例如Web应用、REST API、SOAP Web服务等。

## 1.2 安装与界面介绍

要开始使用Jmeter,首先需要进行下载和安装。Jmeter支持多种操作系统平台,包括Windows、Linux和Mac OS X。安装完成后,打开Jmeter,用户将看到一个包含菜单栏、工具栏以及多个测试组件的图形用户界面(GUI),这些组件支持构建测试计划和执行测试。

## 1.3 创建第一个HTTP请求

Jmeter的测试计划从创建一个简单的HTTP请求开始。操作步骤如下:

1. 打开Jmeter,点击菜单栏中的“File” -> “New” -> “Test Plan”创建一个新的测试计划。

2. 在测试计划中,右键点击“Test Plan”下的“Add” -> “Threads (Users)” -> “Thread Group”,创建一个线程组,这是发送请求的模拟用户集合。

3. 再次右键点击“Thread Group”,选择“Add” -> “Sampler” -> “HTTP Request”,添加一个HTTP请求。

4. 在HTTP请求的配置窗口中输入目标服务器的URL,设置必要的协议、服务器名称或IP、端口号、HTTP方法等参数。

5. 为了执行测试,点击工具栏中的“Start”按钮,Jmeter会发送HTTP请求到指定服务器,并在下方的监听器中展示测试结果。

以上步骤是Jmeter接口测试的起点,通过这一步骤,用户将能够初步体验到使用Jmeter进行接口测试的过程。接下来的章节中,我们将详细讨论Jmeter的高级应用和如何与其他技术(例如MD5加密)集成,以实现更全面的测试解决方案。

# 2. MD5加密技术理论基础

## 2.1 MD5加密算法概述

### 2.1.1 MD5算法的定义和作用

MD5,即Message-Digest Algorithm 5(消息摘要算法第五版),是一种广泛使用的密码散列函数,能够产生出一个128位(16字节)的散列值(hash value),通常用一个32位的十六进制字符串表示。MD5由Ronald Rivest在1991年设计,初衷是为了替代MD4算法。它的设计目标是对输入的数据进行不可逆的压缩,使得原始数据“压缩”成一个固定长度的散列值。

MD5广泛应用于各种软件的完整性校验中,比如Unix系统中使用MD5来验证文件的完整性,此外在数据传输、数据库存储等场景中,MD5也常被用来检测数据的完整性。不过,由于MD5存在一些安全上的缺陷,它已被建议不再用于安全性要求较高的场合。

### 2.1.2 MD5加密的特点和应用场景

MD5作为一种加密算法,具有以下几个主要特点:

- **快速性**:MD5算法能够在极短的时间内计算出给定数据的散列值。

- **一致性**:相同的数据总是产生相同的散列值。

- **不可逆性**:从MD5散列值很难反向解密得到原始数据,这是MD5的一个重要安全特性。

尽管MD5不再适用于需要高度安全性的场合,但它仍然可以在一些安全性要求不是特别高的场景中使用,如:

- **数据完整性校验**:用于确保文件、消息等数据在传输或存储过程中未被篡改。

- **密码存储**:在一些系统中,为了安全地存储用户密码,会使用MD5对用户密码进行散列处理。不过,出于安全性考虑,当前推荐使用更安全的算法如bcrypt、Argon2等。

- **内容分发网络(CDN)**:在某些CDN服务中,为了加速内容的分发,MD5被用于判断文件是否已经存在于缓存中。

## 2.2 MD5加密的工作原理

### 2.2.1 MD5算法的工作流程

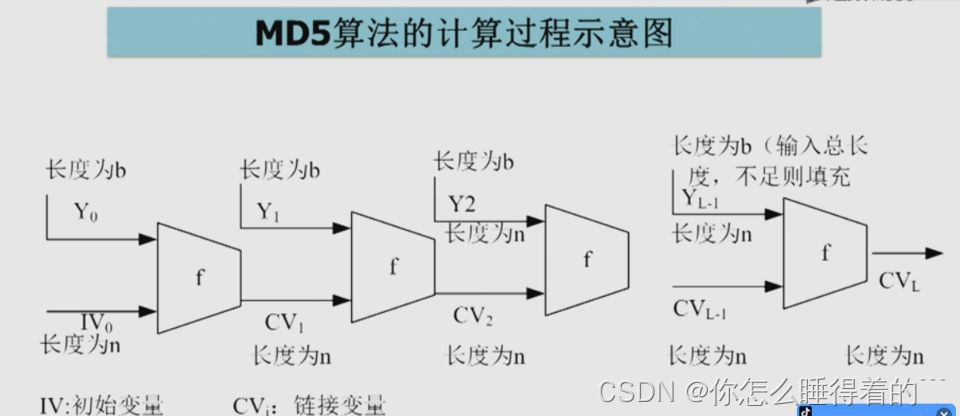

MD5算法的工作流程可以分为以下几个步骤:

1. **填充**:原始数据首先被填充,使得其长度模512等于448。填充方法是在数据后面添加一个1,其余部分用0填充。

2. **添加长度值**:在填充的最后,添加一个64位的长度值,这个值表示原始数据的长度。

3. **初始化MD缓冲区**:使用四个固定的初始MD缓冲区变量(A、B、C、D),这些变量是32位的,并且分别初始化为特定的常数。

4. **处理消息**:输入数据被分成了512位的数据块进行处理,然后进行16轮操作,每轮操作包括四个逻辑函数、一个选择函数、一个主循环变量和一个常数。每轮使用不同的逻辑函数和不同的常数。

5. **最终散列值的生成**:经过所有数据块的处理后,将最终的MD缓冲区(A、B、C、D)拼接起来,得到128位的MD5散列值。

### 2.2.2 MD5加密的数学原理

MD5算法的数学原理是基于加密学中的消息摘要函数的特性,它基于几个关键的数学操作,包括:

- **位运算**:MD5大量使用了位运算(如与、或、非、异或、左移、右移),位运算在密码学中具有运算速度快,难以逆向等特性。

- **加法运算**:在MD5的某些步骤中,会使用到模2^32的加法运算。

- **逻辑函数**:MD5定义了四个不同的逻辑函数,它们包括了基本的位运算组合,这些函数在每一轮处理中都起着核心作用。

通过这些数学运算,MD5算法能够产生一个唯一的散列值,但需要注意的是,由于MD5算法的设计缺陷,它不能保证散列值的唯一性,即不同的输入可能得到相同的散列值(存在碰撞)。

接下来,为了更深入理解MD5的工作原理,我们将通过伪代码的形式,详细分析MD5算法的每一步处理过程。通过下面的步骤,我们可以清晰地看到MD5是如何将输入数据转换为散列值的:

```plaintext

function MD5(input):

// 填充数据,直到数据长度是448 mod 512

input = pad(input)

// 将数据分为512位的块,每块进行处理

for each 512-bit chunk in input:

// 初始化MD缓冲区的四个变量

A = initial_A

B = initial_B

C = initial_C

D = initial_D

// 对块进行16轮操作

for i = 0 to 63:

// 计算f, g, h中的一个,取决于i的值

f = get_function(i)

// 计算使用的常数

K = constant(i)

// 进行一轮运算

A, B, C, D = round(A, B, C, D, f, g, h, K, M[i])

// 将结果加到初始值上

A = A + initial_A

B = B + initial_B

C = C + initial_C

D = D + initial_D

// 将最终的四个变量拼接起来,得到128位的散列值

hash = concatenate(A, B, C, D)

return hash

```

在上述伪代码中,`round` 函数表示每一轮的处理过程,`get_function` 函数用于获取当前轮次应使用的逻辑函数,`constant` 函数用于获取当前轮次的常数。这个伪代码展示了MD5算法从数据填充到最终散列值生成的整个处理流程,通过这些步骤的执行,我们可以对MD5算法有一个更为清晰的认识。

# 3. Jmeter接口测试与MD5加密实战演练

## 3.1 Jmeter接口测试基础操作

接口测试是验证应用程序之间如何交流和交换数据的过程。Jmeter作为一款强大的开源性能测试工具,它不仅能够完成负载测试,也适用于接口测试。本节将详细介绍Jmeter接口测试的基础操作步骤。

### 3.1.1 Jmeter安装与配置

安装Jmeter非常简单,可以从Apache官方网站下载最新版本的Jmeter压缩包。解压后,双击bin目录下的jmeter.bat文件即可启动Jmeter。

#### 安装步骤:

1. 访问Jmeter官方下载页面,选择适合当前操作系统(Windows/Linux/Mac)的版本下载。

2. 解压缩下载文件到本地路径(例如:C:\Jmeter\apache-jmeter-5.4.1)。

3. 进入bin目录,运行jmeter.bat,启动Jmeter GUI界面。

### 3.1.2 创建和配置HTTP请求

在Jmeter中创建HTTP请求是进行接口测试的基础。以下是如何创建和配置HTTP请求的详细步骤。

#### 创建请求步骤:

1. 打开Jmeter,右键点击测试计划下的“线程组”选择“添加” -> “取样器” -> “HTTP请求”。

2. 在HTTP请求界面,配置必要的信息,例如服务器名称或IP,端口号,HTTP方法(GET、POST等)以及需要传递的参数。

3. 配置完成之后,可以添加监听器来查看请求响应内容。例如添加“查看结果树”监听器,可以直接查看接口返回的响应数据。

## 3.2 集成MD5加密到Jmeter测试

MD5加密是一种广泛使用的哈希算法,可以将任意长度的数据转换为固定长度(128位)的哈希值。本节介绍如何在Jmeter测试中集成MD5加密流程。

### 3.2.1 实现用户输入的MD5加密流程

在Jmeter中,我们可以通过添加JSR223测试元素和Groovy脚本来实现用户输入的MD5加密。

#### 加密流程步骤:

1. 在测试计划中,右键点击“线程组”选择“添加” -> “取样器” -> “JSR223测试元素”。

2. 在“脚本”标签页中选择“Groovy”,然后输入以下Groovy脚本以实现MD5加密:

```groovy

import java.security.MessageDigest;

vars.put("inputText", "待加密的文本");

vars.put("md5Hash", new BigInteger(1, MessageDigest.getInstance("MD5").digest(vars.get("inputText").getBytes())).toString(16));

```

在上述代码中,我们使用`vars.put`将待加密的文本和加密后的MD5值存储在Jmeter变量中,方便在后续步骤中使用。

### 3.2.2 验证MD5加密结果

在进行MD5加密后,为了验证加密结果的正确性,我们可以添加一些逻辑来比对预期的MD5值和计算出来的MD5值是否一致。

#### 验证步骤:

1. 在“JSR223测试元素”中继续添加脚本来验证MD5值,代码如下:

```groovy

String expectedMD5 = "预期的MD5值";

String actualMD5 = vars.get("md5Hash");

if (expectedMD5.equals(actualMD5)) {

log.info("MD5值验证成功!");

} else {

log.error("MD5值验证失败,期望值:" + expectedMD5 + ",实际值:" + actualMD5);

}

```

在这个脚本中,我们首先定义了期望的MD5值,然后获取实际计算出来的MD5值,进行比对。若一致,则输出验证成功的信息,否则记录失败信息。

以上操作步骤展示了如何在Jmeter中集成MD5加密,并对加密结果进行验证。随着本章节的结束,我们将继续深入了解如何深入解析MD5加密的安全性问题,并探索更多自动化测试与持续集成中的应用案例。

# 4. 深入解析MD5加密的安全性问题

## 4.1 MD5加密的潜在漏洞

### 4.1.1 漏洞成因分析

MD5算法自从1991年由Ron Rivest设计出来后,曾经被广泛认为是一种安全的哈希函数,直到21世纪初,一系列的攻击技术逐渐揭示了MD5算法的弱点。主要漏洞源于其碰撞问题,即找到两个不同的输入,它们产生相同的哈希值。一个著名的攻击是2004年王小云教授团队的碰撞攻击演示,他们构造了具有相同MD5哈希值的不同内容。这种漏洞使得MD5算法不适合用于安全要求高的场合,比如数字签名和SSL证书。

这种漏洞的成因与MD5算法设计的数学结构紧密相关。MD5在处理信息时,通过填充和分组使得消息长度成为512的倍数。它使用了四个辅助函数、四个缓冲区变量以及一个常数数组等组件,通过一系列的逻辑操作将输入数据转换为128位的哈希值。但这些逻辑操作的设计存在着不足够抵抗碰撞的弱点,特别是对初始链接值的处理方式。

### 4.1.2 安全性改进措施

面对MD5的潜在风险,采用的改进措施一般包括以下几种:

- **不再使用MD5处理安全关键的数据**:MD5不应该用于密码学上的安全应用,比如数字签名、SSL证书等领域。应该选用更安全的哈希函数,如SHA-256或SHA-3。

- **增加额外安全措施**:比如在使用MD5的同时使用其他加密手段,如在MD5输出的结果上再加一次私钥加密。

- **使用HMAC-MD5**:尽管MD5本身有缺陷,但是当与密钥结合使用时,即使用HMAC-MD5(Hash-based Message Authentication Code),可以增加数据的安全性,使得数据完整性得到一定保障。

## 4.2 MD5加密的替代方案

### 4.2.1 更安全的加密算法介绍

在MD5出现漏洞后,研究人员开发了多种更安全的哈希函数以取代MD5。其中,最知名的是SHA系列算法,特别是SHA-256和其后的SHA-3。

- **SHA-256**: SHA-256是SHA-2家族中最常用的算法之一,它提供了256位的哈希值,比MD5的128位提供了更好的安全性。SHA-256对碰撞攻击的抵抗能力强,并且当前没有已知的实用攻击方法能够破解它。

- **SHA-3**: SHA-3是美国国家标准与技术研究院(NIST)发起的新的加密哈希算法竞赛的胜出者,它被设计为可以抵抗所有已知的攻击方法,包括那些威胁到SHA-2的安全性的问题。

这些算法被广泛应用于密码学中,并被推荐作为MD5的替代品。除了它们,在特定的场景下,还可能使用BLAKE2、Whirlpool等其他加密哈希函数。

### 4.2.2 如何在Jmeter中应用这些算法

在Jmeter中,尽管不能直接替换MD5算法,但可以模拟使用其他加密哈希函数的过程。以下是在Jmeter中实现对字符串应用SHA-256哈希的一个例子:

首先,安装并启用JSR223测试元件以及Groovy脚本语言。

```groovy

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

String inputString = vars.get("InputString"); // 假设已经定义了一个变量InputString

MessageDigest digest = MessageDigest.getInstance("SHA-256");

byte[] encodedhash = digest.digest(inputString.getBytes());

// 将字节数组转换成十六进制字符串

StringBuilder hexString = new StringBuilder();

for (byte b: encodedhash) {

String hex = Integer.toHexString(0xff & b);

if (hex.length() == 1) hexString.append('0');

hexString.append(hex);

}

vars.put("SHA256Hash", hexString.toString());

```

在上述脚本中,通过Groovy脚本语言与Java的MessageDigest类结合使用,我们生成了输入字符串的SHA-256哈希值。`vars.get`和`vars.put`用于从和向Jmeter变量交换数据。使用JSR223测试元件允许我们实现比Jmeter原生组件更复杂的逻辑,这对于测试安全特性特别有用。

继续按照这种方式,可以为Jmeter脚本中的其他哈希函数实现类似的逻辑。通过这种方式,我们不仅能在Jmeter中模拟MD5加密,还能使用更安全的哈希算法如SHA-256进行测试,确保我们的测试覆盖了安全性相关需求。

### 代码逻辑的逐行解读分析

- `import java.security.MessageDigest;` 和 `import java.security.NoSuchAlgorithmException;`:导入Java中的MessageDigest类和异常类NoSuchAlgorithmException,后者用于处理请求哈希算法时可能出现的异常。

- `String inputString = vars.get("InputString");`:从Jmeter的变量中获取我们想要进行哈希处理的字符串。这里的"InputString"是一个例子变量,应根据实际情况进行替换。

- `MessageDigest digest = MessageDigest.getInstance("SHA-256");`:通过调用MessageDigest的静态方法getInstance获得SHA-256算法的实例。

- `byte[] encodedhash = digest.digest(inputString.getBytes());`:通过digest实例的digest方法对字符串进行哈希处理,并得到一个字节数组形式的结果。

- 接下来的循环将字节数组转换为十六进制字符串。这是为了将二进制的哈希值转换为可以阅读的形式。

- `vars.put("SHA256Hash", hexString.toString());`:最后,将得到的十六进制字符串哈希值存放到Jmeter的变量中,以便在测试脚本的其他部分使用。"SHA256Hash"是保存结果的变量名,可根据需求调整。

通过这种方式,Jmeter结合Groovy脚本的强大功能,可以模拟使用包括SHA-256在内的各种加密哈希函数,对于测试工程师而言,这提供了一种在自动化测试中验证数据完整性和安全性的手段。

# 5. 自动化测试与持续集成中的MD5应用

随着软件开发的迭代速度不断加快,自动化测试和持续集成(CI)成为了提高软件开发效率和质量的重要实践。MD5加密技术在这个过程中扮演了不可或缺的角色,尤其在数据一致性验证、代码完整性检查以及安全性测试方面。在本章中,我们将深入探讨MD5在自动化测试和持续集成中的应用,并结合实例来理解其价值和实现方式。

## 5.1 Jmeter脚本的参数化与数据驱动

在自动化测试中,参数化测试数据和数据驱动测试是提高测试覆盖率和效率的关键技术。通过这两种方法,测试人员可以重用测试脚本,以不同的输入执行同一测试,从而测试软件在各种输入下的表现。

### 5.1.1 参数化测试数据

参数化测试数据意味着将测试数据从脚本中分离出来,存储在外部文件中。这样,测试人员可以动态地从外部数据源读取数据,而不是在脚本中硬编码。

#### 实现参数化测试数据的步骤:

1. **创建数据文件**:首先,创建一个包含测试数据的外部文件,例如CSV或Excel文件。每个测试案例的输入数据都存储在文件中的一行里。

2. **配置Jmeter变量**:在Jmeter中配置变量,这些变量将用于读取数据文件中的数据。

3. **使用CSV Data Set Config**:在Jmeter中添加一个CSV Data Set Config,用于指定数据文件的位置和读取数据的方式。

4. **修改采样器**:在HTTP请求等采样器中引用定义的变量,以动态地插入数据文件中的值。

下面是一个简单的CSV Data Set Config配置示例,用于读取一个名为`data.csv`的CSV文件:

```plaintext

# CSV Data Set Config

Filename: data.csv

Variable Names: userId, password

Recycle on EOF: True

Stop Thread on EOF: False

delimiter: ,

```

数据文件`data.csv`可能看起来像这样:

```plaintext

userId,password

user1,pass1

user2,pass2

```

然后在HTTP请求中使用这些变量:

```jmeter

http://example.com/login?user=${userId}&password=${password}

```

### 5.1.2 使用外部数据源进行数据驱动测试

将测试数据存储在外部文件中不仅可以简化测试脚本的维护,还可以轻松地与持续集成系统集成。持续集成系统通常会触发多个测试流程,每个流程可能会使用不同的测试数据集。

#### 在CI中使用外部数据源的步骤:

1. **整合CI工具**:将Jmeter脚本集成到CI工具中,例如Jenkins、Travis CI等。

2. **配置CI流程**:在CI工具中配置测试流程,指定外部数据文件的位置和如何传递给Jmeter脚本。

3. **执行测试并收集结果**:CI工具将自动执行测试,并使用外部数据源提供的数据集。测试完成后,结果会被收集并提供给开发团队。

4. **结果分析**:根据测试结果,开发团队可以快速定位问题,进行修复并重新测试。

### 5.1.3 实践中的注意事项

在实际操作中,参数化和数据驱动测试不仅仅是简单地将数据从测试脚本中移出。还需要注意数据的格式一致性、数据的清洁性以及测试脚本的健壮性。错误的数据格式或脏数据可能会导致测试执行出错或者产生误导性的结果。

## 5.2 MD5加密在自动化测试中的角色

MD5加密在自动化测试中的角色主要体现在数据验证和安全性测试方面。通过在自动化测试脚本中集成MD5验证机制,可以确保测试过程中数据的一致性以及软件产品在持续交付过程中的安全性。

### 5.2.1 MD5在持续集成中的应用

在持续集成的流程中,MD5可以被用来快速验证文件的一致性,如源代码文件、测试脚本、第三方库等。当CI流程下载或更新这些文件时,MD5校验和可以用于确认文件在传输或存储过程中未被损坏或篡改。

#### 实现MD5校验的步骤:

1. **生成MD5校验和**:首先,为需要验证的文件生成MD5校验和。这可以在代码中直接完成,或者在CI流程的预构建步骤中执行。

2. **在CI流程中使用MD5校验和**:将生成的MD5校验和值添加到CI配置文件中。

3. **校验文件一致性**:在CI流程的构建步骤中,使用MD5校验和与下载的文件进行比较。

4. **报告和处理**:如果MD5校验和不匹配,CI流程应报告错误并停止构建过程,以防止损坏或不一致的文件影响后续的测试或部署。

### 5.2.2 实现自动化MD5验证机制

自动化MD5验证机制可以通过编写脚本来实现,也可以集成到CI工具的插件中。以下是使用Shell脚本在Linux环境中实现的一个简单的自动化MD5验证过程:

```shell

#!/bin/bash

FILE_TO_CHECK="/path/to/your/file"

MD5_CHECKSUM="expected_checksum_value"

# 计算文件的MD5校验和

CALCULATED_MD5=$(md5sum $FILE_TO_CHECK | awk '{ print $1 }')

# 验证校验和

if [ "$CALCULATED_MD5" == "$MD5_CHECKSUM" ]; then

echo "MD5校验成功: $FILE_TO_CHECK 的MD5校验和与预期一致。"

else

echo "MD5校验失败: $FILE_TO_CHECK 的MD5校验和与预期不一致。"

exit 1

fi

```

这段脚本会计算指定文件的MD5校验和,并与预期的校验和进行比较。如果校验和不匹配,它将输出错误信息并退出,表示文件可能已损坏或被篡改。

在本章节中,我们详细探讨了如何在自动化测试和持续集成环境中使用Jmeter和MD5加密技术。通过参数化测试数据、数据驱动测试和MD5验证机制的实现,可以极大地提升测试的效率和软件交付过程的安全性。下一章节中,我们将探索Jmeter的高级测试技术和MD5加密技术的扩展应用,以进一步提升测试的深度和广度。

# 6. Jmeter接口测试与MD5加密的高级应用

## 6.1 Jmeter高级测试技术

Jmeter作为一款功能强大的性能测试工具,在进行复杂的接口测试时,高级测试技术可以帮助测试人员更好地模拟真实用户场景和处理测试数据。高级测试技术中,JSR223测试元件和正则表达式提取器是两个非常重要的组件。

### 6.1.1 JSR223测试元件使用

JSR223测试元件允许使用Groovy、JavaScript、Java等编程语言来编写测试逻辑,从而提供更灵活的测试能力。相较于Jmeter内置的元件,JSR223提供了更大的编程自由度,特别是在处理复杂的逻辑判断和数据处理时。

- **JSR223前置处理器**:在发送请求前执行脚本,可以用来动态生成变量、设置请求参数等。

- **JSR223后置处理器**:在请求后执行脚本,通常用来解析响应数据、验证结果等。

- **JSR223定时器**:用来控制请求发送的间隔,可以基于复杂的逻辑判断动态调整时间间隔。

下面是一个Groovy脚本的示例,该脚本用于检查HTTP响应状态码是否为200,并在状态码不是200时停止测试:

```groovy

if (prev.getResponseCode() != '200') {

SampleResult.setSuccessful(false);

SampleResult.setResponseMessage('Non-OK response');

// 可以设置具体的失败信息或者跳转到其他逻辑

}

```

### 6.1.2 正则表达式提取器的应用

正则表达式提取器是Jmeter中处理和提取响应数据的强大工具。通过正则表达式,测试人员可以从复杂的响应内容中提取特定的信息,并将提取的数据保存为变量,供后续的测试逻辑使用。

例如,当响应内容是JSON格式时,使用正则表达式提取器可以方便地提取出需要的数据:

```json

{

"data": {

"name": "张三",

"age": 30

}

}

```

提取器配置示例:

- **正则表达式**:`"name": "(.*?)"` 来提取`name`字段。

- **模板**:`$1$` 表示匹配的分组。

- **匹配编号**:通常使用`1`,代表第一个匹配的结果。

提取后,可以将提取的结果保存为一个变量,如`${name}`,在后续的请求中使用这个变量。

## 6.2 MD5加密的扩展实战

MD5虽然存在一定的安全问题,但在实际应用中,通过与其他技术的结合,仍然可以发挥其作用。在本小节中,我们将探讨如何结合其他加密技术,并通过一个复杂的安全测试案例来展示MD5的高级应用。

### 6.2.1 结合其他加密技术

在实际的网络安全测试中,MD5可以与其他加密技术如SHA-256、AES等结合使用,以提高安全性。

- **双层加密策略**:首先使用MD5对数据进行一次快速的散列,然后将MD5的结果作为输入,进行SHA-256加密处理。虽然增加了计算量,但安全性也显著提高。

- **混合加密机制**:在需要保护的敏感数据中,可以先使用AES加密数据,然后将AES的密钥通过MD5进行散列处理,以此来增强密钥的安全性。

### 6.2.2 MD5在复杂安全测试中的案例分析

假设我们要进行一个涉及用户登录的接口测试。在这个场景中,密码在前端使用MD5加密后发送到后端,后端再将接收到的加密字符串与数据库中存储的用户密码的MD5散列值进行比对。

在这个案例中,我们可以通过Jmeter模拟出合法的用户登录请求,并分析以下几点:

- **验证MD5加密的必要性**:测试是否不使用MD5加密,直接提交明文密码能否通过安全校验。

- **MD5彩虹表攻击测试**:尝试使用MD5彩虹表对加密的密码进行破解,验证系统的安全性。

- **安全策略优化建议**:基于测试结果,给出增强系统安全性的建议,如使用更安全的加密算法替代MD5,增加密码复杂度要求等。

通过这个案例,我们不仅能够展示MD5在实际场景中的应用,还能结合其他安全测试工具和策略,对系统的安全性进行全面评估。

0

0