ControlDesk数据安全与备份指南:企业数据零丢失的秘密

发布时间: 2024-12-14 19:55:38 阅读量: 8 订阅数: 16

840D 数控系统启动数据的备份与恢复.pdf

参考资源链接:[DSpace ControlDesk操作指南](https://wenku.csdn.net/doc/32y1v4mhv5?spm=1055.2635.3001.10343)

# 1. 企业数据保护的重要性与挑战

随着信息技术的快速发展,企业对于数据保护的需求日益增长。数据不仅是现代企业的核心资产,也是企业竞争力的重要组成部分。在这一章中,我们将探讨为什么企业数据保护是至关重要的,以及在实施数据保护策略时可能面临哪些挑战。

## 数据保护的必要性

在数字化时代,企业依赖于大量数据来指导决策、优化运营并为客户提供服务。数据泄露或损坏可能给企业带来重大的财务损失、信誉危机甚至是法律责任。因此,确保数据安全已成为企业管理层的首要任务之一。

## 数据保护面临的挑战

数据保护面临的挑战多种多样,包括但不限于黑客攻击、内部威胁、硬件故障、自然灾害以及操作失误等。企业必须采用全方位的数据保护策略,并持续更新以应对日益复杂的安全威胁。

在接下来的章节中,我们将详细介绍ControlDesk平台如何应对这些挑战,并提供一系列数据安全措施,帮助企业管理层制定有效的数据保护策略。

# 2. ControlDesk平台的数据安全机制

## 2.1 数据加密技术

### 2.1.1 对称加密与非对称加密的原理与应用

在数据保护的领域中,加密技术是核心中的核心。对称加密和非对称加密是两种主要的加密方法,它们各自有着独特的原理和应用场景。

对称加密,正如其名,使用同一个密钥来加密和解密数据。这种加密方式在历史上的使用非常广泛,因为它简单、高效。然而,它的一个主要缺点是密钥的安全分发问题。如果密钥在传输过程中被拦截,加密的安全性便会受到威胁。

而非对称加密则解决了这个问题。它使用一对密钥,一个公钥和一个私钥,公钥可用于加密数据,而只有对应的私钥才能解密。这种机制的安全性基于复杂的数学问题,例如大数分解难题。RSA算法就是非对称加密中最广为人知的例子。

在ControlDesk平台中,两种加密方式都得到了应用。对称加密可以用于快速地保护大量数据,而非对称加密则常用于敏感信息如密钥的安全分发。

### 2.1.2 ControlDesk中加密技术的实践案例

ControlDesk采用了一种混合的加密策略,结合对称和非对称加密技术的优势,以实现高效与安全的平衡。实践中,ControlDesk在存储用户数据时,可能会使用对称加密,因为这样可以快速完成大量数据的加密和解密操作。同时,ControlDesk使用非对称加密来保护密钥本身,或者在用户与服务端通信时保障数据传输的安全。

让我们以一个具体的例子来说明这个过程。假设ControlDesk需要存储一个用户的敏感信息,如密码。ControlDesk首先生成一个强随机密钥用于对密码进行对称加密,然后再使用非对称加密技术加密该密钥,并将其安全地存储在服务器上。这样,即便密钥被破解,攻击者也因无法解密密码而无法利用该信息。

## 2.2 访问控制与权限管理

### 2.2.1 用户认证与授权流程详解

用户认证和授权是数据安全的基础,它确保了只有经过验证的用户才能访问其应有的资源。ControlDesk平台实现了先进的认证与授权流程,确保数据不会被未经授权的用户访问。

用户认证通常涉及密码、生物识别或数字证书等要素,目的是确认用户的身份。一旦用户成功认证,下一步就是授权,即授予用户访问特定数据或执行特定操作的权限。

ControlDesk的用户认证通常涉及多重因素,如用户密码加上手机验证码等,以增强安全性。之后,ControlDesk根据用户的角色、组别和配置文件来分配访问权限,这通常是基于RBAC(基于角色的访问控制)的原理。

### 2.2.2 基于角色的访问控制策略(RBAC)实施

RBAC是现代企业系统中最流行的权限管理模型之一,它将权限分配给角色而非直接分配给用户。用户通过成为特定角色的成员来获得角色所关联的权限。

在ControlDesk中,一个角色可能定义为“数据分析师”,其中包含读取数据和运行特定报告的权限。当一名员工被分配到这个角色时,他们即能执行这些操作,而无需单独分配每个权限。

为了实施RBAC,ControlDesk提供了用户和角色管理的界面,允许管理员创建角色、定义权限和将用户分配到这些角色中。RBAC的策略可以根据企业的需求进行定制,确保数据访问的灵活性和安全性。

## 2.3 数据安全的监控与审计

### 2.3.1 实时监控系统的关键指标

数据安全不仅仅是防御性的,也包含主动的监控和预警机制。ControlDesk提供实时数据监控功能,这使得企业能够快速响应可能的安全事件。

实时监控涉及的关键指标包括系统登录失败次数、数据访问模式的异常变化、用户权限的异常变更等。这些指标可以在控制台仪表板上显示,为管理员提供实时反馈。

### 2.3.2 审计日志的分析与管理

审计日志是数据安全的另一个重要组成部分,它记录了所有用户的活动和系统事件。这些日志对于事后分析安全事件、进行合规性报告以及跟踪用户行为至关重要。

ControlDesk平台对审计日志进行了优化,使得日志的记录和查询变得高效。管理员可以使用内置的查询工具对日志进行检索,根据时间、用户、操作类型等条件筛选日志条目。这些审计日志应当定期审查,并可以配置自动化的报告工具来生成合规性报告。

ControlDesk还提供了日志保留策略的管理功能,以确保企业符合法律和行业标准对日志保留的要求。这包括日志的自动过期和归档,同时保证关键数据的安全性和可用性。

# 3. 数据备份策略与恢复流程

## 3.1 备份类型与策略选择

### 3.1.1 全备份、增量备份和差异备份的区别与适用场景

在面对企业数据保护时,选择合适的备份策略至关重要。全备份、增量备份和差异备份是三种常见的备份类型,各有其特点和适用场景。

- **全备份**:顾名思义,它是指备份所有选定的数据。这种方式的优势在于恢复速度很快,因为只需要从最近的一次全备份中恢复数据。但是,全备份会对存储空间和备份时间产生较大需求,尤其是对于大数据量的企业来说,实现全备份可能会面临挑战。

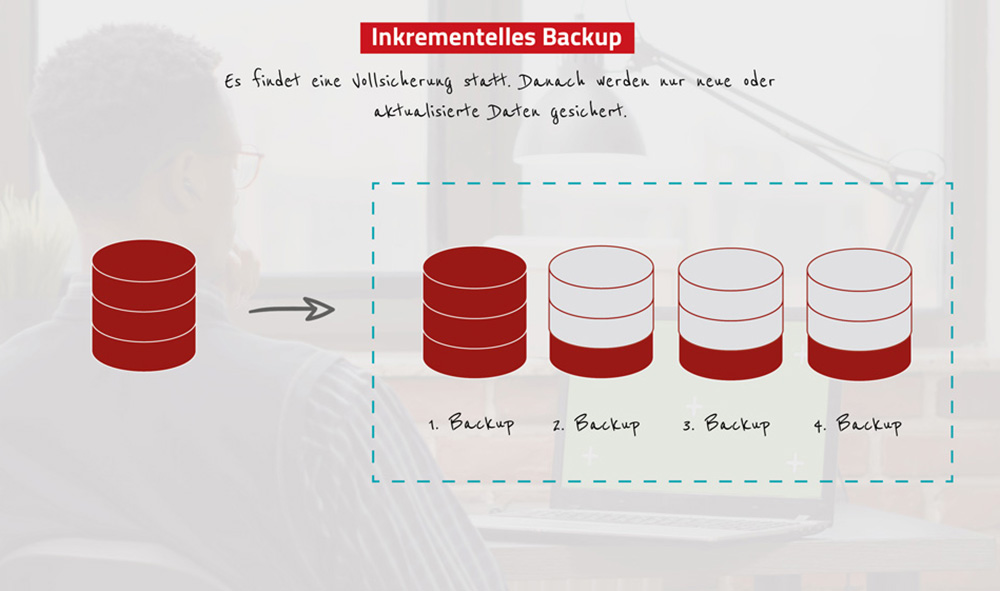

- **增量备份**

0

0