RESTful API设计指南:优雅处理Post请求的艺术

详解HTTP请求方法:RESTful API的CRUD操作指南

摘要

本文深入探讨了RESTful API中POST请求的设计与实现,旨在为开发者提供一套完整的POST接口开发指南。首先介绍了RESTful API设计的基础知识和POST请求的特点及其在CRUD操作中的作用。随后,本文探讨了POST请求的幂等性问题,强调了安全性和数据完整性的重要性,并提供了保证这些属性的策略。在设计高效POST接口方面,本文阐述了遵循RESTful API设计原则和最佳实践,讨论了输入数据验证、错误处理以及状态码选择与应用的细节。此外,本文还提供了服务器端和客户端实现技术的分析,包括框架选择和集成测试策略。最后,通过实践案例的分析,提出了性能优化和接口扩展性的建议。整体而言,本文为构建可靠、高效和安全的POST接口提供了全面的技术参考。

关键字

RESTful API;POST请求;幂等性;数据完整性;接口设计;服务器端实现;客户端集成;性能优化

参考资源链接:Java编程Post数据请求和接收代码详解

1. RESTful API设计基础

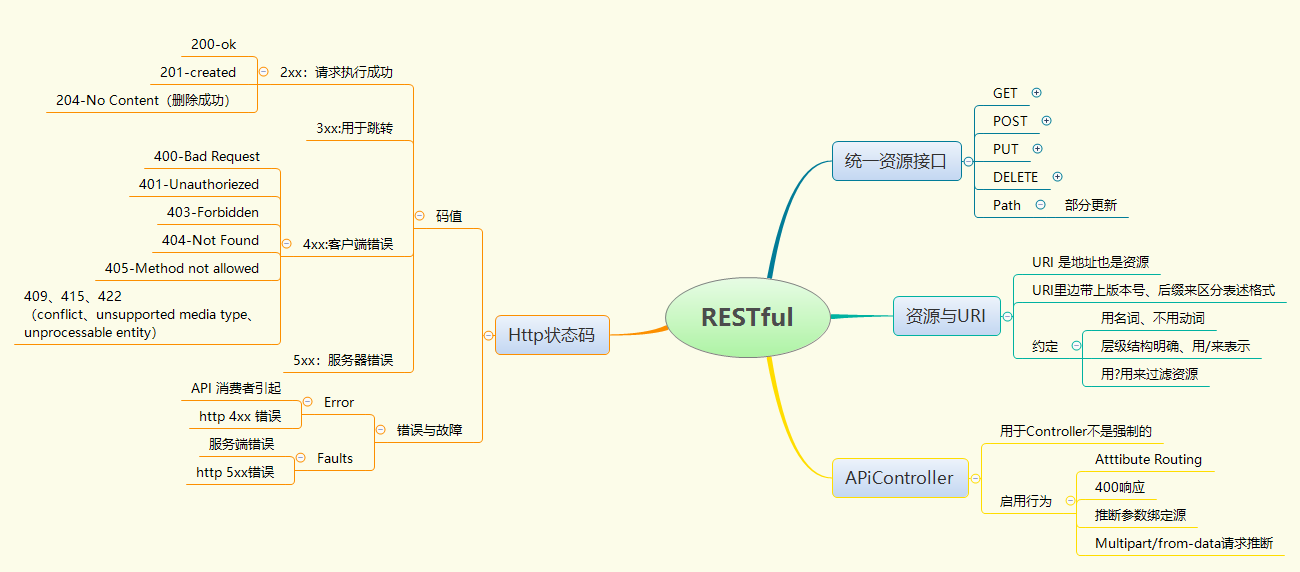

RESTful API 设计是现代Web服务架构的重要组成部分。它的核心原则是通过使用HTTP协议的标准方法(如GET、POST、PUT、DELETE等)来创建、读取、更新和删除资源。为了保证API的易用性和一致性,我们通常采用统一的资源标识符(URI)来唯一标识每个资源,并通过无状态的请求来实现资源状态的改变。

理解REST架构的基本概念是构建高效、可扩展API的关键。 以下是设计RESTful API时需要考虑的几个核心要素:

- 资源的抽象化: API设计者应该首先确定系统的资源,并为每种资源定义合适的URI。

- 使用合适的HTTP方法: 明确每个资源操作对应的HTTP方法(GET用于读取、POST用于创建、PUT用于更新、DELETE用于删除),这有助于遵循HTTP协议的语义。

- 遵循HATEOAS原则: RESTful API应该提供链接到其他相关资源,使客户端能够通过API自我发现,提高API的易用性和灵活性。

在此基础上,我们将会深入分析POST请求的具体用途和特点,以及如何在设计和实现POST接口时优化性能和安全性。接下来的章节将详细介绍如何高效地设计和实现POST接口,包括处理请求数据、选择合适的HTTP状态码、服务器端和客户端的实现技术,以及针对真实世界的案例分析和优化策略。

2. 理解POST请求的特点与用途

2.1 POST请求的定义与功能

2.1.1 REST架构中的POST方法

POST请求是HTTP/1.1协议定义的一种请求方法,用于在服务器上创建新的资源。在RESTful架构中,POST请求通常用于创建资源,这一点与GET请求用于获取资源截然不同。例如,在一个RESTful的Web服务中,向/api/users发送POST请求可以创建一个新的用户资源。

当客户端执行POST请求时,它会将新资源的数据以请求体的形式发送给服务器。服务器接收数据后,进行验证、处理,最终创建资源,并返回一个包含新资源的URI的响应头。尽管POST请求的主要目的是创建资源,但它也可用于执行一些不具有幂等性的操作,例如提交表单数据或进行数据查询。

- POST /api/users HTTP/1.1

- Host: example.com

- Content-Type: application/json

- Accept: application/json

- Content-Length: ...

- {

- "name": "John Doe",

- "email": "john.doe@example.com"

- }

在上述示例中,通过POST方法向服务器请求创建一个新的用户资源。

2.1.2 POST与CRUD操作的关系

在创建、读取、更新和删除(CRUD)操作中,POST请求主要负责创建(Create)功能。CRUD操作是Web应用中实现数据操作的标准方式,其中:

- C:创建(Create),即POST请求。

- R:读取(Read),即GET请求。

- U:更新(Update),在RESTful架构中,通常使用PUT或PATCH请求。

- D:删除(Delete),在RESTful架构中,通常使用DELETE请求。

从图中可以看出,POST请求是CRUD中创建操作的实现方式。开发者在设计RESTful API时,需要清晰地根据CRUD操作选择适当的方法,以确保API的一致性和可理解性。

2.2 POST请求与幂等性

2.2.1 幂等性的概念

幂等性是一个重要的概念,它描述的是无论请求执行多少次,只要请求的参数不变,其结果都将保持不变。幂等性确保了数据的一致性和系统的稳定性。

例如,对于一个创建用户资源的POST请求,如果执行多次,理论上会创建多个用户。然而,幂等性要求同一个请求如果执行多次,应该返回相同的响应,意味着用户只被创建一次。

根据上图,虽然POST请求通常不具有幂等性,但实际设计时可以通过特定的逻辑实现幂等性。而PUT和DELETE方法通常具有幂等性。

2.2.2 POST请求幂等性的讨论

尽管POST请求不保证幂等性,但某些情况下仍可实现幂等操作。例如,在创建资源时,服务器端可以设置唯一标识符以避免重复创建。客户端也可以发送特定的头信息,比如If-None-Match,来确保创建操作的幂等性。

- POST /api/users HTTP/1.1

- Host: example.com

- Content-Type: application/json

- If-None-Match: W/"unique-etag-value"

- {

- "name": "John Doe",

- "email": "john.doe@example.com"

- }

在该请求中,If-None-Match头部指示服务器只有在资源不存在时才创建资源。如果资源已经存在,服务器将返回412 Precondition Failed错误。

2.3 安全性和数据完整性

2.3.1 POST请求中的安全挑战

安全是Web开发中不可忽视的一个方面,尤其是对于POST请求。因为POST请求通常用于创建资源,可能包含敏感数据,比如用户的个人信息。因此,需要采取适当的安全措施来保护数据不被未授权访问和篡改。

常见的POST请求安全挑战包括:

- 数据监听:敏感数据传输过程中可能被监听。

- 数据篡改:传输的数据可能被恶意修改。

- CSRF攻击:跨站请求伪造攻击,攻击者利用用户身份发起请求。

- 重放攻击:恶意用户捕获合法请求并重复发送。

2.3.2 保证数据完整性的策略

为了保证POST请求的数据安全和完整性,我们可以采取以下策略:

- HTTPS协议:使用HTTPS协议可以确保数据在传输过程中的安全,防止数据监听和篡改。

- 数据加密:敏感数据在发送前应该进行加密处理。

- CSRF Token:在表单中添加CSRF令牌,确保请求是用户自发发起的。

- 验证请求来源:服务器应验证请求来源,以防止未授权的第三方请求。

- 限制请求频率:限制同一客户端在特定时间内的请求频率,防止暴力攻击。

- POST /api/users HTTP/1.1

- Host: example.com

- Content-Type: application/json

- X-CSRF-Token: <token>

示例中展示了如何在请求中添加CSRF令牌。在实际应用中,还可以结合各种安全库和框架来加强POST请求的安全性。

通过本章节的介绍,我们对POST请求在RESTful架构中的定义、功能、幂等性概念以及安全性和数据完整性的重要性有了全面的了解。下一章我们将深入探讨如何设计高效的POST接口,并分享最佳实践与设计原则。

3. 设计高效的POST接口

在第三章中,我们将深入探讨如何设计一个高效的POST接口。高效意味着接口不仅能够正确地处理请求,还要考虑易用性、性能和安全性等因素。本章将引导读者理解设计原则和最佳实践,以及如何处理请求数据,选择合适的状态码来响应客户端。通过本章节的介绍,我们将对高效POST接口的设计有一个全面的了解。

3.1 设计原则和最佳实践

设计RESTful API时,遵循一些核心原则和最佳实践是至关重要的。它们确保了接口的简洁性、一致性和可扩展性。在设计POST接口时,尤其需要考虑如何处理潜在的副作用,以及如何提供清晰的接口描述,使开发者能够轻松地与API进行交互。

3.1.1 RESTful API设计原则

RESTful API设计原则提供了一套准则,用以构建一致、可预测的Web服务接口。这些原则包括:

- 使用HTTP方法来表示动作(如GET用于读取资源,POST用于创建资源等)。

- 使用标准的HTTP状态码来表达操作结果。

- 尽量使用无状态通信,即每个请求都包含处理它所需的所有信息。

- 通过统一接口实现独立的资源定位,资源应当具有全局唯一标识符(如URI)。

下面是一个POST接口设计原则的示例:

- POST /items

上述接口设计允许客户端提交新条目的信息到服务器。设计此类接口时,还应考虑如何提供反馈信息,以帮助开发者理解资源的创建状态。

3.1.2 POST接口设计的最佳实践

在设计POST接口时,最佳实践可以帮助我们避免常见的错误并提高接口的可用性。以下是一些推荐的最佳实践:

- 幂等性考虑:虽然POST请求通常不幂等,但在某些情况下设计幂等的POST接口可能有助于简化客户端逻辑。例如,即使提交多次相同的数据,也应该只创建一次资源。

- 防重复提交:客户端可能会因为网络延迟等原因重复发送POST请求,设计时应考