AArch64安全特性:构建安全关键应用的黄金法则

发布时间: 2024-12-13 19:42:02 阅读量: 11 订阅数: 15

参考资源链接:[全面解析:aarch64 汇编指令集,含 SIMD、SVE、SME](https://wenku.csdn.net/doc/5gjb0anj2s?spm=1055.2635.3001.10343)

# 1. AArch64安全特性概览

随着信息技术的发展,安全成为计算领域日益重要的议题,特别是在移动设备、服务器和嵌入式系统中,安全特性的设计与实施成为技术发展的驱动力。AArch64作为ARMv8架构中64位执行状态的代名词,它不仅仅是为了提升计算性能,更重要的是引入了深层次的安全特性来保护用户数据和系统稳定。本章节将从宏观视角对AArch64的安全特性进行概览,为后续章节展开深入讨论打下基础。我们将探讨AArch64如何在硬件级别实现安全机制,如何通过操作系统级安全特性增强系统安全性,以及AArch64在安全关键应用中的实际应用案例。通过本章,读者将对AArch64的安全体系有一个全面的认识。

# 2. AArch64硬件级别安全机制

## 2.1 AArch64的异常处理和权限模型

异常处理和权限控制是AArch64架构中的关键安全特性,确保系统能够有效响应外部和内部的异常事件,并对执行环境进行精细控制。

### 2.1.1 异常向量和异常优先级

AArch64定义了一系列的异常类型,包括但不限于同步异常、异步异常、系统调用等。异常向量是指异常发生时处理器跳转执行特定异常处理程序的位置。在AArch64中,异常向量被组织成一个表,即异常向量表,它在系统启动时被初始化。异常向量表分为四个区域,对应不同的异常类型和优先级。异常优先级决定了处理器在同时发生多个异常时的响应顺序。

### 2.1.2 权限控制和执行环境

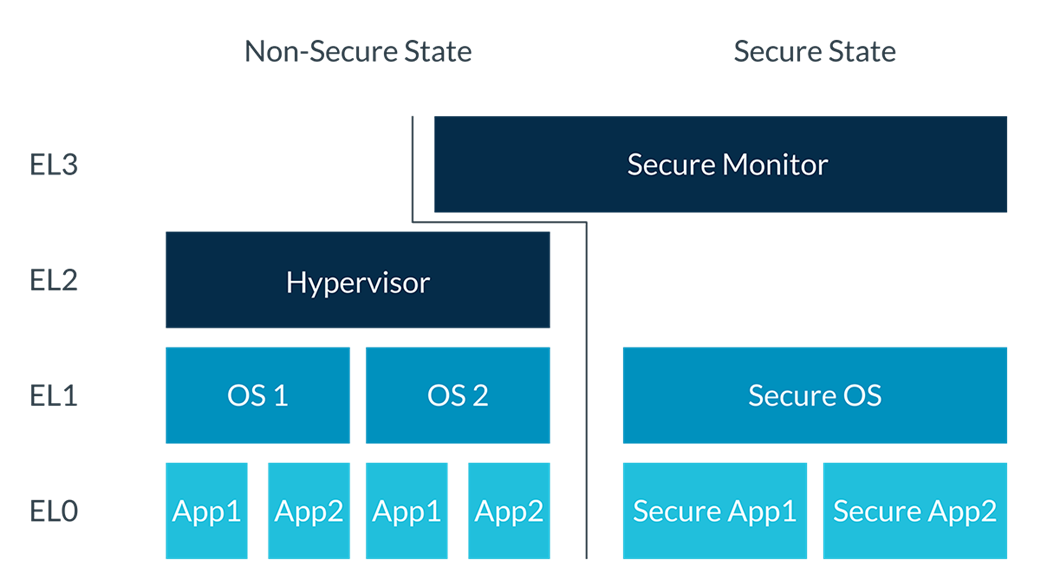

权限控制包括对执行权限的管理以及不同执行环境下的资源访问限制。AArch64通过特权级别(EL0到EL3)来实现权限控制。每个特权级别都有相应的权限和访问能力,级别越高,权限越大。此外,AArch64还提供了访问控制标志,如执行权限(XN)和读/写权限(RW),以保护关键系统资源不被未授权访问。

## 2.2 AArch64的内存保护

内存保护确保数据不被未授权的读取或写入。在AArch64架构中,通过页表机制以及缓存一致性模型来维护内存保护。

### 2.2.1 Stage-2页表和转换机制

Stage-2页表是AArch64中重要的内存保护机制。它用于将虚拟地址转换成物理地址,并提供访问控制。AArch64中的Stage-2转换包括多个阶段,每个阶段都对内存的访问权限进行检查和控制。转换机制依赖于页表项的属性,如是否允许缓存、是否允许执行等,来维护内存的安全。

### 2.2.2 访问权限和缓存一致性模型

访问权限决定了特定内存区域是否允许读、写或执行操作。AArch64通过设置页表项中的属性字段来定义访问权限,同时采用了复杂的权限检查算法确保内存操作的合法性。而缓存一致性模型是指处理器如何保证缓存数据与主内存数据一致的机制。AArch64支持多种缓存一致性协议和配置,确保数据在不同处理器核心间保持同步。

## 2.3 AArch64的信任执行环境(TEE)

信任执行环境(TEE)是AArch64架构中为安全关键任务提供隔离执行环境的一种机制。它支持可信应用的运行,保证了运行环境的隔离和数据的安全性。

### 2.3.1 TEE的架构和组件

TEE架构的核心在于其隔离特性。它在硬件层面上提供了一个安全的执行环境,能够阻止非授权访问。TEE通常包括一组硬件组件和软件组件,如安全引导、安全存储、加密引擎等。硬件组件确保了TEE的物理隔离,而软件组件则确保了逻辑上的隔离,如运行时的隔离、数据的加密和安全通信。

### 2.3.2 安全服务和隔离执行环境

安全服务是TEE的一部分,提供密码学操作、密钥管理等核心功能。这些服务由TEE中运行的可信应用调用,执行敏感操作。隔离执行环境是指TEE为每个可信应用提供了一个独立的执行上下文。这种隔离避免了应用间的安全漏洞相互影响,保障了应用的独立性和数据的隔离性。

为了确保内容的丰富性和连贯性,第二章中的每个子章节都提供了对AArch64硬件级别安全机制的深入分析,并通过实际操作、代码示例和参数说明,展示了如何在实际开发中应用这些安全机制。下一章将继续探讨AArch64操作系统级安全特性,包括虚拟化安全增强、安全引导和固件更新以及操作系统安全扩展。

# 3. AArch64操作系统级安全特性

## 3.1 虚拟化安全增强

### 虚拟机监控器的安全扩展

虚拟化技术在现代数据中心和云计算平台中广泛应用,而确保虚拟化环境的安全性是至关重要的。AArch64架构通过提供专门的硬件特性来增强虚拟机监控器(Hypervisor)的安全性。虚拟机监控器作为一种特殊的软件层,负责在虚拟化环境中管理多个虚拟机的创建、执行以及资源的分配和回收。

在AArch64上,虚拟机监控器的安全扩展包括但不限于以下方面:

1. **硬件辅助虚拟化技术**:这些技术允许虚拟机监控器在硬件层面上高效地控制虚拟机的执行。通过硬件辅助,虚拟机监控器可以更精确地控制虚拟机对处理器、内存和其他硬件资源的访问。

2. **异常拦截和处理**:异常处理机制在虚拟化环境中尤为重要,因为它允许虚拟机监控器捕获和处理虚拟机内的异常情况。AArch64提供对异常的高级控制,使得异常处理可以在物理处理器和虚拟机之间清晰分离。

3. **内存隔离和管理**:虚拟机监控器利用页表和地址转换机制对虚拟机的内存访问进行隔离,确保虚拟机之间的内存不会互相干扰。AArch64通过增加对页表项的保护和控制,减少了潜在的内存泄漏和越界访问的风险。

下面的代码块展示了如何通过AArch64架构中特定的汇编指令配置虚拟机监控器环境,具体代码片段及其解释:

```assembly

// 指定虚拟机监控器的配置寄存器

mrs x0, VTCR_EL2 // 读取虚拟化转换控制寄存器

orr x0, x0, #(1 << 31

```

0

0