IPv6配置与迁移:Ubuntu网络协议高级主题全面解读

发布时间: 2024-12-11 16:36:31 阅读量: 9 订阅数: 14

# 1. IPv6概述与网络基础

## 1.1 IPv6技术的背景与优势

IPv6(第六版互联网协议)是对IPv4的升级,旨在解决全球IP地址枯竭的问题。IPv6使用128位地址长度,理论上能提供2^128个IP地址,几乎无限的地址空间保证了未来设备的互联。与IPv4相比,IPv6还具备自动配置、原生的IPSec支持、改善的移动性和多播功能等优势。

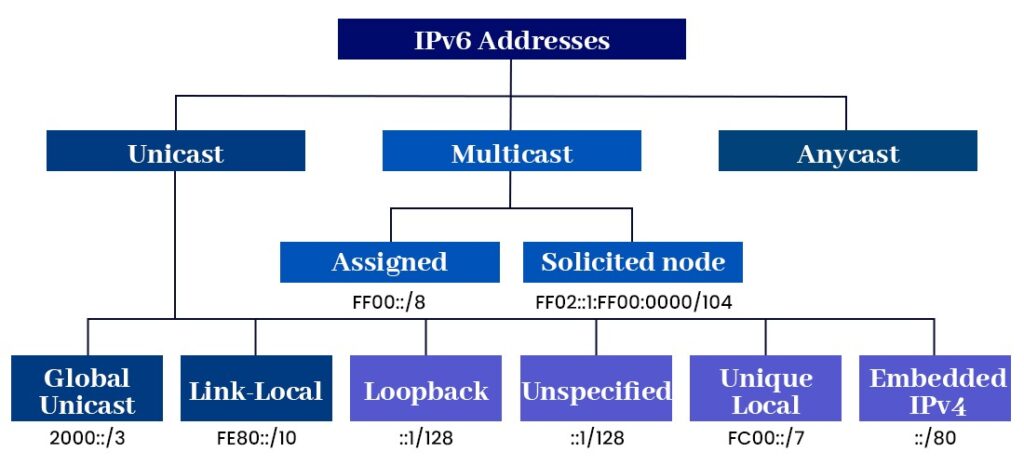

## 1.2 IPv6的地址结构与表示方法

IPv6地址由8组16进制数表示,每组之间用冒号(:)分隔。为了简化表示,连续的0可以用两个冒号(::)表示,但这种缩写在单个地址中只能出现一次。例如,2001:0db8:85a3:0000:0000:8a2e:0370:7334可以简化为2001:0db8:85a3::8a2e:0370:7334。

## 1.3 IPv6在现代网络中的应用趋势

随着物联网、5G技术的发展,IPv6的重要性日益凸显。企业和服务提供商开始优先考虑IPv6的部署和应用,以支持数量庞大的设备和用户。IPv6不仅可以为新兴技术提供必要支撑,还能够为网络安全、性能优化、故障排查等提供新的可能。

# 2. Ubuntu系统下的IPv6配置

Ubuntu系统作为当前主流的Linux发行版之一,对IPv6的支持是开箱即用的。本章节将介绍如何在Ubuntu系统下进行IPv6的配置,包括手动配置和自动配置方式,以及实现IPv4和IPv6共存的技术,最后探讨IPv6的网络安全机制。

## 2.1 IPv6的配置方式

IPv6的配置方式主要分为两种:手动配置和自动配置。手动配置适用于静态IPv6地址的场景,而自动配置则适用于动态获取IPv6地址的网络环境。

### 2.1.1 手动配置IPv6地址

在Ubuntu系统中,手动配置IPv6地址通常涉及编辑网络配置文件。以下是一个配置示例:

```bash

sudo nano /etc/network/interfaces

```

在该文件中,我们可以为特定的网络接口(如eth0)添加IPv6地址和路由信息:

```bash

auto eth0

iface eth0 inet6 static

address 2001:db8::1

netmask 64

gateway 2001:db8::1

up ip -6 route add default via 2001:db8::1 dev eth0

```

在这个配置中,`address`字段设置了IPv6地址,`netmask`字段设置了子网掩码,`gateway`字段设置了默认网关。`up`命令用于添加默认路由。

### 2.1.2 自动配置IPv6地址

IPv6的自动配置可以通过无状态地址自动配置(SLAAC)或者通过DHCPv6来实现。Ubuntu默认启用SLAAC,因此网络接口通常能自动获得网络前缀和一个链路本地地址。

要使用DHCPv6,可以安装`dhcp-client`包,并启用特定的网络接口以使用DHCPv6。以下是一个配置示例:

```bash

sudo apt-get install isc-dhcp-client

sudo nano /etc/dhcp/dhclient6.conf

```

在`dhclient6.conf`文件中添加以下配置以启用IPv6:

```

interface "eth0" {

send ia-pd 1;

}

```

之后,重启DHCP客户端来应用配置:

```bash

sudo service isc-dhcp-client restart

```

## 2.2 IPv6与IPv4的共存技术

随着IPv4地址的日益枯竭,IPv6与IPv4的共存成为网络过渡期的一个重要议题。本小节将探讨双协议栈配置和隧道技术两种共存技术。

### 2.2.1 双协议栈配置

双协议栈技术指的是在同一个网络节点上同时支持IPv4和IPv6协议栈。网络节点因此能与使用任一协议的节点通信。Ubuntu系统默认支持双协议栈。

要配置双协议栈,需要对每个网络接口分别设置IPv4和IPv6地址。以下是一个示例:

```bash

auto eth0

iface eth0 inet static

address 192.168.1.10

netmask 255.255.255.0

gateway 192.168.1.1

iface eth0 inet6 static

address 2001:db8::1

netmask 64

gateway 2001:db8::1

```

在上述配置中,`inet`和`inet6`分别指定IPv4和IPv6的配置。

### 2.2.2 隧道技术详解

隧道技术允许IPv6流量在IPv4网络上进行封装和传输。Teredo是一种广泛使用的隧道协议,适用于穿越NAT设备。在Ubuntu系统中,可以通过安装`teredo`包来实现Teredo隧道配置。

```bash

sudo apt-get install teredo

```

Teredo隧道的配置通常是自动完成的,但在某些情况下,可能需要手动配置。配置文件位于:

```bash

sudo nano /etc/teredo.conf

```

添加或编辑以下配置:

```

ServerAddress=server.example.com

```

此处`server.example.com`是Teredo服务器地址。配置好后,重启Teredo服务:

```bash

sudo systemctl restart teredo

```

## 2.3 IPv6网络安全机制

IPv6虽然提供了更大的地址空间和改进的头部格式,但也带来了新的安全挑战。本小节将深入探讨地址安全与IPSec协议,以及防火墙与入侵检测系统在IPv6中的应用。

### 2.3.1 地址安全与IPSec

IPSec(互联网协议安全)是网络层的一种安全协议,用于确保数据包的完整性和机密性。在IPv6中,IPSec的使用变得更为重要,因为IPv6原生不包括IPSec支持,而是将其作为推荐的协议。

要在Ubuntu中启用IPSec,可以使用`ipsec-tools`包。以下是安装和配置IPSec的步骤:

```bash

sudo apt-get install ipsec-tools

sudo nano /etc/ipsec-tools.conf

```

在配置文件中指定IPSec策略和密钥:

```bash

conn %default

left=2001:db8::1

leftsubnet=2001:db8::/64

right=2001:db8::2

rightsubnet=2001:db8::/64

authby=secret

auto=start

```

配置完成后,启动IPSec服务:

```bash

sudo ipsec.conf

```

### 2.3.2 防火墙与入侵检测系统

随着IPv6的部署,传统的IPv4防火墙规则需要更新以适应新的地址结构。Ubuntu系统中的`iptables`工具可以用于配置IPv6的防火墙规则,但需要使用`ip6tables`。

```bash

sudo ip6tables -A INPUT -i eth0 -s 2001:db8::/48 -j ACCEPT

```

在上面的命令中,允许来自`2001:db8::/48`地址段的流量通过eth0接口进入系统。

对于入侵检测系统(IDS),IPv6的支持也必须在相应的系统配置中体现出来。如在`snort`配置文件中添加IPv6流量处理规则:

```bash

sudo nano /etc/snort/snort.conf

```

配置文件中添加IPv6相关的规则,如:

```

ip6 $HOME_NET any -> any any (msg:"Potential IPv6 DoS Attack"; flowbits:set,1;)

```

这些规则会帮助监测和记录网络中的IPv6流量异常。

至此,我们了解了如何在Ubuntu系统下进行IPv6的配置,包括手动和自动配置方式、IPv4和IPv6共存技术、以及网络安全机制的实现。在接下来的章节中,我们将深入IPv6网络服务和应用的配置,以及如何制定和实施IPv6迁移策略。

# 3. IPv6网络服务和应用

## 3.1 IPv6下的DNS配置

### 3.1.1 配置AAAA记录

IPv6环境下,DNS的AAAA记录承担了将域名解析为IPv6地址的任务。在配置时,需要理解AAAA记录与IPv6地址之间的对应关系。AAAA记录与A记录类似,但它们指向的是IPv6地址。具体配置方法如下:

1. 打开DNS服务器配置文件或使用DNS管理工具。

2. 添加或修改记录,指明域名到对应的IPv6地址。

下面是一个AAAA记录配置示例:

```dns

$ORIGIN example.com.

@ IN SOA ns1.example.com. admin.example.com. (

2023010101 ; Serial

3600 ; Refresh

1800 ; Retry

604800 ; Expire

86400 ) ; Minimum TTL

@ IN NS ns1.example.com.

@ IN

```

0

0