【wisLink W-2000交换机高级网络监控】:SNMP与Syslog的高效使用

发布时间: 2024-12-21 09:03:30 阅读量: 48 订阅数: 16

wisLink W-2000工业以太网交换机技术说明书V1.10

# 摘要

本论文深入探讨了SNMP与Syslog这两种网络监控技术的基础知识、应用实例和集成策略,旨在提升网络监控的效率与准确性。通过分析SNMP技术原理、架构及版本间的差异,本研究展示了其在网络设备配置与数据收集中的重要性。同时,本论文也详细解读了Syslog协议的工作机制、过滤规则及其在网络事件管理中的关键作用。文章进一步阐述了SNMP与Syslog集成的解决方案,强调了集成所带来的数据一致性与实时性提升、故障排除的便捷性等优点。最后,本论文通过实际案例,讨论了网络故障处理与性能优化的方法,并对未来网络监控技术的发展趋势进行了展望,包括新兴技术对传统监控方法的影响和智能化、自适应网络监控的前景。

# 关键字

SNMP;Syslog;网络监控;故障处理;性能优化;数据可视化

参考资源链接:[wisLink W-2000工业以太网交换机技术规格与特性解析](https://wenku.csdn.net/doc/3gahuq52zd?spm=1055.2635.3001.10343)

# 1. SNMP与Syslog网络监控基础

网络监控是确保企业网络稳定运行的关键组成部分。本章节将为读者介绍网络监控的基础知识,重点是两个广泛使用的网络管理协议:简单网络管理协议(SNMP)和系统日志协议(Syslog)。我们将探讨它们如何工作,以及它们在网络监控中所扮演的重要角色。

## 1.1 SNMP与Syslog的网络监控功能

SNMP和Syslog都是网络工程师进行网络监控和管理的有效工具。SNMP关注设备性能数据的收集和远程配置,而Syslog则主要负责记录和转发系统、安全和应用日志。在接下来的章节中,我们将深入探讨这两个协议的工作原理和它们在网络监控中的应用。

## 1.2 网络监控的重要性

网络监控不仅帮助管理员及时了解网络状态,还能够在问题发生时立即响应,从而减少业务中断的风险。它还能够识别网络瓶颈和性能下降的早期迹象,从而提前采取预防措施。随着网络环境的日益复杂,监控变得更加不可或缺。

# 2. SNMP技术原理与应用

## 2.1 SNMP架构和版本对比

### 2.1.1 SNMPv1/v2c/v3的区别和适用场景

简单网络管理协议(SNMP)自1988年首次推出至今,已发展成为网络设备管理的标准协议之一。SNMP的主要版本包括SNMPv1、SNMPv2c和SNMPv3,它们在安全性和功能上存在差异。

- **SNMPv1** 是最早发布的版本,其设计目标是简单易用。它使用了基于共同体名(Community Name)的简单认证机制。SNMPv1适用于安全要求不高的小型网络。

- **SNMPv2c** 在SNMPv1的基础上增加了GetBulk操作,提高了数据检索的效率,但共同体名的认证方式仍存在安全缺陷。SNMPv2c适用于对性能有一定要求,但对安全要求不是特别高的网络环境。

- **SNMPv3** 引入了用户安全模型和视图基础访问控制模型,提供了更强大的安全性保障。SNMPv3支持消息加密和消息完整性检查,确保了管理数据的安全传输。适用于对安全性有严格要求的大型网络。

表格1展示了各SNMP版本的关键特性对比:

| 特性 | SNMPv1 | SNMPv2c | SNMPv3 |

|------------|-----------------|--------------------|-------------------|

| 认证方式 | 共同体名(明文)| 共同体名(明文) | USM(加密和完整性)|

| 数据加密 | 无 | 无 | 支持 |

| 消息完整性 | 无 | 无 | 支持 |

| 传输效率 | 低 | 中 | 中 |

| 安全性 | 低 | 中 | 高 |

表1: SNMP各版本特性对比

### 2.1.2 SNMP代理与管理站的作用

SNMP协议涉及两个主要的组件:**SNMP代理**(Agent)和**管理站**(Manager)。

- **SNMP代理**位于被管理的网络设备上,如交换机、路由器等。它负责收集本地设备的信息,并响应管理站发出的查询请求。代理也负责向管理站发送通知(即SNMP Trap),用于报告设备状态或告警信息。

- **管理站**通常运行在中央管理服务器上,它可以查询和接收来自代理的数据。通过这些数据,网络管理员能够监控和配置网络设备,以及对故障进行诊断。

理解代理和管理站的作用对构建有效的SNMP监控系统至关重要。在实际部署中,一个管理站可以管理多个代理,而一个代理也可以被多个管理站管理。

## 2.2 SNMP协议的操作和管理

### 2.2.1 SNMP的GET/SET/GETNEXT/GETBULK请求

SNMP协议定义了多种PDU(协议数据单元)类型,用于管理站和代理之间的通信。关键的PDU类型包括:

- **GET**:用于从代理获取一个或多个参数值。管理站发送GET请求,代理响应以包含参数值的GET响应。

- **SET**:用于设置代理上的参数值。管理站发送SET请求,代理修改相应参数,并返回包含新值的SET响应。

- **GETNEXT**:用于检索表或对象的下一个参数值。这在遍历数据表时非常有用。

- **GETBULK**:用于大量数据检索,特别是在表对象的连续范围内。它减少了网络通信的次数,适用于大量数据的场景。

以下是一个GET请求的代码示例,用于获取指定设备的系统描述:

```snmp

GET SNMPv2-MIB::sysDescr.0

```

此请求意在从代理获取设备的系统描述(sysDescr),其中`.0`表示请求对象的实例标识为0(通常对应代理设备本身)。

### 2.2.2 SNMP Trap消息的捕获与分析

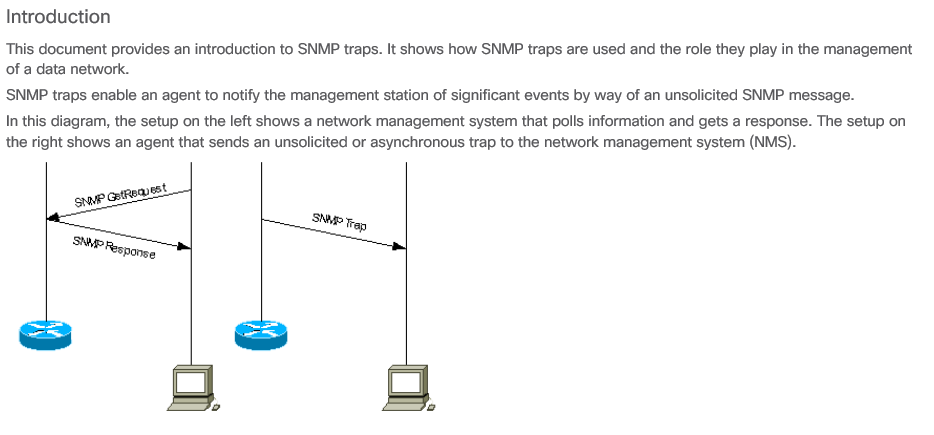

SNMP Trap是代理主动发送到管理站的通知消息,用于报告特定事件或状态变化。Trap消息包含关于事件的信息,如接口错误、CPU利用率超过阈值等。管理站必须能够接收并解析Trap消息,以便及时响应网络事件。

捕获和分析Trap消息需要配置管理站监听特定的Trap端口(默认为162)。大多数网络管理软件都提供了Trap接收器,并提供了图形界面用于解析和归类Trap消息。

以下是一个简单的SNMP Trap消息示例:

```snmp

SNMPv2-MIB::sysUpTime.0 = Timeticks: (1072072) 1 day, 3:15:27.20

SNMPv2-MIB::snmpTrapOID.0 = OID: SNMPv2-MIB::coldStart

```

这条消息表示有一个SNMP代理设备发送了一个coldStart类型的Trap,这意味着它刚刚启动或重启。

## 2.3 SNMP在wisLink W-2000交换机的应用

### 2.3.1 wisLink W-2000的SNMP配置

wisLink W-2000是一款具有SNMP支持的交换机,允许网络管理员通过SNMP进行配置和监控。配置SNMP涉及启用SNMP代理功能,设置共同体名,以及定义哪些管理站可以访问它。

假设我们在wisLink W-2000交换机上进行以下配置:

1. 启用SNMP代理功能。

2. 设置共同体名为`public`。

3. 指定管理站IP地址,允许它通过SNMP访问交换机信息。

配置命令可能如下所示:

```plaintext

Switch> enable

Switch# configure terminal

Switch(config)# snmp-server enable

Switch(config)# snmp-server community public RW

Switch(config)# snmp-server host 192.168.1.100 version 2c public

Switch(config)# exit

```

### 2.3.2 实时监控和数据收集案例研究

在配置了SNMP代理之后,可以通过管理站软件(如PRTG Network Monitor、Nagios Core等)收集wisLink W-2000交换机的实时数据。收集的数据可能包括接口状态、数据流量、CPU使用率、内存使用情况等。

在本案例研究中,我们将探讨如何使用PRTG监控工具来实时监控wisLink W-2000交换机。步骤如下:

1. 在PRTG中添加一个SNMP设备。

2. 输入交换机的IP地址和之前配置的共同体名。

3. 选择适当的SNMP版本,本例中为v2c。

4. 选择需要监控的对象和计数器。

5. 开始监控并查看实时数据图表。

此案例说明了如何结合wisLink W-2000交换机与PRTG监控工具,实现实时网络设备数据的收集和可视化。这对于网络性能分析、故障诊断和网络优化具有重要意义。

表格2展示了wisLink W-2000交换机可能输出的一些关键性能指标:

| 指标 | 描述 | 重要性 |

|------------|---------------------------------|--------------|

| CPU负载 | 交换机CPU的当前负载百分比 | 高 |

| 内存使用 | 当前使用的交换机内存百分比 | 高 |

| 接口状态 | 每个网络接口的当前状态 | 高 |

| 流量统计 | 进出接口的数据流量统计 | 中 |

| 错误计数 | 接口错误和丢包的计数 | 中 |

表2: wisLink W-2000关键性能指标

通过对这些性能指标的监控,网络管理员可以有效地掌握网络设备的运行状态,并及时采取措施以保证网络的稳定性和可靠性。

# 3. Syslog协议深入解析

## 3.1 Syslog协议的工作机制

### 3.1.1 Syslog消息格式和优先级

Syslog协议是一种用于发送和接收系统日志消息的标准协议。它广泛应用于UNIX和UNIX-like操作系统,以及网络设备和应用中,用于事件记录和通知。Syslog消息由两部分组成:头部和消息体。头部包含时间戳、主机名、应用进程标识符以及消息严重性级别。消息体则包含了具体的日志内容。

Syslog消息的优先级是由设施和严重性组成的。设施指示了消息产生的应用或硬件部分,严重性则表示消息的紧急程度。每个消息都有一个优先级,它是通过将设施值和严重性值相加来计算得出的。Syslog服务器可以根据优先级来决定消息的处理方式。

Syslog消息的一个例子可以是:

```

<134>Jun 28 16:31:42 hostname app[pid]: Message content

```

其中`<134>`是消息的优先级和版本号,`Jun 28 16:31:42`是时间戳,`hostname`是发送日志的主机名,`app[pid]`表示应用程序的名称和进程ID,而`Message content`则是实际的日志消息内容。

### 3.1.2 Syslog服务器的部署和配置

部署Syslog服务器通常涉及选择合适的服务器软件,并根据网络环境和安全需求进行配置。主流的Syslog服务器有rsyslog, syslog-ng等。这些软件可以收集、存储、分析来自网络中不同主机和设备的日志数据。

配置Syslog服务器涉及定义规则来处理不同优先级的消息,指定日志文件的存储位置,以及确定接收远程日志消息的条件。例如,在rsyslog服务器中,一个基本的配置条目可能是:

```bash

*.info;authpriv.none;cron.none /var/log/messages

```

这条规则表示将所有优先级为info及以上且不属于authpriv和cron的消息记录到`/var/log/messages`文件中。更高级的配置可以包括远程日志服务器的地址,使用网络传输协议(如UDP或TCP)。

Syslog服务器还应该配置好安全措施,包括认证和加密传输,以防止未授权访问和日志数据的篡改。

## 3.2 Syslog的过滤和转发规则

### 3.2.1 规则的设定和应用

Syslog消息的过滤和转发规则是用来指定哪些消息应当被记录,哪些应当被转发给其他Syslog服务器或处理程序。这些规则在Syslog服务器的配置文件中进行设置。

例如,在rsyslog的配置文件中,可以设置特定源或优先级的消息被转发到另一个服务器上:

```bash

# forward messages with priority between info and warning to remote host

if $syslogseverity > info and $syslogseverity < warning then @@(o)remoteSyslogServer

```

这条规则表示所有优先级大于info且小于warning的消息将被转发到`remoteSyslogServer`。

### 3.2.2 过滤策略的高级配置案例

在一些复杂的网络环境里,Syslog消息需要根据更加精细的策略进行过滤。例如,可能需要根据消息中的特定关键词、源IP地址、或时间范围进行过滤。高级过滤策略可以根据业务逻辑来编写,以满足特定的日志管理需求。

以下是一个高级配置示例:

```bash

# filter messages containing the keyword "ERROR" from a specific IP

if $msg contains 'ERROR' and $fromhost-ip == '192.168.1.10' then @@(o)localhost:514;RSYSLOG分流

```

在这个例子中,只有来自IP地址`192.168.1.10`并且包含"ERROR"关键词的消息会被转发到本地的514端口。

## 3.3 Syslog在网络监控中的作用

### 3.3.1 系统日志的汇总与分析

Syslog在网络监控中的一个关键作用是对系统日志进行汇总和分析。这些日志包含了网络设备和服务器的运行状态、错误消息、安全警告等重要信息。通过分析这些日志,网络管理员可以识别和解决潜在的问题,以及跟踪网络的运行状态。

Syslog服务器可进行日志分析的几种方式包括:

1. 关键词搜索:搜索具有特定错误消息或模式的条目。

2. 统计分析:统计特定时间段内错误或警告消息的数量。

3. 趋势分析:跟踪系统性能指标随时间的变化趋势。

### 3.3.2 事件驱动的告警与响应流程

Syslog也用于事件驱动的告警和响应。当发生特定条件或事件时,Syslog服务器可以根据预设的规则自动发送告警信息给网络管理员。这些告警可以是邮件、短信或者推送通知。

自动化告警的配置一般会用到Syslog服务器的规则引擎,例如rsyslog的imuxsock模块可以用来生成本地系统事件的告警:

```bash

template(name="alertTemplate" type="string" string="<%pri%>%timegenerated% %syslogtag% %msg%\n")

# send alerts to email

if $syslogtag contains '[ALERT]' then action(type="ommail" mailhost="smtp.example.com" mailfrom="syslog@example.com" mailto="admin@example.com" subject="Syslog Alert" template="alertTemplate")

```

上述配置中,当消息包含`[ALERT]`标签时,该消息将通过邮件发送告警。

通过上述配置,网络管理员可以获得及时的问题通知,并迅速采取措施,这在保持网络安全和稳定运行方面至关重要。

Syslog在网络安全、事件管理和性能监控等方面发挥着重要作用。它通过收集网络设备和服务器产生的日志信息,帮助IT专业人员进行实时监控和问题解决,从而确保整个网络的健康和有效运作。随着技术的不断演进,Syslog协议也在不断地更新和改进,以适应现代网络环境的需求。

# 4. SNMP与Syslog集成解决方案

随着企业网络规模的不断扩大,单一的网络监控手段已经无法满足复杂网络环境下的监控需求。集成SNMP与Syslog的优势在于能够从不同角度对网络状态进行全方位监控。在此基础上,本章节深入探讨了集成这两种技术的实践案例和高级特性,为企业构建高效、全面的网络监控体系提供了有力支持。

## 4.1 集成SNMP与Syslog的优势

集成SNMP与Syslog不仅能够提升数据的一致性和实时性,还能极大地提高故障排除和问题定位的便捷性。下面将详细解读这两种优势。

### 4.1.1 数据一致性与实时性的提升

当SNMP和Syslog各自独立运作时,系统管理员可能需要在多个平台上查看和分析数据,这不仅降低了工作效率,还可能因为信息分散而造成数据解读上的偏差。通过集成SNMP与Syslog,系统管理员可以同时在一个集成的监控平台上查看和分析数据,保证了数据的实时性和一致性。

### 4.1.2 故障排除和问题定位的便捷性

集成后的系统能够实现故障通知的自动化,当发生网络异常时,不仅可以通过SNMP Trap及时捕获问题,还可以借助Syslog的详细事件描述进行快速定位。管理员可以接收到包含错误代码、设备状态和故障时序等多种信息的综合告警,从而缩短故障响应时间。

## 4.2 实现SNMP与Syslog集成的实践

本节以wisLink W-2000交换机为例,详细介绍如何实现SNMP与Syslog的集成配置,以及如何将第三方监控工具与这两者集成。

### 4.2.1 wisLink W-2000交换机的集成配置

wisLink W-2000交换机提供了一套完整的SNMP代理与Syslog服务器的集成配置方案。其配置主要包括:

- 在交换机上开启SNMP代理并配置管理站的信息;

- 启用Syslog功能,并配置日志服务器的IP地址;

- 将SNMP Trap和Syslog消息统一发送至集中式监控系统。

这些步骤需要通过交换机的命令行接口(CLI)执行,具体命令如下:

```shell

# 开启SNMP代理功能

enable SNMP

# 配置SNMP版本和管理站IP

set SNMP community <community-string> RO <management-station-ip>

# 配置Syslog服务器

set logging host <log-server-ip>

# 启用Syslog和SNMP Trap消息的发送

set logging enable

set SNMP trap enable

```

### 4.2.2 第三方监控工具的集成案例

通过第三方监控工具如PRTG Network Monitor,可以实现对wisLink W-2000交换机的SNMP与Syslog信息的集成监控。这需要在PRTG中添加SNMP设备和Syslog输入,配置相应的传感器来监控特定的信息。

集成步骤包括:

1. 在PRTG中添加新的设备,并选择SNMP作为监控协议;

2. 配置SNMP传感器,选择监控模板,并指定wisLink W-2000交换机的IP地址和社区字符串;

3. 在PRTG的Syslog输入设置中,添加新的Syslog接收器,输入Syslog服务器地址,并指定端口;

4. 创建或修改传感器,设置其为Syslog传感器类型,并关联到相应的Syslog接收器;

5. 通过PRTG的Web界面进行实时监控,并设置报警通知。

## 4.3 集成监控系统的高级特性

集成监控系统不仅仅包括基本的故障通知和数据收集功能,其高级特性还包括多维度数据可视化和定制化报告,这些功能极大地提高了运维工作的效率和自动化水平。

### 4.3.1 多维度数据可视化

通过集成SNMP与Syslog,可以将收集到的丰富数据进行可视化展示。例如,通过图表和仪表板展示不同时间范围内的网络流量、设备状态、告警统计等信息,使得运维人员能够直观地掌握网络状态。

### 4.3.2 定制化报告和自动化的运维工作流

集成监控系统可以根据预设规则自动生成定制化的报告,并定期通过邮件或其他方式发送给运维团队。此外,还可以设置工作流自动化规则,例如在发现严重告警时自动启动问题响应流程,包括发送通知、尝试自动修复等步骤。

集成SNMP与Syslog的解决方案为企业提供了一个统一、高效的网络监控平台,不仅能够提升工作效率,还能保证网络的稳定性和安全性。通过本章节的介绍,读者应当对集成这两种技术的优势和实施方法有了深刻的理解,并能够在实际工作中应用这些知识。

# 5. 故障处理与性能优化

## 5.1 常见网络故障的SNMP与Syslog分析

### 5.1.1 故障诊断流程和工具

在网络环境中,故障诊断是确保系统稳定运行的关键环节。利用SNMP和Syslog技术可以实现网络故障的快速定位和有效解决。故障诊断流程通常包括以下几个关键步骤:

1. **信息收集:** 首先要收集与故障相关的所有日志信息。这包括通过Syslog协议收集的系统日志和事件信息,以及通过SNMP获取的设备状态和性能数据。

2. **事件关联:** 将从不同设备和来源收集到的信息进行关联分析,这样有助于理解故障发生的前因后果。例如,一个设备的性能下降可能触发了系统日志中的多个错误消息。

3. **模式识别:** 通过分析历史数据,识别出故障发生的典型模式。这可以通过数据挖掘技术实现,也可以通过机器学习方法来预测和防范。

4. **故障定位:** 通过SNMP和Syslog信息来确定故障的物理或逻辑位置。例如,SNMP可以用来检测特定交换机的端口状态,而Syslog则可以提供该设备的详细错误报告。

5. **问题解决:** 最后,根据收集到的信息和分析结果采取必要的解决措施。这可能包括重置设备、更新固件、调整配置等操作。

在实际操作中,可以利用各种工具来辅助完成这些步骤。例如,使用 SNMP 工具如 Net-SNMP 的 snmpwalk 来获取设备信息,或者使用 Syslog 工具如 Syslog-NG 来收集和过滤日志信息。

### 5.1.2 网络性能指标的监控和调优

为了确保网络的稳定性和高性能,监控和调优网络性能指标是不可或缺的。关键性能指标(KPIs)包括但不限于:

- **带宽利用率:** 监控网络中各链路的带宽使用情况,防止拥塞。

- **响应时间:** 应用和服务响应时间,确保用户的良好体验。

- **丢包率:** 监控数据包丢失的情况,及时发现潜在的网络问题。

- **设备负载:** 设备CPU和内存的使用情况,防止过载。

- **错误率:** 不同层次协议的错误发生情况,包括传输层、网络层等。

SNMP协议可以用来定期查询这些性能指标。设备本身可以提供这些信息,例如使用SNMP GET命令请求特定的MIB对象,例如`sysUpTime`或`ifOperStatus`。

```bash

snmpwalk -v 2c -c public 192.168.1.1 ifOperStatus

```

以上命令使用snmpwalk工具通过SNMP v2c协议查询一个网络设备上所有网络接口的操作状态。输出结果会告诉你是接口是“up”还是“down”,这有助于快速识别网络问题。

为了进一步分析性能数据,可以利用一些图形化工具进行性能监控,例如MRTG或Cacti。它们可以通过SNMP收集数据,并提供图形化的趋势报告。

```mermaid

graph LR

A[收集SNMP性能数据] --> B[数据存储]

B --> C[生成图形报告]

C --> D[性能监控]

```

通过上述流程,可以对网络性能进行全面监控。在发现问题时,还需要进行深入分析并进行相应的调优操作。

## 5.2 性能监控的高级技巧

### 5.2.1 预测性维护和容量规划

预测性维护是指在网络设备或系统出现故障之前进行预测和维护,以减少意外停机和性能下降的风险。在性能监控中,使用历史数据和趋势分析可以预测潜在的瓶颈和故障。

- **数据挖掘:** 通过分析长期的性能数据,可以发现设备性能下降的趋势和周期性问题,从而预测未来可能发生的问题。

- **趋势分析:** 利用统计方法分析性能指标随时间变化的趋势,预测短期或长期的性能波动。

- **报警阈值设置:** 根据历史数据和性能指标正常范围,设置合适的报警阈值,当指标超出正常范围时发出预警。

容量规划是确保网络资源满足业务需求的重要组成部分。要实现有效的容量规划,可以:

- **资源使用评估:** 定期评估现有资源的使用情况,包括带宽、存储和计算资源。

- **模型建立:** 使用性能监控数据建立数学模型,预测业务增长对资源需求的影响。

- **资源分配方案:** 在业务预测的基础上,制定资源分配和扩展方案,保证业务的平滑扩展和持续运行。

### 5.2.2 网络健康和安全性的强化策略

网络健康和安全性是网络管理中的另一个重要方面。强化策略包括:

- **定期安全审计:** 定期对网络进行安全审计,使用SNMP和Syslog监控安全事件。

- **配置管理:** 通过SNMP对网络设备进行集中配置管理,确保所有设备的配置符合安全策略。

- **网络隔离和访问控制:** 使用访问控制列表(ACLs)和虚拟局域网(VLANs)对网络进行适当隔离。

- **异常行为检测:** 利用Syslog和SNMP监控工具检测和分析异常行为,及时响应潜在的安全威胁。

通过这些方法,网络管理员可以有效地维护网络的稳定性和安全性,确保业务连续性。

# 6. ```

# 第六章:案例研究与未来展望

## 6.1 实际案例分享

### 6.1.1 wisLink W-2000交换机的网络监控案例

在对wisLink W-2000交换机进行网络监控的过程中,我们通过综合运用SNMP和Syslog协议,实现了一个高度集成的监控系统。首先,我们配置了交换机上的SNMP代理,允许管理站进行数据收集,例如接口状态、流量统计等关键指标。通过GET和GETNEXT请求,我们能够定期获取这些指标的实时值。

然后,我们将Syslog服务集成到监控解决方案中,配置了Syslog服务器来接收和存储来自交换机的日志消息。这些消息包括系统事件、安全警告以及配置变更通知等。Syslog消息的优先级字段帮助我们实现了有效的日志过滤,确保只有相关的重要事件被记录和分析。

在案例研究中,我们发现了一个特定的问题,即在高峰时段,交换机的端口经常出现短暂的连接中断。通过分析SNMP提供的接口流量数据和Syslog记录的事件日志,我们识别出了一个软件bug导致的性能瓶颈。通过更新固件,我们成功解决了这个问题,并通过持续监控,确认了性能的提升。

#### 6.1.2 故障恢复和性能优化的实际操作

在故障恢复方面,我们设置了一系列自动化脚本来加快响应流程。一旦Syslog服务器记录到特定错误代码,监控系统将自动执行恢复脚本,比如重启受影响的服务或重置端口。此外,我们也定期执行性能优化,通过分析SNMP数据,我们能够识别出网络中的瓶颈,并相应地调整配置。

在性能优化的实际操作中,我们使用了优化脚本定期检查CPU和内存使用率。如果检测到资源利用率超过预设阈值,就会根据预先定义的策略进行调整,比如关闭不必要的服务或重新分配资源。为了验证优化效果,我们实施了性能测试,并通过图表比较了优化前后的性能数据。

```

在上述章节中,我们详细讨论了如何将SNMP和Syslog集成应用于wisLink W-2000交换机的网络监控中,从故障诊断到性能优化的全过程进行了深入分析。接下来,我们将着眼于网络监控技术的未来趋势,探讨Netconf/YANG等新兴技术的影响。

0

0