Django安全防护指南:5大策略防范Web安全风险

发布时间: 2024-10-01 04:23:56 阅读量: 6 订阅数: 19

# 1. Django安全防护概述

在当今互联网环境中,应用的安全性是一个不可忽视的关键因素。Django作为一个功能强大的Python Web框架,提供了一系列安全特性来帮助开发人员构建安全的应用程序。本章将介绍Django安全防护的基本概念,为读者提供一个全面的入门级理解,为进一步深入学习安全实践打下基础。

Django的安全框架建立在一些核心原则之上,如最小权限原则、安全默认设置、以及不断的安全审查和更新。开发者在使用Django框架开发应用时,必须了解如何利用这些安全特性来保护用户数据,预防常见网络攻击。

本章将概览Django提供的安全措施,并通过后续章节深入探讨每一种安全实践,包括但不限于配置安全、输入验证、XSS防护、CSRF防护、SQL注入防护以及API开发与部署的安全性。了解和实施这些安全措施能够大幅度降低Web应用被攻击的风险,确保应用的安全性和稳定性。

# 2. 配置安全和环境管理

### 2.1 安全的Django设置

在构建Web应用时,合理的配置是防御安全威胁的第一道防线。Django框架提供了许多内置的安全机制,但需要开发者通过适当的配置才能发挥作用。

#### 2.1.1 使用DEBUG模式的安全隐患

在开发过程中,`DEBUG` 模式提供了方便的调试信息和错误提示,但在生产环境中开启`DEBUG`模式无疑会引入严重的安全隐患。以下是一些`DEBUG`模式下的安全风险:

- **敏感信息泄露**:开启`DEBUG`模式时,Django默认会展示详细的错误堆栈信息,可能不小心泄露敏感数据。

- **安全性检查绕过**:`DEBUG`模式会跳过一些安全检查,例如,它不会验证请求中的CSRF令牌。

- **性能问题**:在`DEBUG`模式下,Django不会缓存静态文件,这可能导致不必要的性能开销。

#### 2.1.2 安全配置的最佳实践

为了确保在生产环境中Django应用的安全性,我们需要遵循一些最佳实践:

- **关闭DEBUG模式**:永远不要在生产服务器上开启DEBUG模式。

- **使用安全中间件**:例如`SecurityMiddleware`,它会增加一些重要的安全头部,如`X-Content-Type-Options`和`X-Frame-Options`。

- **保持框架更新**:定期更新Django版本以获得最新的安全修复。

- **配置CSRF保护**:确保使用CSRF令牌保护,防止跨站请求伪造攻击。

### 2.2 密码存储和验证机制

在Web应用中处理用户密码时,必须遵循严格的安全措施来保护用户的信息。

#### 2.2.1 密码哈希和盐

Django不存储用户的明文密码,而是使用哈希函数对密码进行加密,并结合一个随机生成的盐值(salt)进行存储。这样做增加了密码安全性,因为即使两个用户使用相同的密码,它们的哈希值也会不同。

#### 2.2.2 防止密码暴力破解的策略

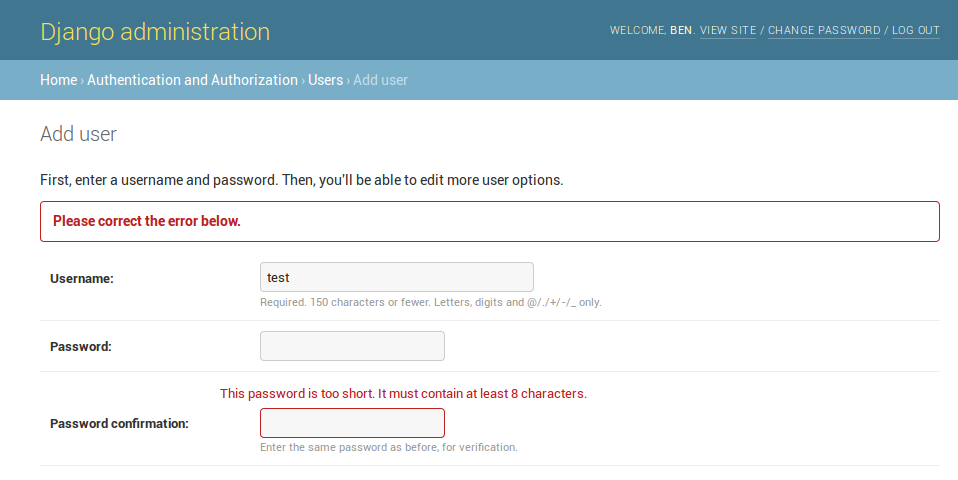

密码暴力破解是指尝试大量可能的密码组合,直到找到正确的一个。为了降低这种攻击的风险,可以采取以下策略:

- **增加密码复杂度要求**:强制用户使用更复杂的密码,例如包含大小写字母、数字和特殊字符。

- **实施密码尝试限制**:使用Django的`django-axes`或`django-braces`等工具限制连续登录失败的尝试次数。

- **使用双因素认证**:增加一个额外的认证因子,如手机短信或电子邮件验证码,提供更高级别的安全保障。

### 2.3 环境变量和密钥管理

处理应用的配置信息时,避免将敏感信息硬编码在代码中,应使用环境变量管理这些敏感信息。

#### 2.3.1 环境变量的安全配置

在Django项目中,可以通过`.env`文件来管理敏感的环境变量。这在Docker容器化环境中尤其常见。确保这些环境文件不会被版本控制系统跟踪,使用`.gitignore`等机制排除它们。

#### 2.3.2 保护敏感信息的方法

除了避免将敏感信息硬编码在代码中,还可以采用以下方法保护敏感信息:

- **使用Secrets Manager服务**:AWS Secrets Manager、Google Secret Manager等服务可以安全地存储和访问敏感数据。

- **加密敏感信息**:在存储敏感信息之前对其进行加密,使用时再进行解密。

- **限制对敏感数据的访问权限**:使用适当的访问控制,确保只有授权的用户和服务可以访问敏感配置。

```python

# 代码块示例:使用环境变量加载密钥

import os

SECRET_KEY = os.getenv("SECRET_KEY")

DATABASES = {

'default': {

'ENGINE': 'django.db.backends.postgresql',

'NAME': os.getenv("DB_NAME"),

'USER': os.getenv("DB_USER"),

'PASSWORD': os.getenv("DB_PASSWORD"),

# ... 其他数据库配置

}

}

```

在上述代码块中,我们通过`os.getenv`函数从环境变量中获取数据库的连接信息和密钥,而不是在代码中直接定义。这是在Django项目中管理敏感信息的推荐做法。

在下一章,我们将深入了解如何通过输入验证和内容安全策略来进一步增强Web应用的安全性。

# 3. 输入验证与XSS防护

在这一章节中,我们将深入探讨如何通过输入验证和内容安全策略(CSP)来防御跨站脚本攻击(XSS)。XSS攻击是Web应用中常见的安全威胁之一,攻击者通过注入恶意脚本到用户浏览器中执行,窃取敏感信息或执行其他恶意行为。为了防止此类攻击,开发者需要采取各种措施来确保输入数据的安全性和验证。

## 3.1 输入数据的验证和清理

### 3.1.1 Django表单和验证器的使用

Django框架提供了强大的内置表单系统来处理用户输入。表单是处理数据提交的首选方式,它们不仅有助于验证用户输入,还简化了数据处理流程。以下是使用Django表单和验证器进行输入验证的一个基本示例。

```python

from django import forms

from django.core.exceptions import ValidationError

class ContactForm(forms.Form):

subject = forms.CharField()

message = forms.CharField(widget=forms.Textarea)

sender = forms.EmailField()

cc_myself = forms.BooleanField(required=False)

def clean_subject(self):

subject = self.cleaned_data['subject']

if subject is None or len(subject) < 5:

raise ValidationError('主题必须至少包含5个字符。')

return subject

```

在此示例中,`ContactForm` 类定义了三个字段:`subject`、`message` 和 `sender`。其中 `subjec

0

0