【WINCC项目权限管理技巧】:打造多层次的权限架构

发布时间: 2024-11-29 06:00:24 阅读量: 29 订阅数: 27

WinCC7.0如何通过授权管理器用U盘进行导入和导出授权?.docx

参考资源链接:[打开wincc项目时提醒用户没有执行该操作的权限该咋办](https://wenku.csdn.net/doc/6412b709be7fbd1778d48dc3?spm=1055.2635.3001.10343)

# 1. WINCC项目权限管理概述

权限管理是现代自动化和信息化系统中不可或缺的一环,特别是在关键的SCADA系统中,如西门子的WINCC。良好的权限管理系统能够有效地确保数据安全、系统稳定与合规性。WINCC作为工业自动化的重要组成部分,其权限管理的首要任务是防止未授权操作,保证系统功能按预定规则被合适的人访问和使用。本章节将简单概述WINCC项目权限管理的核心理念和实施的初步框架。

首先,WINCC权限管理体系以最小权限原则为基础,即每个用户仅被授予完成其任务所必需的权限,没有额外的访问权利。这样的策略有助于降低系统安全风险,同时提高操作的透明度。

随后,我们将进一步深入探讨WINCC权限管理的体系结构,让用户更好地理解权限是如何在WINCC环境中被创建、分配和维护的。第二章将详细说明权限管理的各个组成要素及其设计实现细节。

# 2. WINCC权限管理体系结构

## 2.1 权限管理的基本概念

### 2.1.1 权限管理的定义和重要性

权限管理是确保企业数据安全和防止未授权访问的关键组成部分。在工业自动化和监控系统中,如WINCC(Windows Control Center),权限管理的定义涉及到控制用户和用户组在系统中可以执行哪些操作的能力。权限管理的重要性不仅体现在保护系统不受外部威胁,还包括了内部数据的保密性和完整性。

在WINCC中,权限管理确保了只有授权用户能够访问特定的项目、数据块、图形或变量,从而保证了系统的稳定运行和数据的安全。良好的权限管理可以帮助企业遵守法规要求,比如在某些行业对数据访问控制有严格的合规要求。

### 2.1.2 WINCC中权限管理的组成要素

WINCC的权限管理体系由多个要素构成,主要包括:

- **用户账户**:在WINCC系统中创建的单个用户实体,每个用户有一个唯一的用户名和密码。

- **组**:将具有相似权限需求的用户分组在一起,简化权限管理。

- **角色**:角色是将权限集中在一起的一种方式,然后将角色分配给用户或组,角色可以包含对特定对象的访问权限。

- **权限**:权限定义了用户或组可以执行的操作类型,如读取、写入、编辑等。

在WINCC中,通过这些组成要素的相互作用,构建了一个稳固的权限管理体系,从而保证了系统安全和数据保护。

## 2.2 权限级别的设计与实现

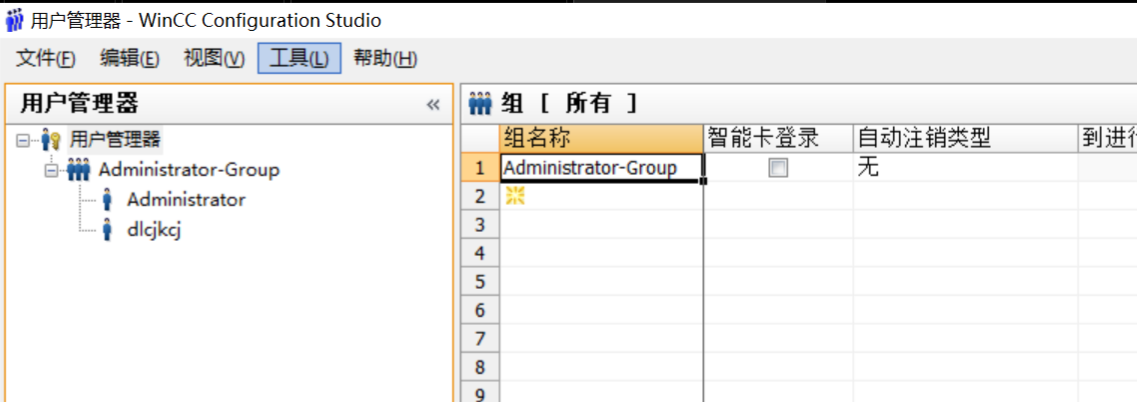

### 2.2.1 用户和组的创建及权限划分

用户和组的创建是WINCC权限管理的基础。在创建用户时,需要设定用户的登录名、密码以及所属的组。用户的权限可以通过直接分配或通过组间接分配的方式来实现。

组是权限管理的基本单位之一,可以看作是一个容器,将具有相同权限需求的用户聚集在一起。通过为组分配特定的权限,组内的所有用户都将继承这些权限。这种方式极大地简化了权限管理的复杂性,特别是在大型组织中,用户数可能成千上万。

### 2.2.2 角色管理在权限架构中的作用

角色管理在WINCC权限架构中起到了核心作用。角色是一种抽象,它将一组权限封装在一起,使得权限的分配和管理变得更为简单和高效。角色的引入,让管理员可以根据实际需要创建特定的角色,并将这些角色分配给用户或组。

创建角色时,可以为其定义多种权限,如读取、修改、删除等。这些权限可以关联到特定的WINCC对象,如标签、窗口或脚本。角色可以是层级化的,即子角色可以继承父角色的权限,为更复杂的权限需求提供了灵活性。

### 2.2.3 权限继承与优先级设置

权限继承机制允许子组继承父组的权限,从而减轻了权限分配的重复工作。当组的权限有所变更时,所有子组的权限也会相应更新,保持了一致性。

在WINCC中,权限优先级的设置是通过角色和权限分配规则来实现的。例如,如果用户属于多个组或角色,并且这些组或角色有冲突的权限设置,系统将根据定义好的优先级来确定最终的权限。通常情况下,直接赋予用户的权限优先级高于通过组或角色继承的权限,确保了更精细的控制。

## 2.3 权限策略的动态管理

### 2.3.1 动态权限分配的策略和方法

动态权限分配是根据条件或时间的变化,动态地调整用户或组的权限。在WINCC中,管理员可以基于多种策略来实现动态权限分配。常见的方法包括基于时间的权限分配,比如在特定时间段内允许或禁止用户的访问;或者基于事件的权限分配,如在发生特定事件时临时改变权限设置。

动态权限分配通常需要与WINCC的事件日志系统、报警系统或者其他触发机制相结合。例如,可以设置当特定的报警发生时,自动更改某用户的权限,允许其执行特定的故障诊断任务。

### 2.3.2 权限变更的追踪和审计

为了确保系统的安全性和合规性,WINCC提供了权限变更的追踪和审计功能。所有的权限变更都会被系统记录下来,包括谁在何时对权限做了哪些修改,这些记录对于安全审核和问题追踪至关重要。

管理员可以通过查看审计日志来追踪权限的变更历史,了解权限变更的原因和影响。这些信息有助于在发生安全事件时,快速定位问题并采取相应的补救措施。

在此基础上,我们可以进一步探讨WINCC权限管理体系结构中的一些高级策略和优化措施,以及如何在实际项目中应用这些知识。随着WINCC系统功能的扩展和应用领域的增加,权限管理策略也需要不断地进行更新和优化,以适应日新月异的技术和安全挑战。

# 3. WINCC权限管理实践技巧

## 3.1 角色和用户的权限配置

### 3.1.1 创建和管理角色实例

在WINCC中,角色管理是一种非常有效的方式来简化权限配置过程。角色本质上是权限的集合,可以被分配给多个用户,这样就无需单独为每个用户配置相同的权限,大大提高了配置效率。

创建角色实例通常需要在WINCC的管理工具中进行。以下是创建角色的步骤以及代码逻辑的逐行解读分析:

1. 登录WINCC的管理控制台。

2. 导航到“用户管理”部分。

3. 选择“角色”标签页。

4. 点击“新建”按钮来创建一个新角色。

5. 在新建对话框中,填写角色的相关信息,如角色名称和描述。

6. 将所需权限分配给此角色,可以根据需要添加或删除权限。

7. 保存并确认角色创建。

```plaintext

# 示例代码逻辑分析

1. 登录到WINCC管理系统。

2. 找到并点击“用户管理”选项。

3. 在

```

0

0