Java美食网站安全性分析:防御网络攻击与数据泄露的全面策略

发布时间: 2024-11-14 09:41:29 阅读量: 18 订阅数: 24

WEP数据加密与安全性分析(基于RC4)——Java源代码和word报告和PPT.zip

# 1. Java美食网站安全性概述

在这个信息技术日新月异的时代,网络安全性问题愈发重要,尤其是对于承载着用户数据和业务信息的网站来说,安全性更是其稳健运营的基石。本章节主要介绍Java美食网站在安全性方面的核心概念,为读者构建起对网站安全架构和风险的认识。

## 1.1 安全性在Java美食网站中的重要性

安全性对于Java美食网站来说至关重要。网站不仅要提供流畅的用户体验,还要确保用户信息、交易数据以及后端服务的安全。无论是个人隐私的保护还是商业机密的维护,都需要一个坚固的安全系统作为支撑。缺乏安全防护的网站很容易成为黑客攻击的目标,一旦发生数据泄露或服务中断,将直接影响企业的信誉和经济损失。

## 1.2 Java美食网站面临的潜在威胁

Java美食网站可能会面临多种潜在的安全威胁。比如,通过SQL注入、跨站脚本攻击(XSS)等手段攻击后台数据库;利用不安全的用户认证机制进行未授权访问;甚至通过网站漏洞安装恶意软件。因此,了解这些潜在威胁,并制定相应的防御策略,是保证网站安全的基础工作。

## 1.3 网站安全性与用户体验的平衡

在强化网站安全性的过程中,需要考虑到对用户体验的影响。过度的安全措施可能会使用户体验变得繁琐,影响网站的易用性。因此,寻求安全性和用户体验之间的平衡点是每个网站运营者的责任。通过安全意识培训、设计直观的安全功能和使用无感安全技术,可以在不牺牲用户体验的情况下提供强有力的安全保护。

以上是对Java美食网站安全性概述的第一章节内容,接下来的内容将深入探讨网络攻击与数据泄露的类型及其防御策略。

# 2. 网络攻击与数据泄露的类型

## 2.1 网络攻击的种类

### 2.1.1 介绍常见的网络攻击手段

在数字化时代,网络攻击变得日益普遍,攻击者采取多种手段试图侵犯个人和企业的网络空间安全。常见的网络攻击包括但不限于:

- **分布式拒绝服务攻击(DDoS)**:通过大量流量使目标网站或服务不堪重负,从而无法处理合法用户的请求。

- **钓鱼攻击**:利用伪装的电子邮件或网站引诱用户泄露敏感信息,如登录凭证或信用卡详情。

- **中间人攻击(MITM)**:攻击者在通信双方之间拦截并可能篡改数据。

- **跨站脚本攻击(XSS)**:在用户浏览器中执行恶意脚本,以窃取信息或劫持用户会话。

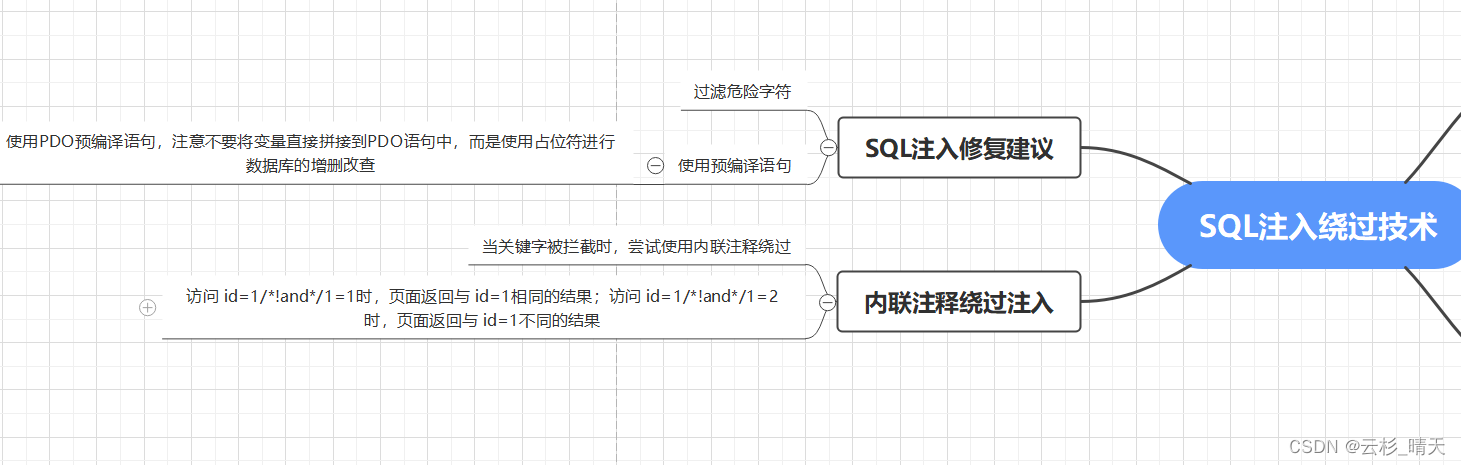

- **SQL注入**:注入恶意SQL代码到数据库查询中,以获取未授权的数据访问或管理权限。

### 2.1.2 分析攻击手段的工作原理

以SQL注入为例,攻击者通常会在输入字段中插入恶意SQL代码片段,如果应用程序未正确处理用户输入,这些代码片段就会被数据库执行。例如,当用户提交用户名和密码时,攻击者可能会在用户名字段中输入:

```sql

' OR '1'='1

```

如果后端数据库将该输入直接拼接到查询中:

```sql

SELECT * FROM users WHERE username = '' OR '1'='1' AND password = '输入的密码';

```

结果会始终为真,因为 `'1'='1'` 为真,这使得攻击者无需知道实际的用户名和密码即可绕过认证机制。

## 2.2 数据泄露的途径

### 2.2.1 揭示数据泄露的主要通道

数据泄露的途径多种多样,但通常可归为以下几类:

- **软件漏洞**:未更新或配置不当的软件可能包含已知漏洞,成为攻击者获取数据的入口。

- **内部威胁**:员工可能意外或故意泄露敏感信息。

- **恶意软件**:黑客通过病毒、木马等恶意软件窃取信息。

- **网络钓鱼**:攻击者通过伪装成合法实体来骗取用户信息。

### 2.2.2 数据泄露对网站的影响

数据泄露会对网站造成多方面的影响:

- **财务损失**:需要投入大量资金进行事后处理,可能还包括支付罚款、赔偿等。

- **信誉损害**:客户的信任度下降,可能导致用户流失。

- **合规问题**:可能违反数据保护法规,导致法律责任。

- **运营中断**:泄露后可能需要关闭服务进行调查,影响正常运营。

## 2.3 安全性测试与评估

### 2.3.1 理解安全性测试的重要性

安全性测试是识别和修复安全漏洞的关键环节。它不仅能够帮助识别当前的弱点,还能指导开发团队改进未来的安全实践。安全测试需要集成到开发的每个阶段中,而不是仅在产品发布前进行。

### 2.3.2 安全性评估的方法和工具

进行安全性评估的方法包括但不限于:

- **渗透测试**:使用工具和技术模拟攻击者的动作,以发现实际存在的安全漏洞。

- **静态和动态应用程序安全测试(SAST/DAST)**:在应用的开发和运行阶段检查代码和运行时行为。

使用安全性评估工具如OWASP ZAP、Nessus等可以自动化识别潜在的漏洞,但应结合经验丰富的安全专家的分析,以确保评估结果的准确性。

在安全性评估中,我们需关注以下方面:

- **漏洞扫描**:定期使用自动化工具扫描已知漏洞。

- **代码审计**:检查源代码中可能存在的漏洞和不安全的编程实践。

- **安全配置审核**:确保系统和网络配置符合安全最佳实践。

- **风险评估**:评估识别的漏洞对组织可能造成的风险,以及缓解这些风险的优先级。

以上分析为本章节的内容,接下来章节的内容将会继续深入探讨Java美食网站的安全防御基础。

# 3. Java美食网站安全防御基础

在当今网络安全形势日益严峻的背景下,Java美食网站作为一个承载用户数据和业务信息的平台,其安全性显得尤为重要。本章将深入探讨Java美食网站的安全防御基础,包括安全编码实践、安全配置与管理、数据加密技术三大主要方面,以确保网站能够抵御潜在的安全威胁。

## 3.1 安全编码实践

### 3.1.1 遵循的安全编码标准

在Java开发领域,有一套被广泛认可的安全编码标准,比如OWASP Top 10和CWE/SANS Top 25。这些标准通常包含一系列常见的安全漏洞及其预防措施,它们是开发安全应用程序的基础。例如,在Java中,我们通常会避免使用不安全的函数,如`strcpy`和`strcat`,这些函数在C语言中容易引起缓冲区溢出,而在Java中,我们使用`StringBuilder`或`StringBuffer`来处理字符串,这些类内部会进行安全的边界检查。

### 3.1.2 常见编码漏洞及防御措施

在Java中,常见的编码漏洞包括SQL注入、XSS跨站脚本攻击、CSRF跨站请求伪造等。针对这些漏洞,我们应采取以下防御措施:

- **SQL注入防护**:使用预编译的语句(PreparedStatement)和参数化查询可以有效预防SQL注入。

- **XSS攻击防护**:通过输入验证、输出编码、使用HTTP Only的Cookie等措施减少XSS攻击的风险。

- **CSRF攻击防护**:通过使用CSRF令牌,在表单中加入不可预测的token,可以有效防止CSRF攻击。

### 代码示例 - SQL注入防护

下面展示一个简单的代码示例,演示如何在Java中使用`PreparedStatement`来防止SQL注入攻击:

```java

// 使用PreparedStatement防止SQL注入

String user = "user";

String pass = "pass";

String sql = "SELECT * FROM users WHERE username = ? AND password = ?";

try (PreparedStatement stmt = connection.prepareStatement(sql)) {

stmt.setString(1, user);

stmt.setString(2, pass);

ResultSet rs = stmt.executeQuery();

// 处理查询结果

}

```

在上述代码中,我们使用`PreparedStatement`的`setString`方法来设置SQL语句中的参数值,这样可以确保参数值不会被解释为SQL代码的一部分,从而防止SQL注入攻击的发生。

## 3.2 安全配置与管理

### 3.2

0

0