【权限管理与数据安全】:SKTOOL软件确保团队协作的策略

发布时间: 2024-11-29 21:49:45 阅读量: 23 订阅数: 25

显控HMI上位软件SKTOOL介绍、编辑界面及操作说明.pdf

参考资源链接:[显控SKTOOL:HMI上位软件详解与操作指南](https://wenku.csdn.net/doc/644dbaf3ea0840391e683c41?spm=1055.2635.3001.10343)

# 1. 权限管理与数据安全的基本概念

在信息技术迅猛发展的当下,权限管理和数据安全已成为IT行业中不可或缺的两个方面。无论是个人用户还是企业级应用,确保数据不被未授权访问和滥用,以及保证信息系统的稳定运行,都显得尤为重要。

## 1.1 权限管理的必要性

权限管理是信息安全的重要组成部分,它定义了谁可以在什么时间、通过什么方式访问系统中的资源。这不仅仅是为了防止数据泄露,也确保了业务流程的正确执行和系统的有效性。

## 1.2 数据安全的含义与目标

数据安全是指保护数据免遭未授权的访问、泄露、篡改、销毁或丢失。其核心目标包括保密性、完整性和可用性,被统称为信息安全的CIA三原则。

## 1.3 权限与数据安全的关系

在探讨数据安全时,我们不得不同时考虑权限管理,因为权限的设置直接影响着数据能否被正确且安全地访问。权限管理提供了一种机制,以确保数据访问的控制符合组织的安全策略和法规要求。

在下一章中,我们将具体探讨SKTOOL软件如何通过其权限管理机制,实现对用户角色和权限的分级,访问控制策略以及审计和合规性的支持,从而保障数据安全。

# 2. SKTOOL软件的权限管理机制

## 2.1 SKTOOL软件的用户角色和权限分级

### 2.1.1 用户角色定义与权限划分

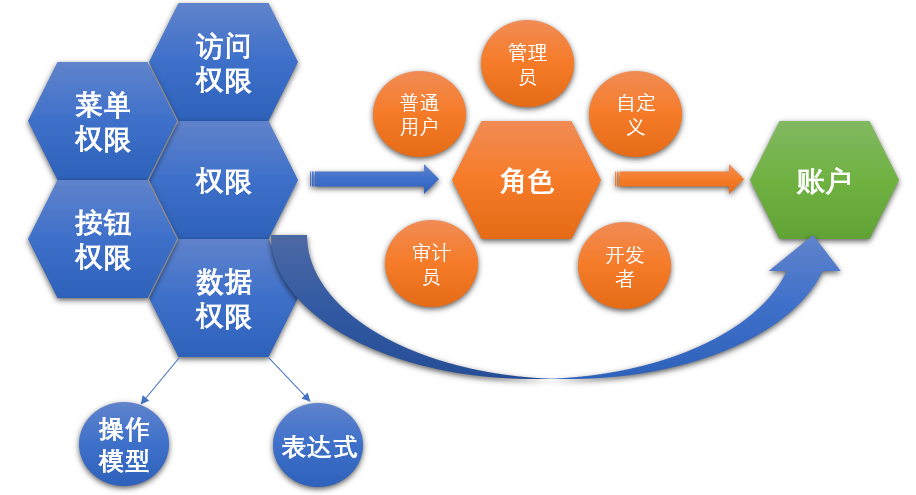

用户角色定义是任何权限管理系统的基础。在SKTOOL软件中,角色被定义为一组具有共同职责和访问权限的用户集合。通过角色,管理员可以将权限集中管理,而不必单独为每个用户分配权限。角色的权限划分应遵循最小权限原则,即用户仅被授予执行其工作所必需的最少量的权限。

角色通常分为以下几类:

- 管理员:拥有对系统完全的控制权,能够创建和修改用户角色、权限设置以及进行系统配置。

- 经办人:根据工作需要拥有执行特定任务的权限,如提交或审批流程。

- 只读用户:仅拥有查看信息的权限,无法进行任何更改操作。

通过定义清晰的角色和权限,组织能够减少权限混乱和滥用的风险,提高数据安全性和操作效率。

### 2.1.2 权限管理模型和实施策略

SKTOOL软件采用的权限管理模型为基于角色的访问控制(RBAC),结合属性和任务的访问控制机制(ABAC和TBAC)。每种访问控制模型针对不同的需求和场景提供支持。

#### 基于角色的访问控制(RBAC)

RBAC是SKTOOL软件权限管理的核心。它通过建立用户与角色之间的关联,并通过角色分配权限,实现对资源的访问控制。为了适应复杂的业务需求,RBAC模型还包括角色继承和角色互斥的概念。

#### 基于属性的访问控制(ABAC)

ABAC是在RBAC基础上的扩展,它根据用户属性、环境属性、资源属性以及操作属性等动态地决定访问权限。例如,一个用户的地理位置或所属部门可以成为决定其权限的因素。

#### 基于任务的访问控制(TBAC)

TBAC则关注于用户的工作流和任务上下文。在实施TBAC时,权限被分配给任务,而不是用户或角色。当用户开始执行任务时,他们临时获得执行该任务所需的权限,并在任务完成后权限被撤销。

通过上述三种机制的综合运用,SKTOOL软件能够提供灵活而强大的权限管理功能,以适应各种业务需求。

## 2.2 SKTOOL软件的访问控制策略

### 2.2.1 基于角色的访问控制(RBAC)

基于角色的访问控制(RBAC)是一种广泛应用于权限管理的策略。在SKTOOL软件中,RBAC模型提供了三个关键概念:用户、角色和权限。用户通过分配的角色获得权限,角色作为用户和权限之间的桥梁,实现了权限的集中管理。

#### 实施步骤

1. **用户分配:**将实际用户分配到预定义的角色中。

2. **角色定义:**创建角色并定义角色权限。

3. **权限分配:**基于角色授予访问特定资源的权限。

#### 代码块示例:

```python

# 假设我们有一个用于创建角色和分配权限的简单API

# 创建角色

def create_role(role_name):

# 此处应为调用API创建角色的代码

pass

# 分配权限给角色

def assign_permission_to_role(role_name, permission):

# 此处应为调用API将权限分配给角色的代码

pass

# 将用户分配到角色

def assign_user_to_role(user_name, role_name):

# 此处应为调用API将用户分配到角色的代码

pass

# 示例:创建角色、分配权限和用户

create_role("财务主管")

assign_permission_to_role("财务主管", "审批支付")

assign_user_to_role("张三", "财务主管")

```

在上述代码块中,我们首先创建一个名为"财务主管"的角色,然后将"审批支付"的权限分配给这个角色。最后,我们把用户"张三"分配到"财务主管"的角色中。这样,"张三"就会继承"财务主管"角色的所有权限。

### 2.2.2 基于属性的访问控制(ABAC)

基于属性的访问控制(ABAC)允许系统管理员根据用户属性、资源属性和环境属性来定义权限。ABAC模型增加了访问控制的灵活性,适用于用户和资源动态变化的环境。

#### 实施策略

1. **定义属性:**为用户、资源和环境定义相关的属性。

2. **创建策略:**基于属性创建访问控制策略。

3. **策略评估:**在访问请求发生时评估策略,决定是否授予访问权限。

#### 代码块示例:

```python

# 示例:基于属性创建策略并评估权限

# 假设我们有一个函数用于评估访问策略

def evaluate_ABAC_policy(user, resource, action):

# 此处应为评估策略的逻辑

# 返回True表示访问被授权,False表示访问被拒绝

pass

# 示例策略:员工只有在工作时间内,且处于公司内部网络时,才可访问内部文档

user = {

"name": "李四",

"location": "公司内部",

"time": "工作时间"

}

resource = {

"type": "内部文档",

"location": "公司服务器"

}

action = "访问"

# 评估策略

is_authorized = evaluate_ABAC_policy(user, resource, action)

```

在这个例子中,我们定义了一个函数`evaluate_ABAC_policy`,它根据用户、资源和行为的属性来决定是否授权访问。示例策略规定了员工访问内部文档的条件,只有在满足预定义的条件时,访问请求才会被授权。

### 2.2.3 基于任务的访问控制(TBAC)

基于任务的访问控制(TBAC)关注于业务流程和任务上下文,而非静态的用户角色。在这种模型中,权限是临时授予的,仅在执行特定任务时有效。

#### 实施策略

1. **定义任务:**确定系统中所有的业务任务。

2. **定义任务权限:**为每个任务定义需要的权限。

3. **权限生命周期管理:**权限在任务执行期间有效,并在任务完成后自动撤销。

#### 代码块示例:

```python

# 示例:基于任务管理权限的生命周期

# 假设我们有一个任务执行函数

def execute_task(task_id, user_id):

# 此处应为执行任务并管理权限生命周期的逻辑

pass

# 示例任务和用户

task = {

"id": "财务报销",

"permissions": ["审批报销单", "查看财务报表"]

}

user = {

"id": "王五",

"role": "财务审批员"

}

# 执行任务

execute_task(task["id"], user["id"])

# 在执行任务期间,用户王五将获得任务所需的所有权限。任务完成后,这些权限将被自动撤销。

```

在上述代码块中,我们通过`execute_task`函数来模拟任务执行过程。在这个过程中,用户王五将临时获得执行财务报销任务所需的权限。一旦任务完成,这些权限将自动失效。

## 2.3 SKTOOL软件的审计与合规性

### 2.3.1 审计日志的重要性与实现

审计日志是组织中不可或缺的一部分,尤其在遵循特定合规性标准时。SKTOOL软件通过审计日志功能来记录和监控用户行为,确保系统使用的透明性和可追溯性。

#### 重要性分析

1. **合规性:**保持审计日志可以证明组织符合相关法律法规的要求,如GDPR、HIPAA等。

2. **安全监控:**审计日志对于检测和防范恶意行为至关重要,是安全事件响应的关键。

3. **操作分析:**通过分析审计日志,组织可以优化操作流程,提升业务效率。

#### 实现步骤

1. **日志收集:**收集用户操作相关的日志信息,包括用户ID、操作类型、操作时间和操作结果。

2. **日志存储:**安全地存储日志信息,确保其不可篡改且长期保存。

3. **日志分析:**提供工具或功能以支持对日志的查询和分析。

#### 代码块示例:

```python

# 示例:记录用户操作并存储审计日志

# 定义日志记录函数

def log_user_action(user_id, action, success):

# 此处应为记录用户操作的

```

0

0