【M6312模块与OneNET云平台连接安全指南】:保障数据传输安全性的黄金法则

发布时间: 2025-01-08 22:25:50 阅读量: 14 订阅数: 19

# 摘要

随着物联网的发展,M6312模块与OneNET云平台在数据传输安全方面的作用日益重要。本文首先概述了M6312模块与OneNET云平台的基本情况,进而深入探讨数据传输安全的理论基础,包括数据安全的重要性、加密技术、认证授权机制及安全协议标准。接着,本文详细介绍了M6312模块的安全配置与实践,包括初始化安全设置、安全通信连接的实现和常见安全问题的处理。此外,本文还分析了OneNET平台的安全应用实践,探讨了安全功能介绍、安全传输实践案例以及安全策略的定制与优化。最后,综合分析了M6312模块与OneNET云平台的安全问题,提出了安全风险评估方法、应急响应与恢复策略,并强调了持续的安全管理与改进的重要性。

# 关键字

物联网;数据安全;加密技术;认证授权;安全协议;风险评估

参考资源链接:[M6312模块OneNET AT指令详解与连接步骤](https://wenku.csdn.net/doc/647195b8d12cbe7ec300e31c?spm=1055.2635.3001.10343)

# 1. M6312模块与OneNET云平台概述

## 1.1 M6312模块的特性与应用场景

M6312模块是一种高性能的物联网通信模块,它通常被嵌入到各种智能设备中,用于实现设备与云平台之间的数据通信。该模块支持多种无线通信协议,并具有良好的兼容性和扩展性,使其在智能家居、工业控制、智能交通等众多领域得到广泛应用。M6312模块的主要特点包括低功耗设计、快速连接能力和稳定的通信传输。

## 1.2 OneNET云平台的作用与优势

OneNET作为国内领先的物联网开放平台,为设备制造商和应用开发者提供了一站式的物联网解决方案。它不仅支持海量设备的连接与管理,还提供了数据存储、处理和分析的能力。OneNET的优势在于其强大的数据处理能力、丰富的API接口以及灵活的安全策略,能够帮助企业和开发者快速构建智能应用,实现价值创新。

## 1.3 M6312模块与OneNET平台的协同工作

当M6312模块与OneNET云平台结合使用时,可以构成一个完整的物联网解决方案。模块负责收集设备数据并通过网络上传至OneNET平台,平台则负责数据的存储、分析和可视化展示。它们的协同工作能够帮助用户实现远程监控、智能控制和大数据分析等功能,极大地提高了物联网项目的效率和可用性。这种协同工作机制是现代物联网项目成功的基石,同时也是推动智能化社会发展的关键技术之一。

# 2. 数据传输安全的理论基础

## 2.1 数据安全的重要性

### 2.1.1 数据泄露的潜在风险

在数据密集型的现代业务场景中,数据泄露已成为企业与个人面临的主要安全威胁之一。数据泄露不仅可能涉及到敏感的个人信息,如用户名、密码、财务记录等,还可能包含企业的商业秘密。潜在的风险包括但不限于以下几个方面:

- **隐私权侵犯**:泄露的个人信息可能被未经授权的第三方获取,导致用户隐私权被严重侵犯。

- **经济损失**:企业可能因数据泄露事件遭受直接的经济损失,包括罚款、诉讼费、数据恢复费用等。

- **信任危机**:一旦发生数据泄露,公众对公司的信任度将大幅下降,这可能导致客户流失和品牌声誉受损。

- **合规性问题**:许多国家和地区已经或即将实施严格的数据保护法规,如欧盟的通用数据保护条例(GDPR),数据泄露可能导致公司面临法律风险。

### 2.1.2 安全传输的必要条件

为了有效防止数据泄露和其他安全威胁,安全传输成为数据在发送方和接收方之间传递的必要条件。安全传输必须满足以下核心要素:

- **机密性**:确保只有经过授权的用户才能访问和读取数据。

- **完整性**:保证数据在传输过程中未被篡改或损坏。

- **可用性**:确保授权用户能够随时访问数据,不存在无故拒绝服务的情况。

- **认证性**:对通信双方进行身份验证,确认发送方和接收方都是真实可信的。

## 2.2 安全传输的基本原理

### 2.2.1 加密技术概述

加密技术是保障数据安全传输的核心手段之一。它通过算法将可读的明文转换为不可读的密文,即使数据被截获,未授权的第三方也无法解读。加密技术主要分为对称加密与非对称加密两大类:

- **对称加密**:加密和解密使用相同的密钥。算法执行速度快,但密钥管理和分配存在挑战。

- **非对称加密**:使用一对密钥,即公钥和私钥。公钥加密的数据只能用私钥解密,适用于不安全的通道中密钥的分发。

### 2.2.2 认证和授权机制

认证机制用于验证参与通信的各方身份,确保他们是经过授权的。而授权机制则确保这些身份能够访问或执行特定的资源和服务。两者结合使用,可以有效减少未授权访问和数据泄露的风险。常见的认证授权机制包括:

- **用户名/密码**:基于知识的认证方法。

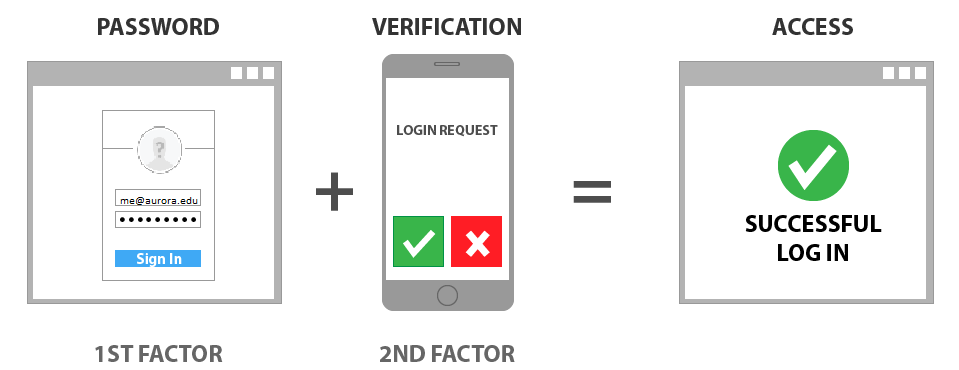

- **双因素认证**(2FA):结合了“知道的(知识)”、“拥有的(物理设备)”或“生物特征”三种因素中的两种。

- **证书认证**:利用数字证书来验证身份,这在SSL/TLS等协议中广泛使用。

### 2.2.3 数据完整性与防篡改技术

数据完整性指的是在数据传输过程中,数据内容不被未授权的篡改。为了确保数据完整性,通常会采取以下技术措施:

- **消息摘要算法**:如MD5和SHA系列,生成数据的唯一指纹,可用于检测数据是否被篡改。

- **数字签名**:发送方用私钥对消息摘要进行加密,接收方用对应的公钥解密并验证摘要,以此确保数据完整性。

## 2.3 安全协议与标准

### 2.3.1 SSL/TLS协议简介

安全套接层(Secure Sockets Layer,SSL)和传输层安全性(Transport Layer Security,TLS)是为网络通信提供安全和数据完整性而设计的协议。该协议位于应用层和传输层之间,通过提供加密、认证和数据完整性保障,确保数据在互联网上的传输安全。

TLS是SSL的后继者,目前使用更为广泛。TLS协议

0

0