网络安全事件响应实战手册:从检测到处置,掌握事件响应流程

发布时间: 2024-07-27 16:57:36 阅读量: 151 订阅数: 21

# 1. 网络安全事件响应基础**

网络安全事件响应是指在网络安全事件发生后采取的一系列措施,旨在检测、分析、遏制、控制和恢复受影响系统和数据。它是一个持续的过程,涉及多个步骤和角色,需要组织制定明确的计划和流程。

网络安全事件响应的基础包括:

- **事件定义和分类:**识别和分类不同的网络安全事件,例如恶意软件攻击、数据泄露和拒绝服务攻击。

- **事件检测和报告:**通过日志分析、入侵检测系统和威胁情报等手段,及时发现和报告网络安全事件。

- **事件响应计划:**制定详细的事件响应计划,概述事件响应流程、团队职责和沟通渠道。

# 2. 网络安全事件检测与分析

### 2.1 日志分析与安全监控

日志是记录系统活动和事件的文本文件。日志分析是检查这些日志以识别安全事件和威胁的实践。安全监控是一种持续监控网络活动和事件以检测异常和威胁的技术。

**日志分析**

* **收集日志:**从系统、设备和应用程序收集日志。

* **解析日志:**使用日志分析工具或脚本解析日志并提取相关信息。

* **识别安全事件:**基于已知安全事件模式或规则识别安全事件。

* **关联事件:**将来自不同来源的事件关联起来以识别攻击模式。

**安全监控**

* **网络流量监控:**监控网络流量以检测异常模式和攻击。

* **入侵检测系统 (IDS):**部署 IDS 以检测和阻止攻击。

* **安全信息和事件管理 (SIEM):**将日志分析和安全监控功能集成到一个平台中。

### 2.2 入侵检测与威胁情报

入侵检测系统 (IDS) 监控网络流量和系统活动以检测攻击。威胁情报提供有关当前威胁和攻击趋势的信息。

**入侵检测**

* **基于签名的 IDS:**使用已知攻击模式来检测攻击。

* **基于异常的 IDS:**检测与正常行为模式不同的异常活动。

* **主机入侵检测系统 (HIDS):**在主机上部署 IDS 以检测系统级别的攻击。

**威胁情报**

* **收集威胁情报:**从各种来源收集有关威胁和攻击的信息。

* **分析威胁情报:**识别攻击模式、目标和缓解措施。

* **集成威胁情报:**将威胁情报集成到 IDS 和 SIEM 系统中以增强检测能力。

### 2.3 事件关联与异常检测

事件关联将来自不同来源的事件关联起来以识别攻击模式。异常检测识别与正常行为模式不同的异常活动。

**事件关联**

* **基于时间关联:**将相近时间发生的事件关联起来。

* **基于行为关联:**将具有相似行为模式的事件关联起来。

* **基于上下文关联:**将具有相关上下文信息的事件关联起来。

**异常检测**

* **基于统计的异常检测:**使用统计模型来检测与正常行为模式不同的异常活动。

* **基于机器学习的异常检测:**使用机器学习算法来识别异常模式。

* **基于知识的异常检测:**使用已知的攻击模式和规则来检测异常活动。

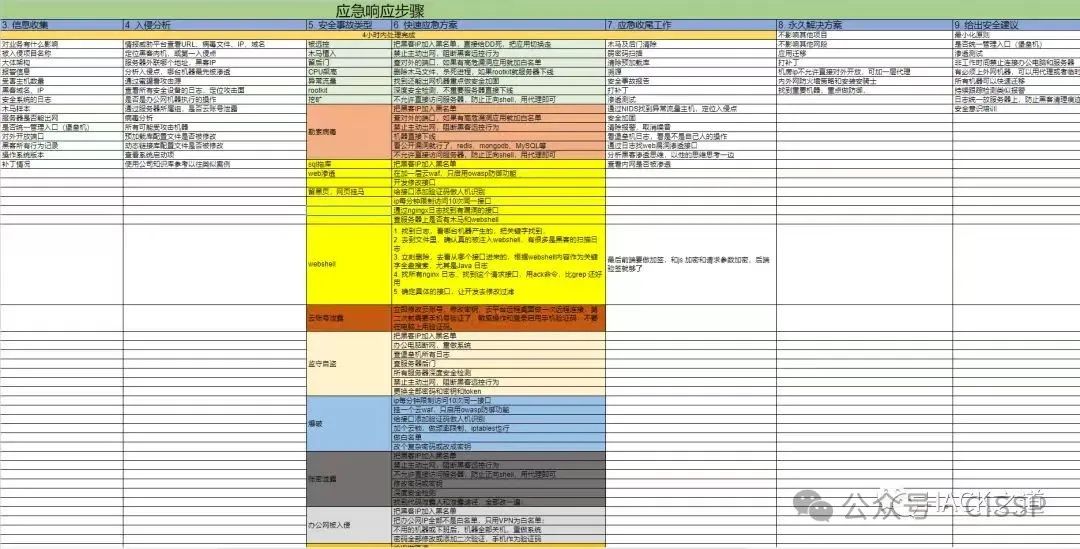

# 3. 网络安全事件响应流程

### 3.1 事件响应计划与准备

网络安全事件响应计划是事件响应过程中最重要的基础,它规定了组织在发生安全事件时的应对措施和流程。制定事件响应计划时,应考虑以下关键要素:

- **明确事件响应目标:**确定事件响应的总体目标,例如保护数据、恢复业务运营、减少声誉损害等。

- **定义事件响应范围:**明确事件响应计划涵盖的事件类型和严重性级别。

- **建立响应团队

0

0