【X-ways Forensics专家分享】:高级分析技术与案例研究精髓

发布时间: 2024-12-06 11:37:39 阅读量: 12 订阅数: 15

x-ways forensics v20.8中文版

参考资源链接:[X-ways Forensics取证分析工具快速入门教程](https://wenku.csdn.net/doc/24im1khc8k?spm=1055.2635.3001.10343)

# 1. X-ways Forensics概述

X-ways Forensics是业界领先的数字取证工具之一,它提供了一套全面的解决方案,用于从各种数据源中收集、分析和呈现证据。本章将介绍X-ways Forensics的基本概念,它的用户界面以及与其他取证工具相比所具有的独特功能和优势。

## 1.1 X-ways Forensics的功能和用途

X-ways Forensics的主要用途包括但不限于:

- 支持几乎所有类型的数字数据源,如硬盘、USB驱动器、光盘、移动设备等。

- 能够在数据损坏或不完整的状态下恢复信息。

- 提供了高级的数据分析、过滤和搜索功能。

- 支持创建证据报告和详细的调查结果。

## 1.2 X-ways Forensics的用户界面简介

X-ways Forensics的用户界面直观易用,新手和专业取证人员均能快速上手。它将取证过程分为多个逻辑步骤,每个步骤都有清晰的导航和工具集。用户可以从简化的向导模式开始,逐步深入到更复杂的取证任务中。

```mermaid

graph LR

A[启动X-ways Forensics] --> B[选择案件]

B --> C[数据采集]

C --> D[数据分析]

D --> E[报告和呈现]

E --> F[案件完成]

```

在后续章节中,我们将深入探讨X-ways Forensics的具体功能,包括数据采集、恢复、日志分析、高级分析技术,以及如何在实际案件中应用该工具。请继续阅读,以获得更深入的理解和掌握。

# 2. X-ways Forensics的基础分析功能

### 2.1 数据采集和镜像

数字取证的第一步通常是获取和保存相关的数据,以保持其原始状态。X-ways Forensics提供了一系列的工具来帮助从物理介质或虚拟环境进行数据采集和镜像。

#### 2.1.1 磁盘和分区的镜像过程

磁盘和分区的镜像是确保数据完整性的重要步骤。使用X-ways Forensics,可以通过以下步骤创建镜像:

1. **启动X-ways Forensics** 并选择创建新项目。

2. **添加数据源**,这可以是整个硬盘、特定分区或物理设备。

3. **选择镜像目标**,确保选择的镜像文件大小足够以容纳原始数据。

4. **配置镜像选项**,包括是否进行数据验证和完整性校验。

5. **开始镜像过程**,监视进度并等待完成。

镜像完成后,会得到一个精确复制的硬盘或分区的文件,可以用于进一步的分析。

#### 2.1.2 从物理和虚拟环境中采集数据

X-ways Forensics支持从多种环境采集数据:

- **物理环境**:可连接到任何具有标准接口(如IDE、SATA、USB等)的存储设备。

- **虚拟环境**:如果取证工作需要从虚拟机中进行,X-ways Forensics可以处理虚拟硬盘文件(如VHD、VMDK等)。

确保在采集数据前了解相关的法律和政策,保证取证的合法性。

### 2.2 数据恢复和提取

在数据丢失或设备损坏的情况下,恢复和提取数据是至关重要的。

#### 2.2.1 文件的恢复技术

X-ways Forensics提供了强大的文件恢复功能,支持从不同格式和损坏程度的存储介质中恢复数据:

1. **选择恢复文件的来源**,可以是硬盘镜像文件或者已连接的物理存储设备。

2. **分析文件系统**,了解丢失文件可能存放的区域。

3. **设置恢复选项**,可以指定特定类型的文件进行恢复。

4. **执行恢复**,并检查恢复出的文件。

通常,恢复出的文件可能会标记为未知文件类型,可以使用X-ways Forensics的文件签名识别功能来重新分类。

#### 2.2.2 从损坏介质中提取数据

损坏的介质(如磁盘物理损坏、水损或火灾损毁)需要更细致的操作:

1. **评估损坏情况**,决定是否需要物理修复或使用软件工具。

2. **选择恢复模式**,X-ways Forensics提供了低级恢复模式来处理损坏介质。

3. **使用特定工具**,如raw recovery或SMART数据解析。

4. **检查和验证恢复的数据**。

在恢复过程中,注意记录每一个步骤,以备后续分析或作为法庭证据。

### 2.3 日志分析和事件关联

日志文件通常记录了计算机系统和应用程序的活动,它们对于取证分析至关重要。

#### 2.3.1 解析系统和应用程序日志

X-ways Forensics提供了解析多种日志文件的功能:

1. **导入日志文件**,可以通过界面直接导入,或者使用命令行。

2. **设置解析规则**,根据日志文件的格式定制解析规则。

3. **分析解析结果**,使用内置的日志分析工具来搜索特定事件和模式。

4. **生成报告**,将分析结果导出为详细的报告。

在分析日志时,重点检查登录尝试、文件访问、系统更改等信息,这些都是取证调查的关键部分。

#### 2.3.2 事件时间线的构建与分析

构建事件时间线可以帮助理解事件的发展顺序:

1. **搜集时间敏感的日志和文件元数据**。

2. **使用X-ways Forensics时间线工具**,将收集到的数据放置到正确的时间顺序。

3. **分析时间线中的事件**,寻找异常模式或可疑活动。

4. **创建可视化图表**,帮助展示和解释事件顺序。

事件时间线的可视化是数字取证中非常重要的工具,它能够直观地表示出关键证据的上下文。

以上的详细说明和步骤展示了X-ways Forensics在数据采集、恢复、日志分析等方面的功能。在实际的数字取证工作中,需要根据具体情况进行相应的调整。

# 3. 高级分析技术深度剖析

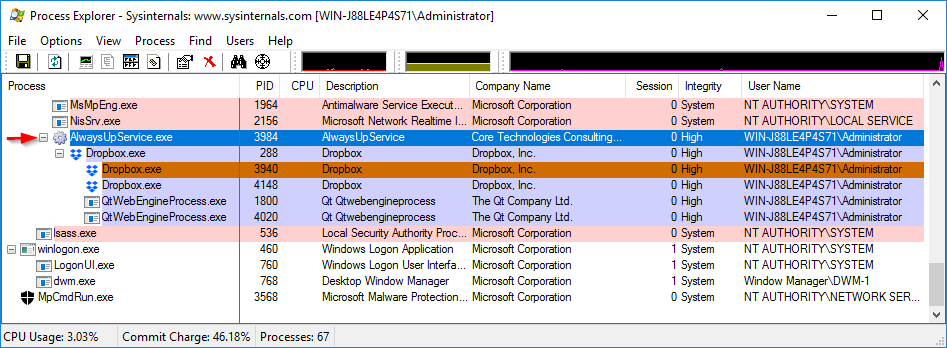

## 3.1 内存分析和取证

### 3.1.1 内存取证的

0

0