如何防止SQL注入攻击

发布时间: 2024-04-12 17:16:57 阅读量: 78 订阅数: 30

asp.net 防止SQL注入攻击

# 1. SQL注入攻击简介

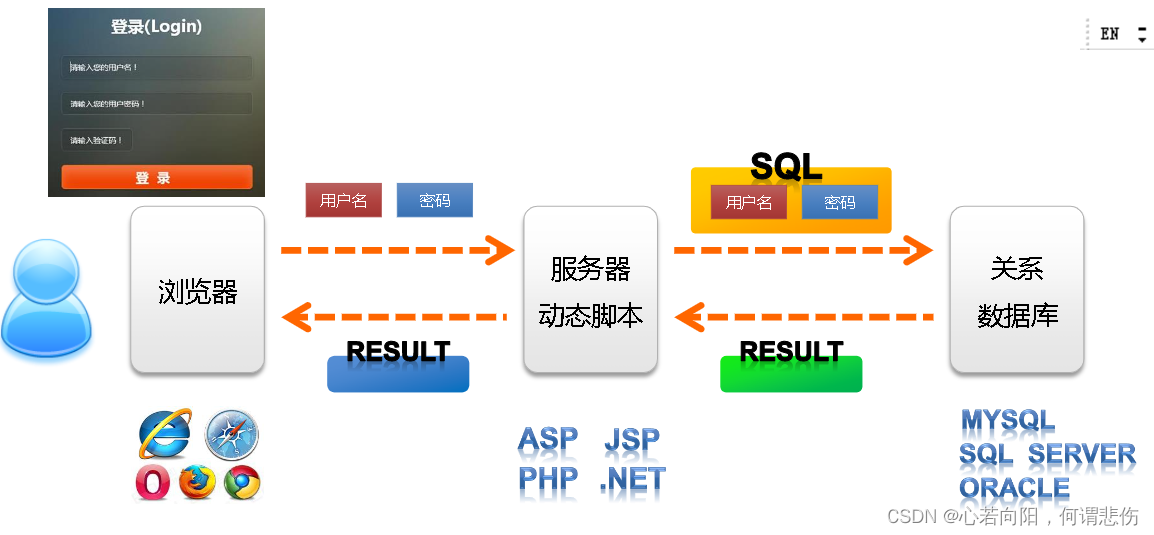

SQL注入攻击是指攻击者通过在应用程序的输入字段中插入恶意的SQL代码,从而实现非法访问数据库的过程。攻击原理是利用程序未对用户输入数据进行充分验证和过滤,导致恶意SQL代码被执行。SQL注入攻击的危害十分严重,最常见的风险是数据库信息泄露,攻击者可以获取敏感数据如用户身份信息、密码等。此外,SQL注入攻击还可能导致数据被修改、删除,直接危及数据的完整性和可用性。为了防范SQL注入攻击,开发人员需要加强输入验证,在前端和后端都应用预编译语句,同时使用安全的框架和库来优化代码,确保用户输入数据的安全性。

# 2. SQL注入攻击类型

在进行 SQL 注入攻击时,攻击者可以利用各种技术手段来绕过应用程序的输入验证,从而对数据库执行恶意操作。下面我们将介绍几种常见的 SQL 注入攻击类型。

### 基于错误的注入

#### Union注入

Union 注入是一种常见的 SQL 注入攻击类型,攻击者通过 UNION 操作符将恶意代码追加到 SQL 查询语句中,从而将两个查询结果合并。通过 Union 注入攻击,攻击者可以泄露数据库中的数据信息,例如表名、列名等。

```SQL

SELECT name, email FROM users WHERE id = 1 UNION SELECT username, password FROM admin--

```

#### 二次注入

二次注入是指攻击者在应用程序的输入验证不严谨时,利用已经存在的 SQL 注入漏洞再次注入恶意代码,实现更深层次的数据库操作。通过二次注入,攻击者可以对数据库进行修改、删除等操作,造成严重的数据破坏或窃取。

```SQL

SELECT * FROM users WHERE id = 1; DROP TABLE users;

```

### 防范措施

防范 SQL 注入攻击的关键在于加强输入验证和使用安全的框架和库来防止恶意注入。在接下来的章节中,我们将介绍防范 SQL 注入攻击的基本原则和具体实施方法。

# 3. 防范SQL注入攻击的基本原则

在防范SQL注入攻击时,输入验证是至关重要的步骤之一。输入验证可以在前端和后端完成,而使用预编译语句也是防范SQL注入攻击的关键措施之一。

### 输入验证

输入验证是应用程序中的一项基本安全措施,有助于确保用户输入数据的合法性和安全性。在前端,开发人员可以使用JavaScript等语言进行输入验证,确保用户提供的数据符合预期格式。例如,在一个登录页面,可以通过验证用户名和密码的格式是否符合要求,避免恶意SQL语句进入数据库。

### 前端输入验证

前端输入验证通常通过表单验证来实现。开发人员可以使用HTML表单元素的属性以及JavaScript编写的验证函数,对用户输入进行验证。例如,可以利用HTML中的`pattern`属性来指定输入字段的格式要求,如邮箱格式验证等。在用户提交表单之前,前端验证会对用户的输入进行初步检查,避免无效数据传送到后端处理。

### 后端输入验证

尽管前端输入验证对于提高用户体验和减少无效请求很有帮助,但后端输入验证才是防范SQL注入攻击所必需的重要措施之一。在后端,开发人员应该严格控制数据的流入,并使用预编译语句执行SQL查询。预编译语句能够避免直接拼接SQL语句,从而防止恶意SQL注入攻击。

#### 使用预编译语句

预编译语句是数据库编程中常用的一种技术,它通过指定参数来执行SQL语句,从而避免了将用户输入直接拼接到SQL语句中的风险。在Java中,可以使用PreparedStatement对象来执行预编译的SQL语句,例如:

```java

PreparedStatement statement = connection.prepareStatement("SELECT * FROM users WHERE username = ?");

statement.setString(1, userInput);

ResultSet resultSet = statement.executeQuery();

```

使用预编译语句可以有效防范SQL注入攻击,因为数据库会将用户输入参数视为数据而非代码,从而提高了系统的安全性。

在防范SQL注入攻击时,除了输入验证和使用预编译语句外,选择安全的框架和库同样至关重要。接下来,我们将介绍如何使用安全的框架和库来防范SQL注入攻击。

# 4. 过滤和转义输入

在开发 Web 应用程序时,过滤和转义用户输入数据是防范 SQL 注入攻击的重要方法之一。通过对用户输入数据进行合适的处理,可以有效地减少恶意注入带来的风险。本章将介绍字符串转义和白名单过滤两种常见的防护方式,并演示如何在代码中应用它们。

### 字符串转义

在处理用户输入时,最常见的防护方式之一是对特殊字符进行转义,从而避免这些字符被误解为 SQL 命令的一部分。接下来,我们将介绍两种常用的字符串转义函数。

#### 转义函数介绍

##### addslashes()

`addslashes()` 函数可用于对字符串中的特殊字符进行转义,包括单引号、双引号等,将其转换为安全的形式。下面是 `addslashes()` 函数的示例代码:

```python

user_input = "John's SQL"

escaped_input = addslashes(user_input)

# 在 SQL 语句中使用转义后的输入

sql_query = "SELECT * FROM users WHERE name='{}'".format(escaped_input)

```

##### mysqli_real_escape_string()

对于使用 MySQL 数据库的应用程序,`mysqli_real_escape_string()` 函数是一种常见的转义方法。它可以确保特殊字符在 SQL 语句中得到正确处理。以下是 `mysqli_real_escape_string()` 函数的示例代码:

```python

import MySQLdb

db = MySQLdb.connect("localhost", "user", "password", "database")

cursor = db.cursor()

user_input = "John's SQL"

escaped_input = db.escape_string(user_input)

sql_query = "SELECT * FROM users WHERE name='{}'".format(escaped_input)

cursor.execute(sql_query)

```

### 白名单过滤

除了字符串转义外,白名单过滤是另一种有效的输入验证方式。通过白名单机制,开发人员可以定义可接受的输入数据类型或格式,拒绝其他非法输入。

#### 输入验证

##### 正则表达式过滤

正则表达式是一种强大的工具,可以帮助开发人员定义输入的模式,并验证用户输入是否符合要求。以下是在 Python 中使用正则表达式进行输入过滤的示例代码:

```python

import re

user_input = "2022-01-01"

if re.match(r'^\d{4}-\d{2}-\d{2}$', user_input):

# 符合日期格式要求

process_input(user_input)

else:

# 非法输入,进行相应处理

handle_invalid_input(user_input)

```

通过适当地过滤和转义用户输入数据,可以有效地防范 SQL 注入等安全风险,提高 Web 应用程序的安全性。在开发过程中,务必注意对用户输入进行充分验证和处理,确保应用程序的稳定和安全。

# 5. 实例演示 - 防范SQL注入攻击

在本章中,我们将通过实例演示来展示如何防范SQL注入攻击。我们将使用Python编写一个简单的Web应用程序,并通过漏洞利用模拟SQL注入攻击,最终展示如何通过一系列安全措施有效地阻止这些攻击。

### 1.创建简单的Web应用程序

首先,我们创建一个简单的Python Web应用程序,其中包括用户输入、数据库连接等基本功能。这个应用程序将包含一个简单的用户登录功能,在用户提交表单时会发生SQL注入漏洞。

```python

# 导入必要的库

from flask import Flask, request

import sqlite3

# 创建Flask应用程序

app = Flask(__name__)

# 连接SQLite数据库

conn = sqlite3.connect('user.db')

cur = conn.cursor()

# 创建用户表

cur.execute("CREATE TABLE users (id INTEGER PRIMARY KEY, username TEXT, password TEXT)")

cur.execute("INSERT INTO users (username, password) VALUES ('admin', 'admin@123')")

# 用户登录路由

@app.route('/login', methods=['POST'])

def login():

username = request.form['username']

password = request.form['password']

cur.execute("SELECT * FROM users WHERE username='{}' AND password='{}'".format(username, password))

user = cur.fetchone()

if user:

return 'Login successful'

else:

return 'Login failed'

# 运行应用程序

if __name__ == '__main__':

app.run()

```

### 2.模拟SQL注入攻击

我们通过构造恶意输入来模拟SQL注入攻击,尝试绕过用户登录验证系统,获取或修改数据库中的信息。

```mermaid

graph TD

A[用户输入] --> B{构造恶意输入}

B -->|SQL注入攻击| C[绕过验证]

C --> D{获取敏感信息}

C --> E{修改数据}

```

### 3.防范SQL注入攻击

接下来,我们通过以下措施来防范SQL注入攻击:

- 使用参数化查询:使用参数化查询可以有效阻止SQL注入攻击。

- 使用ORM框架:ORM框架可以自动转义用户输入,降低SQL注入风险。

通过以上实例演示,我们深入了解了SQL注入攻击的危害以及如何通过代码演示和防范措施来提高应用程序的安全性。在开发过程中,务必谨记安全意识,并不断更新学习,以确保应用程序的可靠性与安全性。

0

0