系统调用的奥秘:操作系统实验九中的核心操作与技巧

发布时间: 2024-12-25 17:55:44 阅读量: 7 订阅数: 11

嵌入式实时操作系统中系统调用方法的设计与实现

# 摘要

系统调用是操作系统提供给用户程序的接口,是实现程序运行和系统资源管理的核心机制。本文首先概述了系统调用的基本概念和分类,随后深入探讨了系统调用的执行流程,包括用户空间与内核空间的交互以及系统调用触发和处理的细节。文章接着分析了系统调用在操作系统内核中的实现,以及其对内核安全的重要性。通过对文件操作、进程控制和内存管理等常用系统调用的操作技巧进行讨论,提供了实用的开发指导。在性能调优与排错方面,本文介绍了监控工具,分析了性能瓶颈,并提供了错误处理和安全问题的解决方案。最后,本文探索了系统调用在现代操作系统中的应用,包括虚拟化技术和云原生环境,并通过实验项目与案例分析,增强了理论与实践的结合。

# 关键字

系统调用;内核空间;性能监控;安全机制;虚拟化技术;云原生环境

参考资源链接:[山东大学软件学院:构建学生成绩管理系统实现增删改查](https://wenku.csdn.net/doc/6412b5b4be7fbd1778d441b9?spm=1055.2635.3001.10343)

# 1. 系统调用概述

系统调用是操作系统提供给用户程序的一组接口,允许应用程序请求内核提供的服务。它充当用户空间与内核空间之间的桥梁,使得应用程序能够进行文件操作、进程控制和内存管理等任务。

## 1.1 系统调用的必要性

系统调用之所以必要,是因为它允许应用程序以一种安全、受控的方式利用底层硬件资源。如果没有这样的机制,应用程序将直接与硬件打交道,这将导致不可预测的行为和潜在的安全风险。

## 1.2 系统调用的特点

系统调用具有以下几个特点:

- **抽象性**:隐藏了硬件和底层操作的复杂性,为用户程序提供简化的接口。

- **封装性**:确保了操作系统的安全性和稳定性,防止用户程序随意访问内核资源。

- **性能开销**:系统调用涉及上下文切换,因此有一定的性能开销,但相对安全和可靠。

了解系统调用的基本概念及其特点,对于深入学习操作系统内核工作原理和优化系统性能至关重要。在后续的章节中,我们将逐步深入探讨系统调用的分类、工作机制以及如何高效使用系统调用。

# 2. 理解系统调用的工作机制

### 2.1 系统调用的定义与分类

#### 2.1.1 系统调用的基本概念

系统调用是用户程序与操作系统内核交互的一个接口,通过它,用户程序可以请求内核提供服务。系统调用是操作系统提供的一个服务机制,它允许运行在用户空间的应用程序访问硬件资源和执行系统功能。这些功能包括但不限于进程控制、文件操作、设备输入输出和网络通信。

系统调用与硬件中断不同,中断通常是由硬件产生的,而系统调用是程序主动发起的。它们通常是同步的,当程序发起系统调用请求时,CPU会切换到内核模式执行,并在操作完成后返回到用户模式。系统调用的这种特性使得程序员能够编写与硬件无关的代码,因为操作系统的抽象层负责处理硬件交互的细节。

#### 2.1.2 系统调用的主要分类

系统调用可以按功能分类,大体上包括以下几种类型:

- 文件操作类:这类系统调用允许用户程序执行文件的创建、读写、删除、定位等操作。例如,在Unix/Linux系统中,`open`, `read`, `write`, `close`等都是文件操作类系统调用。

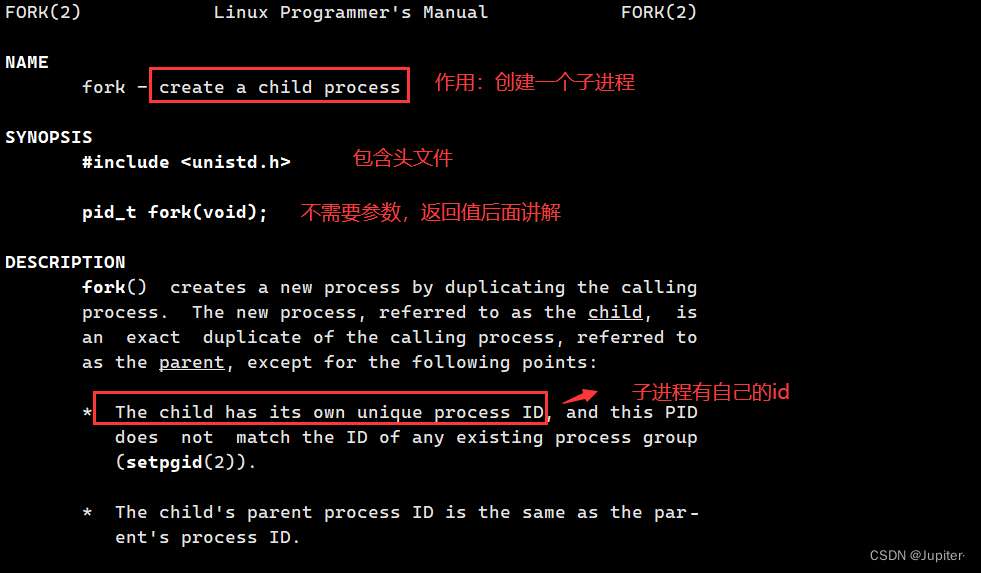

- 进程控制类:这类系统调用用于创建新进程、控制进程执行、等待进程终止等。`fork`, `exec`, `exit`, `wait`等是常见的进程控制类系统调用。

- 通信类:在多进程环境中,进程间通信(IPC)是关键功能。系统调用如`pipe`, `socket`, `send`, `recv`等支持进程间的数据交换。

- 设备管理类:用于控制和管理设备,如`ioctl`系统调用,它允许程序执行特定于设备的控制操作。

- 信息管理类:这类调用提供对系统信息的查询和设置,如获取时间、系统版本信息等。`getpid`, `getcwd`, `uname`等都是信息管理类的系统调用。

系统调用的这些分类有助于我们理解操作系统如何通过一组标准接口提供各种功能。

### 2.2 系统调用的执行流程

#### 2.2.1 用户空间与内核空间的交互

为了保护操作系统的稳定性和安全性,现代操作系统采用了一种称为“内核空间”与“用户空间”的隔离机制。用户空间是用户进程运行的地方,而内核空间则是操作系统内核运行的地方。在x86架构中,这种隔离是通过分段和分页机制实现的,32位系统通常有4GB的地址空间,其中3GB分配给用户空间,1GB分配给内核空间。

当用户程序需要执行系统调用时,它必须从用户空间切换到内核空间。这个过程通常通过一个称为“中断”或“陷阱”的特殊指令来实现,比如在x86架构中的`int`指令。系统调用的编号和必要的参数通过CPU寄存器传递给内核。一旦内核接收到这个调用请求,CPU切换到内核模式,开始执行相应的内核服务函数。

#### 2.2.2 系统调用的触发与处理

每个系统调用都对应内核中的一个服务例程。当系统调用被触发后,内核会执行以下步骤:

1. **验证参数**:检查传入的参数是否合法,防止不合法的参数引起内核崩溃。

2. **调度与分配资源**:决定是否需要调度其他进程,以及是否需要为请求分配硬件资源。

3. **执行操作**:根据系统调用的类型,执行相应的操作,如文件的读写、进程的创建等。

4. **返回结果**:将操作结果返回给用户空间。如果操作成功,通常返回一个非负的返回值;如果失败,则返回一个错误码。

### 2.3 系统调用与操作系统内核

#### 2.3.1 系统调用在内核中的实现

系统调用的实现通常涉及两个部分:用户空间的应用程序和内核空间的处理函数。当应用程序通过系统调用接口(如C语言中的`syscall`函数或高级语言封装的库函数)发出调用请求时,会通过特定的指令(如`int`或`syscall`)引发系统调用,同时将系统调用号和参数传递给内核。内核根据系统调用号,通过一个系统调用表找到对应的内核函数进行执行。这个函数位于内核代码中,能够安全地访问硬件和执行必要的管理任务。

为了实现高效的系统调用,操作系统内核设计者需要考虑如何优化系统调用表的查找过程,以及如何减少内核和用户空间之间上下文切换的开销。

#### 2.3.2 系统调用对内核安全的影响

系统调用不仅是一种服务接口,也是内核安全的一个关键点。不当的系统调用实现可能引发安全漏洞,因此内核开发者在实现系统调用时必须考虑以下几个安全因素:

- **权限检查**:确保只有拥有适当权限的进程才能执行特定的系统调用。

- **缓冲区溢出防护**:防止恶意用户通过系统调用引起缓冲区溢出,进一步控制程序执行流程。

- **拒绝服务保护**:确保单个用户不能通过滥用系统调用耗尽系统资源,如CPU时间或内存。

- **API设计**:系统调用API应该简洁明了,避免包含安全隐患。

通过这些安全措施,系统调用能够有效地帮助操作系统维持稳定运行,并抵御外部威胁。

```mermaid

graph TD

A[用户程序] -->|系统调用请求| B(系统调用接口)

B --> C[系统调用号和参数传递]

C --> D[内核空间]

D -->|查找系统调用表| E[对应的内核处理函数]

E -->|执行系统调用| F[返回结果到用户程序]

```

以上流程图简洁地描述了从用户程序发起系统调用到内核执行并返回结果的整个过程。

在本章节中,我们深入探讨了系统调用的基本概念和分类,分析了系统调用在用户空间与内核空间之间的交互过程,以及系统调用对操作系统内核实现和安全的影响。下一章我们将深入讨论系统调用在操作系统中的具体应用,包括文件操作、进程控制和内存管理等。

# 3. 常用系统调用的操作技巧

系统调用作为操作系统提供给用户的接口,是程序和操作系统交互的重要手段。本章将深入探讨在系统编程中如何有效地运用这些系统调用,包括文件操作、进程控制以及内存管理等。

## 3.1 文件操作相关系统调用

### 3.1.1 打开/关闭文件

文件操作是系统编程中的基础功能。在UNIX系统中,打开和关闭文件主要通过`open`和`close`系统调用实现。

- `open`系统调用用于打开文件或创建新文件。下面是一个使用`open`系统调用的例子:

```c

#include <fcntl.h>

int fd; // 文件描述符

const char *path = "/path/to/your/file";

fd = open(path, O_RDONLY); // 打开文件只读

if (fd == -1) {

perror("open");

// 处理打开文件失败的情况

}

```

- `close`系统调用用于关闭一个打开的文件描述符。使用如下:

```c

close(fd); // 关闭文件描述符

```

`open`和`close`系统调用的参数说明如下:

- `path`: 要打开或创建的文件的路径。

- `O_RDONLY`: 打开文件的模式,这里是只读模

0

0