netstat命令精通:Linux网络连接管理的黄金法则

发布时间: 2024-12-12 06:41:14 阅读量: 6 订阅数: 11

Linux基础课件网络管理命令netstat命令共12页

# 1. netstat命令概述与基础使用

## 1.1 netstat命令简介

netstat(network statistics)是一个用于显示网络连接状态、路由表、接口统计和伪装连接等信息的网络工具。它是大多数UNIX和类UNIX系统中标准安装的一部分。netstat命令可以用来诊断网络问题,也可以帮助系统管理员监控网络连接的详细信息。

## 1.2 基础使用方法

要使用netstat命令,您可以在终端或命令行界面中输入以下基本命令:

```bash

netstat

```

不带任何参数的netstat命令将提供当前系统上的所有活动TCP连接列表。您可以使用多种参数来扩展netstat的输出,例如:

```bash

netstat -tuln

```

此命令将显示TCP和UDP协议的状态,本地地址,以及未解析地址。选项 `-t` 表示TCP,`-u` 表示UDP,`-l` 仅显示监听套接字,`-n` 表示以数字形式显示地址和端口号。

## 1.3 常用参数总结

netstat提供了许多选项来定制输出。一些常用的参数包括:

- `-r`:显示路由表信息。

- `-i`:显示网络接口统计信息。

- `-s`:显示每个协议的统计信息。

- `-p`:显示使用该套接字的进程ID和名称。

例如,要查看网络接口统计数据,可以使用以下命令:

```bash

netstat -i

```

此命令将展示所有活动网络接口的状态信息,包括接口名、MTU(最大传输单元)、接收和发送的数据包数量、错误数量等。这有助于了解网络接口的健康状况和性能指标。

# 2. netstat命令核心功能解析

## 2.1 网络接口和路由信息

### 2.1.1 探索网络接口统计数据

netstat命令能够展示网络接口的状态信息,包括接口名称、IP地址、子网掩码、硬件地址(MAC地址)以及接收和发送的数据包数量等。这些信息对于网络管理员来说是至关重要的,它帮助了解网络设备的运行状况以及数据流向。

以下是一个示例命令,用于展示网络接口的统计数据:

```bash

netstat -ie

```

执行上述命令后,您会看到类似以下的输出:

```

Kernel Interface table

Iface MTU RX-OK RX-ERR RX-DRP RX-OVR TX-OK TX-ERR TX-DRP TX-OVR Flg

eth0 1500 4294967296 0 0 0 4294967296 0 0 0 BMRU

lo 65536 4294967296 0 0 0 4294967296 0 0 0 LRU

```

这里的`RX-OK`和`TX-OK`分别表示接收到和发送出去的数据包的数量。`Flg`列则显示了接口的状态标志,如`B`表示该接口正在运行,`M`表示该接口是混杂模式,`R`表示接口正在接收数据,`L`表示该接口是回环接口。

### 2.1.2 路由表的详细解读

路由表记录了数据包从源到目的地的传输路径。netstat命令可以显示当前路由表的详细信息,这对于网络路由的故障排除至关重要。

以下命令展示了路由表信息:

```bash

netstat -rn

```

输出可能如下:

```

Kernel IP routing table

Destination Gateway Genmask Flags MSS Window irtt Iface

0.0.0.0 192.168.1.1 0.0.0.0 UG 0 0 0 eth0

169.254.0.0 0.0.0.0 255.255.0.0 U 0 0 0 eth0

192.168.1.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

```

在这里,`Destination`是指定目的地的IP地址,`Gateway`是网关的IP地址,`Genmask`是网络掩码,`Flags`列包含多个标志,例如`U`表示路由是活动的,`G`表示使用网关。通过这个信息,管理员可以理解数据包是如何在网络中流动的。

## 2.2 连接统计与端口监听

### 2.2.1 理解连接统计信息的含义

netstat命令中,连接统计信息能够告诉我们当前系统中的网络连接状态。这包括TCP和UDP协议下,各端口的状态,以及正在监听、已建立、已关闭或出错的连接。

展示连接统计信息的命令如下:

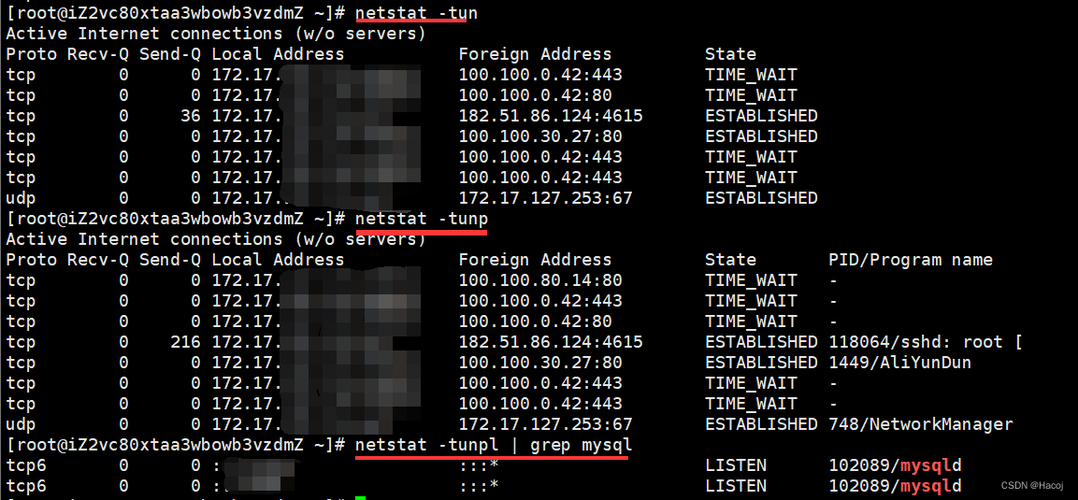

```bash

netstat -tulnp

```

输出可能如下:

```

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 512/httpd

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 1234/sshd

udp 0 0 127.0.0.1:53 0.0.0.0:* 514/dnsmasq

```

`Proto`列显示了连接使用的协议,`Local Address`和`Foreign Address`分别表示本地和远端地址。`State`列显示了连接的当前状态,如`LISTEN`表示端口正在监听,`ESTABLISHED`表示连接已建立。

### 2.2.2 端口监听状态的详细分析

在端口监听的状态中,不同的状态表示了网络连接的不同阶段。端口监听通常分为以下几种状态:

- LISTEN:服务器端口正在监听进来的连接。

- SYN_SENT:客户端已发送SYN请求,等待服务器的响应。

- SYN_RECV:服务器已接收到客户端的SYN请求,并发送了自己的SYN请求。

- ESTABLISHED:连接已建立,数据可以在两个方向上发送和接收。

- FIN_WAIT1:主动关闭方已经发送关闭请求。

- FIN_WAIT2:主动关闭方已经完成关闭过程,等待对方关闭。

- TIME_WAIT:连接关闭后等待足够的时间以确保远程端接收了关闭确认。

- CLOSE_WAIT:被动关闭方收到对方的关闭请求后,等待关闭连接。

- LAST_ACK:被动关闭方发送了关闭请求,并等待远程端的确认。

理解这些状态对于识别和解决网络问题至关重要。例如,处于TIME_WAIT状态的连接过多可能意味着网络中存在大量的短连接,这可能会导致资源的浪费。

## 2.3 协议统计与套接字分析

### 2.3.1 各种网络协议使用情况

netstat的输出还能展示系统中各网络协议的使用情况,包括TCP、UDP以及ICMP等。通过协议使用情况的统计数据,网络管理员可以分析网络流量的类型,并据此进行优化。

展示协议统计信息的命令如下:

```bash

netstat -s

```

这个命令可能会输出类似以下内容:

```

Ip:

Forwarding: 1

Default TTL: 64

InReceives: 12345

InHdrErrors: 0

...

Tcp:

RtoAlgorithm: 4

RtoMax: 120000

RtoMin: 100

MaxConn: 0

...

Udp:

InDatagrams: 12345

NoPorts: 54321

InErrors: 0

...

```

这些统计数据包括了发送和接收的数据包数量、错误数量、重传次数等,有助于管理员了解网络的健康状况和性能。

### 2.3.2 套接字状态及应用进程关联

netstat还可以显示套接字的状态,以及哪个进程关联到了特定的套接字。这对于诊断特定网络应用程序的问题非常有用。

以下是显示套接字状态和关联进程信息的命令:

```bash

netstat -anp

```

输出可能包括:

```

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 192.168.1.10:8080 192.168.1.15:51514 ESTABLISHED 512/httpd

```

这里显示了本地地址、端口、远端地址以及连接状态。`PID/Program name`列提供了进程ID和名称,帮助管理员定位问题。

在上述章节中,我们介绍了netstat命令的核心功能,详细分析了如何使用netstat命令来获取网络接口和路由信息、理解连接统计数据以及分析协议统计和套接字。这些信息对于网络监控、故障排除和系统分析至关重要。在接下来的章节中,我们将深入了解如何将netstat命令应用于网络安全、高级技巧以及netstat命令的替代工具和未来展望。

# 3. netstat命令在网络安全中的应用

## 3.1 监测和诊断网络异常

### 3.1.1 网络异常的信号与诊断方法

网络异常是指网络服务或连接不再按照预期工作的情况。网络异常的信号包括但不限于:

- 延迟增加:如果数据包传输时间显著增长,可能是网络拥堵或设备问题。

- 数据包丢失:丢包意味着数据包没有到达目的地,可能是网络拥堵或硬件故障。

- 连接超时:频繁的连接超时表明可能有中间网络设备配置错误或性能瓶颈。

- 服务不可达:如果网络服务无法访问,可能是服务宕机、网络配置错误或安全策略影响。

诊断网络异常通常涉及以下步骤:

1. **验证物理连接**:确保所有网络硬件连接正确无误。

2. **检查网络配置**:确认所有网络设备和软件配置正确,没有导致连接问题的错误。

3. **利用命令行工具**:使用`ping`、`traceroute`和`netstat`等工具诊断问题。

4. **查看系统和应用日志**:检查是否有错误信息或警告,指出问题的根源。

5. **故障排除特定服务**:如果确定问题与特定服务有关,使用该服务的故障排除工具或方法。

### 3.1.2 使用netstat定位网络问题

`netstat`是一个强大的命令行工具,可用于诊断和定位网络问题。例如,如果您怀疑有未授权的网络连接,可以使用`netstat`命令来检查当前的所有连接:

```bash

netstat -tuln

```

该命令的参数解释如下:

- `-t`:显示TCP连接。

- `-u`:显示UDP连接。

- `-l`:仅显示正在监听的服务端口。

- `-n`:以数字形式显示地址和端口号,而非尝试解析为名称。

输出结果将包括协议类型、本地地址、外部地址、状态等信息。通过检查输出,可以快速识别出异常连接或未授权访问的端口。

例如,以下是一个简化的`netstat`输出结果:

```

Proto Recv-Q Send-Q Local Address Foreign Address State

tcp 0 0 192.168.1.10:80 203.0.113.5:62636 ESTABLISHED

```

在这个例子中,我们可以看到本地地址`192.168.1.10`在端口`80`上接收了一个来自`203.0.113.5`的连接。状态`ESTABLISHED`表明这是一个已经建立的连接。

## 3.2 网络流量监控与分析

### 3.2.1 实时流量监控技巧

实时监控网络流量可以帮助网管员及时了解网络状况,并作出快速反应。`netstat`命令可以提供瞬时流量统计信息,但为了进行实时监控,通常需要结合其他工具,如`iftop`或`nethogs`。

对于使用`netstat`实现的简单实时监控,可以使用以下命令:

```bash

watch -n 1 netstat -s

```

这里使用`watch`命令每1秒刷新一次`netstat -s`的输出,`-s`参数提供按协议的统计信息。输出将显示如TCP、UDP、ICMP等协议的统计信息,帮助分析整体网络流量。

### 3.2.2 分析流量数据,优化网络性能

分析网络流量数据有助于识别瓶颈和优化网络性能。通过`netstat`可以查看特定协议的流量统计数据:

```bash

netstat -s

```

该命令将显示如下信息(仅以TCP为例):

```

Ip:

38914 total packets received

24 with invalid addresses

0 forwarded

0 incoming packets discarded

38912 incoming packets delivered

41386 requests sent out

502 outgoing packets dropped

```

通过这些统计数据,可以了解网络的数据包接收和发送情况。比如,检查接收和发送的数据包数量,以及丢包率来确定是否有网络拥堵。高丢包率可能表明网络连接不稳定,需要优化。

## 3.3 防火墙规则与安全策略检查

### 3.3.1 根据netstat输出检查防火墙规则

防火墙规则确保只有授权的流量可以进出网络。使用`netstat`结合`iptables`可以检查当前的防火墙规则是否正确实施。

首先,可以使用以下命令查看所有活跃的连接:

```bash

netstat -tulnp

```

然后,检查`iptables`规则:

```bash

sudo iptables -L -v -n

```

`-L`表示列出规则,`-v`提供详细的输出信息,`-n`表示以数字形式显示地址,不进行DNS解析。输出将显示所有`iptables`规则,包括目标、协议、来源、目的和动作。

将`netstat`的输出与`iptables`规则对照,可以检查是否有不期望的连接未被阻拦,或者是否阻止了合法的网络流量。

### 3.3.2 制定和调整安全策略

网络管理员应定期制定和调整安全策略,以应对新的安全威胁和网络变化。例如,如果发现有未授权的端口开放,应立即采取措施封禁该端口:

```bash

sudo iptables -A INPUT -p tcp --dport <PORT> -j DROP

```

这里`-A INPUT`表示添加一个规则到输入链,`--dport`指定了目标端口,`-j DROP`表示丢弃匹配该规则的数据包。

要使更改持久化,还需要将规则保存到iptables配置文件中,或使用特定于发行版的工具如`iptables-persistent`。

防火墙规则的持续检查和更新是确保网络安全的关键组成部分。结合`netstat`的实时监控功能,管理员可以更有效地预防和响应潜在的安全事件。

通过本章的介绍,我们深入了解了`netstat`在网络安全中的关键应用,包括监控和诊断网络异常、实时流量监控以及防火墙规则的检查和调整。这些都是维护现代网络安全不可或缺的技能。接下来,我们将探讨`netstat`命令的高级技巧与实践,以及其在不断演进的网络管理领域中的未来。

# 4. netstat命令高级技巧与实践

## 4.1 自动化报告与日志记录

在现代IT环境中,网络管理员需要跟踪和分析网络活动的许多方面。自动化的报告和日志记录是提高效率和准确性的关键。通过netstat命令,我们可以自动化生成网络状态报告,并进行日志分析来预测网络趋势。

### 4.1.1 使用cron定时任务生成netstat报告

Cron是Unix-like系统中用于定时执行任务的工具。结合netstat命令,我们可以编写一个简单的shell脚本来定时输出网络统计信息到一个文件中。

下面是一个示例脚本,它将在每天中午12点运行netstat命令并将结果保存到日志文件中:

```bash

#!/bin/bash

LOG_FILE=/var/log/netstat_report_$(date +%Y-%m-%d).log

# 运行netstat命令并将输出保存到日志文件

netstat -tuln > $LOG_FILE

# 可以添加电子邮件通知逻辑来告知管理员报告已经生成

```

为了使这个脚本每天中午12点自动运行,可以将其添加到cron作业中:

```bash

0 12 * * * /path/to/your/script.sh

```

### 4.1.2 日志分析与趋势预测

有了netstat的日志数据后,下一步是进行日志分析。这可以通过编写分析脚本或使用日志分析工具来完成。分析的目的是识别网络使用模式,检测异常活动,并预测未来趋势。

一个简单的分析脚本示例可能包括计算每天的连接数,并与前一天的数据进行比较,以检测可能的增长趋势。

```bash

#!/bin/bash

# 这个脚本将比较前一天和当天的连接数

previous_day_log="/var/log/netstat_report_$(date --date='1 day ago' +%Y-%m-%d).log"

current_day_log="/var/log/netstat_report_$(date +%Y-%m-%d).log"

# 假设日志格式为每行一个连接,且IP地址位于第一列

previous_day_connections=$(cat $previous_day_log | awk '{print $1}' | sort | uniq -c)

current_day_connections=$(cat $current_day_log | awk '{print $1}' | sort | uniq -c)

# 打印结果和比较

echo "连接数比较:"

echo "------------------------"

echo "前一天:"

echo $previous_day_connections

echo "------------------------"

echo "当天:"

echo $current_day_connections

```

## 4.2 网络服务优化与故障排查

优化网络服务和故障排查是网络管理员日常工作的核心部分。netstat命令在这里扮演了一个重要的角色,它提供了关于网络连接和使用情况的即时视图,这有助于识别瓶颈和问题所在。

### 4.2.1 网络服务性能调优实例

在某些情况下,网络服务可能由于配置不当、资源限制或其他外部因素而性能不佳。netstat可以用来识别服务的当前连接数和资源使用情况,以此来调整和优化。

例如,如果我们注意到一个HTTP服务在高负载时连接延迟增加,我们可以通过netstat来检查有多少个活跃连接:

```bash

# 获取特定服务的连接数

netstat -anp | grep ':80' | grep ESTABLISHED | wc -l

```

如果连接数远超过预期,可能需要调整HTTP服务器的最大连接数设置或添加更多资源。

### 4.2.2 常见网络故障的排查与修复

在遇到网络故障时,netstat提供了一种快速诊断的手段。例如,如果发现某个特定服务无法访问,可以使用netstat来检查该服务的端口是否在监听状态:

```bash

# 检查端口监听状态

netstat -anp | grep ':<port_number>'

```

如果端口没有在监听,可能是服务未运行或防火墙规则阻止了访问。如果端口在监听状态但服务仍然无法访问,则可能是网络配置问题或网络硬件故障。

## 4.3 脚本编写与netstat的深入集成

通过脚本与netstat命令的集成,可以实现对网络环境的自动化管理和监控。自动化脚本可以执行各种任务,从简单的网络状态报告到复杂的网络性能分析。

### 4.3.1 利用netstat命令编写自动化脚本

脚本可以定期检查网络连接,并在发现问题时执行恢复操作。下面是一个简单的bash脚本示例,用于定期检查端口是否开放:

```bash

#!/bin/bash

# 检查端口是否开放的函数

check_port开放() {

local port=$1

if ! nc -z 127.0.0.1 $port; then

echo "端口 ${port} 未开放"

# 在这里添加故障恢复逻辑

else

echo "端口 ${port} 正常开放"

fi

}

# 主程序

check_port 80

check_port 443

check_port 25

```

### 4.3.2 实现网络自动化管理的最佳实践

实现网络自动化管理的最佳实践包括:

- **定期备份网络配置**:防止意外更改导致网络中断。

- **使用版本控制系统**:对网络配置进行版本控制,确保变更管理。

- **创建清晰的文档**:记录所有自动化脚本和它们的用途,便于维护和故障排查。

- **持续监控和报警机制**:确保当网络状态偏离预期时,管理员可以及时收到通知。

通过这些实践,可以确保网络的稳定性和安全性,同时提高管理效率。

# 5. netstat命令的替代工具与未来展望

## 5.1 新兴网络诊断工具的对比

在IT行业的快速发展中,网络诊断工具也经历着持续的变革。传统的netstat命令虽然功能强大,但在面对日益复杂的网络环境和日益增长的用户需求时,也开始显现出一些局限性。新的工具在界面友好性、功能丰富度以及自动化水平上都进行了提升,这些新兴工具往往提供了更直观的用户界面以及更丰富的数据呈现方式,使得网络管理员的工作更加高效。

### 现代化工具与netstat的比较分析

当前市面上的一些现代化的网络诊断工具,例如`ss`、`iftop`和`nethogs`,它们在某些方面提供了比netstat更优化的解决方案。例如:

- `ss`(socket statistics)命令可以更快速地提供当前的socket统计信息。与netstat相比,ss专注于展示socket的统计数据,而在处理大量连接的情况下,它的性能要优于netstat。

- `iftop`专注于显示实时流量,并且能够按主机显示带宽使用情况。

- `nethogs`可以显示每个进程的网络使用情况,对于确定哪个进程正在使用过多网络带宽特别有用。

### 各工具的使用场景与优缺点

这些新兴工具虽然各有特点,但它们的使用场景和优缺点也有所不同:

- `ss`适用于需要快速诊断socket状态的场景,特别适合于服务器等性能要求较高的环境。

- `iftop`更适合于需要直观了解网络流量分布的场合,可以立即指出高流量的来源或目的地。

- `nethogs`对于快速定位网络拥塞和识别消耗带宽的进程十分有效,特别是在面对一些恶意程序或错误配置导致的网络问题时。

下表比较了netstat和这些现代工具的一些关键特征:

| 特征 | netstat | ss | iftop | nethogs |

|-----------|---------------|----------------|----------------|----------------|

| 显示连接状态 | 是 | 是 | 否 | 否 |

| 显示路由信息 | 是 | 否 | 否 | 否 |

| 显示网络接口统计 | 否 | 否 | 是 | 否 |

| 显示进程的带宽占用 | 否 | 否 | 否 | 是 |

| 速度快慢 | 较慢 | 快 | 中等 | 中等 |

| 用法复杂度 | 中等 | 简单 | 复杂 | 简单 |

尽管netstat在某些方面被现代工具所取代,但它在诸如连接状态和路由信息方面仍然有着不可替代的地位,特别是在缺乏图形界面支持的环境中。每种工具都有其适用的场景,最佳做法是将多种工具结合使用,以应对不同的网络诊断需求。

## 5.2 Linux网络管理的发展趋势

随着技术的进步,Linux网络管理工具也在不断进化,展现出一些新的发展趋势。特别是在云计算、大数据和物联网(IoT)的推动下,网络环境越来越动态化和复杂化,网络管理工具也趋向于更加自动化、智能化。

### 网络管理工具的未来发展方向

未来的网络管理工具发展方向,可能包括以下几个方面:

- **自动化管理:** 网络管理工具将提供更多的自动化功能,通过预设策略来实现网络配置的自动调整,减少人工干预。

- **智能化分析:** 引入机器学习和人工智能技术,帮助分析网络流量和行为模式,实现对潜在问题的预测和预防。

- **综合性能监控:** 将网络性能监控与其他系统监控集成,提供统一的性能视图,帮助系统管理员全面掌握系统健康状态。

### 网络自动化和智能化的展望

网络自动化和智能化是IT行业中的一个热点话题。网络自动化能够提高配置管理的效率和准确性,而智能化则可以为网络管理带来更多的预见性和主动性。例如:

- **自动化网络配置:** 自动化脚本和配置管理工具(如Ansible、Puppet)可以用于自动配置网络设备和服务器。

- **智能路由和负载均衡:** 自适应网络配置可以根据实时流量情况动态调整路由和负载均衡策略。

- **智能故障分析和恢复:** 网络管理工具未来可能集成故障诊断AI模块,能实时监控网络状态并自动执行故障排除流程。

通过这些技术的发展,我们可以预见网络管理将变得越来越高效和智能,使得网络管理员可以更加专注于策略和架构设计,而不是日常的琐碎操作。然而,这也对网络管理员提出了更高的要求,他们需要不断学习和掌握新的工具和技术,以适应这一行业的发展趋势。

随着网络管理工具的不断革新,我们有理由相信,未来的网络环境将会更加安全、可靠,并且富有弹性。这将为用户和服务提供商创造更大的价值,并推动整个IT行业向前发展。

0

0