STM32单片机安全特性解析:保护嵌入式系统免受威胁,让你的单片机安全可靠

发布时间: 2024-07-06 02:17:12 阅读量: 97 订阅数: 53

stm32单片机

1. STM32单片机安全威胁概述

STM32单片机广泛应用于各种嵌入式系统中,包括物联网设备、工业自动化系统和医疗设备。随着这些系统的互联互通程度不断提高,它们也面临着越来越多的安全威胁。

这些威胁包括:

- **恶意软件攻击:**攻击者利用恶意软件感染设备,窃取数据或破坏系统。

- **数据窃取:**攻击者通过未经授权的访问窃取敏感数据,例如用户凭据或财务信息。

- **设备劫持:**攻击者控制设备并将其用于恶意目的,例如发动分布式拒绝服务 (DDoS) 攻击。

- **物理攻击:**攻击者通过物理手段访问设备,例如反向工程或故障注入,以提取敏感信息或破坏系统。

2. STM32单片机安全特性

2.1 物理安全特性

2.1.1 防篡改和防克隆

STM32单片机采用多种物理安全特性来防止篡改和克隆,包括:

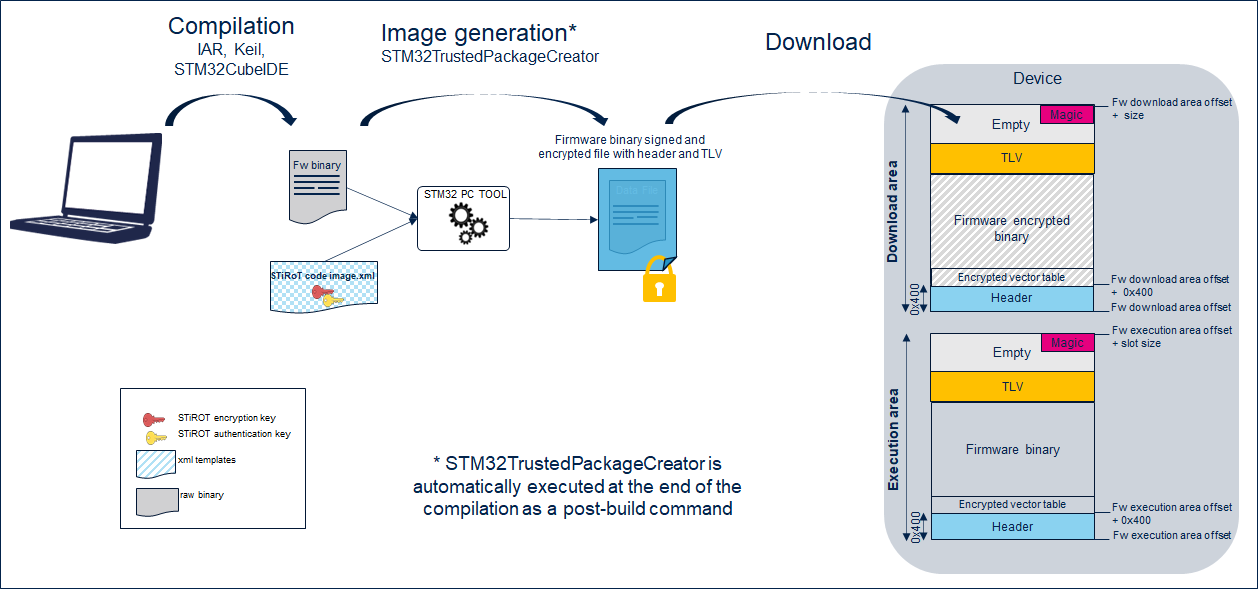

- **安全启动:**在启动过程中验证设备的真实性,防止未经授权的代码执行。

- **安全调试:**限制调试接口的访问,防止调试信息泄露。

- **读保护:**防止未经授权读取设备的存储器内容。

- **写保护:**防止未经授权写入设备的存储器内容。

- **物理防篡改机制:**如 tamper-proof 封装和 tamper-detection 引脚,可检测和响应篡改尝试。

代码示例:

- #include "stm32f4xx_hal.h"

- void HAL_GPIO_EXTI_Callback(uint16_t GPIO_Pin)

- {

- if (GPIO_Pin == GPIO_PIN_0)

- {

- // Tamper-detection interrupt occurred

- // ...

- }

- }

参数说明:

GPIO_Pin: 引发中断的 GPIO 引脚。

逻辑分析:

该中断处理程序在 tamper-detection 引脚上检测到中断时触发。它可以用于触发安全措施,如擦除存储器或发出警报。

2.1.2 安全启动和安全调试

安全启动

STM32单片机支持安全启动机制,可确保设备在启动时加载并执行受信任的固件。安全启动过程涉及:

- 验证固件的数字签名。

- 验证固件的完整性。

- 确保固件来自受信任的来源。

安全调试

STM32单片机还提供安全调试功能,可防止未经授权的调试信息泄露。安全调试功能包括:

- **调试保护:**限制调试接口的访问,防止未经授权的调试会话。

- **调试日志加密:**加密调试日志,防止敏感信息泄露。

- **调试断点保护:**防止未经授权的断点设置,保护代码免受调试攻击。

代码示例:

- #include "stm32f4xx_hal.h"

- void HAL_DBGMCU_Init(void)

- {

- // Enable the Debug Module Clock

- __HAL_RCC_DBGMCU_CLK_ENABLE();

- // Configure the Debug Module

- DBGMCU->CR |= DBGMCU_CR_DBG_SLEEP | DBGMCU_CR_DBG_STOP | DBGMCU_CR_DBG_STANDBY;

- }

参数说明:

DBGMCU_CR: 调试模块控

0

0