点云数据安全存储与优化:掌握加密与压缩的秘诀

发布时间: 2025-01-04 19:32:32 阅读量: 10 订阅数: 11

基于OpenCV的人脸识别小程序.zip

# 摘要

点云数据作为三维扫描和计算机视觉领域的核心数据类型,面临安全性和存储效率的重大挑战。本文全面探讨了点云数据的加密和压缩技术,包括基本原理、常见算法及实践策略,旨在提高数据处理的效率和安全性。通过评估加密和压缩的效果,本文对不同策略的安全性和性能影响进行了深入分析。同时,探讨了点云数据安全存储的策略,包括存储环境的搭建、数据管理与备份以及灾难恢复与应急响应。最后,本文通过案例分析展示了加密与压缩在实际应用中的操作步骤和优化效果,提出了存储与处理效率提升的经验总结及未来发展方向。

# 关键字

点云数据;加密技术;压缩技术;安全存储;灾难恢复;案例分析

参考资源链接:[点云文件格式读写:PLY, LAS, PCD的Python与C++实现](https://wenku.csdn.net/doc/3n6iqffmb7?spm=1055.2635.3001.10343)

# 1. 点云数据基础和挑战

点云数据是利用激光扫描仪、光学扫描仪等设备获得的三维空间中各个点的集合,它代表了物体表面的精确几何信息。随着3D扫描技术的广泛应用,点云数据在工业设计、地理信息系统(GIS)、虚拟现实(VR)等领域扮演着重要角色。然而,点云数据的体积庞大,数据量动辄以TB计,这对数据的处理、传输、存储和保护带来了巨大的挑战。

数据量大、计算密集和隐私保护是点云数据处理中的三大核心问题。为了确保点云数据的安全和隐私,加密技术显得尤为重要。与此同时,为了提高数据传输和存储的效率,压缩技术也是不可或缺的。本文将从点云数据的基础知识讲起,逐步深入探讨点云数据的加密和压缩技术,并在后续章节中分析存储策略与优化案例。在开始深入讨论之前,让我们先了解点云数据的基本构成以及在处理过程中遇到的主要挑战。

# 2. 点云数据加密技术

## 2.1 加密技术概述

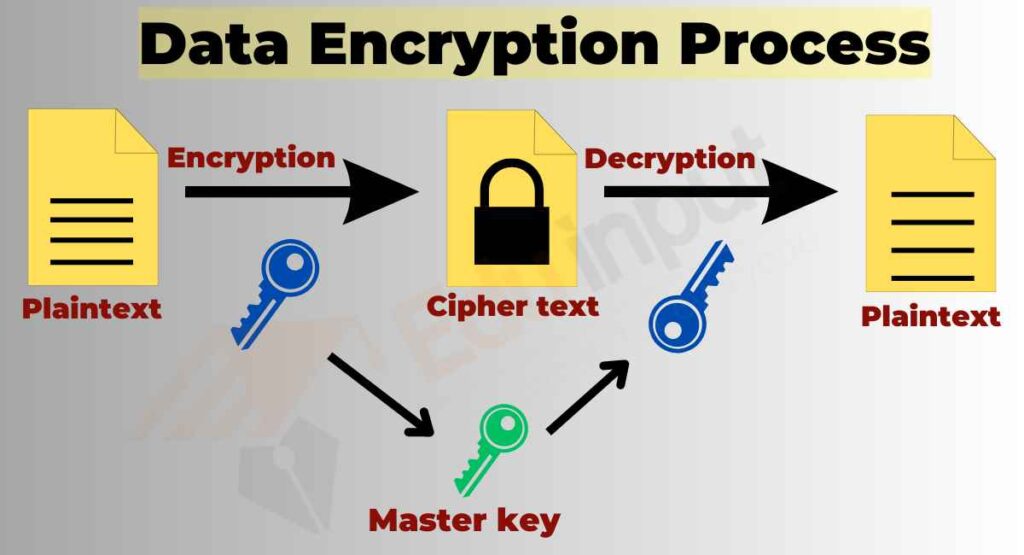

### 2.1.1 加密的基本原理

在信息安全领域,加密技术是保护数据免遭未授权访问和泄露的核心技术之一。加密的基本原理是通过某种算法将数据(明文)转换为一种看似无意义的代码形式(密文),这个过程称之为加密。密文只有通过相应的解密算法和密钥,才能还原为原始的明文信息,确保信息的安全性。

加密过程涉及到两个关键要素:算法和密钥。算法是加密和解密过程中的数学规则,而密钥则是在这个过程中用于控制加密和解密的具体数值或参数。加密算法分为对称加密和非对称加密两大类。对称加密使用同一个密钥进行加密和解密,操作速度快,但密钥分发和管理较为复杂。非对称加密使用一对密钥,即公钥和私钥,公钥公开,私钥保密。公钥加密的信息只能用私钥解密,解决了密钥分发问题,但计算效率较低。

### 2.1.2 常见的加密算法

在点云数据处理中,常见的加密算法包括但不限于:

- AES (Advanced Encryption Standard):广泛使用的对称加密标准,以128、192、256位密钥长度运行。

- RSA:非对称加密算法,用于安全数据传输,广泛应用于网络通信。

- ECC (Elliptic Curve Cryptography):基于椭圆曲线数学的加密算法,提供与RSA相当的安全性,但密钥长度更短。

- TLS/SSL:用于安全网络通信的协议,其本身不直接加密数据,而是提供了加密通道。

这些算法在实现加密时,还会结合多种加密模式来进一步增强安全性,如CBC (Cipher Block Chaining)、GCM (Galois/Counter Mode)等。

## 2.2 点云数据加密实践

### 2.2.1 选择合适的加密策略

针对点云数据的特性,选择合适的加密策略至关重要。点云数据通常具有庞大的体积和复杂的结构,因此在选择加密算法时,需要考虑以下因素:

- **加密强度**:点云数据的安全性至关重要,选择加密强度高的算法以保证数据安全。

- **处理速度**:考虑到点云数据的体积,加密算法的处理速度直接影响系统性能。

- **资源消耗**:高安全性的加密算法往往消耗更多计算资源,需要根据实际的硬件条件来选择。

- **兼容性**:选择那些与点云数据处理软件兼容性好的加密算法,便于集成和应用。

### 2.2.2 实现点云数据加密

在实现点云数据加密时,首先确定加密的范围和层次。点云数据加密可以分为文件级加密和数据级加密两种方式。

- 文件级加密:将整个点云文件作为一个加密单元,使用文件加密工具或库进行加密。这种方法操作简单,但整个文件的安全性依赖于单一的密钥。

- 数据级加密:对点云数据的每个点进行加密,或者对点云数据集中的关键部分(如特征点、法线等)进行加密。这种方式提供了更高的安全性,但加密解密过程更为复杂。

以Python代码为例,展示如何使用AES算法对点云数据进行加密:

```python

from Crypto.Cipher import AES

from Crypto.Random import get_random_bytes

from Crypto.Util.Padding import pad

# 假设我们有一个点云数据列表

point_cloud_data = [100.0, 101.1, 102.2, ...] # 省略具体点云坐标值

# 密钥和初始化向量

key = get_random_bytes(16)

iv = get_random_bytes(AES.block_size)

# 创建加密器

cipher = AES.new(key, AES.MODE_CBC, iv)

# 加密数据前进行填充

padded_data = pad(point_cloud_data, AES.block_size)

# 加密操作

encrypted_data = cipher.encrypt(padded_data)

# 输出加密后的数据和用于解密的初始化向量

print(f"Encrypted data: {encrypted_data}")

print(f"Initialization vector: {iv}")

```

代码中使用了`pycryptodome`库进行AES加密操作。数据首先通过`pad`函数进行填充,以保证其满足AES的块大小要求。然后使用随机生成的密钥和初始化向量(`iv`)进行加密操作。加密后的数据是二进制格式,通常需要转换为十六进制或其他格式以便于存储和传输。

## 2.3 加密效果评估

### 2.3.1 安全性分析

加密效果评估的首要环节是安全性分析。安全性分析需要确保:

- **密钥管理**:密钥是否安全生成、存储和分发。

- **加密强度**:所选加密算法是否能抵御已知的攻击方式。

- **操作审计**:是否能够记录和审计所有加密操作,以及是否有异常访问尝试。

安全性分析通常需要依赖专家经验和专业知识,或使用自动化工具进行渗透测试。

### 2.3.2 性能影响评估

点云数据加密操作会对系统性能产生影响。性能影响评估关注以下几点:

- **处理时间**:加密和解密操作所需的时间,与未加密数据处理时间进行对比。

- **资源消耗**:加密解密过程中CPU和内存的使用情况。

- **吞吐量**:在特定时间内能够处理加密解密的点云数据量。

可以通过基准测试工具模拟各种应用场景,以获取这些性能指标。评估结果可以帮助决策者在安全性与性能之间进行权衡。

至此,我们了解了点云数据加密技术的基本原理、常见的加密算法,以及在实际应用中如何选择加密策略并实现点云数据加密。接着,我们评估了加密操作的安全性和性能影响。在下一章节中,我们将探讨点云数据的压缩技术,进一步优化数据传输和存储效率。

# 3. 点云数据压缩技术

## 3.1 压缩技术概述

### 3.1.1 压缩的基本原理

点云数据压缩是通过算法降低数据冗余度和编码冗余度,以减少数据的存储空间和传输带宽,从而提升数据处理的效率和速度。其基本原理可以分为无损压缩和有损压缩两大类。无损压缩能够完整地恢复原始数据,而有损压缩则牺牲一部分数据质量,以换取更高的压缩比。

无损压缩通常利用数据中的统计冗余进行压缩。例如,如果我们知道在一定的数据段中某些值出现的频率更高,那么我们可以用更短的编码来代表这些高频值。有损压缩则通过降低数据

0

0