ISO14443A通讯协议与NFC技术:掌握无线世界的关键

发布时间: 2024-12-04 06:34:17 阅读量: 2 订阅数: 11

参考资源链接:[ISO14443A协议详解:数据格式与包结构](https://wenku.csdn.net/doc/64681b66543f844488b8b002?spm=1055.2635.3001.10343)

# 1. ISO14443A通讯协议与NFC技术概览

## 1.1 ISO14443A通讯协议与NFC技术背景

ISO14443A通讯协议是近场通讯(NFC)技术的基础标准之一,广泛应用于身份验证、支付以及数据传输等领域。NFC技术允许电子设备在很短的距离内进行数据交换,这种技术的便捷性和安全性使得它在多种场合得到普及,比如智能手机支付、门禁卡、智能海报等。

## 1.2 NFC技术的崛起与应用普及

随着智能设备的普及,NFC技术的应用场景越来越多,不仅限于传统的金融支付领域,还涉及到智能家电控制、医疗健康、公共安全等多个方面。用户通过简单的一触,即可实现快速、安全的信息交换或操作,极大提升了用户体验。

## 1.3 ISO14443A通讯协议的重要性

在NFC技术中,ISO14443A协议扮演着极其重要的角色。它规定了卡片与读卡器之间如何进行通信,包括数据的编码方式、传输速率、命令集、认证方式等。掌握ISO14443A协议对于开发人员来说,是实现高效、安全NFC应用的基础。在接下来的章节中,我们将深入探讨ISO14443A协议的细节,以及NFC技术的工作原理和实际应用案例。

# 2. ISO14443A通讯协议详解

## 2.1 ISO14443A通讯协议基础

### 2.1.1 协议结构和数据格式

ISO14443A通讯协议是一种广泛应用于近距离无线通讯(NFC)的国际标准。为了确保不同设备间的有效通讯,ISO14443A定义了严格的数据格式和帧结构。协议的数据帧由六个部分组成:起始帧定界符(SOF)、帧头部(包括链路层控制信息)、应用数据单元(ADU),传输协议控制信息(TPCI)、协议控制信息(PCB),以及校验序列(CRC)。

```plaintext

+-------------------+-------------------+-------------------+

| SOF | Header | ADU |

+-------------------+-------------------+-------------------+

| TPCI | PCB | CRC |

+-------------------+-------------------+-------------------+

```

起始帧定界符(SOF)用来标识一帧数据的开始,而帧头部包含了链路层的控制信息,如链路激活、链路结束、链路中止等。数据单元(ADU)则承载了上层应用数据。协议控制字(PCI)负责指示数据帧的传输方向和类型,而传输协议控制信息(TPCI)则包括了链路层相关的控制信息。

### 2.1.2 帧结构和传输机制

帧结构的设定确保了信息传输的可靠性和同步性。ISO14443A采用异步半双工传输机制,使用曼彻斯特编码进行数据传输,并采用双相编码作为调制技术。曼彻斯特编码通过使数据位的中间发生跳变来提供时钟同步信息,从而减少了对时钟同步的要求,增强了数据传输的准确性。

双相编码通常是指在传输数据之前,会有一个起始字节,此字节由一系列的"1"组成。这样做是为了让接收端的设备能够在任意时刻都能知道何时开始接收数据。ISO14443A协议在传输数据前先发送一个起始字节,然后是实际的数据帧。

## 2.2 ISO14443A通讯过程

### 2.2.1 设备初始化和防冲突机制

在ISO14443A通讯过程中,设备初始化首先发生。读卡器发出初始化命令以检测附近的卡片或标签。每个卡片或标签在被激活后,会响应一个唯一的序列号,这样读卡器就可以识别出它们。

当多个卡片同时响应时,ISO14443A协议使用防冲突机制来单独识别每张卡片。在防冲突状态下,读卡器会发送一个序列号的请求,并只允许序列号匹配特定条件的卡片响应。这个过程持续进行,直到所有的卡片被单独识别和选中。

### 2.2.2 认证流程和数据传输

认证流程是确保通讯安全的关键步骤。在该阶段,卡片或标签会要求读卡器提供正确的认证密钥,以验证读卡器是否被授权访问卡片数据。ISO14443A协议规定了多种认证算法,如DES和AES等。认证成功后,读卡器和卡片之间可以开始数据传输。

数据传输需要使用到协议定义的命令和响应机制,如`READ RECORD`命令和`WRITE RECORD`命令。每个命令和响应都有明确的格式和结构,以确保传输的数据能被接收端正确解析。

## 2.3 ISO14443A协议安全性分析

### 2.3.1 密码学基础和认证方法

为了保证通讯的安全,ISO14443A协议使用了多种密码学技术。它支持对称加密和非对称加密算法,而认证方法主要基于密钥。在认证过程中,卡片和读卡器共享预置的密钥,进行加密验证。这种密钥的保密性是保护数据不被未授权访问的关键。

加密算法的强度决定了整个通讯过程的安全水平。例如,如果使用了较弱的加密算法,攻击者可能利用强大的计算资源或已知漏洞来破解密钥。

### 2.3.2 安全漏洞和防护措施

ISO14443A协议同样存在一些安全漏洞。比如,如果密钥管理不善,或者认证过程中出现逻辑错误,都可能给安全带来隐患。因此,需要采取相应的防护措施,如定期更换密钥、采用加密强度更高的算法等。

针对可能的安全威胁,ISO14443A协议不断更新其安全标准,如增加对安全漏洞的识别和修复。此外,对于开发者而言,应当及时更新软件和固件,确保所有的安全补丁都得到应用。

```mermaid

graph TD;

A[ISO14443A通讯协议] -->|定义| B[数据格式和帧结构];

B -->|支持| C[异步半双工传输];

C -->|编码| D[曼彻斯特编码和双相编码];

D -->|初始化和防冲突| E[设备通信开始];

E -->|认证流程| F[确保通讯安全];

F -->|密码学基础| G[使用多种加密算法];

G -->|漏洞与防护| H[实施安全措施保持通讯安全];

```

通过上述的分析和流程图展示,我们可以清楚地看到ISO14443A协议从基础的数据格式和帧结构,到设备初始化和防冲突机制,再到认证流程和安全性分析的详细过程。每一个步骤都遵循着严格的标准,以确保通讯的高效性和安全性。开发者在实施相关项目时,需要深入理解这些机制,以构建出既快速又安全的NFC通讯系统。

# 3. NFC技术的工作原理与应用

## 3.1 NFC技术原理

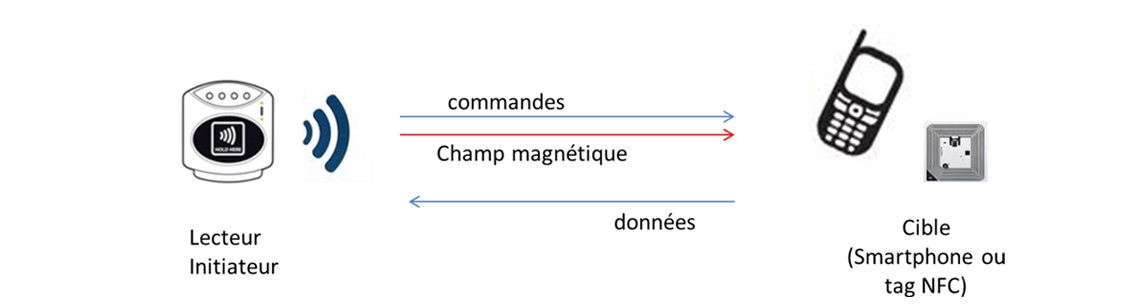

### 3.1.1 NFC技术的工作模式和数据交换

NFC(Near Field Communication)是一种短距离无线通讯技术,它允许设备在靠近的情况下进行非接触式的点对点数据交换。NFC工作在13.56 MHz频率下,传输距离通常在4厘米以内,这个特性使得NFC非常适合于要求低功耗和高安全性的应用场景。

NFC支持三种不同的工作模式:读写器模式(Reader/Writer mode)、卡模拟模式(Card Emulation mode)和点对点模式(Peer-to-Peer mode)。在读写器模式下,NFC设备可以读取或写入被动NFC标签(无源标签)中的数据。在卡模拟模式下,NFC设备可以模拟一张智能卡,如移动支付卡片,用于消费或门禁控制等场景。点对点模式允许两台NFC设备之间交换数据,这类似于蓝牙技术的功能。

数据交换的机制基于ISO/IEC 18092标准,支持主动和被动两种通信模式。在主动模式下,两个NFC设备可以互相交换信息,而在被动模式下,一个NFC设备(如NFC标签)是由另一个NFC设备(如手机)来激活的。数据交换协议和速率的不同取决于所使用的NFC技术标准,如Felica或Mifare。

### 3.1.2 通信距离和速度对比

NFC技术的数据传输速度相对较低,典型的传输速率是106 kbit/s、212 kbit/s、424 kbit/s,以及最新的超高速传输速率848 kbit/s。这个速率虽然远低于蓝牙或Wi-Fi,但NFC的低能耗和快速连接特性弥补了其在速度上的不足。

通信距离方面,NFC的最大通信距离一般限制在4厘米以内。由于其短距离通讯的特性,NFC相比其他无线通讯技术,在安全性和隐私保护上有着天然的优势。由于通信距离有限,NFC设备间的通信很难被第三方设备截获,因此NFC经常被用于需要高安全性的应用,例如电子票务、支付和身份认证。

## 3.2 NFC技术应用场景

### 3.2.1 移动支付和门禁控制

NFC技术在移动支付领域已经变得非常流行。许多智能手机都配备了NFC芯片,使得用户可以通过手机在支持NFC的终端上进行支付。例如,谷歌钱包(Google Wallet)和苹果支付(Apple Pay)等服务都使用NFC技术来实现快速、安全的交易。

在门禁控制方面,NFC技术的应用也越来越广泛。NFC卡或含有NFC芯片的手机可以作为身份识别的工具,无需物理钥匙即可进入特定的区域。与传统的钥匙或磁卡相比,NFC解决方案提供了更高的安全性和便利性,因为它们不容易复制或被破解,并且可以通过软件随时进行撤销或更新。

### 3.2.2 社交分享和身份验证

NFC还被用于社交分享和身份验证的场景。通过NFC技术,用户可以轻松地将联系信息、照片或视频从一台设备传输到另一台设备。这种数据交换比传统的蓝牙配对或Wi-Fi传输要简单快捷

0

0