华为Java安全编码规范:身份验证与授权机制设计的关键要素

发布时间: 2025-01-04 14:20:39 阅读量: 4 订阅数: 9

华为java安全编码规范考试3.1.md

# 摘要

本文全面探讨了身份验证与授权机制的基础概念、Java安全编码实践、面临的安全挑战及其应对策略,以及华为在安全编码规范方面的进阶应用和案例研究。文中详细介绍了不同身份验证机制的种类、基于角色的访问控制模型和密码学应用,以及如何在Java中实现安全的编码实践。同时,分析了常见的安全漏洞和风险评估方法,并提出了相应的安全设计模式与实践案例。通过研究华为的安全编码规范和框架集成,本文强调了自动化检测工具和安全设计模式在提高代码安全性方面的作用。最后,本文展望了未来身份验证与授权技术的趋势,以及安全编码规范对企业和开发者的长远影响。

# 关键字

身份验证;授权机制;Java安全编码;安全漏洞;风险评估;安全设计模式

参考资源链接:[华为Java安全编码规范考题解析](https://wenku.csdn.net/doc/7t83i596n7?spm=1055.2635.3001.10343)

# 1. 身份验证与授权机制基础概念

## 1.1 定义和目的

身份验证和授权是信息安全的两个核心组成部分。身份验证是指确认用户身份的过程,确保请求服务的用户正是其所声称的那个人。授权则是确定一个已验证身份的用户是否有权执行特定操作或访问特定资源的过程。这两个机制共同保障了信息系统的安全性。

## 1.2 身份验证的要素

身份验证涉及三个主要因素,通常称为"知识因素"、"拥有因素"和"生物特征因素"。知识因素指的是用户所知道的信息,比如密码或PIN码;拥有因素是用户所持有的物品,如安全令牌或手机;生物特征因素则是用户的身体特征,如指纹或面部识别。

## 1.3 授权的作用

授权发生在身份验证之后,确保用户根据其角色和权限能够访问和操作其有权获取的资源。它通过访问控制列表(ACL)、角色基础的访问控制(RBAC)或属性基础的访问控制(ABAC)等模型来实现,这些模型确定了不同的访问控制策略和权限分配方式。

随着我们对身份验证和授权的理解加深,接下来我们将探讨Java中的安全编码实践,它如何在实际应用中落实这些基础概念。

# 2. Java安全编码实践

在构建安全的Java应用中,编码实践起到了关键作用。本章将深入探讨Java安全编码实践的核心方面,包括身份验证和授权机制的实现、密码学的应用以及它们的最佳实践。

## 2.1 身份验证的最佳实践

### 2.1.1 身份验证机制的种类与选择

身份验证是确认用户身份的过程,它可以通过多种方式实现。选择正确的身份验证机制对于保护应用免受未授权访问至关重要。常见的身份验证机制有:

- 基本认证:这是一种简单的身份验证方式,通过发送用户名和密码进行验证,通常以Base64编码的形式传输。

- 摘要认证:它比基本认证更安全,因为它不直接发送明文密码,而是发送一个基于密码的摘要值。

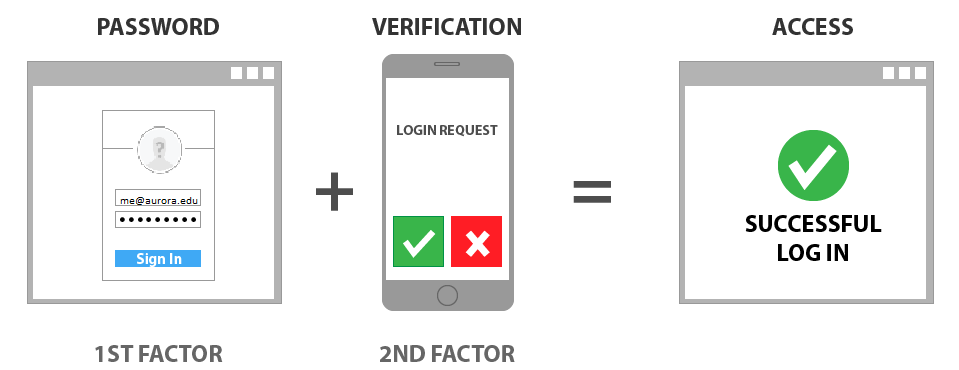

- 双因素认证:这种机制要求用户提供两种不同形式的身份验证因素,比如密码加手机短信验证码。

为了选择最合适的机制,需要根据应用的特定安全要求、用户体验和兼容性进行权衡。在许多情况下,双因素认证提供了更高的安全保障,但可能会影响用户体验。

### 2.1.2 实现安全的用户登录流程

为了实现一个安全的用户登录流程,我们可以采取以下步骤:

1. 使用HTTPS协议以保证传输过程中的数据安全。

2. 实施强制的密码策略,如长度、复杂度和密码更改频率。

3. 应用会话管理,比如使用安全令牌和cookie。

4. 增强安全性,比如采用CSRF令牌防止跨站请求伪造。

下面是一个简化的Java代码示例,展示了如何使用Spring Security实现安全的用户登录流程:

```java

@Configuration

@EnableWebSecurity

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Override

protected void configure(HttpSecurity http) throws Exception {

http

.authorizeRequests()

.anyRequest().authenticated()

.and()

.formLogin()

.loginPage("/login")

.permitAll()

.and()

.logout()

.permitAll();

}

@Autowired

public void configureGlobal(AuthenticationManagerBuilder auth) throws Exception {

auth

.inMemoryAuthentication()

.withUser("user").password("{noop}password").roles("USER");

}

}

```

在这个例子中,我们配置了一个基本的登录页面和一个用户,其中密码前缀为"{noop}"表示不使用任何密码编码器,仅作为演示。在生产环境中,应使用密码编码器。

## 2.2 授权机制的实现

### 2.2.1 授权与认证的区分与联系

认证和授权是安全的两个关键方面,它们之间有明显的区别:

- 认证是验证用户身份的过程。

- 授权是在身份验证之后,决定用户是否有权执行特定操作的过程。

在Java应用中,授权通常在认证之后进行。通过检查用户的角色或权限,系统决定是否允许用户访问特定资源或执行特定操作。Spring Security框架是Java生态中用于实现这两种机制的一个流行选择。

### 2.2.2 基于角色的访问控制(RBAC)模型

RBAC模型是一种广泛采用的授权模型,它将权限与角色关联,然后将角色分配给用户。这种方式简化了权限管理,因为可以通过管理角色来控制用户权限,而不是直接对每个用户进行管理。

RBAC模型的核心组件包括:

- 用户(User):系统中的个体。

- 角色(Role):代表权限集合的实体。

- 权限(Permission):定义用户可以执行的操作或访问的资源。

- 会话(Session):用户认证后的状态。

在Spring Security中,可以使用注解`@PreAuthorize`和`@PostAuthorize`来进行方法级别的授权控制。下面的代码展示了如何使用`@PreAuthorize`注解来限制对某个方法的访问:

```java

@RestController

@RequestMapping("/admin")

public class AdminController {

@PreAuthorize("hasRole('ADMIN')")

@GetMapping("/data")

public String getData() {

return "Sensitive Data";

}

}

```

在这个例子中,只有具有`ADMIN`角色的用户才能访问`getData`方法。

### 2.2.3 权限校验的最佳实践

为了保证权限校验的有效性,应该遵循以下最佳实践:

- 最小权限原则:只授予用户完成工作所必需的权限。

- 角色的细致划分:细粒度的角色设计可以更精确地控制用户权限。

- 使用专门的权限模型和框架:利用成熟的框架如Spring Security可以简化和强化权限管理。

- 定期审计权限:定期检查和审计用户的权限可以发现并修复权限过载的问题。

## 2.3 密码学的应用

### 2.3.1 常用加密算法介绍

密码学是密码编码学和密码分析学的结合体,涉及加密和解密的过程。在Java中,一些常用的加密算法包括:

- 对称加密算法:如AES、DES、3DES等,它们使用同一个密钥进行加密和解密。

- 非对称加密算法:如RSA、ECC等,它们使用一对密钥——公钥和私钥。

- 哈希函数:如SHA-256、SHA-512等,用于创建数据的固定大小的摘要。

这些算法在Java中通常通过Java Cryptography Architecture (JCA) 进行操作,它提供了加密和解密操作的API。

### 2.3.2 密码的存储与传输安全

在存储和传输密码时,应采取以下措施以确保密码的安全:

- 存储时使用强哈希函数,并且使用盐值(salt)。

- 传输时采用SSL/TLS等加密协议。

- 密码在数据库中应该以加密形式存储。

- 永远不要以明文形式存储或传输密码。

### 2.3.3 加解密操作的Java实现

下面展示了如何使用Java实现AES加密和解密操作的一个基本示例:

```java

public class AesExample {

private static final String ALGORITHM = "AES";

private static final String INPUT_ENCODING = "UTF-8";

private static final String CIPHER = "AES/ECB/PKCS5Padding";

public static String encrypt(String data, String key) throws Exception

```

0

0