【Multipath配置的安全性】:5个实用技巧确保数据传输安全

multipath多路径配置的常见问题

摘要

随着数据传输需求的不断增长,Multipath技术作为一种提高存储网络可靠性和吞吐量的方法,其安全性配置变得日益重要。本文首先概述了Multipath技术的基本原理和安全需求。接下来,详细探讨了基础安全配置技巧,包括Multipath设备的管理和认证授权机制,以及端口安全措施。进一步,文章介绍了高级安全配置技巧,涉及数据加密技术、网络通信监控审计,以及高可用性与故障转移中的安全策略。在案例分析章节,本文通过具体的配置实践,讨论了硬件环境、软件优化和灾难恢复对提高系统安全性的贡献。最后,文章强调了Multipath安全性的监测与维护,包括性能监测、漏洞预防和持续改进更新的重要性。

关键字

Multipath技术;安全配置;设备管理;认证授权;数据加密;故障转移;安全监测;漏洞预防

参考资源链接:理解multipath多路径配置:常见问题与解决策略

1. Multipath技术概述与安全需求

1.1 Multipath技术简介

在现代数据中心中,Multipath技术被广泛应用,其主要作用在于增强存储系统的高可用性和提升数据传输的可靠性。通过允许数据通过多条路径传输,该技术可以有效降低单一路径故障导致的数据中断风险。此外,Multipath技术通过负载均衡机制提升网络传输效率,保证了在多条路径同时工作时性能的最大化。

1.2 安全需求的重要性

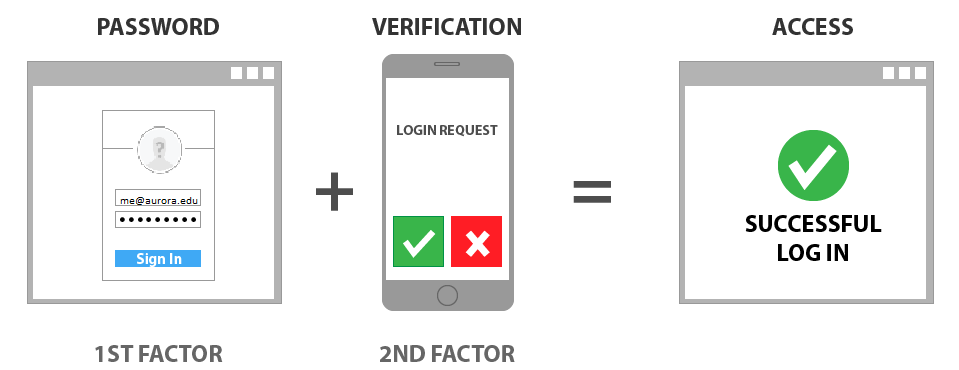

尽管Multipath技术为数据传输和存储带来诸多优势,但它也引入了安全风险。确保Multipath环境的安全性,包括设备身份验证、数据加密、以及网络通信的监控与审计,是避免数据泄露和未授权访问的重要措施。实现这些安全需求,对于保持数据完整性和保障业务连续性具有决定性作用。

1.3 安全与性能的平衡

在进行Multipath配置时,一个核心挑战是寻找安全性和性能之间的最佳平衡点。安全措施如加密和访问控制会引入额外的处理负担,可能对系统性能造成影响。因此,在部署Multipath时,需综合考虑安全需求与性能影响,并在实际应用场景中进行细致的权衡和调整。

2. 基础安全配置技巧

在本章节中,我们将探讨Multipath技术的基础安全配置,它涉及设备的安全识别与管理、认证与授权机制的实施以及端口安全措施的应用。这些都是确保数据传输可靠性与安全性的关键环节。在深入了解之前,需要强调的是,安全配置不仅仅是技术层面的问题,更是一个策略和持续监控的过程。

2.1 Multipath设备识别与管理

2.1.1 设备名称与路径的识别

在多路径环境中,每个设备和路径的唯一识别至关重要。可以通过多路径I/O(MPIO)框架提供的工具来识别和管理设备名称与路径。通常,这些工具包括multipath命令,lsblk命令,和lsscsi命令。

以multipath命令为例,当执行multipath -ll时,系统会列出所有的多路径设备及其路径。下面是一个示例输出:

- mpath0 (360060160763620000000000000000000) dm-0 NETAPP,LUN C120

- size=10G features='3 queue_if_no_path pg_init_retries 50'

- path_grouping_policy.group_by_serial

- path_checker tur

- path_selector "round-robin 0"

- failback immediate

- prio祁路优先级祁路组

- 0:0:0:1 sda 8:0 active祁路活跃祁路优先级祁路组

- 0:0:1:1 sdb 8:1 active祁路活跃祁路优先级祁路组

该命令不仅显示了设备标识符和映射的磁盘,还提供了路径的状态信息和优先级。通过这些信息,管理员可以了解每个路径的健康状况和性能。

2.1.2 设备管理策略与安全属性

设备的管理策略包括路径的优先级、故障恢复机制和路径选择算法。/etc/multipath.conf文件是定义这些策略的主要配置文件。例如,可以通过配置文件设置故障路径的恢复策略,如立即恢复(failback immediate)。

在/etc/multipath.conf中的一个简单配置示例:

- defaults {

- user_friendly_names yes

- path_grouping_policy multibus

- }

- device {

- vendor "NETAPP"

- product "LUN C120"

- path_grouping_policy group_by_serial

- path_checker tur

- path_selector "round-robin 0"

- failback immediate

- }

通过精确配置,管理员可以控制Multipath设备的行为,以满足特定的安全需求。这种配置有助于确保路径选择的安全性和数据传输的稳定性。

2.2 认证与授权机制

2.2.1 多路径软件的身份验证方法

在多路径环境中,确保数据传输的可信性需要合适的认证机制。multipathd守护进程使用Kerberos或chap等认证方法来提供身份验证。管理员可以根据环境和安全需求选择适当的认证方法,并在/etc/multipath.conf文件中进行配置。

例如,如果选择使用chap认证,可以在配置文件中加入以下部分:

- device {

- vendor "NETAPP"

- product "LUN C120"

- features "1 pg_init_retries 50" # 50次重试

- path_grouping_policy multibus

- path_checker tur

- path_selector "round-robin 0"

- failback immediate

- rr.weight uniform

- auth_type chap

- chap_user "multipath_user"

- chap_password "multipath_pass"

- }

在上述配置中,auth_type字段被设置为chap,并在multipath.conf文件中定义了chap认证的相关参数。

2.2.2 访问控制列表(ACLs)的配置与管理

访问控制列表(ACLs)可以定义哪些主机可以访问特定的Multipath设备。这在多租户环境或需要细粒度访问控制的环境中尤为有用。ACLs通常在multipath.conf配置文件中管理。管理员可以指定允许访问设备的WWN(World Wide Name)或IQN(iSCSI Qualified Name)。

一个配置访问控制的例子如下:

- device {

- vendor "NETAPP"

- product "LUN C120"

- path_grouping_policy multibus

- path_checker tur

- path_selector "round-robin 0"

- failback immediate

- aclMartin "iqn.2001-04.com.example:storage.sys1.xyz"

- }

在上面的例子中,ACLs被设置为只允许iqn为iqn.2001-04.com.example:storage.sys1.xyz的设备访问。这样的配置能够为不同的客户端或业务逻辑提供安全的访问隔离。

2.3 端口安全措施

2.3.1 端口绑定与绑定策略

端口绑定是确保数据传输到预定端口的过程,端口绑定策略可以提供更高级别的数据传输安全。绑定策略通常由网络交换机和多路径软件支持。在服务器端,bonding驱动程序用于配置端口绑定,而在存储端,通常由光纤交换机或以太网交换机进行配置。

端口绑定策略的配置可能会涉及到交换机管理界面或命令行界面。例如,在Cisco交换机上使用port-channel命令创建端口绑定组。

2.3.2 端口隔离技术的应用

端口隔离技术可以防止未授权的访问,增加网络的安全性。在多路径存储网络中,端口隔离确保只有经过授权的主机能够访问存储资源。这通常在交换机层面实现,通过创建端口虚拟局域网(VLANs)来隔离不同的流量。

在配置端口隔离时,重要的是要确保相关策略配置正确,避免配置错误导致的服务中断。例如,配置VLAN时,错误地将多个存储端口分配到同一个VLAN可能会导致存储网络中的通信混乱。

在第二章节中,我们详细介绍了Multipath基础安全配置技巧。这一部分的内容对于确保数据传输的可靠性和安全性至关重要。接下来,我们将深入探讨高级安全配置技巧。

3. 高级安全配置技巧

随着企业网络环境的不断扩展和数据量的增长,高级安全配置技巧变得愈发重要,以确保数据传输和存储的绝对安全。本章将深入探讨在Multipath环境中实施高级安全措施的技术细节和最佳实践。