Oracle数据库安全配置:防御黑客攻击,保护数据安全,打造坚固的数据库防线

发布时间: 2024-07-26 23:50:40 阅读量: 31 订阅数: 42

ORACLE数据库安全配置规范

# 1. Oracle数据库安全配置概述

数据库安全配置是保护Oracle数据库免受未经授权的访问、修改或破坏的重要方面。它涉及实施各种安全措施,以确保数据库的机密性、完整性和可用性。

本章概述了Oracle数据库安全配置的基础知识,包括:

- 数据库安全威胁和攻击类型的概述

- 数据库安全原则和最佳实践,例如最小权限原则和数据加密

- 数据库安全审计和监控的重要性,以及安全日志分析和告警机制

# 2. 数据库安全基础理论

### 2.1 数据库安全威胁和攻击类型

#### 2.1.1 内部威胁和外部威胁

**内部威胁**是指来自数据库内部人员的恶意或无意的行为,例如:

- 拥有数据库访问权限的员工或承包商滥用权限,访问或窃取敏感数据。

- 数据库管理员(DBA)或系统管理员因缺乏安全意识或疏忽而造成安全漏洞。

**外部威胁**是指来自数据库外部的恶意攻击,例如:

- 黑客通过网络漏洞或社会工程技术获取数据库访问权限。

- 恶意软件或勒索软件感染数据库服务器,加密或窃取数据。

- 分布式拒绝服务(DDoS)攻击导致数据库不可用。

#### 2.1.2 常见攻击手法和原理

**SQL注入攻击:**攻击者通过在用户输入中注入恶意SQL语句,绕过安全检查,获取对数据库的未授权访问。

**跨站脚本攻击(XSS):**攻击者通过在用户输入中注入恶意脚本,在用户浏览器中执行代码,窃取会话信息或敏感数据。

**缓冲区溢出攻击:**攻击者通过向数据库服务器发送超出预期大小的数据,导致程序崩溃或执行任意代码。

**中间人攻击(MitM):**攻击者拦截数据库客户端和服务器之间的通信,窃取或修改数据。

**暴力破解攻击:**攻击者使用自动化工具反复尝试猜测数据库用户的密码,获取未授权访问。

### 2.2 数据库安全原则和最佳实践

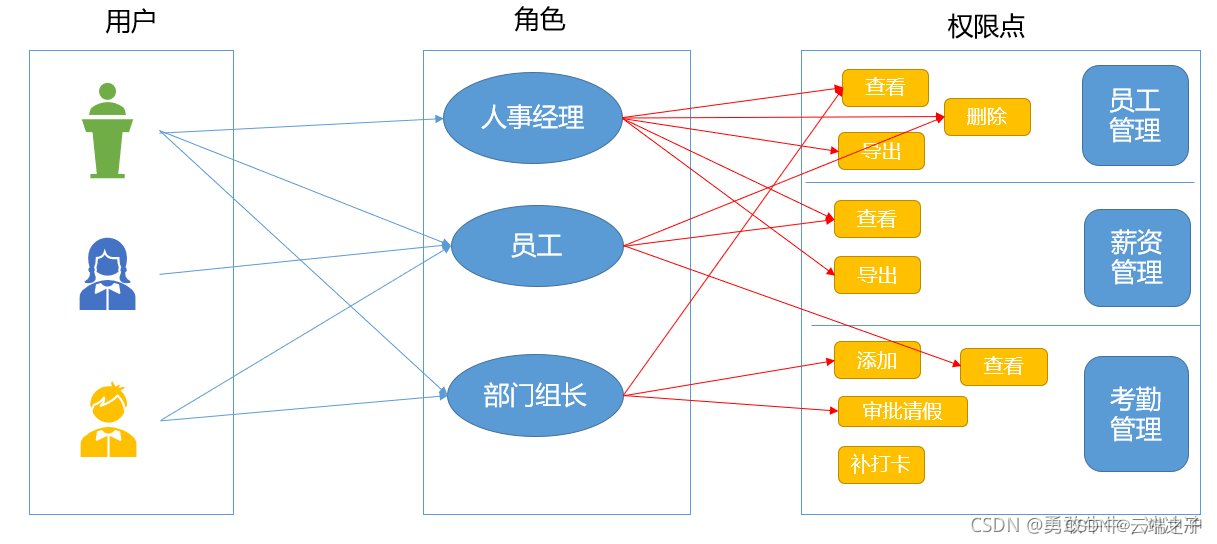

#### 2.2.1 最小权限原则和访问控制

**最小权限原则:**只授予用户执行其工作职责所需的最低权限,以限制潜在的攻击面。

**访问控制:**通过角色和权限机制控制用户对数据库对象的访问,防止未授权访问。

#### 2.2.2 数据加密和脱敏

**数据加密:**使用加密算法将敏感数据加密,防止未授权访问或窃取。

**数据脱敏:**将敏感数据替换为无害或匿名的值,以保护数据隐私。

### 2.3 数据库安全审计和监控

#### 2.3.1 安全日志分析和告警机制

**安全日志分析:**定期审查数据库安全日志,识别可疑活动或攻击迹象。

**告警机制:**配置告警规则,在检测到可疑活动时自动触发告警,以便及时响应。

#### 2.3.2 数据库活动监控和异常检测

**数据库活动监控:**使用工具或脚本监控数据库活动,识别异常行为或性能问题。

**异常检测:**使用机器学习或统计技术检测数据库活动中的异常模式,指示潜在的攻击或安全事件。

# 3. Oracle数据库安全配置实践

### 3.1 用户管理和权限控制

#### 3.1.1 用户创建、修改和删除

Oracle数据库的用户管理是数据库安全的基础。用户管理包括创建、修改和删除用户。

**创建用户**

```sql

CREATE USER username IDENTIFIED BY password;

```

**参数说明:**

- `username`: 要创建的用户名。

- `password`: 用户密码。

**修改用户**

```sql

ALTER USER username IDENTIFIED BY new_password;

```

**参数说明:**

- `username`: 要修改的用户名。

- `new_password`: 新密码。

**删除用户**

```sql

DROP USER username;

```

**参数说明:**

- `username`: 要删除的用户名。

#### 3.1.2 角色和权限的分配与管理

角色和权限是控制用户对数据库资源访问的机制。

**创建角色**

```sql

CREATE ROLE role_name;

```

**参数说明:**

- `role_name`: 要创建的角色名。

**授予权限**

```sql

GRANT permission_name TO role_name;

```

**参数说明:**

- `permission_name`: 要授予的权限名。

- `role_name`: 要授予权限的角色名。

**授予角色**

```sql

```

0

0