合规性与标准引领者:AMI VeB对虚拟化技术的贡献

发布时间: 2024-12-04 01:55:57 阅读量: 17 订阅数: 20

AMI VeB whitepaper

参考资源链接:[VeB白皮书:AMIVisual eBIOS图形固件开发环境详解](https://wenku.csdn.net/doc/6412b5cabe7fbd1778d44684?spm=1055.2635.3001.10343)

# 1. 虚拟化技术的前世今生

## 1.1 虚拟化的起源和初步发展

虚拟化技术最早可以追溯到20世纪60年代,那时IBM等公司开始探索如何更有效地利用昂贵的大型机资源。通过分时系统,一台计算机能够模拟多台虚拟计算机运行,实现了资源的抽象化。进入20世纪90年代后,随着x86架构处理器性能的提升和虚拟化软件的逐步成熟,虚拟化技术逐渐转向个人计算机和企业级服务器市场,开启了新的篇章。

## 1.2 虚拟化技术的崛起与广泛应用

随着云计算时代的到来,虚拟化技术迅速崛起,成为了构建数据中心和云平台不可或缺的基石。它的核心优势在于能够提高硬件利用率,简化IT管理流程,并增强系统的灵活性和可扩展性。虚拟化技术的应用,不仅推动了传统数据中心向虚拟数据中心的转变,还促成了私有云、混合云等新模式的发展。

## 1.3 当前虚拟化技术面临的挑战和机遇

当前,随着容器化技术的兴起,虚拟化技术面临新的挑战。容器化通过轻量级的虚拟化方式,提供更快的应用部署速度和更高的效率。但虚拟化技术依然在稳定性和成熟性上保持优势,尤其在需要严格合规性、安全性和多租户隔离的环境中。未来,虚拟化技术将与容器化技术融合,形成更加强大的混合解决方案,继续扩大其在IT领域的影响力。

# 2. AMI VeB平台理论基础

## 2.1 虚拟化技术的核心概念

### 2.1.1 资源抽象化与虚拟机概念

虚拟化技术是现代计算领域的基石,它允许我们充分利用硬件资源。资源抽象化是虚拟化技术的核心原理,它将物理资源如处理器、内存和存储设备抽象为虚拟资源,从而允许多个虚拟机(VMs)在同一物理硬件上独立运行。

虚拟机是虚拟化技术的一个重要组成部分,它通过模拟硬件设备,允许用户在单一的物理硬件上安装和运行多个操作系统。这些操作系统和应用程序运行在隔离的环境中,互不影响,提高了资源利用率,降低了管理成本,并增强了灵活性。

**虚拟化技术的关键优势包括:**

- **提高资源利用率:**通过虚拟化,可以更有效地利用物理资源,降低硬件采购成本。

- **简化运维管理:**虚拟化环境可以集中管理,简化部署、监控和维护流程。

- **快速扩展能力:**虚拟化环境可以根据需求快速调配资源,实现敏捷的业务扩展。

### 2.1.2 虚拟化技术的分类与比较

虚拟化技术可以分为几类,每种都有其特定的应用场景和优势。常见的分类包括全虚拟化、准虚拟化和操作系统级虚拟化。

- **全虚拟化:**提供了完整的虚拟硬件环境,对客户端完全透明。代表技术有VMware的VMotion和Microsoft的Hyper-V。

```mermaid

flowchart LR

A[物理服务器] -->|运行虚拟机| B[虚拟机管理程序]

B -->|提供虚拟硬件| C[虚拟机]

C -->|运行| D[操作系统与应用程序]

```

- **准虚拟化:**在客户操作系统中进行轻微修改,以提高性能。代表技术有Xen。

```mermaid

flowchart LR

A[物理服务器] -->|运行虚拟机| B[虚拟机管理程序]

B -->|提供抽象接口| C[修改后操作系统]

C -->|运行| D[操作系统与应用程序]

```

- **操作系统级虚拟化:**在同一内核上创建多个隔离的用户空间环境,代表技术有Docker和LXC。

```mermaid

flowchart LR

A[物理服务器] -->|运行容器| B[操作系统内核]

B -->|隔离环境| C[容器1]

B -->|隔离环境| D[容器2]

```

每种虚拟化技术根据其实现方式的不同,有着不同的性能、兼容性和应用场景考量。全虚拟化提供最大的兼容性,准虚拟化在性能上表现更佳,而操作系统级虚拟化则在轻量级和可扩展性方面有明显优势。

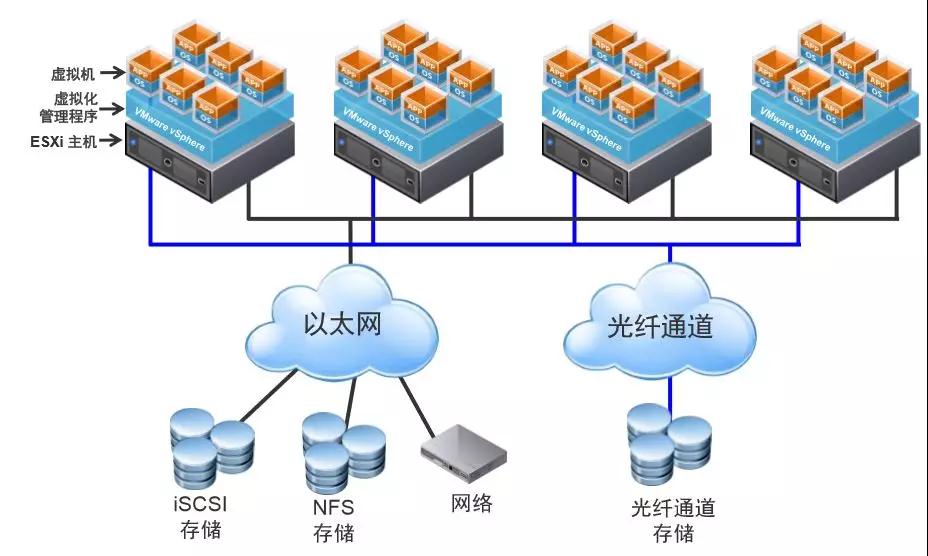

## 2.2 AMI VeB的架构与工作原理

### 2.2.1 AMI VeB架构概览

AMI VeB平台采用的是高度模块化和可扩展的架构,旨在为企业提供一个灵活、安全和高效的虚拟化解决方案。AMI VeB的核心是一个强大的虚拟机管理程序(Hypervisor),它负责在物理主机上创建和管理虚拟机。

- **管理节点:**负责集群资源管理和调度,提供用户界面。

- **计算节点:**实际运行虚拟机的工作节点。

- **存储集群:**提供共享存储,用于虚拟机镜像和数据存储。

- **网络设施:**负责虚拟机间以及虚拟机与外界的网络通信。

```mermaid

graph TD

A[管理节点] -->|资源调度| B[计算节点1]

A -->|资源调度| C[计算节点2]

B -->|访问| D[存储集群]

C -->|访问| D

B -->|通信| E[外部网络]

C -->|通信| E

```

### 2.2.2 合规性与标准的集成方法

在虚拟化环境中保持合规性是一项挑战。AMI VeB平台通过集成行业标准和最佳实践,实现了与合规性要求的无缝整合。

- **策略驱动的配置管理:**允许管理员定义符合组织政策的配置模板,并将其应用于虚拟机。

- **审计和报告:**提供详尽的日志和报告工具,确保所有操作和变更都可追踪。

- **访问控制与授权:**基于角色的访问控制机制,确保只有授权人员能进行操作。

## 2.3 虚拟化技术的合规性挑战

### 2.3.1 合规性的重要性与要求

随着数据泄露和安全事件的增加,合规性变得更加重要。合规性要求通常来自政府法规、行业标准或企业政策,例如GDPR、HIPAA和PCI-DSS等。

合规性的关键点包括但不限于:

- **数据保护:**确保敏感数据受到适当的保护,防止数据泄露。

- **访问控制:**确保只有授权人员才能访问敏感信息。

- **审计日志:**记录和维护对敏感系统的访问和变更历史记录。

### 2.3.2 虚拟化环境下的合规性策略

为了在虚拟化环境中实现和维持合规性,需要采取特定的策略和技术措施。

- **虚拟机模板和配置管理:**使用预定义的虚拟机模板确保新创建的虚拟机从一开始就符合合规要求。

- **定期审计和评估:**通过周期性审计,确保环境持续符合规定的合规性标准。

- **虚拟机隔离与网络分区:**对不同安全级别的虚拟机实施隔离策略,减少潜在的风险。

通过将合规性原则内建于虚拟化架构和日常运维流程中,组织可以确保业务的连续性和合规性。

# 3. AMI VeB在实践中的应用

## 3.1 部署AMI VeB环境

### 3.1.1 环境准备与安装步骤

部署AMI VeB环境是实现虚拟化实践的第一步,涉及到多个技术层面的准备和具体操作。首先,需评估现有物理硬件的性能,确保它满足AMI VeB的最低系统要求。这包括CPU、内存、存储空间和网络接口卡等资源。接下来,选择合适的操作系统作为AMI VeB的宿主机,通常要求是支持虚拟化扩展的稳定版本。

安装AMI VeB的基本步骤如下:

1. 从AMI VeB官方网站下载安装程序。

2. 在物理服务器上运行安装向导。

3. 在安装向导中指定安装路径,并进行环境配置。

4. 根据提示完成网络配置,包括IP地址、子网掩码、网关和DNS设置。

5. 设置管理员账户,设置密码并确认安全策略。

6. 执行安装并等待系统完成初始化。

7. 安装完成后,进行系统更新和安全补丁的安装。

8. 验证安装成功后,重启AMI VeB服务器。

安装完毕后,系统管理员可以访问AMI VeB管理控制台,开始进行后续的虚拟化资源管理和配置。

### 3.1.2 AMI VeB的初始配置

初始配置是确保AMI VeB环境稳定运行的关键。管理员需要进行以下步骤来完成配置:

1. **网络配置:** 在控制台设置虚拟网络,确保虚拟机能够访问外部网络和内部资源。

2. **存储配置:** 配置存储资源池,包括本地存储和网络存储,以支持虚拟机的运行。

3. **安全设置:** 配置防火墙规则,包括端口开放策略,以确保网络通信的安全性。

4. **用户与权限管理:** 定义用户角色和权限,创建额外的管理账户,进行细致的访问控制。

5. **监控与日志管理:** 启用监控服务,配置日志收集策略,为问题诊断和性能调优做准备。

6. **备份策略:** 制定并实现数据备份计划,以防数据丢失或系统故障。

管理员可以使用AMI VeB提供的图形用户界面(GUI)或命令行界面(CLI)来完成配

0

0