【Search-MatchX日志分析与监控】:实时监控系统状态的10大技巧

发布时间: 2024-12-02 22:41:43 阅读量: 27 订阅数: 21

Elasticsearch经典案例:日志分析和监控系统.zip

参考资源链接:[使用教程:Search-Match X射线衍射数据分析与物相鉴定](https://wenku.csdn.net/doc/8aj4395hsj?spm=1055.2635.3001.10343)

# 1. Search-MatchX日志分析与监控概述

## 1.1 日志分析与监控的重要性

在现代IT管理中,日志分析与监控是确保系统稳定性和安全性不可或缺的一部分。通过对服务器、应用程序和服务产生的日志数据进行实时监控和分析,IT专业人员可以迅速响应系统异常、安全威胁和性能下降等问题。随着业务的快速发展和技术的不断创新,日志数据量以惊人的速度增长,Search-MatchX作为一款先进的日志分析工具,可以有效应对这些挑战。

## 1.2 Search-MatchX简介

Search-MatchX是一个功能强大的日志监控解决方案,它结合了高效的数据采集、强大的实时分析引擎和用户友好的可视化界面。利用Search-MatchX,用户可以对海量日志数据进行实时搜索、过滤、匹配和查询,从而快速定位问题根源。它不仅可以监控关键性能指标(KPIs),还可以通过智能匹配技术发现数据中的异常模式,为企业提供及时的决策支持。

## 1.3 日志分析与监控的挑战

尽管日志分析和监控对系统管理至关重要,但其过程也充满了挑战。例如,日志数据的异构性和多样性增加了分析的复杂性;海量数据带来的存储和处理压力也不容小觑。Search-MatchX通过提供高级的数据索引技术、实时数据处理能力和直观的可视化展现,应对这些挑战,帮助IT团队实现高效且精准的日志监控与分析。

在下一章中,我们将深入探讨日志分析和监控的理论基础以及监控策略的制定,为实施Search-MatchX日志监控打下坚实的基础。

# 2. ```

# 第二章:理论基础与监控策略

## 2.1 日志分析的基本概念

### 2.1.1 日志的定义与重要性

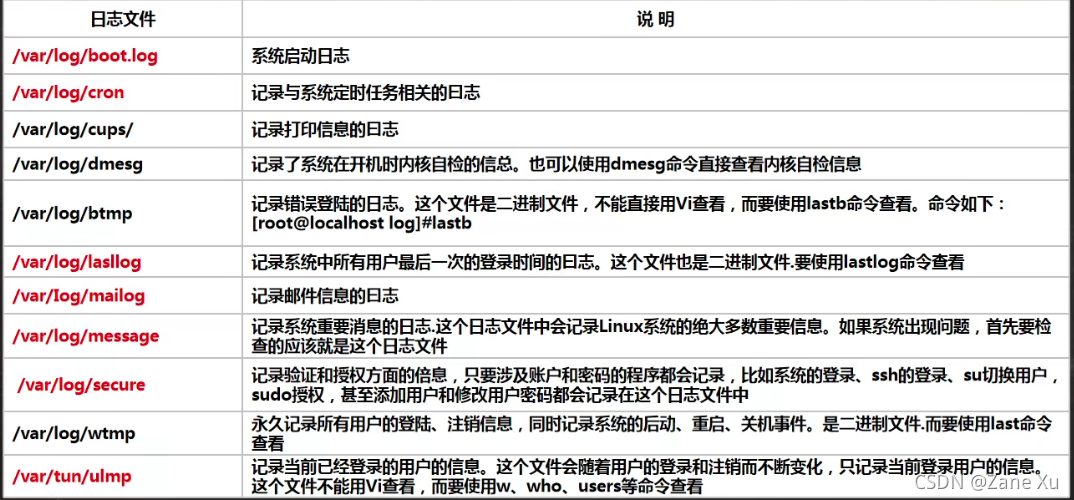

日志是由系统或应用程序生成的记录文件,它们详细记录了各种事件、交易、错误信息、安全事件和用户活动。日志文件通常包含时间戳、严重级别、主机名、来源组件、消息描述等字段。日志文件对于维护系统的稳定性、安全性和合规性至关重要。通过分析日志文件,可以:

- **监控系统健康**:确保服务正常运行,快速诊断问题。

- **安全分析**:发现安全威胁和入侵行为,及时响应。

- **合规审计**:满足行业合规性要求,如GDPR、PCI DSS等。

- **性能调优**:评估系统性能,帮助发现性能瓶颈。

- **故障排除**:提供详细的错误信息用于解决问题。

### 2.1.2 常见的日志格式和规范

不同系统和应用程序生成的日志格式各异。常见的日志格式包括:

- **通用日志格式(CLF)**:一种简化的日志格式,通常只包含时间和请求的基本信息。

- **扩展日志格式(ELF)**:在通用日志格式的基础上增加了用户信息和响应代码。

- **自定义日志格式**:由各种系统和应用自定义的格式,结构可能非常复杂。

- **JSON日志格式**:易于解析的结构化格式,可包含键值对的集合。

为了确保不同日志源的数据可以被统一处理和分析,业界有多个日志规范被广泛采用,如:

- **CWE/SANS TOP 25**:关于软件中常见和危急的安全漏洞的列表。

- **Syslog标准**:一种用于事件消息传输的标准化方法。

- **W3C日志格式**:针对网络服务器的日志格式规范。

## 2.2 监控系统的策略制定

### 2.2.1 监控的目标和范围设定

监控策略制定的第一步是确定监控的目标,这通常基于业务需求和风险评估来确定。监控目标可能包括:

- **服务水平协议(SLA)**:确保服务按照约定标准运行。

- **用户体验**:监控端到端的性能,确保用户满意度。

- **安全性监控**:检测潜在的威胁和违规行为。

- **资源使用情况**:优化资源分配,确保系统效率。

监控范围的确定则需要识别哪些系统、服务和组件需要监控。通常包括:

- **基础架构**:包括服务器、网络和存储资源。

- **关键应用程序**:对业务流程有直接影响的应用程序。

- **安全事件**:监控和响应安全相关的日志。

### 2.2.2 关键性能指标(KPIs)的选择和定义

关键性能指标(KPIs)是衡量业务和技术目标是否达成的关键因素。常见的KPIs包括:

- **平均响应时间**:衡量请求处理速度。

- **错误率**:记录请求中失败的比例。

- **吞吐量**:单位时间内处理的请求数量。

- **系统可用性**:系统正常运行的时间百分比。

定义KPIs时,需要确保它们具有可度量性、与业务目标相关,并且可以为监控和决策提供有价值的洞察。

### 2.2.3 日志分析工具的选型和对比

市场上存在多种日志分析工具,它们在性能、功能和灵活性方面各有优势。选择合适的工具时需要考虑以下因素:

- **功能需求**:是否支持所需的日志格式、搜索匹配、可视化、报告等。

- **规模**:支持的日志量和处理速度。

- **集成能力**:与现有系统的兼容性和集成深度。

- **成本**:购买、部署和维护的总体成本。

- **用户反馈**:社区支持和工具的用户评价。

### 2.2.4 对比分析

- **ELK Stack**:包括Elasticsearch、Logstash和Kibana。这是一个流行的日志分析解决方案,适合大规模日志数据的处理。

- **Splunk**:以其强大的搜索功能和丰富的可视化工具而闻名。

- **Graylog**:支持高性能日志管理,易于扩展和集成。

- **Prometheus**:专注于高效的指标监控和警报。

## 2.3 实时监控技术原理

### 2.3.1 数据采集技术

实时监控的第一步是数据采集。这涉及从多个源捕获日志数据。数据采集技术的关键特点包括:

- **代理和无代理**:一些采集工具需要在每个节点上安装代理来收集数据,而其他技术则可以无代理方式采集。

- **协议支持**:支持Syslog、HTTP、gRPC等协议进行日志传输。

- **自定义过滤和解析**:根据需要过滤、转换和解析数据。

### 2.3.2 实时数据处理和流分析

实时数据处理关注于如何快速处理和分析进入的日志流。流分析技术利用实时处理引擎,如Apache Flink或Apache Kafka,确保数据在生成后能立即被分析。

### 2.3.3 监控告警机制的设计

监控告警是实时监控系统的一个重要组成部分,用于通知管理员系统异常。告警机制的设计应考虑:

- **告警阈值**:根据系统负载和KPIs设定合理阈值。

- **通知方式**:通过邮件、短信或集成的协作工具发送。

- **告警抑制和升级路径**:防止误报,并确保重要告警得到及时响应。

### 2.3.4 实时监控系统案例分析

一个典型的实时监控系统案例是使用Elasticsearch、Logstash和Kibana(ELK Stack)架构进行数据采集、处理和可视化。Logstash负责从各个源收集日志,然后传输到Elasticsearch进行存储和索引。Kibana则提供了实时数据的可视化展示。通过该架构可以快速了解系统状态,为快速响应提供支持。

```

以上内容展示了《第二章:理论基础与监控策略》的结构,接下来将继续深入探讨各子章节内容。

# 3. Search-MatchX日志监控实践技巧

实践是检验真理的唯一标准。对于Search-MatchX日志监控而言,理论知识的掌握需要在实际操作中得到应用和深化。本章节将深入探讨如何实施Search-MatchX日志监控,具体包括日志数据的实时采集、存储与索引以及实时分析等关键实践技巧。通过这些技术的实施,我们能够确保监控系统能够高效、准确地执行其职责,保证系统的稳定运行。

## 3.1 实施日志数据的实时采集

实时采集是日志监控流程的第一步,它是获取原始日志数据的关键环节。实时采集不仅需要保证数据的完整性,还要确保其具有极低的延迟性,以便能够快速响应系统运行的异常情况。

### 3.1.1 配置日志源和采集策略

要高效地采集日志数据,首先需要明确数据来源,并根据日志的产生特性来设置采集策略。在Search-MatchX监控系统中,常见的日志源包括系统日志、应用

0

0