存储转发技术在数据中心的应用分析

发布时间: 2024-12-05 13:58:56 阅读量: 18 订阅数: 32

网络交换机在数据中心的作用分析.docx

参考资源链接:[理解存储转发:计算机网络中分组传输详解](https://wenku.csdn.net/doc/272bbe4am0?spm=1055.2635.3001.10343)

# 1. 存储转发技术概述

## 1.1 存储转发技术简述

存储转发技术是一种网络传输机制,确保数据包在被转发至下一跳之前被完全接收并存储于设备内存中。该技术的核心在于提升了网络传输的可靠性和数据完整性,适用于需要严格错误校验的网络环境。

## 1.2 存储转发技术的重要性

对于现代复杂网络,存储转发技术不仅提高了数据传输的安全性和准确性,而且对于防止网络拥塞以及提升网络性能都起到了关键作用。特别是在数据中心和企业级网络中,该技术的应用可有效保障业务连续性和网络服务质量。

## 1.3 存储转发技术与现代网络的关系

随着云计算、大数据和物联网的迅速发展,存储转发技术正成为构建稳定和高性能网络架构的重要组成部分。它为网络设备提供了处理高速数据流的能力,同时保证了数据在传输过程中的稳定性和安全性。

# 2. 存储转发技术的理论基础

## 2.1 存储转发技术的工作原理

### 2.1.1 数据封装和解封装过程

存储转发技术的核心在于数据包的处理过程中,它涉及到数据的封装和解封装。数据封装是指发送方按照网络协议规定将数据组装成一个个数据包的过程。在封装过程中,数据包会包括控制信息和用户数据,其中控制信息通常包括源地址、目的地址、协议类型等。

封装后的数据包在网络设备(如路由器或交换机)中等待传输。当网络设备接收到数据包时,它会首先存储整个数据包,然后再进行处理。在处理过程中,网络设备会检查数据包的完整性和准确性,并决定如何处理这个数据包。这一过程被称为存储转发过程。

一旦数据包通过了检查,网络设备就会解封装数据包,移除控制信息,只保留用户数据部分,并根据路由表决定数据包的下一个跳转地址。如果网络设备的出口带宽充足,数据包将立即被转发至下一跳。反之,如果出口带宽饱和,数据包将等待直到带宽可用。

```

数据封装过程:

+----------------+-----------------+

| 用户数据 (PDU) | |

+----------------+ |

| | |

+---------------+ |

| 控制信息 | |

+---------------+------------------+

```

```

数据解封装过程:

+----------------+-----------------+

| 控制信息 | |

+----------------+ |

| | |

+---------------+ |

| 用户数据 (PDU) | |

+---------------+------------------+

```

### 2.1.2 存储转发与其它交换技术的对比

与存储转发技术相对的交换技术主要有直通交换(Cut-through switching)和碎片免费交换(Fragment-free switching)。在直通交换技术中,网络设备仅仅检查数据包的前几个字节以确定目的MAC地址,然后立即转发数据包,这种方式减少了延迟但增加了出错的风险。

而存储转发技术则在转发之前完全接收整个数据包,包括所有必要的帧检测序列(FCS),这允许设备发现并丢弃那些出错的数据包。尽管这增加了处理的延迟,但提高了网络传输的可靠性和准确性。

```

交换技术对比表:

| 类型 | 延迟 | 错误检测 | 优点 | 缺点 |

|-----------------|-------------|----------------|------------------------------------------|------------------------------------------|

| 存储转发 | 较高 | 高 | 低错误率,高可靠性 | 较高的延迟 |

| 直通交换 | 较低 | 低 | 低延迟 | 高错误率,可靠性低 |

| 碎片免费交换 | 中等 | 中等 | 介于两者之间,比直通交换有更好的错误检测 | 比存储转发有更多的错误,比直通交换有更高的延迟 |

```

## 2.2 存储转发技术的关键性能指标

### 2.2.1 吞吐量和延迟分析

存储转发技术的性能可以由多个关键指标来衡量,其中吞吐量和延迟是最重要的两个指标。吞吐量是指在网络设备中单位时间内能够处理的数据量,而延迟是指数据包从发送端到接收端所经历的时间。

在存储转发模式下,由于设备需要对整个数据包进行存储,然后再决定如何处理,因此会引入额外的处理延迟。同时,如果网络设备的缓冲区不足以应对大量的数据传输,还可能导致数据包的排队延迟。

为了优化延迟,网络工程师们会设置合理的队列长度和调度算法,以及确保网络设备有足够的处理能力来应对高流量的情况。同时,一些高性能的存储转发设备会采用多核处理器和高速缓存来提高数据处理速度,减少延迟。

```

延迟分析示例:

+-----------+--------------+---------------------+

| 活动 | 时间(微秒) | 说明 |

+-----------+--------------+---------------------+

| 数据包到达 | 0 | |

+-----------+--------------+---------------------+

| 存储 | 2 | 等待整个数据包到达 |

+-----------+--------------+---------------------+

| 检查和处理 | 4 | 错误检查和转发决策 |

+-----------+--------------+---------------------+

| 转发 | 6 | |

+-----------+--------------+---------------------+

| 总延迟 | 6 | |

+-----------+--------------+---------------------+

```

### 2.2.2 可靠性和错误检测机制

存储转发技术的可靠性主要依赖于错误检测机制。网络设备在数据包处理过程中,会通过校验和计算来验证数据包的完整性。如果检测到错误,该数据包将被丢弃并通常会要求重传。这种机制对于确保数据传输的准确性和可靠性至关重要。

网络设备使用循环冗余校验(CRC)作为其主要的错误检测方法。CRC可以检测到数据传输过程中出现的大多数错误,包括那些由于网络干扰、设备故障或线路问题引起的错误。

错误检测不仅提高了网络传输的可靠性,也增加了网络设备处理数据包的计算负担。因此,为了平衡可靠性和性能,需要合理地配置网络设备的硬件和软件参数,比如CRC的计算周期和处理队列的大小。

## 2.3 存储转发技术在数据中心的应用场景

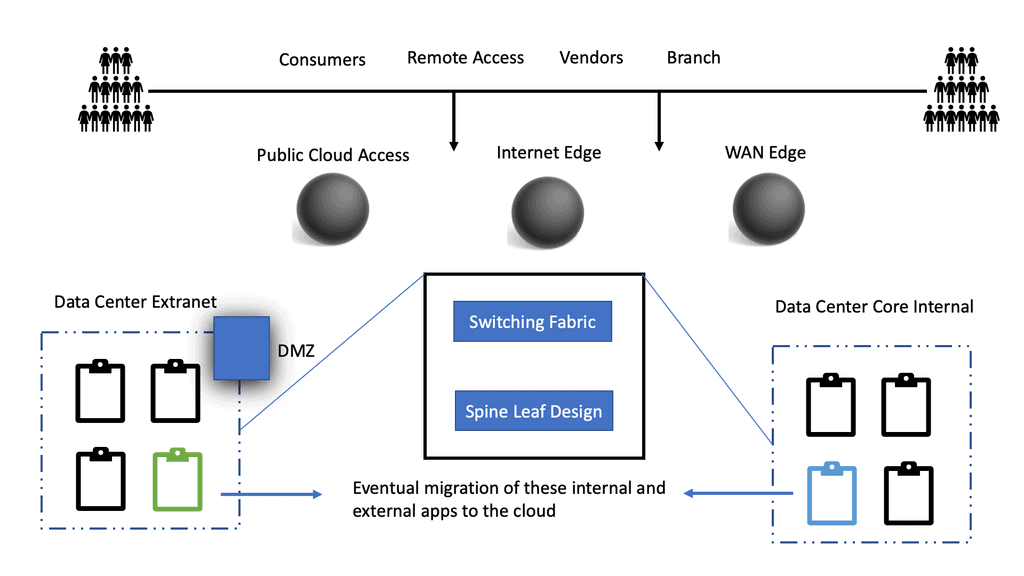

### 2.3.1 数据中心网络架构概述

数据中心是现代IT基础设施的核心,它们支持大量的数据处理和存储任务。存储转发技术在数据中心的应用场景中扮演着重要角色,因为数据中心网络需要具备高度的可靠性和稳定性。

数据中心网络架构通常包括接入层、汇聚层和核心层。存储转发技术主要应用于汇聚层和核心层,这两个层次的网络设备需要处理的数据包量最大,对延迟和吞吐量的要求也最高。通过在汇聚层和核心层部署高性能的存储转发网络设备,可以确保数据中心内部以及数据中心之间的数据传输既安全又高效。

```

数据中心网络架构图:

```mermaid

graph LR

A[接入层] -->|数据包| B[汇聚层]

B -->|数据包| C[核心层]

C -->|数据包| D[广域网]

D -->|数据包| C

C -->|数据包| B

B -->|数据包| A

```

### 2.3.2 存储转发技术与数据中心性能优化

存储转发技术对于数据中心性能优化至关重要,特别是在确保数据传输的安全性、准确性和效率方面。通过采用高效的存储转发策略,数据中心能够显著减少网络拥塞,提升数据传输速率,同时还能减少数据丢失和错误。

为了进一步优化性能,网络工程师可以采用流量分析工具来监控网络流量,并根据实时数据调整网络设备的配置。例如,通过对流量的统计和分析,工程师可以发现拥塞点并增加带宽,或者通过QoS(Quality of Service)策略优先处理高优先级的业务流量。

此外,现代数据中心广泛采用的虚拟化技术也对存储转发提出了新的要求。虚拟化环境中的网络流量具有高度动态和不可预测的特点,存储转发设备需要能够快速适应这种变化,保证虚拟机之间的高效通信。通过高级的流量管理和智能路由选择,存储转发技术可以有效应对虚拟化带来的挑战。

# 3. 存储转发技术实践应用

## 3.1 存储转发技术在数据传输中的应用

### 3.1.1 数据加密与压缩机制

在现代网络通信中,数据加密和压缩是保护数据安全和提高传输效率的重要手段。存储转发技术通过在网络节点上缓存数据包,为实现这些机制提供了硬件基础。

数据加密技术主要包括对称加密和非对称加密两种方式。对称加密使用相同的密钥进行加密和解密,如AES(Advanced Encryption Standard)。非对称加密则使用一对密钥,一个公开用于加密,另一个私有用于解密,如RSA算法。在存储转发过程中,可以利用传输节点的计算能力,对数据进行加密处理,然后再进行转发,确保数据在传输过程中的安全性。

数据压缩是指通过算法减少数据的存储大小,从而加快数据传输速度。压缩过程可以分为有损压缩和无损压缩。在存储转发设备中,通常使用无损压缩算法,如Huffman编码和LZ77算法,因为它们可以确保数据完整性,同时减少数据传输量。

代码块示例:

```python

import zlib

import binascii

# 原始数据

original_data = "This is the original data that we will compress."

print(f"Original data in bytes: {binascii.hexlify(original_data.encode())}")

# 压缩数据

compressed_data = zlib.compress(original_data.encode())

print(f"Compressed data in bytes: {binascii.hexlify(compressed_data)}")

# 解压数据

decompressed_data = zlib.decompress(compressed_data)

print

0

0