【物联网安全通信】:BouncyCastle在IoT中的应用实践(专业性+实用型)

最佳安全实践:在Java和Android中使用AES进行对称加密

摘要

本文旨在探讨物联网(IoT)安全通信中BouncyCastle加密库的运用和实现。文章首先概述了物联网安全通信的必要性,随后详细介绍了BouncyCastle库的基础知识、主要功能及其在IoT设备和平台中的具体应用。本文进一步分析了BouncyCastle在物联网环境中的性能表现、安全需求和适用性。最后,文章展望了BouncyCastle面临的挑战与未来发展,并通过案例研究展示了其在实际部署中的成功应用,强调了在固件安全和网络协议安全方面进行优化的重要性。

关键字

物联网;安全通信;BouncyCastle;加密库;密钥管理;性能优化

参考资源链接:BouncyCastle加密工具类:C#数据加解密实现

1. 物联网安全通信概述

物联网(IoT)作为连接现实世界与数字世界的重要桥梁,近年来得到了飞速的发展。然而,随着设备数量的急剧增加,物联网安全通信面临着严峻的挑战。安全通信不仅涉及数据传输的完整性与机密性,还包括身份验证、访问控制等多个层面。在这一章中,我们将初步探讨物联网安全通信的概念、面临的威胁、以及为何需要采取有效的安全措施。这将为后续章节深入探讨BouncyCastle加密库在物联网安全通信中的应用打下基础。

1.1 安全通信的基本概念

物联网安全通信保障了设备间数据的完整性和机密性,防止未经授权的访问和篡改。基本的安全通信措施包括:

- 数据加密:通过算法对数据进行编码,使其仅对授权的接收者可读。

- 身份验证:确保通信双方是它们所声称的身份。

- 访问控制:限制对系统资源的访问,只有授权用户或设备才能执行操作。

1.2 物联网安全通信面临的威胁

随着物联网设备的不断普及,安全威胁也在增加。常见的安全威胁有:

- 中间人攻击:攻击者截获并可能篡改通信双方之间的数据。

- 设备篡改:设备被非法访问,攻击者可能控制设备或获取敏感数据。

- 服务拒绝攻击(DoS/DDoS):通过大量请求使服务不可用。

1.3 安全通信的重要性与必要性

由于物联网设备常常涉及个人隐私和关键基础设施,因此确保安全通信至关重要。不仅关系到用户的信息安全,还关系到企业声誉和法律责任。物联网安全通信是保障物联网生态系统稳定、可靠运行的基石。在接下来的章节中,我们将具体讨论BouncyCastle这一强大的加密库如何在物联网安全通信中发挥作用。

2. BouncyCastle加密库基础

2.1 BouncyCastle简介

2.1.1 BouncyCastle的起源和用途

BouncyCastle最初是一个开源加密库,最早由英国开发者Neville L. Nicholls开发,旨在为Java提供一个广泛的加密功能集,后来也被移植到.NET等其他平台。它起源于1998年,最初被设计为Java密码术扩展(JCE)的替代品,当时由于加密政策限制,JCE包含的加密功能有限。

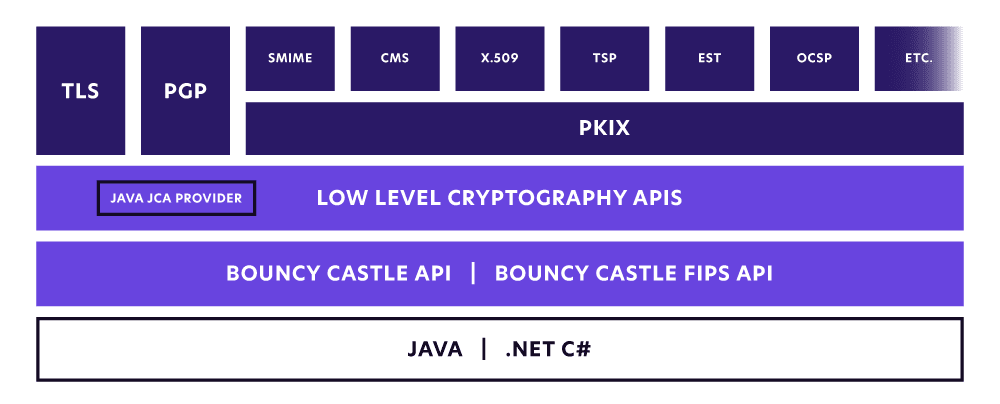

BouncyCastle如今已成为一个功能全面、跨平台的加密库,广泛用于实现各种加密协议和算法,支持对称和非对称加密、消息摘要、数字签名以及密钥管理等功能。它是开源软件,遵循Apache License 2.0,因此在商业和非商业领域都可以自由使用。

2.1.2 BouncyCastle在加密领域的地位

由于BouncyCastle库提供了几乎涵盖所有加密需求的丰富功能,它在加密领域享有很高的地位。它支持多种加密标准和算法,包括但不限于AES、DES、RSA、DSA、SHA系列散列函数等。这种全面的支持让它成为开发者构建安全应用的首选加密工具。

该库还拥有一个活跃的社区,不断更新和维护代码,修复安全漏洞,并加入对新算法的支持。在某些情况下,BouncyCastle甚至比默认的加密库更加先进,尤其是在新标准出现时。因此,开发者常常依赖于BouncyCastle来确保他们应用的安全性和前瞻性。

2.2 BouncyCastle的主要功能

2.2.1 对称加密与非对称加密支持

在加密领域,根据加密和解密是否使用同一密钥,可将加密算法分为对称加密和非对称加密。BouncyCastle为这两种加密方法提供了广泛的支持。

对称加密算法中,加密和解密使用同一密钥。BouncyCastle支持包括AES、DES、Blowfish等多种对称加密算法。在实现时,开发者可以指定密钥长度、加密模式(如CBC、ECB等)和填充方案(如PKCS7、NoPadding等)。

非对称加密算法,如RSA、DSA、ECC(椭圆曲线加密),则使用一对密钥:公钥用于加密数据,私钥用于解密。BouncyCastle提供了一套完整的API来生成密钥对、进行密钥交换、执行加密和签名操作。

在这段代码中,我们初始化了AES加密器,设置了CBC模式和PKCS7填充,然后对明文数据进行了加密处理。

2.2.2 消息摘要算法和数字签名

消息摘要算法是创建数据的一种紧凑型表示形式的方法,通常用于验证数据的完整性和一致性。BouncyCastle提供了广泛的消息摘要算法,包括SHA系列、MD5、RIPEMD160等。这些算法可以用于创建数据的指纹,并可结合数字签名来确认数据来源和内容的完整性。

数字签名是验证数字消息或文档的完整性的技术,通过使用发送者的私钥创建签名,然后使用发送者的公钥进行验证。BouncyCastle允许生成多种算法的密钥对,并使用这些密钥对对消息进行签名或验证。

在这段代码中,我们初始化了RSADigestSigner以使用RSA算法和SHA-256消息摘要算法进行签名。

2.2.3 密钥管理与证书处理

密钥管理在加密应用中至关重要,它包括密钥生成、密钥存储、密钥交换和密钥撤销等。BouncyCastle提供了高级密钥管理工具,使开发者能够生成和管理密钥对、密钥交换协议等。

BouncyCastle也支持X.509证书的处理,包括证书的生成、验证和撤销。它还支持PKCS#12格式的密钥存储容器,这使得在不同的系统间传递密钥和证书变得容易。

- import org.bouncycastle.cert.X509CertificateHolder;

- import org.bouncycastle.cert.jcajce.JcaX509v3CertificateBuilder;

- import org.bouncycastle.operator.ContentSigner;

- import org.bouncycastle.operator.jcajce.JcaContentSignerBuilder;

- // 示例:生成自签名的X.509证书

- ContentSigner signer = new JcaContentSignerBuilder("SHA256withRSAEncryption").build(privateKeyParams);

- JcaX509v3CertificateBuilder certBuilder = new JcaX509v3CertificateBuilder(

- new X509CertificateHolder(...).getSubject(), // 发行者

- BigInteger.ONE, // 序列号

- new Date(), // 有效起始日期

- new Date(System.currentTimeMillis() + 365L * 24 * 60 * 60 * 1000), // 有效结束日期

- new X509CertificateHolder(...).getSubject(), // 主题

- publicKeyParams // 公钥参数

- );

- X509CertificateHolder certificateHolder = certBuilder.build(signer);

这段代码中,我们使用了JcaX509v3CertificateBuilder来创建一个新的X.509证书,并使用JcaContentSignerBuilder来对证书进行签名。