统计模拟与数据分析整合:掌握统计模拟的5种整合方法论

53.基于单片机的电子琴设计(仿真+实物).pdf

摘要

统计模拟与数据分析的整合为处理复杂系统提供了一种强有力的工具,尤其在大数据环境下,这一趋势变得尤为重要。本文首先介绍了统计模拟与数据分析整合的基础知识,随后探讨了统计模拟的理论框架,包括其定义、应用场景、概率模型以及核心算法原理。接着,文章深入分析了数据分析的整合策略,包括数据预处理、统计推断和高级技术的应用。在此基础上,本文进一步探讨了统计模拟的五种整合方法论实践,涵盖了跨领域应用、金融、生物统计等关键领域。最后,文章展望了统计模拟与数据分析的未来趋势,讨论了模拟技术的创新、教育改革以及在新兴领域的应用前景。本文旨在为统计模拟与数据分析的整合提供理论支持和实践指导,以应对未来数据科学的挑战。

关键字

统计模拟;数据分析;概率模型;蒙特卡洛方法;马尔可夫链蒙特卡洛;机器学习

参考资源链接:JY01直流无刷电机驱动IC:功能详解与应用

1. 统计模拟与数据分析整合基础

1.1 统计模拟与数据分析的交集

统计模拟和数据分析是现代IT领域中,用于解决复杂问题的两个关键工具。它们之间存在紧密的交集和互补性,统计模拟主要关注利用计算机技术来模拟现实世界或假设的系统,而数据分析则侧重于通过各种统计方法对数据进行解读和理解。在这第一章中,我们将探讨这两种方法是如何整合在一起的,以及它们在技术层面的基本逻辑和相互作用。

1.2 整合的意义

将统计模拟与数据分析整合应用能够更加深入地揭示数据背后的模式和趋势。统计模拟提供了一种在可控条件下验证假设的方法,而数据分析则帮助我们从真实世界的数据中抽取信息。整合这两种方法,可以让我们在进行预测和决策时更加自信,因为它们分别从不同角度对信息进行了交叉验证。

1.3 基本流程与策略

为了有效地整合统计模拟与数据分析,需要了解每一种方法的基本流程和策略。本章将介绍这些基础概念,包括统计模拟的输入输出处理、模拟模型的构建与验证,以及数据分析的探索性分析、模型建立和结果解释。通过本章的讲解,读者将能够掌握将两者结合所需的核心技术和步骤。

2. ```

统计模拟方法论的理论框架

统计模拟是运用统计学原理,通过构建数学模型,在计算机上进行随机抽样,从而模拟现实世界中的随机现象和随机过程的方法。它为解决复杂的概率和统计问题提供了一个强有力的工具,是数据分析和科学计算领域不可或缺的一部分。本章将深入探讨统计模拟的定义、应用场景、概率模型、算法原理以及其在不同领域中的具体应用。

统计模拟的定义与应用领域

统计模拟的基本概念

统计模拟,也称为蒙特卡洛模拟,是一种基于随机抽样和统计实验的数值计算方法。通过模拟随机变量的实验,可以得到复杂问题的近似解。这一方法不仅适用于解决纯粹的概率论问题,而且在工程、金融、物理等众多应用领域中都有广泛的应用。

统计模拟的核心是通过计算机模拟来估计概率分布和数学期望,从而分析系统的性能和行为。它特别适合于处理高维积分和优化问题,以及那些无法用解析方法直接解决的随机系统。

应用场景与案例分析

统计模拟可以在多个行业中找到应用,如金融风险管理、物理学中的粒子碰撞模拟、生物信息学中的蛋白质折叠预测等。在金融领域,统计模拟被用来预测证券价格的变动,评估风险,以及制定投资策略。通过模拟资产价格的随机过程,能够提供不同投资组合在未来可能出现的风险和收益情况,为决策提供科学依据。

案例分析: 例如,在金融市场中,资产的价格往往遵循一定的随机过程,如几何布朗运动。通过对价格过程的模拟,可以评估金融衍生品的价值,如期权定价。在物理学中,使用统计模拟技术可以对物质的微观性质进行研究,例如计算在不同温度下材料的磁化强度。在生物信息学中,可以通过模拟不同DNA序列的折叠路径来预测蛋白质的三维结构,这对于药物设计至关重要。

统计模拟中的概率模型

概率分布基础

在统计模拟中,对概率分布的理解至关重要。常见的概率分布包括均匀分布、正态分布、泊松分布等。均匀分布是最简单的概率分布,用于表示在一定区间内各点出现概率相同的随机变量。正态分布,又称为高斯分布,是自然界和社会科学中最常见的一种连续概率分布,常用于表示误差、测量值等。

每种概率分布都有其独特的性质和应用背景,正确地选择和使用这些分布是进行有效统计模拟的关键。例如,泊松分布适用于描述在固定时间间隔或空间区间内发生的平均次数为常数的随机事件。

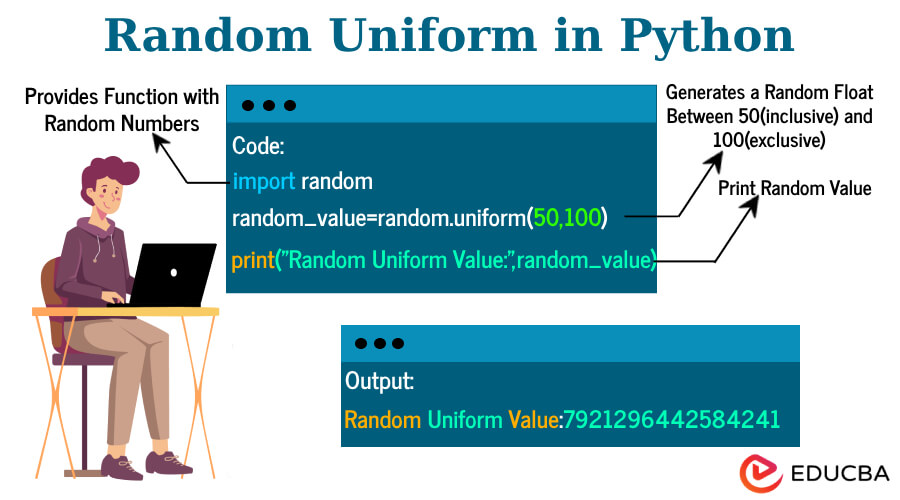

随机变量的生成方法

在统计模拟中,生成随机变量是构建模拟模型的首要步骤。这需要利用计算机算法来生成服从特定分布的随机数。均匀分布的随机数生成相对简单,通常可以通过线性同余生成器、移位寄存器生成器等算法实现。生成其他分布的随机数则需要通过变换均匀分布随机数的方法来实现,如逆变换方法、接受-拒绝采样方法等。

例如,要生成一个服从参数为 λ 的泊松分布的随机变量,可以通过生成足够数量的均匀随机数并计算它们的累积和来实现。每次累积和超过某个阈值时,计数器加一,最后的计数器值即为泊松分布的一个样本。

统计模拟的算法原理

蒙特卡洛方法

蒙特卡洛方法是一种使用随机抽样来解决计算问题的算法技术。它通过随机采样,利用统计方法对解进行估计。蒙特卡洛模拟常用于估计高维积分和求解复杂的多维积分方程。其基本思想是通过大量独立随机实验的结果,来估计所关心的量的数学期望。

示例代码: 假设要估计圆周率 π 的值,可以通过蒙特卡洛方法来实现。在单位正方形内随机生成点,计算这些点中有多少落在了单位圆内,然后用这个比例乘以 4 来估计 π 的值。

- import random

- def estimate_pi(num_samples):

- inside_circle = 0

- for _ in range(num_samples):

- x, y = random.random(), random.random() # 在[0,1]区间内生成均匀分布的随机点

- if x**2 + y**2 <= 1:

- inside_circle += 1

- return 4 * inside_circle / num_samples

- # 使用10000个样本点来估计π的值

- pi_estimate = estimate_pi(10000)

- print(f"Estimated π value: {pi_estimate}")

马尔可夫链蒙特卡洛(MCMC)方法

MCMC方法是蒙特卡洛方法的一个扩展,特别适用于概率分布不规则或高维问题。它通过构建马尔可夫链来生成符合目标分布的样本。MCMC方法不需要直接抽样目标分布,而是通过构造一个马尔可夫链,使得其平稳分布为目标分布。通过链的迭代,可以得到目标分布的样本序列,进而进行各种统计推断。

MCMC方法的关键在于选择合适的转移概率,确保马尔可夫链的平稳分布与目标分布相匹配。常用的MCMC算法包括Metropolis-Hastings算法和Gibbs抽样。

粒子滤波技术

粒子滤波是一种基于蒙特卡洛方法的递归贝叶斯滤波技术,特别适用于处理非线性、非高斯噪声下的状态估计问题。在许多实时信号处理和系统状态估计问题中,如机器人定位、目标跟踪等,粒子滤波显示了其强大的处理能力。

粒子滤波通过一组随机样本(粒子)来表示概率分布,并利用重要性采样和重采样技术更新粒子以逼近后验概率。它通过递归地对粒子进行预测和更新来估计系统状态。

在本章节中,我们讨论了统计模拟方法论的理论框架,从其定义到应用场景,再到核心的概率模型和算法原理。通过深入分析,我们能够更好地理解和运用这些技术来解决现实世界中的复杂问题。

- # 3. 数据分析的整合策略

- ## 3.1 数据预处理与统计模拟的结合

- ### 3.1.1 数据清洗与验证技术

- 数据预处理是数据分析前必不可少的一步,其主要目的是保证数据的质量和可用性。在统计模拟中,数据清洗和验证技术尤其重要,因为它们直接影响模型的准确性。数据清洗包括处理缺失值、异常值和不一致性等问题。常用的验证技术包括数据类型检查、数据范围检查、数据格式的一致性检查等。例如,对于时间序列数据,格式和周期的一致性验证非常关键。缺失值的处理可以通过多种方法实现,比如使用平均值、中位数、众数填充,或者采用更复杂的预测模型来估计缺失值。

- 数据清洗的工具和技术有很多,比如Python中的Pandas库提供了强大的数据处理功能。以下是一个简单的Python代码示例,展示了如何使用Pandas进行数据清洗:

- ```python

- import pandas as pd

- # 读取数据

- df = pd.read_csv('data.csv')

- # 缺失值处理:填充平均值

- df.fillna(df.mean(), inplace=True)