【代码与数据安全】:Jupyter Notebook最佳安全实践指南

发布时间: 2024-12-06 15:23:19 阅读量: 20 订阅数: 19

服务器端jupyter notebook映射到本地浏览器的操作

# 1. Jupyter Notebook简介及其安全重要性

## 1.1 Jupyter Notebook简介

Jupyter Notebook是一个开源的Web应用程序,允许开发者创建和共享包含实时代码、方程、可视化和解释性文本的文档。它广泛应用于数据分析、机器学习和科学计算等领域。Notebook格式文件以`.ipynb`为扩展名,可以保存计算结果,并被分享给其他用户进行协作和复现分析。

## 1.2 安全性挑战

随着Jupyter Notebook在学术和商业领域的普及,其安全问题也日益凸显。主要的安全挑战包括:未授权的数据访问、代码执行风险以及数据泄露等。对Notebook进行适当的安全配置和管理,是每个使用Jupyter的团队和个人应负的责任。

## 1.3 安全性的重要性

Jupyter Notebook的安全性不仅关系到个人数据的保护,还涉及到企业级的安全标准和合规要求。有效的安全措施可以防止潜在的攻击,如跨站脚本攻击(XSS)和跨站请求伪造(CSRF),同时确保了代码和数据的完整性和保密性。因此,掌握Jupyter的安全知识对于保障数据安全和业务连续性至关重要。

# 2. Jupyter Notebook环境的安全配置

## 2.1 安全安装Jupyter Notebook

### 2.1.1 选择安全的安装源

确保从可信赖的源安装Jupyter Notebook是保护开发环境免受恶意软件侵扰的第一步。通常,Python包会通过PyPI(Python Package Index)进行发布和安装。但在某些情况下,使用公共源可能会存在风险,因为它们可能被恶意篡改。因此,采取以下步骤来保证安装源的安全性至关重要:

1. 使用官方PyPI源,或者在信任的第三方源(如conda-forge)中进行安装。

2. 验证安装的包的签名,以确保它们未被篡改。

3. 了解并使用虚拟环境来隔离安装。

Python代码块示例:

```python

# 安装Jupyter Notebook使用官方PyPI源

!pip install jupyter notebook

# 使用conda-forge源(如果使用conda环境管理器)

# conda install -c conda-forge notebook

```

### 2.1.2 使用虚拟环境进行安装

在Python开发中,使用虚拟环境是一种常见的做法,它可以帮助管理依赖包而不影响系统级的Python安装。推荐使用`venv`(Python 3.3+)、`virtualenv`或conda来创建隔离的开发环境。这样做的好处是即使安装了不安全的包,也只是影响到当前的虚拟环境,不会波及到系统级Python或其他项目。

代码块示例:

```python

# 使用venv创建一个新的虚拟环境

python -m venv myenv

# 激活虚拟环境(在Windows中)

myenv\Scripts\activate

# 在Linux或MacOS中

source myenv/bin/activate

# 安装Jupyter Notebook到虚拟环境中

pip install jupyter notebook

```

## 2.2 用户身份验证和授权

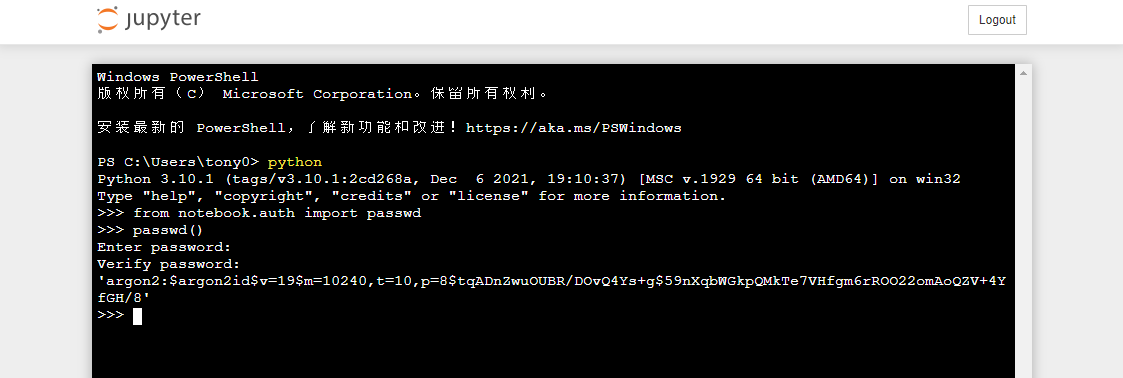

### 2.2.1 配置密码保护

Jupyter Notebook默认情况下,启动服务后可以通过访问URL直接进入,这并不安全。为了防止未经授权的访问,可以设置密码保护。通过运行一个简单的命令来设置一个静态密码,但需要注意,这个密码并不使用哈希加密,因此有一定的安全风险。Jupyter也支持使用其他如OAuth或Kerberos等更安全的身份验证方法。

命令行示例:

```shell

# 首次运行后生成配置文件

jupyter notebook --generate-config

# 设置静态密码(请使用更强的加密密码)

echo "c.NotebookApp.password = u'sha1:67c9e60bb8b6:9ffede0825894254b2e1b84e99489b1'" >> ~/.jupyter/jupyter_notebook_config.py

```

### 2.2.2 设置用户角色和权限

Jupyter Notebook支持通过nbconfig来配置用户角色和权限。管理员可以限制用户对某些功能的访问,如只读模式,禁止用户安装包或运行代码。此外,还可以配置可信任的用户,使他们具有执行代码的权限。

配置文件示例:

```python

# 在jupyter_notebook_config.py文件中设置

c.NotebookApp.allow_origin = '*'

c.NotebookApp.trust_xheaders = True

c.NotebookApp.disable_check_xsrf = False

```

## 2.3 安全扩展和插件应用

### 2.3.1 审核可用的扩展和插件

Jupyter Notebook拥有一个强大的插件系统,可以扩展其功能,但这些插件可能包含安全漏洞。在安装任何插件之前,需要对其进行彻底的安全审查,包括:

1. 检查插件的来源是否可靠。

2. 查看社区评论和反馈,了解其他用户的体验。

3. 审查插件代码,确保没有恶意代码。

### 2.3.2 安全安装和配置扩展

一旦审核完成,可以使用`jupyter contrib nbextension install --user`命令安全地安装那些通过审核的扩展。安装后,需要在配置文件中启用和配置这些扩展,这通常涉及到编辑`jupyter_notebook_config.py`文件。

代码块示例:

```python

# 安装nbextension

jupyter contrib nbextension install --user

# 启用nbextension

c.NotebookApp.nbextensions_configurator.enabled = True

```

### 2.3.3 监控和管理扩展的安全性

安装了扩展之后,需要监控其运行状态,确保没有出现异常行为。可以通过查看日志文件、定期审计扩展代码和文件的权限来维护扩展的安全性。此外,对于不再使用的扩展,应该及时卸载并清除其配置。

代码块示例:

```python

# 检查Jupyter服务日志文件

!tail -f ~/.jupyter/logs/jupyter.log

```

在扩展的持续使用过程中,应定期进行安全性审核,确保没有安全漏洞被利用。另外,可以设置一个定期的安全扫描任务,以自动检查系统安全性和扩展的安全状态。

请注意,上述内容只是本章节的部分内容,完整章节内容应遵循要求,包含更多细节、代码块、表格以及流程图。

# 3. Jupyter Notebook中的数据安全实践

## 3.1 加密敏感数据

在处理敏感数据时,确保数据安全是至关重要的。对于Jupyter Notebook用户来说,这意味着需要采取特别的措施来保护存储和传输中的数据。加密是保护数据免受未授权访问的主要手段之一,尤其是对于密码、API密钥、数据库凭证等敏感信息的处理。

### 3.1.1 在Notebook中安全地处理密码和密钥

Jupyter Notebook提供了多种方式来安全处理密码和密钥。一种常见的方法是使用Python的内置库如`getpass`和第三方库如`keyring`。下面是一个示例代码,展示如何在Jupyter Notebook中安全地获取和存储密码。

```python

import

```

0

0