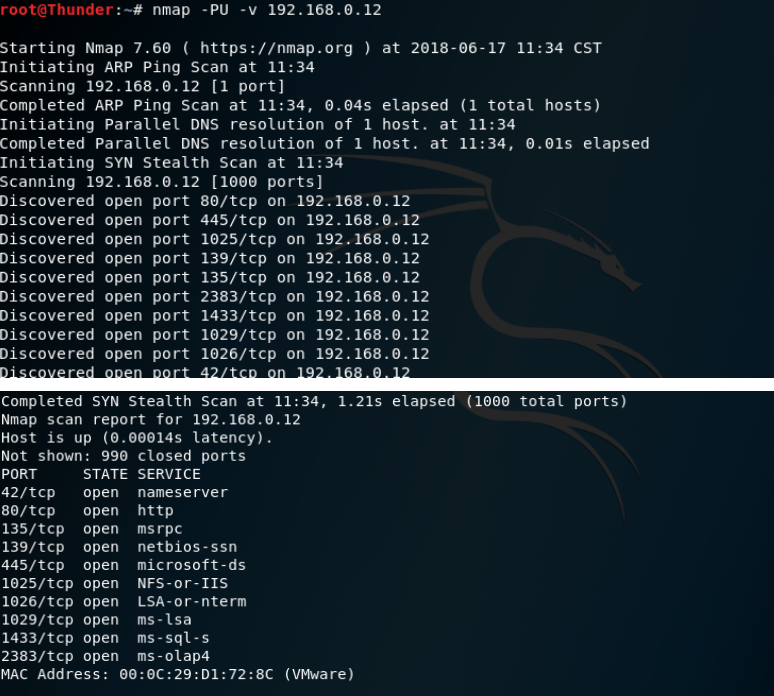

Nmap对UDP端口扫描详解

发布时间: 2024-02-22 03:44:53 阅读量: 1034 订阅数: 49

C实现UDP端口扫描

# 1. UDP端口扫描简介

UDP(User Datagram Protocol)是一种无连接的传输协议,相较于TCP更加轻量和快速。UDP端口扫描是一种网络安全工具,用于识别目标主机上开放的UDP端口,并探测潜在的服务和漏洞。

## 1.1 UDP协议简介

UDP是一种简单的面向数据报的传输层协议,与TCP相比,UDP不具备建立连接或数据重传机制,但适合快速传输数据。UDP通常用于实时应用程序,如音频/视频流、在线游戏等。

## 1.2 UDP端口扫描的基本原理

UDP端口扫描通过向目标主机的UDP端口发送特定的数据包,根据目标主机返回的响应数据分析端口的开放情况。常见的UDP端口扫描技术包括发送空数据包、发送特定数据包等。

## 1.3 UDP端口扫描的应用场景

UDP端口扫描可用于评估网络安全性,发现潜在的漏洞和风险。同时,UDP端口扫描也可用于网络管理员识别和维护网络中的UDP服务。在实际应用中,UDP端口扫描通常与其他安全工具结合使用,全面评估网络安全状态。

# 2. Nmap工具简介

Nmap(Network Mapper)是一款开源网络扫描工具,旨在帮助管理员评估网络上的计算机系统。它可以帮助发现网络中的主机、服务、开放端口以及执行操作系统检测等功能。Nmap被广泛用于安全审计、网络发现和漏洞检测等领域。

Nmap,也就是Network Mapper,中文为“网络映射器”。Nmap是一款开源的网络探测和安全审核的工具,它的设计目标是快速地扫描大型网络。它是网络管理员必用的软件之一,以及用以评估网络系统保安。

### 2.1 Nmap概述

Nmap可以运行在多种操作系统上,包括Linux、Windows、macOS等,使其成为跨平台的工具。它支持多种扫描技术,如TCP连接扫描、UDP扫描、OS检测、服务版本检测等,灵活性非常高。

基本功能:

1. 探测一组主机是否在线

2. 扫描主机端口,嗅探所提供的网络服务

3. 推断主机所用的操作系统

工作原理:

Nmap对目标主机进行一系列的测试,利用测试结果建立相应目标主机的Nmap指纹,然后Nmap会对指纹进行匹配,最终输出相应的结果。

**Nmap TCP/IP 协议栈指纹**

| 测试 | 描述 |

| :--- | :--------------------------------------------------- |

| T1 | 发送TCP数据包(Flag=SYN)到开放TCP端口 |

| T2 | 发送一个空的TCP数据包到开放的TCP端口 |

| T3 | 发送TCP数据包(Flag=SYN,URG,PSH,FIN)到开放的TCP端口 |

| T4 | 发送TCP数据包(Flag=ACK)到开放的TCP端口 |

| T5 | 发送TCP数据包(Flag=SYN)到关闭的TCP端口 |

| T6 | 发送TCP数据包(Flag=ACK)到关闭的TCP端口 |

| T7 | 发送TCP数据包(Flag=URG,PSH,FIN)到关闭的TCP端口 |

**Nmap语法**

Nmap的固定语法格式如下:

```undefined

Nmap【空格】【选项|多选项|协议】【空格】【目标】

```

### 2.2 Nmap对UDP端口扫描的特点

相比于TCP端口扫描,UDP端口扫描要复杂得多。UDP协议是面向无连接的,没有握手过程,因此对UDP端口扫描更难以确认端口的状态。Nmap对UDP端口扫描的特点包括:

- 通过发送UDP数据包,并根据目标主机的响应确定端口状态。

- 可以自定义UDP数据包的内容,用于特定服务的识别。

- 可以在扫描中设置超时时间和重试次数,以适应不同网络环境下的扫描需求。

### 2.3 Nmap工具的基本用法

Nmap的基本用法非常简单,可以通过命令行进行操作。以下是几个常用的Nmap命令示例:

```bash

# 对目标主机进行UDP端口扫描

nmap -sU target_host

# 扫描特定端口范围,如1-100

nmap -sU -p 1-100 target_host

# 识别UDP服务版本信息

nmap -sUV target_host

```

通过上述命令,可以实现对目标主机的UDP端口扫描,进而获取目标主机上开放的UDP端口以及相应的服务版本信息。

#### 全面扫描

nmap -A 192.168.1.9

#### 扫描指定网段

nmap 192.168.1.0/24 或者 nmap 192.168.1.1-200(扫描1-200的主机)

#### 针对某个IP或域名简单扫描

nmap 192.168.1.9

#### 查看版本号

nmap -V

### 主机发现

| 选项 | 解释 |

| :---------- | :------------------ |

| -sP | Ping扫描 |

| -P0 | 无Ping扫描 |

| -PS | TCP SYN Ping扫描 |

| -PA | TCP ACK Ping 扫描 |

| -PU | UDP Ping扫描

0

0