Linux数据恢复技术揭秘:五步法恢复误删文件

发布时间: 2024-12-11 23:45:56 阅读量: 12 订阅数: 11

文件误删后恢复.rar

# 1. Linux数据恢复技术概述

在IT行业,数据的价值不言而喻。随着数字化转型的不断深入,数据的安全性和可恢复性成为了一个热门话题。Linux操作系统作为企业级应用的重要平台,其数据恢复技术自然成为了维护系统稳定性的关键一环。

Linux数据恢复是一项涉及多个层面的技术工作,从文件系统的基本结构理解,到具体的数据恢复实践操作,每一步都至关重要。其复杂性与重要性并存,要求工程师不仅具备扎实的理论知识,还要求其在实际操作中能够灵活运用各种工具,以实现数据的安全恢复。

本章将对Linux数据恢复技术做一个概括性的介绍,为后续章节深入探讨其原理和实践打下基础。我们将从文件系统的基础知识开始,逐步深入到数据恢复的各个细节,确保读者能够从全局视角把握数据恢复技术的核心要点。

# 2. Linux文件系统基础

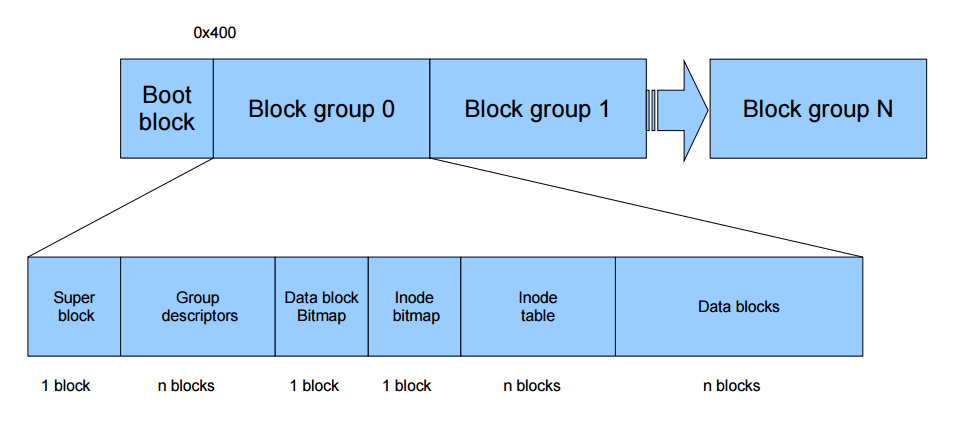

## 2.1 Linux文件系统的结构

Linux文件系统拥有精心设计的层级结构,其核心功能是高效地组织和管理数据。了解这个结构对于进行数据恢复至关重要,因为它将指导我们如何定位和识别数据。

### 2.1.1 分区、目录和文件的组织

在Linux系统中,磁盘被划分为一个或多个分区。每个分区都是一个独立的文件系统,可以包含一个或多个目录。这些目录构成了文件系统的层级结构,用户和应用程序就是在这个结构中存储和管理文件。

在Linux中,根目录用`/`表示,它是所有文件系统的起点。文件和目录都以树状结构从根目录开始,通过分支和叶子节点的形式展开。例如,典型的目录结构会包括`/home`、`/bin`、`/etc`等目录,它们各自存储不同类型的文件和配置信息。

### 2.1.2 索引节点(inode)的作用与结构

在Linux文件系统中,索引节点(inode)是数据恢复的关键。每个文件和目录都与一个inode关联,它存储了关于文件的元数据,但不包括文件名和文件数据本身。

- **inode编号**: 每个文件的唯一标识。

- **文件类型**: 普通文件、目录、链接等。

- **文件权限**: 谁可以读、写、执行文件。

- **链接数**: 指向该inode的硬链接数量。

- **文件大小**: 文件的字节大小。

- **时间戳**: 文件创建、修改和最后访问的时间。

- **块指针**: 指向实际数据块的指针。

## 2.2 文件删除的原理

了解文件删除原理对于数据恢复至关重要。在Linux系统中,删除文件并不是立即擦除数据,而是删除文件的元数据并释放其inode和数据块。

### 2.2.1 删除命令的工作机制

当使用`rm`命令删除文件时,实际上是在告诉文件系统忽略该文件的inode和数据块。文件系统将相关条目标记为可覆盖,但实际的数据块内容可能仍然保留在磁盘上。

### 2.2.2 磁盘空间回收与标记

文件系统的日志或守护进程会定期回收这些标记为“空闲”的空间,并重新分配给新的文件。直到这些空间被新数据覆盖,恢复丢失文件的可能性才会逐渐降低。

## 2.3 数据恢复前的准备工作

在尝试数据恢复之前,需要进行一系列的准备工作,以确保过程的成功和效率。

### 2.3.1 确认文件系统类型

不同的文件系统具有不同的结构和恢复方法。使用`df`、`mount`和`blkid`等命令可以确定正在使用的文件系统类型(如ext4、xfs等)。

```bash

df -T

```

上面的命令显示已挂载的文件系统的类型。

### 2.3.2 使用工具检测磁盘和分区状态

工具如`fsck`可以检查和修复文件系统,而`smartctl`可以帮助检测磁盘的健康状态。

```bash

sudo fsck -Af

```

命令用于检测并修复文件系统。

通过这些基础章节的介绍,可以逐步深入到Linux文件系统的内部工作原理,为之后的数据恢复操作奠定坚实的理论基础。

# 3. 五步法恢复误删文件的理论与实践

## 3.1 第一步:识别并确认文件系统

在开始数据恢复之前,首先需要识别并确认文件系统。这是因为在不同类型的文件系统中,数据的存储和删除机制可能不同,这就要求我们采用特定的方法来恢复文件。

### 3.1.1 检查磁盘分区表

磁盘分区表对于识别文件系统至关重要。通常,我们可以使用fdisk、gdisk或者parted等工具来查看磁盘分区表。以fdisk为例,下面是一段示例代码:

```bash

sudo fdisk -l

```

执行该命令后,我们会看到如下输出结果:

```plaintext

Disk /dev/sda: 250.1 GB, 250059350016 bytes

255 heads, 63 sectors/track, 30401 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Sector size (logical/physical): 512 bytes / 512 bytes

I/O size (minimum/optimal): 512 bytes / 512 bytes

Disk identifier: 0x000ac802

Device Boot Start End Blocks Id System

/dev/sda1 * 1 13 104391 83 Linux

/dev/sda2 14 3041 24344837+ 8e Linux LVM

```

通过以上输出,我们可以识别出磁盘上的分区和文件系统类型。例如,`Id System` 列会显示该分区的文件系统类型,如ext3、ext4等。

### 3.1.2 使用文件系统检查工具

确认了文件系统后,接下来应使用文件系统检查工具,如`fsck`,来确保文件系统的健康性。如果文件系统受损,`fsck`可以尝试修复这些问题。运行命令如下:

```bash

sudo fsck /dev/sda1

```

在执行`fsck`时,我们可能看到输出:

```plaintext

fsck from util-linux 2.27.1

e2fsck 1.44.1 (24-Mar-2018)

Pass 1: Checking inodes, blocks, and sizes

Pass 2: Checking directory structure

Pass 3: Checking directory connectivity

Pass 4: Checking reference counts

Pass 5: Checking group summary information

/dev/sda1: 12/131072 files (0.0% non-contiguous), 2093/524288 blocks

```

这个过程将检查文件系统中的各种问题,并尝试修复它们。修复完成后,我们就可以进行下一步了。

## 3.2 第二步:定位丢失的索引节点

接下来,我们需要定位丢失的索引节点(inode)。在Linux系统中,每个文件都会有一个对应的inode,即使文件被删除,其inode信息也可能还未被新的数据覆盖。

### 3.2.1 分析未分配的inode

我们可以通过读取未分配的inode区域,分析里面可能存储的文件信息。为了实现这一目的,我们可以使用如`debugfs`这样的工具:

```bash

sudo debugfs -R 'stat <inode_num>' /dev/sda1

```

其中`<inode_num>`需要替换为具体的inode编号。执行上述命令后,我们可以获得对应inode的文件信息,比如文件名、文件大小等。

### 3.2.2 恢复文件名和路径信息

尽管已经能够找到文件的inode信息,但要恢复文件名和路径信息通常需要依据文件内容和剩余的文件系统数据。此时,我们可以使用一些专业的数据恢复软件,比如PhotoRec,来尝试恢复文件的原始路径和名称。在使用PhotoRec时,你需要按照软件提示,选择已损坏的文件系统及需要恢复的文件类型,PhotoRec将分析文件系统中未分配的空间来尝试恢复文件。

## 3.3 第三步:提取数据内容

一旦文件名和路径信息被确定,下一步便是提取文件的数据内容。数据内容的提取需要借助于文件系统中数据块的布局信息。

### 3.3.1 读取数据块信息

数据块是文件系统中存储文件数据的实际位置。对于Linux系统,通常可以使用`dd`工具来读取特定的数据块:

```bash

sudo dd if=/dev/sda1 bs=4096 skip=<block_num> count=1

```

在这个命令中,`bs=4096`指定读取的块大小为4096字节(通常一个块的大小),`skip=<block_num>`则跳过前面的块,`count=1`表示只读取一个块。`<block_num>`是需要读取数据块的编号。运行命令后,输出将显示数据块内容。

### 3.3.2 使用工具尝试恢复文件内容

读取了数据块后,我们可以使用一些二进制编辑器或者特定的文件恢复工具,如extundelete,来尝试恢复文件内容。extundelete使用特定的算法来解析ext3/ext4文件系统的元数据,找到丢失的文件数据。在extundelete中,恢复命令一般如下:

```bash

sudo extundelete --restore-file <file_path> /dev/sda1

```

这里`<file_path>`为需要恢复的文件路径。如果路径未知,也可以使用`--restore-all`选项自动尝试恢复所有可识别的文件。

## 3.4 第四步:验证恢复文件的完整性

恢复文件后,需要验证文件的完整性和元数据的一致性。

### 3.4.1 检查文件元数据的一致性

为了检查文件元数据的一致性,可以使用`stat`命令来查看文件的元数据信息:

```bash

stat <recovered_file_path>

```

输出结果将显示文件的大小、创建时间、修改时间等信息。我们应当比较这些信息与原始文件是否一致,以判断恢复的完整性。

### 3.4.2 使用校验和比对文件完整性

校验和可以作为一种手段来确保文件数据的完整性。常见的校验和工具有`md5sum`或`sha256sum`。使用校验和进行文件完整性比对的命令如下:

```bash

md5sum <recovered_file_path> > checksum_file.txt

```

然后,我们可以将该校验和与原始文件的校验值进行比较,以此确认文件内容的一致性。

## 3.5 第五步:保存并检查恢复的文件

最后一步是保存恢复的文件,并对其内容和功能进行测试。

### 3.5.1 将数据复制到安全的位置

在确认文件完整性无误后,应该将文件复制到安全的位置,例如另一个硬盘或者网络存储。可以使用`cp`命令进行复制:

```bash

sudo cp <recovered_file_path> /path/to/safe/directory/

```

### 3.5.2 执行文件内容和功能测试

为了确保文件已经成功恢复,应该打开并检查其内容,或者执行文件原本的功能。对于文本文件,可以直接用文本编辑器打开,对于二进制文件或可执行文件,可以使用相应的程序打开或运行。

例如,对于一张图片文件,可以使用图像查看工具打开并查看;对于文档,则可使用对应的办公软件打开。

```bash

gwenview <recovered_image_file_path>

libreoffice <recovered_document_file_path>

```

在本步骤中,确保文件能够正常打开并且内容是预期的,是对整个恢复流程成功的最终确认。

通过以上五个步骤,我们可以按照结构化的方法系统性地恢复被误删除的文件,为数据恢复提供了理论基础和实践经验。当然,每一个步骤都需要特别注意细节,以确保数据恢复的成功率。

# 4. 高级数据恢复技巧与工具

在前几章中,我们已经了解了Linux文件系统的结构、文件删除的原理以及数据恢复前的基本准备工作。现在,让我们深入了解一些高级数据恢复技巧和工具,这些工具可以帮助专业IT从业者处理更复杂的数据恢复情况。

## 4.1 使用dd工具进行底层数据复制

### 4.1.1 dd的基本使用方法

`dd`是一个非常强大的命令行工具,它允许直接从设备读取和写入数据。对于数据恢复工作,`dd`可以用来复制整个分区或硬盘,创建磁盘镜像,这对于分析和恢复损坏的文件系统尤其有用。

以下是一个`dd`的基本使用示例,复制`/dev/sda1`分区到`/backup/sda1.img`文件:

```bash

sudo dd if=/dev/sda1 of=/backup/sda1.img bs=64K conv=noerror,sync

```

在这个命令中:

- `if`参数代表输入文件(要复制的分区)

- `of`参数代表输出文件(复制到的目标文件或设备)

- `bs`参数设置的是块大小,影响读写速度

- `conv=noerror,sync`参数是告诉dd在遇到读取错误时不要停止,并用零字节填充输出。

### 4.1.2 利用dd进行文件系统级别的复制

利用`dd`,还可以制作整个文件系统的精确副本,这对于复杂的数据恢复场景非常有用。例如,以下命令将整个`/dev/sda2`分区复制到新的USB驱动器:

```bash

sudo dd if=/dev/sda2 of=/dev/sdb bs=4M conv=noerror,sync

```

这里,`/dev/sdb`应替换为新驱动器的实际设备文件。使用`bs=4M`参数加快复制速度。

要注意的是,在使用`dd`之前,确保目标设备足够大,否则会覆盖数据。另外,因为`dd`操作涉及底层数据的直接复制,所以需要非常谨慎地使用。

## 4.2 使用TestDisk和PhotoRec工具

### 4.2.1 TestDisk的安装与使用

`TestDisk`是一个开源的数据恢复软件,用于恢复丢失的分区和修复无法启动的磁盘。它特别有用,当文件系统损坏,例如删除了分区表,或丢失了启动扇区时。

安装TestDisk:

```bash

sudo apt-get install testdisk

```

然后,使用`testdisk`命令启动软件。典型的恢复步骤可能如下:

1. 选择要处理的磁盘

2. 选择一个分区表类型(例如,Intel、Mac或EFI)

3. 选择要扫描的分区,并找到丢失的分区

4. 写入新的分区表并重启

### 4.2.2 PhotoRec的恢复原理与实践

`PhotoRec`是一个数据恢复工具,主要用于从各种存储设备中恢复丢失的文件。与TestDisk不同,PhotoRec不依赖文件系统,它通过分析存储设备的原始数据来恢复文件,这对于格式化、删除或文件系统损坏的情况非常有用。

安装PhotoRec:

```bash

sudo apt-get install photorec

```

开始恢复过程:

1. 选择要分析的设备(如硬盘驱动器或USB设备)

2. 选择文件系统类型,如果不确定,通常选择“其他”选项

3. 选择要搜索的分区

4. 选择文件恢复目标目录

5. 等待PhotoRec扫描并列出可恢复的文件

`PhotoRec`主要以文件类型进行恢复,因此,它可能会恢复出大量不同类型的文件,包括那些已经删除很长时间的文件。

## 4.3 恢复过程中可能出现的难题

### 4.3.1 损坏的文件系统

在某些情况下,文件系统可能遭到严重损坏,导致`dd`、TestDisk或PhotoRec等工具无法正常工作。在这种情况下,可能需要使用文件系统特定的恢复工具或寻求专业数据恢复服务。

### 4.3.2 磁盘写保护和权限问题

在恢复过程中,可能遇到磁盘或分区被设置为只读或有写保护。在这种情况下,需要确定问题根源,并相应地修改权限:

```bash

sudo mount -o remount,rw /dev/sdXn /mnt/recovery

```

这里,`/dev/sdXn`是需要修改的分区,`/mnt/recovery`是挂载点。

磁盘写保护可能是由物理开关、BIOS设置或者文件系统属性引起的,因此需要逐层排查。

要处理这些问题,通常需要对操作系统的文件系统、权限控制和硬件有深入理解。

# 5. 预防措施与数据备份策略

在当今数字化时代,数据不仅是信息的载体,更是业务运作的核心。数据丢失可能造成巨大的经济损失和业务中断,因此采取有效的预防措施和建立稳健的备份策略至关重要。

## 5.1 建立数据备份文化

### 5.1.1 定期备份的重要性和方法

定期备份是数据保护策略中最为基本且至关重要的一步。它确保了在遇到数据丢失事件时,可以通过恢复备份数据来最小化损失。备份的频率应根据数据更新的频率和业务需求来决定。

- **完全备份**:在完全备份中,会复制所有的选定数据。这种方法简单直观,但每次备份都需要复制大量数据,对于大体量数据而言,可能耗时且占用大量存储空间。

- **增量备份**:仅备份自上次任何类型备份以来更改过的数据。这种备份方式节省时间与存储空间,但恢复数据时需要按照特定顺序依次恢复每一次备份。

- **差异备份**:备份自上次完全备份以来更改过的所有数据。它结合了完全备份和增量备份的优势,既保证了备份的高效性,也方便了数据恢复。

为了实施有效的备份策略,可以考虑使用专门的备份软件,如rsync、Bacula或者商业备份解决方案。这些工具可以自动化备份过程,确保备份任务能够定期执行。

### 5.1.2 选择合适的备份工具和策略

选择合适的备份工具和策略依赖于多个因素,如数据类型、备份频率、存储空间限制以及预算等。以下是选择备份工具时需要考虑的几个关键点:

- **兼容性**:确保备份工具能够支持你所使用的操作系统和文件系统。

- **自动化**:高级备份工具通常具备任务计划功能,可以在非高峰时段自动执行备份任务。

- **加密**:备份数据应进行加密,以防止敏感信息泄露。

- **多副本与异地备份**:多副本备份提供了数据冗余,而异地备份则可以预防灾难事件。

一个成功的备份策略应当结合业务需求和数据的重要性等级,制定不同的备份计划和备份周期。

## 5.2 理解数据恢复的局限性

### 5.2.1 数据损坏的不可逆性

尽管现代的数据恢复技术可以挽救大量看似无法恢复的数据,但并非所有的数据损坏都是可逆的。数据的损坏可能是由软件故障、硬件故障、用户错误、恶意软件攻击或自然灾难引起的。一旦数据被覆盖或物理损坏超过了一定程度,现有技术可能无法恢复。

- **数据覆盖**:新数据覆盖了旧数据的存储位置,使得原始数据无法被检索。

- **物理损坏**:存储介质发生严重的物理损坏,如硬盘的读写头损坏或存储芯片故障,可能导致数据不可恢复。

### 5.2.2 恢复失败的应对策略

当数据恢复努力失败时,重要的是要有应对策略。一个成功的数据恢复策略包括以下方面:

- **预先选择恢复服务**:在数据丢失之前,选择并测试几个数据恢复服务商。

- **了解数据重要性**:对组织内部的数据进行分类,确定哪些数据是优先恢复的。

- **保持沟通**:与IT团队保持密切沟通,了解恢复进度和可能遇到的问题。

## 5.3 数据恢复后的系统安全加固

### 5.3.1 加密备份数据

数据在传输和存储过程中,尤其是备份过程中,都应进行加密处理以增强安全性。加密可以防止未授权访问,尤其是在数据恢复之后。在备份数据时,可以使用各种加密工具,例如GnuPG、VeraCrypt或使用操作系统自带的加密功能。

### 5.3.2 恢复后的系统完整性检查

数据恢复后,系统可能会留下安全漏洞或不稳定因素。因此,需要执行一系列检查来确保系统完整性和数据的准确性:

- **病毒扫描**:确保没有恶意软件隐藏在恢复的数据中。

- **完整性校验**:使用校验和工具(如sha256sum)来验证文件的完整性。

- **安全性更新**:应用最新的安全补丁和更新,确保系统没有已知的安全漏洞。

总之,一个全面的数据备份和恢复策略不仅可以降低数据丢失的风险,还可以减少数据恢复失败的影响。通过了解和实施这些预防措施,IT专业人员可以帮助保护他们的组织免受数据丢失带来的潜在破坏。

0

0