Oracle数据库安全最佳实践:保护数据免受威胁,确保系统稳定,打造安全堡垒

发布时间: 2024-08-03 09:23:37 阅读量: 89 订阅数: 40

深入剖析Oracle与MySQL在数据安全性方面的差异

# 1. Oracle数据库安全概览**

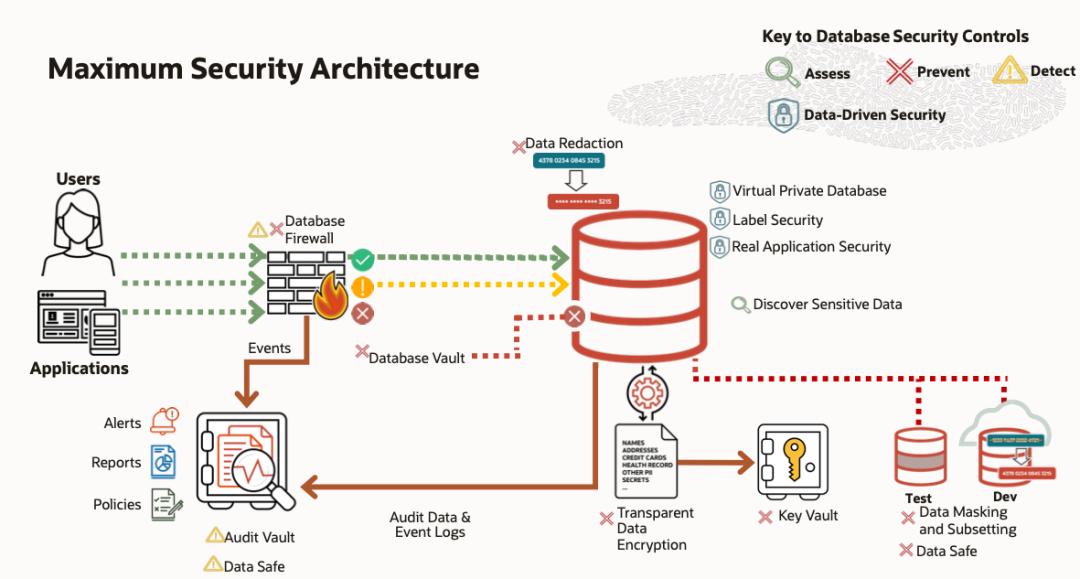

Oracle数据库安全是保护数据库免受未经授权的访问、修改和破坏的实践。它涉及一系列技术和最佳实践,以确保数据库数据的机密性、完整性和可用性。

Oracle数据库提供了一系列安全功能,包括用户认证、授权、加密、审计和监控。通过有效利用这些功能,组织可以创建安全可靠的数据库环境,保护其敏感数据免受威胁。

数据库安全对于确保业务连续性、维护客户信任和遵守法规至关重要。通过实施全面的安全策略,组织可以降低数据泄露、数据丢失和系统中断的风险,从而保护其关键资产。

# 2. Oracle数据库安全最佳实践

### 2.1 用户权限管理

#### 2.1.1 用户角色和权限的分配

* **角色的创建和管理:**

- 使用 `CREATE ROLE` 语句创建角色,并使用 `GRANT` 和 `REVOKE` 语句授予或撤销权限。

- 例如:`CREATE ROLE dba_admin; GRANT SELECT, INSERT, UPDATE, DELETE ON ALL TABLES TO dba_admin;`

* **用户的创建和管理:**

- 使用 `CREATE USER` 语句创建用户,并使用 `GRANT` 和 `REVOKE` 语句授予或撤销角色。

- 例如:`CREATE USER john; GRANT dba_admin TO john;`

* **权限的最小化:**

- 遵循最小权限原则,仅授予用户执行其工作职责所需的最低权限。

- 例如:如果用户只需要查询数据,则仅授予 `SELECT` 权限,而不是 `UPDATE` 或 `DELETE` 权限。

#### 2.1.2 最小权限原则的实施

* **最小权限原则概述:**

- 授予用户执行其工作职责所需的最低权限,以最小化安全风险。

* **实施策略:**

- 使用角色和权限的组合来细化权限分配。

- 定期审查用户权限,并撤销不再需要的权限。

- 使用审计工具监控用户活动,以识别异常行为。

* **好处:**

- 减少未经授权的访问和数据泄露的风险。

- 提高合规性,满足法规要求。

- 简化权限管理,提高效率。

### 2.2 数据加密和保护

#### 2.2.1 数据加密算法和密钥管理

* **加密算法:**

- Oracle支持多种加密算法,包括AES、3DES和Blowfish。

- 选择算法时,考虑加密强度、性能和密钥管理要求。

* **密钥管理:**

- 加密密钥是数据加密和解密的关键。

- 使用安全密钥管理系统,例如Oracle Key Vault,来管理和保护密钥。

- 定期轮换密钥,以降低密钥泄露的风险。

#### 2.2.2 数据脱敏和匿名化

* **数据脱敏:**

- 将敏感数据替换为非敏感数据,例如掩码或替换值。

- 保护敏感数据免遭未经授权的访问,同时仍允许合法用户访问所需信息。

* **匿名化:**

- 删除或修改个人标识信息(PII),以保护个人隐私。

- 允许数据用于分析和研究目的,而无需泄露个人身份。

### 2.3 数据库审计和监控

#### 2.3.1 审计策略的配置和管理

* **审计策略:**

- 定义要审计的数据库事件和操作。

- 使用 `AUDIT` 语句创建和管理审计策略。

* **审计目标:**

- 指定审计记录的存储位置,例如审计表或文件。

- 例如:`AUDIT ALL BY USER john TO /tmp/audit.log;`

* **审计策略的管理:**

- 定期审查和更新审计策略,以确保其符合安全要求。

- 使用审计工具分析审计记录,以识别异常活动。

#### 2.3.2 异常活动的检测和响应

* **异常活动检测:**

- 使用审计记录、入侵检测系统(IDS)和安全信息与事件管理(SIEM)系统检测异常活动。

- 设置阈值和警报,以识别可疑行为。

* **响应计划:**

- 制定响应计划,定义在检测到异常活动时的操作步骤。

- 包括调查、遏制和补救措施。

* **持续监控:**

- 定期监控数据库活动,以识别潜在威胁和漏洞。

- 使用自动化工具和人工审查相结合,以确保全面的覆盖。

# 3.1 数据库漏洞扫描和修复

**3.1.1 漏洞扫描工具的使用**

数据库漏洞扫描工具可以自动检测数据库中的已知漏洞。这些工具通过将数据库配置与已知的

0

0