Dialog界面安全强化:保护用户数据与隐私的5大措施

发布时间: 2025-01-03 02:22:37 阅读量: 10 订阅数: 13

ui-dialog:用户界面对话框

# 摘要

随着信息技术的快速发展,Dialog界面作为用户交互的重要平台,其安全性问题日益凸显。本文首先概述了Dialog界面安全强化的必要性,并介绍了基础的安全理论,包括安全威胁的类型及其针对Dialog界面的特殊考虑。接着,文章深入探讨了数据加密技术和用户认证机制,以及如何在Dialog界面中实施这些安全措施。为了进一步提升安全性能,本文提供了安全编程实践和用户隐私保护的具体方法。最后,文章强调了进行安全测试和遵守数据保护法规的重要性,并对Dialog界面在合规性方面的挑战进行了评估。本文的目的是为开发者提供一系列理论知识与实践技巧,以强化Dialog界面的安全性能,保护用户隐私和数据安全。

# 关键字

Dialog界面;安全威胁;数据加密;用户认证;安全编程;隐私保护;安全测试;合规性评估

参考资源链接:[DIALOG联机检索:截词符与综合信息服务平台](https://wenku.csdn.net/doc/4h6gm176v6?spm=1055.2635.3001.10343)

# 1. Dialog界面安全强化概述

在当今数字化时代,Dialog界面作为用户与应用交互的主要入口,其安全性能直接关系到用户体验和数据安全。随着网络攻击手段的日益多样化和高级化,Dialog界面面临着严峻的安全挑战。本章节将对Dialog界面安全强化的重要性和基本概念进行概述,为接下来章节深入探讨技术细节和实施策略奠定基础。

## 1.1 安全强化的必要性

随着移动应用的普及,Dialog界面成为攻击者瞄准的焦点。攻击者可能通过各种手段,如注入攻击、钓鱼等,来窃取用户的敏感数据或者控制用户的设备。因此,增强Dialog界面的安全性,不仅能提升用户对产品的信任度,还是企业遵守法规和避免经济损失的重要措施。

## 1.2 安全强化的目标

Dialog界面安全强化的核心目标是确保用户数据的保密性、完整性和可用性。通过实施一系列安全措施,减少恶意软件的感染风险,提高用户数据的保护水平,并最终提升应用的整体安全防御能力。

## 1.3 安全强化的挑战

在强化Dialog界面的安全性时,需要考虑不同层面的挑战,包括用户安全意识薄弱、应用代码复杂性高、技术更新迅速以及合规性要求严格等。只有深入理解和分析这些挑战,才能采取有效的安全策略。接下来的章节,我们将逐一探讨如何应对这些挑战,并提供实用的解决方案。

# 2. 安全强化的基础理论

### 2.1 Dialog界面安全威胁分析

#### 2.1.1 常见的安全威胁类型

在探讨Dialog界面的安全威胁之前,我们首先要理解,安全威胁是如何在不同层面上影响应用程序的。通常,我们可以将安全威胁分为以下几种类型:

- **恶意软件**:包括病毒、木马、间谍软件等,它们可能会通过Dialog界面的漏洞安装在用户设备上,从而获取敏感信息或破坏系统。

- **网络钓鱼**:通过仿冒合法的Dialog界面,欺骗用户输入敏感信息,如账号密码、银行信息等。

- **代码注入攻击**:攻击者在Dialog界面中插入恶意代码,可能会执行未授权的操作或窃取数据。

- **服务拒绝攻击(DoS/DDoS)**:通过大量请求淹没Dialog界面服务器,使其无法响应合法用户的服务请求。

这些威胁无论是针对Dialog界面还是其他应用程序都普遍存在的,但针对特定的用户界面,这些攻击可能更难以防范,因为用户可能缺乏足够的安全意识。

#### 2.1.2 针对Dialog界面的特别考虑

对于Dialog界面而言,由于它们通常提供与用户直接交互的功能,因此需要特别注意以下几点:

- **输入验证**:用户可能通过Dialog界面输入恶意代码,因此必须对所有输入进行严格的验证。

- **错误消息**:在用户输入错误时,不应提供给用户过多的错误信息,以防提供给攻击者过多系统信息。

- **访问控制**:确保用户只有在授权的情况下才能访问Dialog界面中的资源和功能。

由于Dialog界面位于用户与应用程序的交互前端,任何安全弱点都可能被攻击者利用,导致更严重的信息泄露和系统破坏。

### 2.2 安全设计原则与最佳实践

#### 2.2.1 保护用户数据的基本原则

为了保护用户数据,我们需要遵循一些核心原则:

- **最小权限原则**:用户或应用程序只应该拥有完成其任务所必需的最低权限。

- **数据加密**:在存储和传输过程中,敏感数据应始终加密。

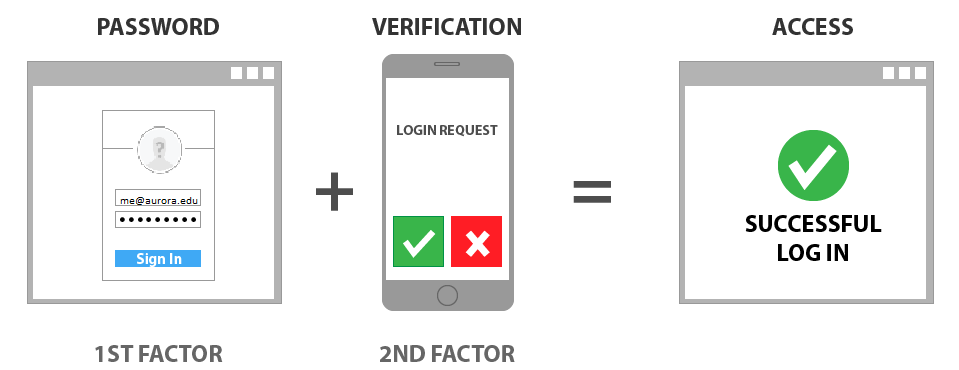

- **身份验证和授权**:正确地验证用户身份,并在用户被认证后,提供适当的授权访问。

- **审计和日志记录**:记录关键操作和访问活动,以便在发生安全事件时进行追踪和分析。

遵循这些原则可以大大减少安全风险,但实施它们往往涉及到复杂的技术和组织层面的决策。

#### 2.2.2 实现安全设计的最佳实践

实现安全设计的最佳实践需要一个综合性的方法,这通常包括以下几个方面:

- **安全编码**:开发人员在编写代码时应遵循安全编码标准和最佳实践。

- **定期安全评估**:进行定期的安全审计和渗透测试,以发现和修复潜在的安全缺陷。

- **更新和补丁管理**:确保所有系统组件都是最新的,并及时应用安全补丁。

- **安全意识培训**:为团队成员提供安全培训,提高他们对安全威胁和防御措施的认识。

以上内容不仅适用于Dialog界面,而且对任何软件系统的安全强化都有指导意义。遵循这些最佳实践,能够在很大程度上降低安全风险,保护用户的利益。

# 3. 加密技术与用户认证机制

## 3.1 数据加密技术应用

### 3.1.1 对称加密与非对称加密

在保护Dialog界面的数据传输和存储时,加密技术是核心安全手段之一。对称加密和非对称加密是两种常见的加密方法,它们各有优势和应用场景。

对称加密使用相同的密钥进行数据的加密和解密,这要求发送方和接收方共

0

0