【OptiXstar V173网络安全守护】:20分钟内提升你的网络防御能力

发布时间: 2024-11-29 03:17:52 阅读量: 40 订阅数: 44

华为OptiXstar K662C_K662R_V500R021C00SPC100 电信整合版固件

参考资源链接:[华为OptiXstar V173系列Web界面配置指南(电信版)](https://wenku.csdn.net/doc/442ijfh4za?spm=1055.2635.3001.10343)

# 1. OptiXstar V173概述及安装

## 1.1 OptiXstar V173简介

OptiXstar V173是市场上领先的网络安全设备,以其先进的入侵检测系统(IDS)和入侵防御系统(IPS)而备受赞誉。它的高性能和多合一功能使其成为各类企业网络的理想选择。V173的防火墙配置提供了强大的网络保护,并集成了VPN和URL过滤功能,为安全管理人员提供了灵活的配置选项和高级安全保护。

## 1.2 安装前的准备工作

在安装OptiXstar V173之前,您需要确保已经完成了以下准备工作:

- 评估并确定设备的放置位置。

- 检查网络环境以确保兼容性。

- 收集网络配置参数,包括IP地址、子网掩码、默认网关等。

- 确保所有网络连接所需的电缆和附件齐全。

## 1.3 安装OptiXstar V173步骤

安装OptiXstar V173的步骤如下:

1. 将设备放置在准备好的位置并连接到电源。

2. 使用网线将设备与您的网络核心交换机或路由器相连。

3. 使用控制台线连接设备的控制台端口与计算机的串行端口进行初始设置。

4. 启动设备并等待指示灯显示系统运行正常。

5. 通过网页管理界面或控制台配置设备的初始网络设置。

在完成以上步骤后,您的OptiXstar V173设备就已准备就绪,可以开始进一步的配置和使用了。

# 2. OptiXstar V173基础操作与配置

OptiXstar V173的安装完成后,用户将面对设备的首次设置和配置。本章将详细介绍OptiXstar V173的用户界面,引领用户进行初始网络配置,以及如何设置和管理防火墙,部署入侵检测系统,并介绍防御策略和响应措施。通过本章节的介绍,用户将能够充分掌握OptiXstar V173的基本操作与配置。

### 2.1 用户界面与首次设置

#### 2.1.1 登录与界面介绍

登录OptiXstar V173的用户界面是进行各种配置和管理操作的第一步。OptiXstar V173提供了一个直观、图形化的界面,通过Web界面可以方便地完成各种操作。

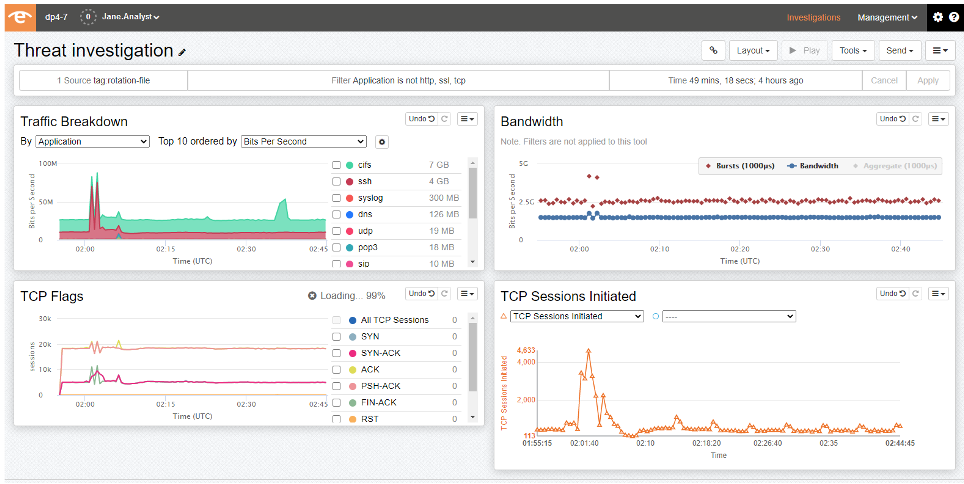

首先,需要在浏览器中输入OptiXstar V173的IP地址,并使用默认的用户名和密码登录。登录后,用户会看到一个仪表板界面,它提供了系统状态、流量监控以及快速访问各种配置和管理功能的快捷方式。

界面上通常会包含以下几大功能模块:

- 系统状态仪表板:显示当前设备的关键指标,如CPU、内存和存储的使用情况。

- 快速设置向导:引导用户完成第一次系统配置。

- 系统菜单:包含系统配置、网络设置、安全配置等主要功能菜单。

下面的代码块展示了如何登录OptiXstar V173并访问其仪表板界面:

```bash

# 使用默认登录凭据登录OptiXstar V173的Web界面

http://<OptiXstar-IP-Address>/dashboard

```

#### 2.1.2 首次网络配置向导

首次配置向导是为新手用户设计的,以简化网络设置过程。配置向导会指导用户完成以下任务:

- 设置静态或动态IP地址。

- 配置网络接口。

- 设置默认网关和DNS服务器。

- 确定是否启用NAT功能。

- 配置无线网络(如果设备支持)。

接下来的示例代码展示了使用OptiXstar V173首次配置向导进行网络设置的步骤:

```bash

# 进入首次配置向导

Start-OptiXstarFirstTimeConfig

# 设置静态IP地址

Set-StaticIPAddress -IPAddress <IP-Address> -SubnetMask <Subnet-Mask>

# 配置默认网关

Set-DefaultGateway -Gateway <Gateway-IP>

# 配置DNS服务器

Set-DNSServer -PrimaryDNS <Primary-DNS> -SecondaryDNS <Secondary-DNS>

# 启用NAT功能

Enable-NATFeature

```

### 2.2 防火墙配置与管理

#### 2.2.1 防火墙规则基础设置

OptiXstar V173的防火墙功能是网络安全的基石,提供了分层的防火墙规则设置能力。用户可以创建允许或拒绝特定类型流量的规则。

基础设置包括:

- 创建新的防火墙规则。

- 定义规则的应用协议(如TCP、UDP、ICMP等)。

- 指定源和目标IP地址/子网。

- 指定端口号。

- 设置规则的优先级。

下表展示了一个基础防火墙规则的设置示例:

| 规则名称 | 协议 | 源IP | 目标IP | 源端口 | 目标端口 | 动作 |

|-----------------|-----|-------------|--------------|-------|----------|------|

| 允许Web流量 | TCP | Any | 192.168.1.1 | Any | 80, 443 | 允许 |

| 允许SSH访问 | TCP | 192.168.1.2 | Any | 22 | Any | 允许 |

### 2.2.2 高级防火墙策略定制

在基础防火墙规则之上,高级策略定制允许用户根据更加复杂的需求定制规则,例如:

- 使用时间规则限定流量的允许时间窗口。

- 实现基于用户身份或角色的访问控制。

- 设置状态检查以确保流量是响应有效会话而产生。

```bash

# 创建一个高级防火墙规则,仅在工作时间内允许流量

Create-TimeBasedFirewallRule -RuleName "WorkHoursAccess" -Protocol TCP -SourceIP 192.168.1.0/24 -DestinationIP Any -SourcePort Any -DestinationPort 80 -StartTime 08:00 -EndTime 18:00

```

### 2.3 入侵检测与防御系统

#### 2.3.1 入侵检测系统部署

部署入侵检测系统(IDS)是为了检测和记录潜在的恶意活动。OptiXstar V173的入侵检测系统可以配置为监控关键系统文件、日志文件以及网络流量。

- 确定监控目标和对象。

- 配置事件响应措施,例如在检测到异常时发送警报。

- 设置系统更新频率,确保最新的攻击签名库。

#### 2.3.2 防御策略与响应措施

防御策略和响应措施是IDS中的关键部分,它们定义了检测到入侵后系统将如何反应。一般包括以下几种:

- 记录详细日志以供日后分析。

- 阻止来自恶意IP地址的流量。

- 发送实时警报给系统管理员。

- 隔离或关闭受感染的系统和网络段。

例如,下面是配置IDS响应措施的一个示例代码:

```bash

# 配置IDS响应措施,当检测到攻击时,自动隔离恶意IP

Configu

```

0

0