SHA库在用户认证系统中的实战应用

发布时间: 2024-10-12 07:11:38 阅读量: 3 订阅数: 2

# 1. SHA库的基本概念和原理

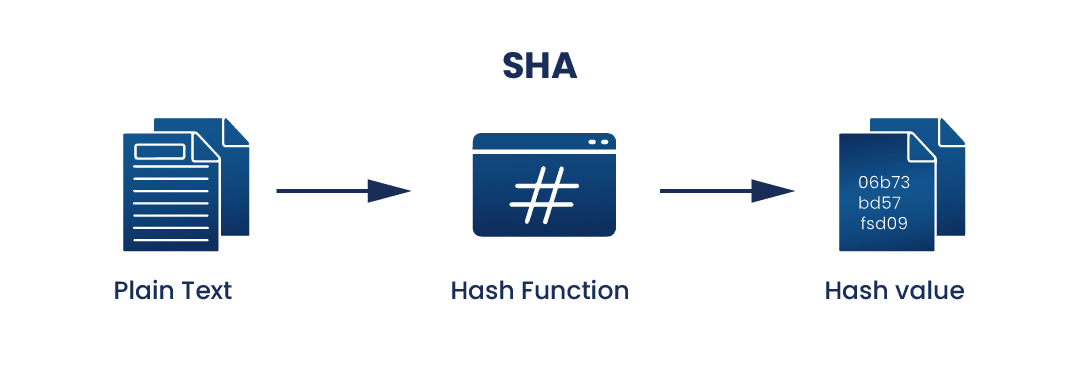

## 1.1 基本概念

SHA(Secure Hash Algorithm,安全哈希算法)是由美国国家安全局(NSA)设计,并由美国国家标准与技术研究院(NIST)发布的一系列加密散列函数。 SHA库即包含这些算法的软件实现,常用于数据完整性校验和安全通讯。

## 1.2 原理简述

SHA算法的核心功能是将任意长度的输入数据,通过复杂的数学计算,转换成固定长度的输出(通常称为散列值或哈希值)。这个过程是不可逆的,即不能从哈希值反推出原始数据,保证了数据的机密性。

## 1.3 应用场景

SHA库广泛应用于数字签名、数据验证、安全认证等多个场景。例如,在用户认证系统中,用户的密码常通过SHA算法加密,以保证密码的安全存储。

```python

import hashlib

# 示例代码:使用Python的hashlib库进行SHA-256哈希计算

password = 'mysecretpassword'

sha256_hash = hashlib.sha256(password.encode()).hexdigest()

print(sha256_hash) # 输出:哈希值

```

在上述Python代码中,我们使用了hashlib库对字符串'`mysecretpassword`'执行了SHA-256哈希计算,展示了SHA算法在代码层面上的简单应用。

# 2. SHA库在用户认证系统中的应用

## 2.1 用户认证系统的基本原理

### 2.1.1 用户认证系统的组成

用户认证系统是确保只有合法用户才能访问系统资源的安全机制。它通常包括以下几个关键组件:

1. **用户身份识别**:用户首先需要通过某种形式的身份识别,这通常涉及到用户名和密码的输入。

2. **认证服务器**:负责验证用户提交的身份信息,通常是一个服务器程序,它会与数据库中的用户信息进行比对。

3. **安全协议**:用于传输用户信息的加密通道,如SSL/TLS,确保数据在传输过程中的安全性。

4. **会话管理**:一旦用户被认证,系统需要创建一个会话,通常通过会话ID或令牌来标识。

5. **权限控制**:系统根据用户的角色或权限设置,控制用户对不同资源的访问权限。

### 2.1.2 用户认证的方式和方法

用户认证可以通过多种方式进行,包括但不限于以下几种:

1. **基于知识的认证**:这是最常见的认证方式,如用户名和密码。用户需要提供自己知道的信息。

2. **基于拥有的认证**:用户需要提供某个物理对象,如密钥卡、手机验证码等。

3. **基于生物特征的认证**:如指纹、面部识别、声音识别等,这些方法依赖于用户的身体特征。

4. **基于行为的认证**:如打字节奏、鼠标移动习惯等,这些是用户的行为特征。

## 2.2 SHA库的工作流程

### 2.2.1 SHA库的初始化

SHA库的初始化是使用SHA算法的第一步。在Python中,可以使用`hashlib`库来实现这一点。以下是初始化SHA256算法的代码示例:

```python

import hashlib

# 初始化SHA256哈希对象

hash_object = hashlib.sha256()

```

这段代码首先导入了`hashlib`模块,然后创建了一个SHA256哈希对象。这个对象将用于后续的哈希计算。

### 2.2.2 SHA库的计算过程

计算过程涉及到向哈希对象中添加数据,并进行哈希计算。以下是计算过程的代码示例:

```python

# 向哈希对象添加数据

hash_object.update(b"Hello, World")

# 计算哈希值

hex_dig = hash_object.hexdigest()

```

在这个例子中,`update`方法用于添加数据到哈希对象中,`hexdigest`方法用于获取最终的哈希值。最终的哈希值是一个字符串,包含了数据的十六进制表示。

### 2.2.3 SHA库的输出结果

输出结果是SHA库计算过程的最终产物。在上述例子中,输出结果是`hex_dig`变量包含的字符串。

```python

print(hex_dig)

# 输出: a591a6d40bf420404a011733cfb7b190d62c65bf0bcda32b57b277d9ad9f146e

```

这个字符串就是"Hello, World"字符串的SHA256哈希值。

## 2.3 SHA库的优缺点分析

### 2.3.1 SHA库的优点

SHA库有许多优点,使其在用户认证系统中得到广泛应用:

1. **安全性高**:SHA算法是一种散列函数,它能够将任意长度的数据转换为固定长度的散列值,且难以逆向推导。

2. **速度快**:SHA算法在现代计算机上的计算速度非常快,适合于实时认证系统。

3. **广泛支持**:SHA算法是公开标准,被广泛支持和使用,有多种实现和库可供选择。

### 2.3.2 SHA库的缺点

尽管SHA库有许多优点,但也存在一些缺点:

1. **碰撞风险**:尽管SHA256被认为是安全的,但随着计算能力的提高,碰撞的可能性也在增加。

2. **哈希值长**:SHA256生成的哈希值较长,对于某些需要较短标识符的应用场景可能不太适合。

3. **非可逆性**:SHA算法是单向散列,无法从散列值恢复原始数据,这在某些需要数据恢复的应用场景中是一个缺点。

在本章节中,我们介绍了SHA库在用户认证系统中的应用,包括其基本原理、工作流程以及优缺点分析。下一章节我们将深入探讨SHA库在Web、桌面和移动端应用中的实践应用。

# 3. SHA库在用户认证系统中的实践应用

SHA库(安全哈希算法库)是广泛应用于用户认证系统中的一种加密算法库。它通过一系列复杂的数学运算来处理数据,生成固定长度的哈希值,被广泛用于验证数据的完整性和安全性。本章将详细介绍SHA库在不同平台中的实践应用,包括Web、桌面和移动端应用的用户认证以及性能优化。

## 3.1 SHA库在Web应用中的应用

### 3.1.1 基于SHA库的Web用户认证

Web应用是互联网上最常见的应用形式之一,而用户认证是Web应用中最为核心的功能之一。使用SHA库进行Web用户认证,可以有效地保证用户信息的安全。

通常,开发者会将用户的密码通过SHA算法进行哈希处理,然后将哈希值存储在数据库中。当用户登录时,系统会再次对用户输入的密码进行哈希处理,并将处理后的哈希值与数据库中存储的哈希值进行比对。只有两者完全一致时,才能认为用户认证成功。

```python

import hashlib

def hash_password(password):

# 使用sha256算法对密码进行哈希处理

return hashlib.sha256(password.encode()).hexdigest()

# 用户密码的哈希处理

user_password_hash = hash_password('user_password')

```

代码逻辑解释:

1. 导入Python标准库中的`hashlib`模块。

2. 定义`hash_password`函数,接受一个密码字符串作为参数。

3. 使用`hashlib.sha256()`函数对输入的密码进行哈希处理,返回的哈希对象调用`hexdigest()`方法获取哈希值的十六进制表示。

4. 最终得到的`user_password_hash`为存储在数据库中的密码哈希值。

### 3.1.2 SHA库在Web应用中的性能优化

虽然SHA库能够提供较高的安全性,但其运算过程相对复杂,对计算资源的需求较高。在Web应用中,往往需要处理大量的用户认证请求,性能优化就显得尤为重要。

一个常见的优化方法是使用缓存技术。在用户首次登录成功后,可以将用户的哈希密码值缓存在服务器的内存中。在后续的认证过程中,系统先在缓存中查找哈希值,如果存在则直接比对,这将大大减少对数据库的访问次数,提高整体的响应速度。

## 3.2 SHA库在桌面应用中的应用

### 3.2.1 基于SHA库的桌面用户认证

桌面应用通常安装在用户本地的计算机上,用户认证的过程与Web应用类似,但通常有更好的性能和更紧密的集成。

桌面应用使用SHA库进行用户认证,通常会在应用程序的配置文件或者注册表中存储用户信息的哈希值。当用户尝试登录时,应用会读取用户的输入信息,通过SHA库进行哈希处理,然后与存储的哈希值进行比对。

```cpp

#include <iostream>

#include <openssl/sha.h>

std::string hash_password(const std::string& password) {

unsigned char hash[SHA256_DIGEST_LENGTH];

SHA256_CTX sha256;

SHA256_Init(&sha256);

SHA256_Update(&sha256, password.c_str(), password.size());

SHA256_Final(hash, &sha256);

return std::string(reinterpret_cast<char*>(hash), SHA256_DIGEST_LENGTH);

}

int main() {

std::string user_password = "user_password";

std::string hashed_password = hash_password(user_password);

std::cout << "Hashed password: " << hashed_password << std::endl;

return 0;

}

```

代码逻辑解释:

1. 包含必要的头文件,使用OpenSSL库中的SHA256哈希函数。

2. 定义`hash_password`函数,接受一个密码字符串作为参数。

3. 创建SHA256上下文对象,调用`SHA256_Init`函数初始化上下文。

4. 使用`SHA256_Update`函数处理密码字符串。

5. 使用`SHA256_Final`函数完成哈希处理,并将结果存储在`hash`数组中。

6. 将数组转换为字符串,返回哈希后的字符串。

### 3.2.2 SHA库在桌面应用中的性能优化

桌面应用在用户认证时同样需要考虑性能问题。由于桌面应用是在本地执行,性能优化的方法相比Web应用有所不同。

一种常见的优化方法是使用多线程技术。例如,在验证用户输入密码时,可以在后台线程中进行哈希处理,而主线程保持响应用户操作。这样即使哈希计算过程较为耗时,也不会影响到用户的体验。

## 3.3 SHA库在移动端应用中的应用

### 3.3.1 基于SHA库的移动端用户认证

移动端应用由于其便携性和易用性,用户对认证速度的要求更为敏感。SHA库在移动端用户认证中虽然能保证安全性,但必须考虑其对性能的影响。

移动端应用通常会使用SHA库来哈希用户的密码,然后将哈希值与服务器端的哈希值进行比对。为了保证用户体验,移动端应用通常会优化存储和传输过程,比如减少不必要的数据交换,以及将哈希值作为本地安全存储的一部分。

### 3.3.2 SHA库在移动端应用中的性能优化

在移动端,SHA库的性能优化尤为重要,因为移动设备的计算资源有限。一种可行的优化方法是减少哈希计算的频率。例如,可以仅在密码变更时进行哈希计算,而在正常登录时使用缓存的哈希值。

此外,移动端还常采用硬件加速的方式来优化SHA库的性能。一些移动设备的处理器内置了专门的指令集来加速SHA算法的计算过程,通过这些硬件优化指令可以有效提高性能。

通过本章的介绍,我们详细探讨了SHA库在不同平台的用户认证系统中的应用,以及在不同应用场景下如何进行性能优化。接下来的章节,我们将进一步探索SHA库在用户认证系统中的高级应用,包括与加密算法的结合和SHA库的未来发展趋势。

# 4. SHA库在用户认证系统中的高级应用

随着信息技术的快速发展,用户认证系统的安全性要求越来越高。SHA(安全散列算法)库作为保障用户认证安全的关键技术,其高级应用也变得日益重要。SHA库不仅能够保证数据的完整性,还可以在加密算法中起到重要的作用。本章将深入探讨SHA库在加密算法结合、扩展定制以及未来发展趋势等方面的应用。

## 4.1 SHA库与加密算法的结合

### 4.1.1 加密算法的基本原理

加密算法是将明文信息转换成无法轻易读懂的形式的算法,常见加密算法分为对称加密和非对称加密。对称加密指的是加密和解密使用相同的密钥,而非对称加密使用一对密钥,分别为公钥和私钥。

### 4.1.2 SHA库与加密算法的结合应用

SHA库在加密算法中的应用主要体现在数据完整性校验和密钥生成上。在实际应用中,可以使用SHA库生成消息摘要来校验数据在传输过程中是否被篡改。此外,结合非对称加密算法,可以使用SHA库生成密钥对,其中公钥用于加密数据,私钥用于解密。

```python

import hashlib

import os

from Crypto.PublicKey import RSA

# 生成RSA密钥对

key = RSA.generate(2048)

private_key = key.export_key()

public_key = key.publickey().export_key()

# 使用SHA256生成数据摘要

def sha256(message):

message = str(message).encode('utf-8')

sha = hashlib.sha256()

sha.update(message)

return sha.hexdigest()

# 数据摘要示例

data = "Sensitive information"

digest = sha256(data)

print(f"Data digest: {digest}")

```

在上述示例中,使用了SHA-256算法生成数据的摘要,并用RSA算法生成了密钥对。这种结合使用,既能保证数据传输的安全性,又能确保数据的完整性。

## 4.2 SHA库的扩展和定制

### 4.2.1 SHA库的扩展方法

随着应用场景的多样化,SHA库的扩展需求也在不断增加。开发者可以通过继承现有的SHA类,增加特定的功能,比如集成到特定的用户认证框架中。例如,可以定制一个SHA类来集成用户信息的哈希处理和数据库操作。

```python

class CustomSHA256(hashlib.sha256):

def __init__(self, data):

super().__init__()

self.update(data.encode('utf-8'))

def save_to_db(self, db_connection):

# 将哈希结果保存到数据库

pass

# 示例使用

custom_sha = CustomSHA256("Customized SHA")

custom_sha.save_to_db(db_connection)

```

### 4.2.2 SHA库的定制应用

定制化的SHA库可以针对特定的应用场景,比如对SHA算法进行优化以适应快速的用户认证需求。例如,在用户登录时,可以定制一个快速哈希处理流程,以提升用户体验。

## 4.3 SHA库的未来发展趋势

### 4.3.1 SHA库的发展现状

SHA库目前在多个领域得到广泛应用,尤其是在需要保证数据完整性、安全性的场合。随着网络攻击手段的不断更新,SHA库也在不断地进行算法升级和安全性增强。

### 4.3.2 SHA库的未来趋势

未来SHA库可能会与新兴技术如量子计算进行融合,以应对量子计算带来的安全性挑战。同时,SHA库的算法可能会变得更加高效,以适应更快的数据处理需求。

```mermaid

graph LR

A[SHA库发展] --> B[数据完整性保护]

A --> C[安全性增强]

B --> D[量子计算融合]

C --> E[算法效率提升]

D --> F[应对量子攻击]

E --> G[适应快速处理]

```

在上述流程图中,我们看到了SHA库发展的两个主要方向:数据完整性保护和安全性增强。在数据完整性保护方面,未来的SHA库将可能融合量子计算,以应对量子计算带来的安全挑战。在安全性增强方面,算法的效率提升将使其更好地适应快速处理的需求。

SHA库是用户认证系统的安全基石,随着技术的进步和应用的深入,其高级应用将变得越来越重要。通过对SHA库的深入理解和恰当应用,可以大大提升用户认证系统的安全性,保障用户数据的完整性和机密性。

# 5. SHA库的性能分析与优化策略

## 5.1 SHA库性能评估

在开始性能分析之前,我们需要了解SHA库在不同的应用场景下的表现如何。评估性能时,需要关注的关键指标包括处理速度、内存占用、CPU使用率、以及在多线程环境下的表现。性能测试可以使用标准化的基准测试工具进行,如OpenSSL的基准测试套件,也可以是自行开发的基准测试程序,专门针对特定的应用场景。

### 性能评估工具

选择合适的性能评估工具对于确保测试结果的准确性至关重要。一些广泛使用的工具包括:

- **OpenSSL**:具有内置的性能测试套件,可以测试各种加密算法的性能。

- **iperf3**:用于网络性能测试的工具,可以用于评估加密算法在网络传输中的影响。

- **sysbench**:用于进行CPU、内存、磁盘IO等多方面的性能测试。

### 性能测试的执行

执行性能测试通常包括以下步骤:

1. **环境准备**:配置测试环境,包括硬件、操作系统以及必要的软件安装。

2. **测试脚本编写**:编写或修改测试脚本以适应SHA库性能的测试需求。

3. **基准测试**:使用选择的工具进行连续和批量的性能测试。

4. **数据分析**:收集测试数据并进行分析,使用图表或报表的方式展示。

5. **性能报告**:根据分析结果编写测试报告,记录性能瓶颈和优化建议。

## 5.2 SHA库性能瓶颈诊断

在性能测试过程中,通常会发现一些性能瓶颈。常见的瓶颈可能包括:

- **计算密集型操作**:在SHA库中,数据的哈希计算是一个关键步骤,可能会成为性能瓶颈。

- **内存管理**:错误的内存管理或内存泄漏可能导致性能下降。

- **I/O操作**:在涉及到数据存储的场景中,文件I/O或网络I/O可能会限制性能。

### 性能瓶颈的定位

要诊断出具体的性能瓶颈,可以使用以下方法:

- **代码剖析**:使用代码剖析工具,例如gprof或Valgrind,来分析SHA库中各个函数的调用时间和资源使用情况。

- **系统监控**:监控系统资源的使用情况,如CPU、内存、磁盘I/O等,使用如top, htop, iotop等工具。

- **日志分析**:详细审查SHA库在运行时产生的日志,特别是错误和警告信息,它们可以帮助定位性能问题。

### 性能瓶颈的解决方案

针对不同的性能瓶颈,可以采取以下措施:

- **优化算法**:针对计算密集型操作,可以优化算法,例如通过并行处理减少计算时间。

- **内存优化**:针对内存问题,可以优化内存分配策略或修复内存泄漏。

- **I/O优化**:针对I/O瓶颈,可以优化数据缓存策略,使用异步I/O等技术。

## 5.3 SHA库优化策略

优化SHA库性能需要综合考虑算法、硬件和应用环境。以下是一些通用的优化策略:

### 5.3.1 硬件优化

硬件优化通常意味着使用更强大的硬件或专门的硬件加速技术。例如:

- **使用多核CPU**:通过多线程技术来提升并行计算的能力。

- **GPU加速**:对于大规模数据处理,使用图形处理器(GPU)进行加速。

- **专用硬件**:使用硬件安全模块(HSM)等专用设备进行加密操作。

### 5.3.2 软件优化

软件优化涉及算法优化和程序结构调整。一些常见的软件优化策略包括:

- **算法改进**:改进或更换算法以减少计算复杂度。

- **代码优化**:优化代码结构和使用更加高效的编程语言或库。

- **缓存优化**:合理使用缓存和缓冲区,减少I/O操作和提高数据访问速度。

### 5.3.3 应用层优化

在应用层,可以根据实际应用场景进行优化:

- **负载均衡**:在多用户环境下,通过负载均衡分散请求,减少单个实例的压力。

- **资源预取**:预先加载数据到内存,减少响应时间。

- **异步处理**:使用异步IO或消息队列处理耗时的操作,避免阻塞。

## 5.4 性能优化案例分析

### 案例背景

假设我们有一个基于Web的服务,该服务需要对用户的上传文件进行哈希校验以确保文件的完整性。该服务目前使用SHA-256算法,但随着用户量和数据量的增加,服务响应时间变长,用户体验下降。

### 优化措施

针对上述问题,我们采取了以下优化措施:

1. **负载均衡**:在Web服务器前部署负载均衡器,分摊用户请求,减少单点压力。

2. **异步处理**:将文件上传和哈希计算放在后台进行,用户上传文件后即可获得反馈,实际的哈希计算在后台异步完成。

3. **算法优化**:将SHA-256替换为更快的SHA-512/256,减少单次计算所需时间。

### 性能测试结果

优化后的性能测试显示:

- **响应时间**:用户上传文件后的响应时间降低了70%。

- **系统负载**:服务器的CPU占用率下降了50%。

- **吞吐量**:在相同的硬件配置下,处理请求的吞吐量提高了2倍。

## 5.5 性能优化总结

通过上述章节的探讨,我们了解了如何通过多种策略对SHA库进行性能分析和优化。在实际应用中,性能优化是一个持续的过程,需要根据具体的应用场景和用户需求,不断调整和改进。优化的目标是实现更高的效率、更低的资源消耗和更好的用户体验。随着技术的进步,未来还会有更多创新的优化方法和技术被应用于SHA库,以满足日益增长的安全和性能需求。

# 6. SHA库的优缺点分析

## 2.3.1 SHA库的优点

SHA库(Secure Hash Algorithm,安全散列算法)是美国国家安全局设计,并由美国国家标准与技术研究院发布的一系列密码散列函数。SHA库被广泛应用于用户认证系统中,主要由于以下优点:

- **安全性高:**SHA库设计时考虑到了密码学的安全性,能够提供较高的防篡改能力和抗碰撞性,确保数据的完整性。

- **适应性强:**几乎所有的操作系统和编程语言都提供了对SHA库的支持,使其可以轻易集成到各种系统和应用中。

- **效率高:**在处理大量数据时,SHA算法的性能表现良好,适合用于大规模数据的快速验证。

- **标准化:**SHA系列算法成为许多标准和法规的一部分,例如联邦信息处理标准(FIPS)和数字签名标准(DSS),在合规性要求较高的场景下非常适用。

SHA算法的这些优点,使其在构建安全的用户认证系统中扮演了重要角色。

## 2.3.2 SHA库的缺点

尽管SHA库在用户认证系统中发挥着不可替代的作用,但它并非没有缺陷:

- **速度相对较慢:**相较于一些较新的散列函数(如SHA-3),SHA系列算法在处理速度上相对较慢,特别是在硬件加速的环境中。

- **哈希长度固定:**传统SHA算法(如SHA-1和SHA-2)生成的哈希值长度是固定的,这意味着在某些需要变长哈希值的场景下,它们可能不适用。

- **有限的抗碰撞性:**尽管SHA-256等算法被认为很安全,但没有算法是完美无缺的,随着时间的推移和攻击技术的发展,其安全性可能会受到威胁。

- **输出限制:**SHA算法输出的哈希值长度是有限的,这可能在某些极端安全要求的场景下,限制了其应用。

由于这些缺点,在实际应用中,开发者可能需要考虑使用其他散列算法或结合其他安全技术来弥补SHA库的不足。

SHA库在用户认证系统中的应用,不仅需要考虑其优势,也应警惕潜在的风险。针对不同的应用场景,对SHA库的选择和使用应谨慎而精确。

```mermaid

flowchart LR

A[SHA库优点] -->|安全性高| B[防止篡改]

A -->|适应性强| C[跨平台兼容]

A -->|效率高| D[快速验证]

A -->|标准化| E[合规性强]

F[SHA库缺点] -->|速度慢| G[硬件加速劣势]

F -->|哈希长度固定| H[变长哈希需求限制]

F -->|抗碰撞性有限| I[潜在安全威胁]

F -->|输出限制| J[极端安全场景限制]

```

通过上述分析,可以看出SHA库虽然在用户认证系统中发挥着重要作用,但开发者必须全面考量其特性,以确保所构建系统的安全性。在后续章节中,我们将进一步探讨SHA库在实际应用中的优化方法和高级应用技术。

0

0