【实施步骤】:BW自定义数据源安全间隔的配置与优化全面解析

发布时间: 2025-01-06 20:56:02 阅读量: 8 订阅数: 14

BW之自定义数据源_安全间隔

# 摘要

本文首先概述了BW自定义数据源的概念和意义,然后深入探讨了安全间隔的基础知识,包括其定义、在数据传输中的作用以及不同类型安全间隔的特点与实现。文章第三章详细介绍了配置自定义安全间隔的步骤,包括准备工作、配置方法和实施过程中的注意事项。第四章聚焦于性能优化,讨论了性能评估理论、技术手段以及案例分析。最后,第五章对BW技术和自定义数据源安全间隔的未来发展趋势进行了展望,涵盖了云计算应用、大数据融合以及技术演进的预测。本文旨在为读者提供全面的理论知识和实践指导,以优化BW自定义数据源的安全间隔配置和性能。

# 关键字

BW自定义数据源;安全间隔;配置方法;性能优化;云计算;大数据

参考资源链接:[BW自定义数据源与增量抽取详解](https://wenku.csdn.net/doc/3h48sdtu3i?spm=1055.2635.3001.10343)

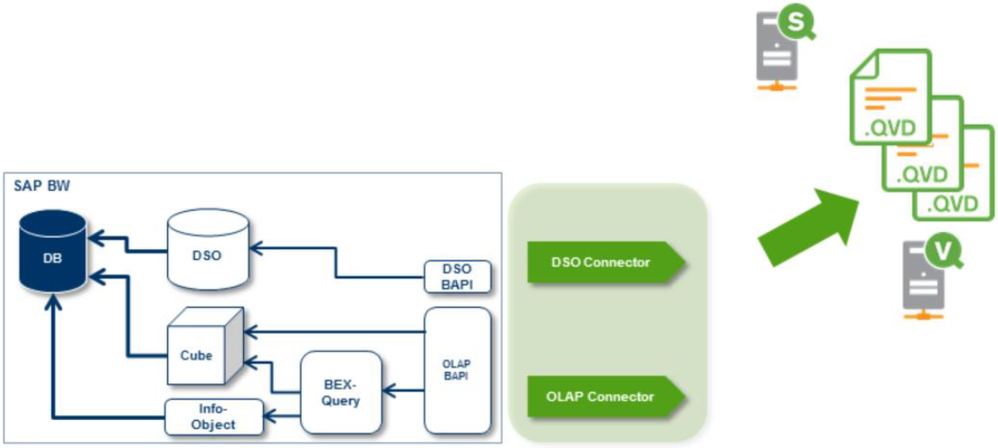

# 1. BW自定义数据源概述

## 1.1 BW自定义数据源的定义

BW(Business Warehouse)是SAP企业信息仓库解决方案的核心组件,广泛应用于数据整合、报告和分析任务。在许多复杂应用场景中,预定义的数据源无法满足特定需求,此时就需要开发自定义数据源。自定义数据源是一种扩展性的解决方案,它允许用户根据自己的具体业务需求,定义数据源的结构、数据获取逻辑和数据传输方法。

## 1.2 BW自定义数据源的重要性

对于IT专业人员而言,掌握自定义数据源的创建和管理是必备的技能之一。它不仅可以帮助企业更好地整合内部和外部数据资源,而且可以提高数据处理的灵活性和效率。此外,通过自定义数据源,可以实现对数据的实时更新和更深层次的数据挖掘,满足决策支持系统对于数据的高要求。

## 1.3 创建自定义数据源的准备工作

在着手创建自定义数据源之前,首先需要进行需求分析,明确数据源需要接入的系统、数据量大小、数据更新频率和期望的查询性能等因素。接下来,设计数据模型,确定数据存储结构,规划数据访问路径。最后,进行技术选型,选择合适的开发工具和语言,如ABAP、Java等,确保技术实现的有效性和可维护性。

# 2. ```

# 第二章:安全间隔的基础知识

安全间隔是数据传输过程中确保数据完整性与安全性的关键技术之一。它涉及到数据传输、存储以及处理的方方面面,是整个信息安全体系中不可或缺的一部分。

## 2.1 安全间隔的定义与重要性

### 2.1.1 安全间隔在数据传输中的作用

在数据传输过程中,安全间隔是一层保护机制,用于防止数据在传输过程中的丢失、篡改和非法访问。通过在传输数据前后添加特定的控制信息,安全间隔有助于验证数据的完整性和来源的真实性。

#### 信息交换的保护

在企业或组织内部,不同的系统和服务之间需要进行频繁的数据交换。安全间隔提供了这一交换过程中的安全保证,如防止中间人攻击(MITM),确保信息在传输过程中不被未授权的第三方截取或篡改。

#### 数据完整性验证

通过在数据包中包含校验和或消息摘要,接收方能够验证数据包在传输过程中是否保持了完整性。这对于金融交易、医疗记录以及任何需要高数据准确性的场合至关重要。

### 2.1.2 不同数据源对安全间隔的需求分析

不同数据源有着不同的安全需求。例如,对于高敏感性数据源,如个人身份信息(PII)或财务数据,需要更高级别的安全间隔措施来防止数据泄露。而对于低敏感性数据源,如新闻网站,可能只需要基本的安全间隔就足够了。

#### 高敏感性数据源的安全要求

对于需要处理敏感信息的系统,如银行或政府机构,安全间隔需要采用加密技术,如TLS/SSL协议,来确保数据在传输过程中的加密和安全。

#### 低敏感性数据源的安全要求

对于不太敏感的数据,如一般性网站内容,可以使用较少的安全措施,例如仅仅进行数据包的校验。

## 2.2 安全间隔的类型与特点

### 2.2.1 系统内置的安全间隔选项

大多数操作系统和网络设备都内置了安全间隔功能。这些内置的安全间隔选项通常包括多种安全协议和加密算法。

#### 常见的安全协议

常见的安全间隔协议包括SSL/TLS用于网络传输的安全,以及IPSec用于网络层的安全。

### 2.2.2 自定义安全间隔的实现方式

在某些情况下,内置的安全间隔可能无法满足特定需求。这时,可以通过编程手段实现自定义的安全间隔。

#### 自定义安全间隔的实现

实现自定义安全间隔通常涉及底层的网络编程,例如使用socket编程来控制数据包的发送和接收。开发者可以利用各种编程语言库来实现加密、签名、认证等功能。

### 2.2.3 安全间

```

0

0