Linux安全加固实用攻略:防御策略与最佳实践详解

发布时间: 2024-12-10 01:06:02 阅读量: 7 订阅数: 19

linux系统安全加固手册 09.docx

# 1. Linux安全加固概述

在当今网络信息安全的重要性日益突出的背景下,Linux作为一个广泛使用的开源操作系统,其安全性不容忽视。Linux安全加固是确保系统能够抵御外部威胁、减少内部风险、保障数据完整性与用户隐私的关键措施。本章将概述Linux安全加固的基本概念,解释其重要性,并展示一个安全加固的简单流程,为深入理解后续章节打下坚实的基础。

## 1.1 安全加固的概念与目的

安全加固是指在遵循最佳实践和安全策略的基础上,对操作系统进行一系列配置和修改的过程,目的是使系统更加安全、稳定,并降低被攻击的风险。这不仅包括对系统内部的优化,还涉及对外部威胁的防范。

## 1.2 安全加固的原则

在进行Linux安全加固时,应遵循几个基本原则,如最小权限原则、深度防御原则和安全审计原则。这些原则帮助确保只有授权的用户和进程能够访问系统资源,并能及时检测到安全事件。

## 1.3 安全加固流程概览

一个典型的Linux安全加固流程通常包括以下几个步骤:风险评估、安全策略制定、配置修改、监控实施和安全审计。每个步骤都为系统的安全加固提供了必要的支持。

随着对Linux安全加固概述的了解,接下来的章节将详细探讨如何从系统层面、网络层面以及应用层面进行深入的安全加固实践。

# 2. 系统层面的安全加固

### 2.1 用户和权限管理

#### 2.1.1 用户账户的安全策略

用户账户管理是保障系统安全的基础之一。实施有效的用户账户安全策略可以减少系统被非法访问的风险。首先,应当限制root用户的使用,因为在Linux系统中,root用户拥有至高无上的权限。应当设置普通用户账户用于日常操作,只在需要的时候使用sudo执行必要的管理任务。

接下来,需要定期更换账户密码,并使用强密码策略,比如密码长度、复杂度等。还可以设置密码过期时间,强制用户定期更换密码。此外,应当启用账户锁定策略,如在三次无效尝试后锁定账户,以防止暴力破解。

通过`chage`命令可以管理用户账户密码的过期信息,如下例所示:

```bash

sudo chage -M 60 username

```

该命令设置`username`用户的密码最长使用天数为60天。`chage`命令的详细参数说明如下:

- `-M <num>`:设置密码最长使用期限。

- `-m <num>`:设置密码最短使用期限。

- `-W <num>`:设置密码过期警告时间。

- `-I <num>`:设置账户非活动期限。

#### 2.1.2 权限分配与最小权限原则

最小权限原则是系统安全的基本原则之一,它要求给予用户或程序完成任务所需的最小权限集。实践这一原则可以帮助减少因权限过大导致的安全风险。例如,不应给普通的应用程序执行用户赋予sudo权限。应用程序应通过调整文件权限来运行,而不是依赖于用户的sudo权限。

在Linux中,文件权限可以通过`chmod`命令修改,而文件所有者可以通过`chown`命令修改。例如,如果需要设置一个脚本文件`myscript.sh`的权限,使得拥有者可以执行,而组用户和其他用户没有任何权限,可以使用以下命令:

```bash

chmod 700 myscript.sh

```

此命令为文件`myscript.sh`设置了权限`rwx------`,也就是所有者有读、写、执行权限,而组用户和其他用户没有任何权限。

### 2.2 安全配置与服务管理

#### 2.2.1 系统启动的服务管理

在系统启动过程中,可能会有多个服务同时启动,但不是所有的服务都是必须的。一些服务可能会带来安全隐患,因此,应该禁用不必要的服务,尤其是那些提供网络访问权限的服务。使用`systemctl`命令可以管理系统服务,如下例所示:

```bash

sudo systemctl disable sshd

```

该命令会禁止sshd服务在系统启动时自动启动。`systemctl`命令允许用户查看服务的状态、启动、停止、重启服务,以及设置服务开机自启等。

服务管理的另一个重要方面是确保只有授权的服务在运行。通过定期检查服务列表并确认它们的必要性,可以减少潜在的攻击面。使用`systemctl list-units --type=service`命令列出所有服务并进行审查。

#### 2.2.2 防火墙配置与规则设定

防火墙是系统防御外来攻击的关键组件。通过合理配置防火墙规则,可以阻止未授权的访问,而只允许合法的网络流量通过。Linux系统中常见的防火墙管理工具是`iptables`,用于定义防火墙规则来管理数据包的流入和流出。

以下是一个简单的`iptables`规则示例,用于阻止来自特定IP地址的访问:

```bash

sudo iptables -A INPUT -s 192.168.1.2 -j DROP

```

该命令向`iptables`规则链`INPUT`中添加一条规则,这条规则指示系统丢弃所有来自IP地址`192.168.1.2`的数据包。

防火墙规则的设置需要非常小心,错误的规则可能导致授权用户无法访问服务,甚至可能锁定系统管理员自己。因此,建议在进行修改之前,详细规划规则,并在测试环境中先行验证。

### 2.3 系统监控与日志分析

#### 2.3.1 实时监控工具的使用

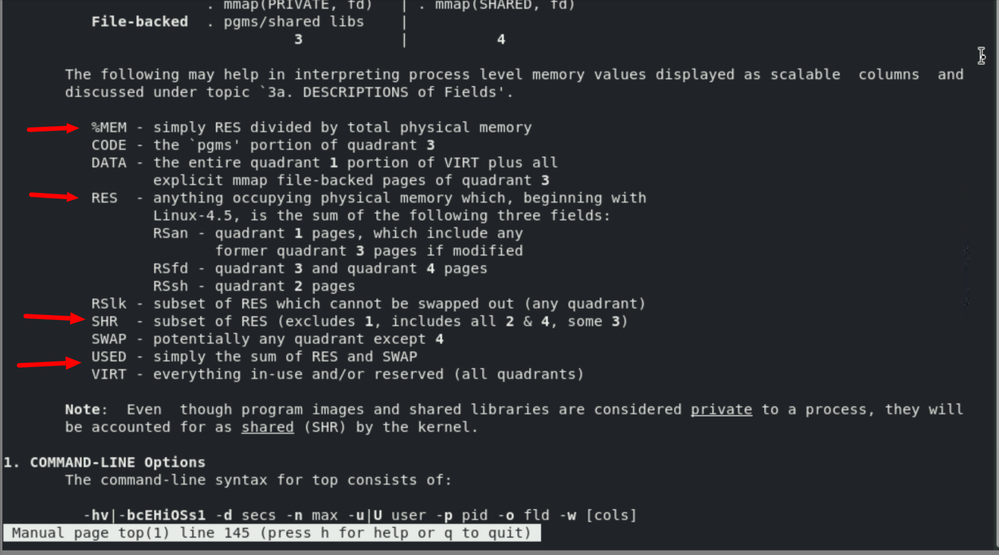

实时监控工具可以帮助系统管理员快速识别和响应潜在的安全威胁。Linux系统中有一些常用的监控工具,比如`top`、`htop`、`dstat`和`Glances`等,可以提供系统资源使用情况的即时视图。

`htop`是一个增强的交互式系统监视器,提供彩色的系统视图,并允许用户根据CPU使用率、内存使用情况等来排序进程。安装`htop`的命令可能如下所示:

```bash

sudo apt-get install htop

```

然后,可以通过直接键入`htop`命令启动这个工具。使用`htop`可以直观地看到哪些进程正在消耗系统资源,并进行进一步的调查或管理。

#### 2.3.2 日志审计与异常行为检测

Linux系统中的所有服务和守护进程都会将日志信息记录到日志文件中。这些日志文件可以用来分析系统使用情况,检测未授权的访问尝试,或者审计系统配

0

0