【Linux文件系统挂载安全】:5个最佳实践保护你的数据

发布时间: 2024-12-11 17:54:35 阅读量: 3 订阅数: 11

数据重现 文件系统原理精解与数据恢复最佳实践

# 1. Linux文件系统挂载概述

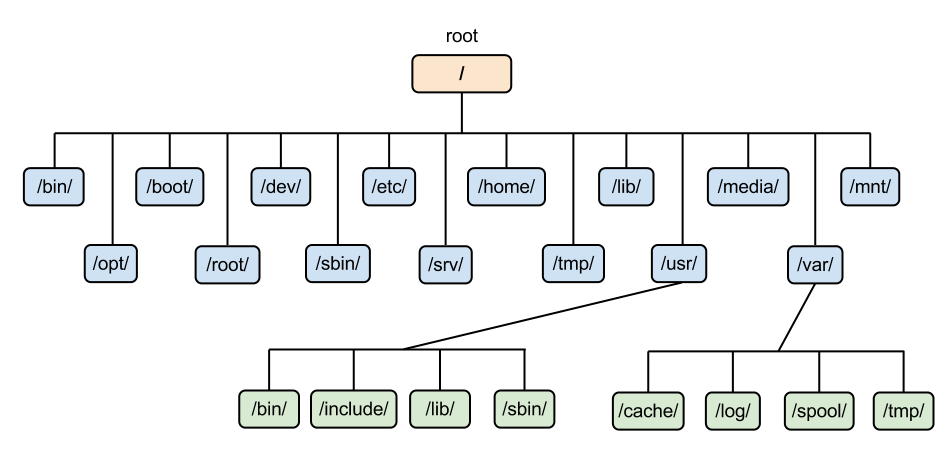

Linux系统中,文件系统作为数据存储和组织的基础结构,扮演着至关重要的角色。理解文件系统的基本概念对于系统管理员而言是至关重要的,特别是在系统性能调优和安全加固方面。文件系统挂载是将文件系统与目录树结合的过程,使得用户可以访问存储在物理设备上的文件和目录。本章将对文件系统挂载的过程进行基础性介绍,并探讨其在Linux环境下的应用。

Linux下文件系统挂载通常涉及几个核心组件:挂载点、文件系统和挂载选项。**挂载点**是已存在于目录树中的一个目录,作为文件系统的接入点。**文件系统**是实际存储数据的介质,可以是硬盘分区、USB驱动器或其他类型的存储设备。**挂载选项**定义了挂载时文件系统的属性和行为,例如访问权限、读写状态等。

例如,当一个USB驱动器插入Linux系统时,通过挂载命令可以将其文件系统连接到某个挂载点,使得用户能够读取和写入数据。

```bash

mount /dev/sdb1 /mnt/usbdrive

```

上述命令将`/dev/sdb1`分区(假设是USB驱动器)挂载到`/mnt/usbdrive`目录。挂载完成后,用户就可以通过访问`/mnt/usbdrive`目录来访问USB驱动器中的文件。接下来的章节将详细介绍Linux文件系统挂载的更多细节和安全实践。

# 2. 理解Linux文件系统的安全威胁

Linux操作系统以其稳定性和安全性在服务器领域广受欢迎。然而,这并不意味着Linux系统不存在安全风险。本章将深入探讨Linux文件系统可能面临的各种安全威胁,并分析如何理解和防范这些风险。

### 2.1 文件系统安全威胁的类型

在Linux中,文件系统是存储和组织数据的重要组件。然而,不当的配置和使用可能会导致安全漏洞。

#### 2.1.1 不当权限设置的风险

不当的权限设置是文件系统安全中最常见的威胁之一。在Linux中,每个文件和目录都有相应的权限设置,由用户(owner)、组(group)和其他人(others)的读(read)、写(write)和执行(execute)权限组成。

权限设置不当会带来以下风险:

1. **未授权访问**:当文件或目录对不应访问的用户开放时,敏感数据可能被泄露。

2. **数据篡改**:具有写权限的用户可以修改文件,可能导致数据完整性遭到破坏。

3. **恶意执行**:执行权限如果被滥用,可能会被用来执行恶意代码。

防范措施包括使用最小权限原则,只给予必要的最小权限,并定期审查和调整权限设置。

#### 2.1.2 自动挂载点的潜在危险

Linux允许使用自动挂载点,如`/etc/fstab`,来自动挂载文件系统。如果配置不当,自动挂载点可能会被恶意利用。

潜在风险包括:

1. **未授权挂载**:自动挂载点可能被利用来挂载攻击者的设备或分区。

2. **挂载点劫持**:通过符号链接或名称伪装,攻击者可能劫持正常的挂载点。

为了防范这类风险,应确保`/etc/fstab`和自动挂载脚本的配置权限被严格控制,仅允许授权用户修改。

#### 2.1.3 挂载选项不当导致的安全隐患

Linux挂载选项提供了多种功能,如`noexec`、`nodev`和`nosuid`,这些选项可以帮助保护挂载点的安全。如果这些选项未被正确使用,可能会引入安全漏洞。

不当挂载选项的风险包括:

1. **可执行文件执行**:如果`noexec`选项未被设置,恶意用户可能会在挂载点内执行可执行文件。

2. **特殊文件系统功能**:未设置`nodev`选项允许攻击者利用设备文件。

3. **Setuid和Setgid程序**:如果`nosuid`选项未被启用,恶意用户可能执行具有提升权限的程序。

因此,建议在挂载文件系统时,始终考虑使用这些安全挂载选项。

### 2.2 理解Linux挂载过程

为了更深入地理解Linux文件系统的安全威胁,我们需要先了解挂载过程的细节。

#### 2.2.1 挂载点和文件系统的定义

挂载点是文件系统被连接到Linux目录树的点。它定义了文件系统的访问入口。文件系统则包含了数据和文件的组织结构。

- **挂载点**:通常是目录,当文件系统挂载后,该目录成为文件系统的入口。

- **文件系统**:定义了存储数据的方式,如EXT4、XFS等。

理解这些定义对于确保挂载过程的安全至关重要。

#### 2.2.2 挂载命令的使用和参数

挂载命令(mount)是Linux中用于挂载文件系统的工具。正确的使用和参数设置对于安全挂载至关重要。

一些基本的挂载命令示例如下:

```bash

# 挂载一个文件系统到指定的挂载点

sudo mount -t ext4 /dev/sda1 /mnt/mydisk

# 使用特定的选项挂载

sudo mount -o remount,rw /path/to/mount/point

```

参数的使用需要根据安全需要仔细选择。例如,`remount,rw`允许重新挂载文件系统并设置为读写模式。

#### 2.2.3 Linux内核中的文件系统抽象

Linux内核使用虚拟文件系统(VFS)层来管理不同类型的文件系统。理解这个抽象层如何工作,对于保护文件系统的安全是很有帮助的。

VFS提供了一个通用的文件系统接口,允许内核透明地访问不同类型的文件系统。这包括:

1. **通用接口**:VFS定义了一组标准的API,用于操作文件和目录。

2. **文件系统驱动**:每个特定的文件系统类型都有一个对应的驱动程序。

通过理解VFS的工作原理,可以更好地理解和防范针对文件系统的安全威胁。

# 3. ```

# 第三章:Linux文件系统挂载的权限管理

Linux文件系统的权限管理是确保数据安全、防止未授权访问的关键部分。本章将深入探讨用户和组权限设置,以及如何利用访问控制列表(ACL)和特殊权限位来增强系统安全性。

## 3.1 用户和组权限设置

### 3.1.1 用户ID和组ID在挂载中的作用

在Linux系统中,每个文件和目录都与一个用户ID(UID)和一个组ID(GID)相关联。UID确定了文件的所有者,而GID标识了文件所属的主组。在文件系统挂载时,挂载点的所有者和组信息将影响对挂载文件系统的访问控制。

挂载文件系统时,可以使用`-o uid=`和`-o gid=`选项来指定特定的用户和组。这对于在一个系统上挂载属于另一个用户的文件系统尤其有用,确保访问权限符合预期。

### 3.1.2 设置和修改文件系统权限

文件系统权限由读(r)、写(w)、执行(x)权限组成。这些权限可以针对文件所有者、文件所在组的成员以及系统中的其他用户分别设置。

修改文件系统权限通常使用`chmod`命令。例如,命令`chmod 755 /mnt/myfs`将`/mnt/myfs`目录的权限设置为所有者具有读、写、执行权限,组用户和其他用户具有读和执行权限。

## 3.2 使用访问控制列表(ACL)

### 3.2.1 ACL的基本概念和配置方法

ACL提供了一种灵活的权限控制方式,可以针对特定的用户或组设置文件系统权限。与传统的权限模型相比,ACL允许更细致的访问控制。

要查看文件或目录的ACL设置,可以使用`getfacl`命令。例如,`getfacl /path/to/file`将显示该文件的ACL配置。要修改ACL,使用`setfacl`命令。例如,`setfacl -m u:username:r /path/to/file`将给予用户`username`对文件的读权限。

### 3.2.2 应用ACL以增强安全性的案例分析

假设有一个需要严格权限控制的目录,该目录存储了敏感的日志文件。仅允许系统管理员组的用户读取这些日志文件

```

0

0