Java Properties类实战攻略:提升性能的5种方法与5个安全技巧

发布时间: 2024-10-21 01:33:51 阅读量: 3 订阅数: 5

# 1. Java Properties类简介

Java的`Properties`类是处理配置文件的常用工具类。它继承自`Hashtable`类,并专门用于处理属性文件。在Java中,属性文件通常是以`.properties`结尾的文本文件,用于保存程序的配置信息。

## 2.1 Properties类的基本用法

### 2.1.1 Properties类的创建和加载

创建一个`Properties`对象非常简单,可以通过无参构造函数完成:

```java

Properties prop = new Properties();

```

加载属性文件,可以使用`load()`方法,通常与`InputStream`一起使用:

```java

try (InputStream input = new FileInputStream("config.properties")) {

prop.load(input);

} catch (IOException ex) {

ex.printStackTrace();

}

```

### 2.1.2 Properties类的存储和检索

存储属性信息可以通过`setProperty()`方法:

```java

prop.setProperty("username", "admin");

```

检索属性信息通过`getProperty()`方法:

```java

String username = prop.getProperty("username");

```

`Properties`类还提供了一些便捷的方法如`list()`和`store()`用于打印属性内容或将其保存回文件。

通过熟悉这些基本用法,可以有效地管理和使用Java程序中的配置信息。

# 2. 性能提升实战攻略

在今日的软件开发中,性能已经成为衡量软件质量的关键指标之一。随着用户需求的增长和应用环境的复杂化,IT从业者必须深入了解性能优化的技术细节和实战应用。在本章中,我们将深入探讨Java Properties类在性能提升方面的实战攻略,包括基础用法、内存管理、数据加载效率、响应式编程优化,以及缓存机制的运用。

## 2.1 Properties类的基本用法

### 2.1.1 Properties类的创建和加载

Properties类在Java中扮演着配置信息管理者的角色,它的主要优势在于能够方便地处理键值对,并且能够从文件或其他输入流中加载和存储这些信息。首先,我们要了解如何创建和加载Properties实例。

创建一个新的Properties对象非常简单:

```java

Properties properties = new Properties();

```

加载数据通常涉及使用`load()`方法,它接受一个`InputStream`。这个输入流可以是文件、网络流等,提供了极大的灵活性:

```java

try (FileInputStream fis = new FileInputStream("config.properties")) {

properties.load(fis);

} catch (IOException e) {

e.printStackTrace();

}

```

在上述代码中,我们使用try-with-resources语句确保了文件流的安全关闭。创建和加载是使用Properties类的先决条件,它为我们后续的属性管理打下基础。

### 2.1.2 Properties类的存储和检索

存储和检索属性是Properties类的核心功能之一。存储可以通过`setProperty()`方法完成,而检索则通过`getProperty()`方法。

```java

properties.setProperty("user.name", "JohnDoe");

String username = properties.getProperty("user.name");

```

存储属性时,如果键已存在,`setProperty()`方法将更新现有键的值。检索属性时,如果指定键不存在,则`getProperty()`方法将返回`null`。

## 2.2 避免内存泄漏

### 2.2.1 使用合适的集合来管理属性

随着属性数量的增加,管理这些数据的集合就变得尤为重要。为了优化性能,推荐使用`Properties`类,因为它专门针对键值对进行了优化,并且内部结构适合快速检索和更新。

在内存管理方面,需要注意的是属性对象的引用。如果`Properties`对象不再需要,应该确保其引用被清除,以便垃圾收集器能够回收内存。

### 2.2.2 正确的属性回收机制

为了正确管理`Properties`对象的生命周期,应当在对象不再使用时调用`clear()`方法清空所有属性,然后使其引用为`null`。

```java

properties.clear();

properties = null;

```

这样做有助于提高内存回收的效率,从而避免内存泄漏。特别是在长生命周期的程序中,正确的内存管理是性能优化不可或缺的一部分。

## 2.3 高效的数据加载

### 2.3.1 使用流式处理

在处理大量数据时,使用流式处理是一种有效的方法。Java 8 引入的 Stream API 可以与Properties类无缝结合,允许我们对属性进行流式读取和处理。

```java

properties.entrySet().stream()

.filter(entry -> entry.getKey().startsWith("user."))

.forEach(entry -> System.out.println(entry.getKey() + " = " + entry.getValue()));

```

流式处理不仅使代码更简洁,还提高了处理大型数据集时的性能。

### 2.3.2 并行加载和处理数据

Java的Stream API支持并行操作,这可以利用多核处理器的优势来加速数据处理。通过调用`parallelStream()`方法,我们能够并行地加载和处理属性数据。

```java

properties.entrySet().parallelStream()

.forEach(entry -> {

// 处理每一个属性项

});

```

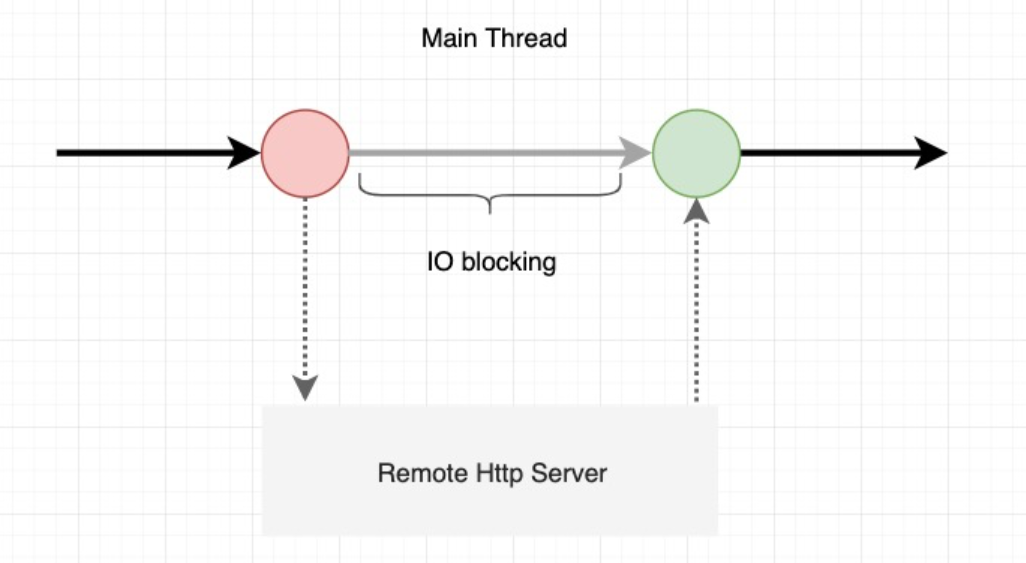

并行处理在处理大规模数据时尤为有效,但需要注意的是,它可能会增加线程管理的开销。因此,它更适合CPU密集型任务,而非I/O密集型任务。

## 2.4 响应式编程优化

### 2.4.1 Reactor框架的集成

响应式编程在处理事件驱动的数据流时表现出色,能够提供更高效的资源利用和更好的性能。Reactor是Spring WebFlux的响应式基础,通过集成Reactor框架,我们可以对Properties数据流进行高效处理。

```java

import reactor.core.publisher.Flux;

Flux.fromIterable(properties.entrySet())

.subscribe(entry -> {

// 对每个属性项进行响应式处理

});

```

### 2.4.2 响应式流的高效管理

响应式编程依赖于流的高效管理。在处理Properties时,重要的是要确保流背压的正确应用,以及在合适的时候释放资源。Reactor提供了`doFinally()`操作符来帮助我们处理这些情况。

```java

Flux.fromIterable(properties.entrySet())

.doFinally(signalType -> {

// 清理资源,处理流结束的逻辑

})

.subscribe(entry -> {

// 对每个属性项进行响应式处理

});

```

通过这种方式,我们可以确保即使在流结束时,所有必要的资源清理工作也能得到妥善处理。

## 2.5 缓存机制的应用

### 2.5.1 缓存策略的选择与实现

缓存是提高数据处理性能的常用策略。在管理属性时,我们可以使用Java的`ConcurrentHashMap`作为简单的缓存存储,或者使用专门的缓存库如Caffeine或EhCache来实现更复杂的缓存策略。

```java

ConcurrentHashMap<String, String> cache = new ConcurrentHashMap<>();

cache.put("user.name", "JohnDoe");

String cachedUsername = cache.get("user.name");

```

### 2.5.2 缓存与持久化存储的结合

对于需要持久化的属性,将缓存和数据库、文件或其他持久化存储相结合是一个有效策略。这不仅可以提高数据检索的速度,还可以保证数据在系统重启后依然可用。

```java

// 假设有一个方法来加载持久化属性

Properties persistentProperties = loadPersistentProperties();

cache.putAll(persistentProperties);

```

结合缓存机制,可以极大地提升配置数据处理的性能,同时保持数据的完整性和可靠性。

在下一章,我们将讨论如何在Java Properties类中运用安全实践技巧,确保我们的应用既快速又安全。

# 3. 安全实践技巧

在当今的IT行业中,安全实践已不仅仅是一个选择,而是成为了必须严格遵守的标准。无论你是开发一个简单的应用程序还是构建复杂的系统架构,都必须将安全性放在首位。在Java的世界里,Properties类的使用无处不在,它提供了一种方便的方式来管理配置信息。然而,随着安全威胁的日益增长,仅仅拥有基本的配置管理是远远不够的。这一章节将详细探讨如何在使用Properties类时,采取一系列的安全实践技巧来保护你的应用。

## 3.1 加密技术的运用

### 3.1.1 密码学基础

在学习如何在Properties类中应用加密技术之前,我们需要了解一些密码学的基础知识。密码学是研究数据加密和解密的学科,目的是保护数据的隐私,确保数据在存储和传输过程中的安全。常见的密码学算法包括对称加密、非对称加密和散列函数。

对称加密使用相同的密钥进行数据的加密和解密,如AES(高级加密标准)。非对称加密则使用一对密钥,一个公开的公钥用于加密数据,一个私有的私钥用于解密,例如RSA算法。散列函数(也称哈希函数)是一种创建数据的“指纹”,它可以用来验证数据的完整性和一致性,例如SHA系列算法。

### 3.1.2 Properties类中的加密实践

在使用Properties类管理配置信息时,有时候需要处理敏感信息,比如数据库密码、API密钥或者用户凭证。显然,这些敏感信息不应该以明文形式存储在属性文件中。因此,将这些数据加密存储是十分必要的。接下来,我们将探索几种加密和解密属性数据的方法。

```java

import java.util.Properties;

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

public class PropertyEncryption {

public static void main(String[] args) throws Exception {

// 配置文件加密前的属性

Properties properties = new Properties();

properties.put("db.password", "mysecretpassword");

// 加密

String encryptedPassword = encrypt(properties.getProperty("db.password"));

properties.put("db.password", encryptedPassword);

// 保存加密后的属性到文件

properties.store(new FileOutputStream("encrypted.properties"), null);

// 解密

String decryptedPassword = decrypt(encryptedPassword);

System.out.println("Decrypted Password: " + decryptedPassword);

}

public static String encrypt(String value) throws Exception {

KeyGenerator keyGen = KeyGenerator.getInstance("AES");

keyGen.init(128);

SecretKey key = keyGen.generateKey();

byte[] keyBytes = key.getEncoded();

SecretKeySpec secretKey = new SecretKeySpec(keyBytes, "AES");

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, secretKey);

byte[] encryptedValue = cipher.doFinal(value.getBytes());

return toHex(encryptedValue);

}

public static String decrypt(String encryptedValue) throws Exception {

byte[] bytes = fromHex(encryptedValue);

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");

cipher.init(Cipher.DECRYPT_MODE, getSecretKey(bytes));

byte[] decryptedBytes = cipher.doFinal(bytes);

return new String(decryptedBytes);

}

private static SecretKey getSecretKey(byte[] bytes) throws Exception {

SecretKey secretKey = new SecretKeySpec(bytes, "AES");

return secretKey;

}

private static String toHex(byte[] bytes) {

StringBuilder hexString = new StringBuilder();

for (byte b : bytes) {

String hex = Integer.toHexString(0xff & b);

if (hex.length() == 1) {

hexString.append('0');

}

hexString.append(hex);

}

return hexString.toString();

}

private static byte[] fromHex(String hex) {

int len = hex.length();

byte[] data = new byte[len / 2];

for (int i = 0; i < len; i += 2) {

data[i / 2] = (byte) ((Character.digit(hex.charAt(i), 16) << 4)

+ Character.digit(hex.charAt(i+1), 16));

}

return data;

}

}

```

上面的代码示例演示了如何使用Java的内置加密功能来加密和解密Properties类中的属性值。加密和解密的密钥是相同的,这是对称加密的一种形式。`encrypt()`方法将明文值转换为十六进制加密字符串,而`decrypt()`方法则将十六进制加密字符串转换回原始的明文值。注意,在实际应用中,密钥管理需要十分谨慎,最好将其存储在安全的地方,比如环境变量或加密的密钥管理服务中。

### 3.2 数据验证与清洗

#### 3.2.1 输入验证的最佳实践

数据验证是安全实践中的重要一环,它确保了输入数据符合预期的格式,并且没有包含恶意代码或者被篡改。在处理来自用户或其他服务的数据时,总是要对输入进行验证。

在Java中,可以通过自定义注解和验证框架(如Hibernate Validator)来实施输入验证。要实现此目的,你可以创建带有特定约束的注解,并在业务逻辑中应用它们来确保数据符合要求。

```java

import javax.validation.Constraint;

import javax.validation.Payload;

import java.lang.annotation.*;

@Documented

@Constraint(validatedBy = MyCustomValidator.class)

@Target({ ElementType.FIELD, ElementType.METHOD })

@Retention(RetentionPolicy.RUNTIME)

public @interface ValidPassword {

String message() default "Invalid password format";

Class<?>[] groups() default {};

Class<? extends Payload>[] payload() default {};

}

public class MyCustomValidator implements ConstraintValidator<ValidPassword, String> {

public void initialize(ValidPassword constraint) {

}

public boolean isValid(String password, ConstraintValidatorContext context) {

// 此处定义密码验证逻辑,例如检查密码长度、字符复杂度等

return password != null && password.matches("^(?=.*[0-9])(?=.*[a-zA-Z])([a-zA-Z0-9]+)$");

}

}

```

然后,你可以在你的POJO属性上使用`@ValidPassword`注解来确保在保存或处理数据之前,密码符合规定的格式。

#### 3.2.2 清洗数据以防止注入攻击

数据清洗是另一个重要的安全实践,特别是在处理来自用户输入的数据时。注入攻击,特别是SQL注入,是一种常见的攻击方式,攻击者通过提交恶意SQL代码片段来操纵应用程序的数据库。

防止注入攻击的最佳方法之一是使用预处理语句(PreparedStatement)而不是动态构建SQL语句。预处理语句可以确保传入的值不会被当作SQL代码执行。

```java

Connection conn = // ...获取数据库连接...

String sql = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement statement = conn.prepareStatement(sql);

statement.setString(1, userInput);

statement.setString(2, userPassword);

ResultSet results = statement.executeQuery();

```

此外,对于XML和JSON等数据格式,可以使用成熟的库来进行解析,避免了从字符串构建DOM树或JSON对象的需要,这样可以减少注入攻击的风险。

### 3.3 访问控制策略

#### 3.3.1 基于角色的访问控制

在任何应用程序中,合理的访问控制都是必要的。基于角色的访问控制(RBAC)是一种常用于实现访问控制的方法。在这个模型中,权限被分配给角色,用户被分配给角色,从而获得相应的权限。

Java中的Spring Security框架提供了强大的安全机制,支持基于角色的访问控制。在Spring Security中,可以定义权限、角色和用户,并将它们关联起来以实现访问控制。

```java

@Configuration

@EnableWebSecurity

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Override

protected void configure(HttpSecurity http) throws Exception {

http

.authorizeRequests()

.antMatchers("/admin/**").hasRole("ADMIN")

.antMatchers("/user/**").hasAnyRole("USER", "ADMIN")

.anyRequest().permitAll();

}

// ...用户认证和授权的其他配置...

}

```

#### 3.3.2 权限最小化原则的应用

最小权限原则是安全实践中的另一个核心概念,它建议用户和程序应被授予完成其任务所需的最小权限集。例如,Web应用的用户应仅能访问他们需要访问的数据和功能。

在编码实践中,这意味着要审慎地设计你的方法和API。例如,在编写方法时,应使用参数来限制可以执行的操作,而不是在方法内部进行权限检查。

### 3.4 安全审计与日志记录

#### 3.4.1 审计跟踪的设计

安全审计是识别和记录系统活动的过程,以便在发生安全事件时进行分析。设计良好的审计系统可以帮助开发者和安全专家了解何时何地发生了安全违规行为,并采取相应的行动。

在Java应用程序中,通常会使用日志框架(如Logback或Log4j)来记录相关的审计信息。为了实现有效的审计跟踪,应该记录关键的业务操作,如用户登录、数据变更和访问敏感信息的请求。

```java

// 记录用户登录操作的日志

***("User {} logged in successfully", user.getUsername());

```

#### 3.4.2 日志记录的策略与工具

在设计日志记录策略时,重要的是要平衡详细度和性能开销。日志级别应该根据问题的严重性和潜在影响来选择,如INFO、WARN和ERROR。

工具如ELK(Elasticsearch、Logstash、Kibana)栈可以帮助你高效地收集、存储和分析日志数据。它允许对日志数据进行实时搜索、可视化和报告。

```mermaid

graph LR

A[应用程序日志] -->|发送| B[Logstash]

B -->|处理| C[Elasticsearch]

C -->|搜索、可视化| D[Kibana]

```

### 3.5 程序异常的安全处理

#### 3.5.1 异常处理的最佳实践

在处理程序异常时,应该遵循一些最佳实践以保证安全性。首先,不应该将堆栈跟踪信息暴露给外部用户,因为它们可能包含敏感信息。其次,应该记录异常信息,但仅限于开发和维护团队。

```java

try {

// ...业务逻辑...

} catch (Exception ex) {

// 记录异常信息

logger.error("Error occurred", ex);

// 对外部隐藏堆栈跟踪信息

throw new RuntimeException("An error occurred, please try again later.");

}

```

#### 3.5.2 异常信息的安全管理

异常信息的安全管理还包括防止信息泄露,例如,通过避免在异常消息中显示过多的系统内部细节。为了实现这一点,可以自定义异常类来封装错误信息,并提供给外部一个简洁的错误响应。

```java

public class CustomException extends RuntimeException {

public CustomException(String message) {

super(message);

}

// 可以添加更多自定义的方法来处理异常

}

```

### 总结

本章我们探讨了在使用Java Properties类时,实施安全实践的多种技巧。从加密技术的应用,到数据验证、清洗以及访问控制策略的实现,再到异常信息的安全管理,这些实践对于保护应用程序免受安全威胁至关重要。在未来的章节中,我们将继续探索如何通过高级特性与框架集成进一步提高安全性和性能。

# 4. 高级特性与框架集成

Java Properties类不仅仅是简单的键值对存储,随着技术的发展和框架的丰富,它已经可以与其他高级特性和服务集成,以实现更为复杂和高效的应用场景。本章将深入探讨Properties类与Spring框架、Java 8新特性、以及处理大型属性文件的技术实践。

## 4.1 Properties与Spring集成

Spring框架在Java应用开发中占据着重要的位置。通过Spring,我们可以利用它强大的依赖注入和事件发布机制来简化我们的开发。Properties类在Spring中经常被用来配置系统属性和加载配置文件。

### 4.1.1 Spring环境中的Properties使用

在Spring环境中,Properties文件通常放置在类路径的根目录下,例如`src/main/resources`目录。Spring提供了`@PropertySource`注解,可以用来指定配置文件的位置,从而使得这些配置能够被Spring容器管理和使用。

```java

@Configuration

@PropertySource("classpath:application.properties")

public class AppConfig {

@Autowired

private Environment env;

@Bean

public MyService myService() {

MyService service = new MyService();

service.setParam1(env.getProperty("param1"));

service.setParam2(env.getProperty("param2"));

return service;

}

}

```

在上述代码中,`@PropertySource`指明了`application.properties`文件的位置,这样`env`对象就可以从中加载属性值,并通过`@Autowired`注解注入到Spring管理的`MyService` bean中。

### 4.1.2 Spring Boot的自动配置优化

Spring Boot带来了自动配置的概念,它可以基于你添加的jar依赖进行自动配置。当我们使用Spring Boot时,很多情况下不需要显式地指定Properties文件的位置,Spring Boot可以自动找到并加载它们。这极大的简化了配置的过程。

Spring Boot的自动配置利用了`spring.factories`文件,这个文件列出了所有自动配置的类。如果你需要自定义配置文件的位置,可以通过设置`spring.config.location`属性来实现。

```properties

spring.config.location=classpath:/custom-application.properties

```

通过这种方式,我们可以更灵活地控制配置文件的加载顺序和位置,以适应不同的运行环境和需求。

## 4.2 Java 8特性结合使用

Java 8引入了Lambda表达式、Stream API等新特性,这些特性也为Properties类提供了新的使用方式,使代码更加简洁和易于维护。

### 4.2.1 Lambda表达式与函数式编程

Lambda表达式提供了一种简洁的方式来表示只包含一个方法的接口的实例。在处理Properties文件时,我们可能会用到一些常见的操作,比如遍历属性等。利用Lambda表达式,这些操作可以更加简洁。

```java

Properties properties = System.getProperties();

properties.forEach((key, value) -> System.out.println(key + " = " + value));

```

以上代码展示了如何使用Lambda表达式来遍历并打印出所有的系统属性。

### 4.2.2 Stream API在Properties处理中的应用

Stream API为集合框架中的对象提供了一种高效的处理方式。当我们需要对属性进行复杂的查询和操作时,可以利用Stream API来简化实现。

```java

Properties properties = new Properties();

properties.load(new FileInputStream("application.properties"));

properties.entrySet().stream()

.filter(entry -> ((String)entry.getKey()).endsWith(".timeout"))

.forEach(entry -> System.out.printf("%s = %s%n", entry.getKey(), entry.getValue()));

```

在这个例子中,我们使用Stream API来过滤出所有键名以".timeout"结尾的属性,并打印它们的键值对。这比传统的循环结构更加简洁明了。

## 4.3 处理大型属性文件

随着应用的复杂度增加,单个属性文件可能会变得非常庞大。这时,就需要引入分片加载机制和并行处理来优化性能。

### 4.3.1 分片加载机制

分片加载机制是指将大型属性文件拆分成多个小文件进行加载,这样可以减少内存的使用,提高加载效率。我们可以创建多个`.properties`文件,并在主属性文件中使用`include`指令包含它们。

```properties

# application.properties

include properties.header, properties.footer, *.properties

```

通过这种方式,大型的属性配置被拆分为多个部分,每个部分可以单独修改和维护。

### 4.3.2 并行处理与性能测试

并行处理是利用Java并发API来同时加载多个属性文件,从而提高效率。借助`CompletableFuture`类,可以实现属性文件的异步加载。

```java

CompletableFuture<Void> header = CompletableFuture.runAsync(() -> {

Properties headerProps = new Properties();

try {

headerProps.load(new FileInputStream("properties.header"));

} catch (IOException e) {

e.printStackTrace();

}

});

CompletableFuture<Void> footer = CompletableFuture.runAsync(() -> {

Properties footerProps = new Properties();

try {

footerProps.load(new FileInputStream("properties.footer"));

} catch (IOException e) {

e.printStackTrace();

}

});

CompletableFuture.allOf(header, footer).join();

```

在上述代码中,我们分别异步加载了头部和尾部属性文件。`CompletableFuture.allOf`方法将等待所有Future完成,然后我们可以继续执行后续操作。

## 4.4 序列化与反序列化技巧

序列化是将对象转换成可存储或传输的形式的过程,而反序列化则是将存储或传输形式的对象重新转换成对象的过程。Properties类提供了默认的序列化和反序列化机制,但有时我们需要自定义这些行为。

### 4.4.1 Properties类序列化的方法

Properties类的序列化和反序列化是通过`writeObject`和`readObject`方法实现的。然而,如果属性值包含特定的格式或者需要加密存储,则需要自定义序列化方法。

```java

public void saveToFile(Properties properties, String filename) throws IOException {

try (ObjectOutputStream oos = new ObjectOutputStream(new FileOutputStream(filename))) {

oos.writeObject(properties);

}

}

```

在这个方法中,我们使用了`ObjectOutputStream`来序列化Properties对象。

### 4.4.2 自定义序列化逻辑实现

如果我们需要对属性值进行特殊处理,比如加密或压缩,就需要实现自定义的序列化逻辑。

```java

public void saveEncryptedToFile(Properties properties, String filename) throws IOException {

try (ObjectOutputStream oos = new ObjectOutputStream(new FileOutputStream(filename))) {

for (Map.Entry<Object, Object> entry : properties.entrySet()) {

String encryptedKey = encrypt(entry.getKey().toString());

String encryptedValue = encrypt(entry.getValue().toString());

oos.writeObject(new AbstractMap.SimpleEntry<>(encryptedKey, encryptedValue));

}

}

}

private String encrypt(String input) {

// 实现加密逻辑

return input;

}

```

在这个例子中,我们在将属性写入文件前对键值对进行了加密处理,增加了数据的安全性。

## 4.5 高级测试与模拟技术

在复杂的软件系统中,单元测试是一个不可或缺的部分。为了提高测试的可靠性和效率,我们经常会用到模拟技术,比如使用Mockito库。

### 4.5.1 使用Mockito进行单元测试

Mockito是一个流行且强大的Java Mocking框架。它允许我们创建和配置mock对象,并验证mock对象的行为。

```java

class MyService {

private Properties properties;

public MyService(Properties properties) {

this.properties = properties;

}

public String getProperty(String key) {

return properties.getProperty(key);

}

}

class MyServiceTest {

@Test

public void testGetProperty() {

Properties mockProperties = Mockito.mock(Properties.class);

Mockito.when(mockProperties.getProperty("testKey")).thenReturn("testValue");

MyService myService = new MyService(mockProperties);

assertEquals("testValue", myService.getProperty("testKey"));

}

}

```

在这个测试案例中,我们模拟了Properties对象的行为,验证了当调用`getProperty`方法时返回了预期的值。

### 4.5.2 状态与行为测试的区别和应用

单元测试中通常分为状态测试和行为测试。状态测试关注对象的最终状态,而行为测试则关注对象如何响应调用。

- 状态测试:我们通常检查方法执行后的对象状态是否符合预期。

- 行为测试:我们则关注在方法调用期间对象如何与其它对象交互。

结合使用状态测试和行为测试可以让测试覆盖更全面,提高软件质量。

以上,便是高级特性与框架集成章节的核心内容,这些知识点和技巧在现代Java应用开发中至关重要,也是提升开发效率和产品质量的关键因素。

# 5. 案例研究与实践心得

在本章节中,我们将深入探讨如何将Properties类应用于实际开发中,并分享在开发过程中的一些实践心得。案例研究将涵盖从日志框架的集成,到系统级配置管理、多环境配置策略,以及安全漏洞的修复与升级。通过这些真实场景的分析,我们可以更好地理解Properties类在现代Java应用中扮演的关键角色。

## 5.1 日志框架的集成案例

### 5.1.1 Logback与Properties类的结合

Logback是Java社区广泛使用的一个日志框架。它允许开发者以灵活和可扩展的方式记录应用程序的日志信息。在Logback的配置中,通常会使用到Properties文件来存储诸如日志级别、日志格式以及输出目标等配置信息。

在集成Logback与Properties类时,我们通常遵循以下步骤:

1. 创建一个`logback.xml`配置文件,并在其中引用一个外部的`.properties`文件。

2. 在`.properties`文件中定义具体的日志配置,如日志级别、输出模式等。

3. Logback的`PropertyDefinerBase`或其子类,用于在`logback.xml`中引用`.properties`文件中定义的属性值。

```xml

<!-- logback.xml 示例 -->

<configuration>

<property resource="logback.properties" />

<appender name="STDOUT" class="ch.qos.logback.core.ConsoleAppender">

<encoder>

<pattern>${log.pattern}</pattern>

</encoder>

</appender>

<root level="${log.level}">

<appender-ref ref="STDOUT" />

</root>

</configuration>

```

在上述的`logback.xml`配置中,`${log.pattern}`和`${log.level}`是通过`logback.properties`文件中定义的属性值。这样,我们便可以通过更改`.properties`文件来轻松调整日志策略,而无需修改和重新部署应用程序代码。

### 5.1.2 日志配置的最佳实践分享

在实际开发中,保持日志配置的最佳实践可以帮助我们更有效地管理和审查日志信息。以下是一些关键的最佳实践:

- **合理使用日志级别**:合理配置日志级别,确保重要的运行信息被记录,同时避免不必要的性能负担。

- **日志格式的标准化**:制定统一的日志格式,使得日志信息易于理解和检索。

- **敏感信息的过滤**:确保敏感数据不被记录,或在记录之前进行适当加密。

- **外部化配置**:将日志配置独立于应用程序代码之外,使日志配置可以被灵活更改而无需重新部署应用程序。

通过将Logback配置与Properties类结合,我们不仅能实现这些最佳实践,还可以通过简单修改外部`.properties`文件,灵活调整日志系统的行为。

## 5.2 数据库连接池配置案例

### 5.2.1 使用Properties管理数据库连接池

数据库连接池是数据库访问层常见的组件,它负责缓存和复用数据库连接,以提高应用程序的性能。在配置和管理数据库连接池时,使用Properties文件是一种常见做法。

以下是一个`db.properties`文件的示例,它包含了用于配置数据库连接池的基本属性:

```properties

# db.properties 示例

db.url=jdbc:mysql://localhost:3306/mydatabase

db.user=root

db.password=123456

db.driver=com.mysql.cj.jdbc.Driver

db.pool.minIdle=5

db.pool.maxIdle=10

db.pool.maxTotal=20

db.pool.initialSize=5

```

在应用程序中,我们可以使用`Properties`类来加载这个文件,然后将这些属性值传递给连接池的配置对象,例如使用HikariCP连接池时的配置示例:

```java

Properties props = new Properties();

try (InputStream input = new FileInputStream("db.properties")) {

props.load(input);

}

HikariDataSource dataSource = new HikariDataSource();

dataSource.setJdbcUrl(props.getProperty("db.url"));

dataSource.setUsername(props.getProperty("db.user"));

dataSource.setPassword(props.getProperty("db.password"));

dataSource.setDriverClassName(props.getProperty("db.driver"));

dataSource.setMinimumIdle(Integer.parseInt(props.getProperty("db.pool.minIdle")));

dataSource.setMaximumPoolSize(Integer.parseInt(props.getProperty("db.pool.maxIdle")));

dataSource.setPoolName("MyDBPool");

```

### 5.2.2 配置优化与性能测试

在数据库连接池的配置管理中,关键在于找到合适的平衡点。过多的连接数可能会导致数据库过载,而过少的连接数又不能满足应用程序的性能需求。因此,配置优化和性能测试是必不可少的步骤。

**配置优化**:

- 根据数据库的性能和应用程序的访问模式调整连接池参数,例如最小空闲连接数、最大空闲连接数和最大连接总数。

- 根据应用程序的并发需求调整连接的获取和归还策略。

**性能测试**:

- 进行负载测试,模拟高并发场景下的数据库访问。

- 分析测试结果,查看连接池是否能够有效管理连接,是否存在资源竞争等问题。

通过逐步调整配置并进行性能测试,我们可以找到最佳的配置组合,保证数据库连接池的性能最优化。

接下来,我们将探讨系统级配置管理,包括分布式系统的配置管理和动态配置更新机制。

# 6. 未来展望与技术趋势

## 6.1 Properties类的发展方向

随着软件行业的迅猛发展,Java标准库中的Properties类也必须不断进化以应对新的挑战。本节将探讨Properties类未来可能的发展方向,包括与新Java特性的兼容性,以及在性能与安全性方面的未来展望。

### 6.1.1 对新Java特性的兼容性

Java作为一种成熟的编程语言,不断地在每个新版本中引入新的语言特性和API改进。Properties类作为一种基础工具类,必须考虑到与这些新特性的兼容性和集成,以保持其活力和实用性。

例如,随着Java 9引入模块系统,Properties类的实现将需要适应模块化环境的要求。此外,Properties类的API可能会增加新的方法来更好地支持Lambda表达式和流(Streams),允许开发者以更函数式的方式处理属性数据。

### 6.1.2 性能与安全的未来展望

在性能方面,Properties类可能会考虑更高效的内存管理机制,例如引入对垃圾收集器的友好优化,以及改进属性数据的存储结构以减少内存占用。

在安全性方面,Properties类将加强与加密技术的集成,提供更简便的加密和解密方法,使得存储敏感信息时更加安全。

## 6.2 安全技术的新趋势

### 6.2.1 零信任模型的应用前景

零信任模型是一种安全范式,它假设内部网络同样不安全,所有用户和设备在访问资源前都必须经过严格的身份验证和授权。随着企业逐步采纳这种模型,Properties类的应用场景也会有所改变。例如,通过集成更复杂的访问控制策略和持续监控机制,可以更好地支持零信任环境中的配置管理。

### 6.2.2 安全技术的合规性挑战

在处理个人数据时,遵守相应的数据保护法规至关重要。Properties类将需要提供更为严格的隐私保护工具和机制,比如更好的数据脱敏和日志管理功能,以帮助应用程序遵守法规要求。

## 6.3 自动化与智能化配置管理

### 6.3.1 智能配置系统的构建

智能配置系统可以自动识别配置变更需求,并据此调整应用行为,从而提高系统的灵活性和可维护性。Properties类可以集成智能学习算法来预测配置变更,或者与配置管理数据库(CMDB)等自动化工具集成,从而实现配置的智能化管理。

### 6.3.2 自动化工具在配置管理中的作用

为了支持更高效的配置管理,Properties类可以与各种自动化部署和管理工具如Ansible、Chef或Puppet集成,以自动化配置数据的分发和应用。

## 6.4 跨平台配置管理的策略

### 6.4.1 跨平台配置的一致性问题

为了确保不同平台上的应用程序能够拥有相同的行为和配置,Properties类必须能够适应多平台环境,并提供一致的配置管理机制。

例如,可以利用容器技术如Docker来封装应用程序和配置,确保无论在哪个平台上运行,应用程序都能读取到正确的配置信息。

### 6.4.2 云原生环境下的配置管理

在云原生环境中,配置管理面临新的挑战,如自动扩展、环境差异和动态变化的资源。Properties类需要与云原生配置管理工具如Spring Cloud Config集成,实现配置数据的集中管理和分布式应用的配置更新。

## 6.5 性能与安全的最佳实践总结

### 6.5.1 从案例中学习的经验教训

本章前面的内容分享了多个案例研究,通过这些案例,我们能够学习到许多宝贵的经验教训。例如,在日志框架集成案例中,我们了解了如何利用Properties类来优化日志配置;而在数据库连接池配置案例中,我们探索了如何通过优化Properties类使用来提升性能和稳定性。

### 6.5.2 综合性能与安全性的工作流构建

综合性能与安全的最佳实践,我们可以构建一套工作流程,用于指导Properties类的使用。这套流程包括了从需求分析、设计、开发、测试到部署和监控的各个环节。在需求分析阶段,我们需要明确配置管理的目标和要求;在设计阶段,我们要考虑如何整合安全性与性能;开发阶段要确保代码质量和安全编码实践;测试阶段要进行全面的测试,包括安全性测试;部署和监控阶段则关注配置的正确实施和性能监控。

0

0