微服务架构新手必读:快速掌握微服务设计精髓与实践技巧

前端工程师新手必读:掌握网页设计的基本技能和弄清设计的概念

摘要

本文系统地介绍了微服务架构的概念、设计理论基础、实践技能和工具,以及部署与运维策略,并探讨了其案例分析与未来发展趋势。文章首先阐述了微服务的核心原则,随后深入分析了微服务设计模式、通信机制和数据管理技术。在实践技能与工具部分,文章探讨了服务注册与发现、配置管理和安全策略。在部署与运维方面,文章讨论了容器化技术、监控、日志管理以及故障处理和弹性设计。最后,文章通过案例分析强调了微服务架构转型的挑战,并预测了微服务在Serverless架构和云原生技术中的未来发展方向。

关键字

微服务架构;设计模式;通信机制;配置管理;容器化技术;故障处理

参考资源链接:微服务架构详解:从单体到积木化开发

1. 微服务架构概述与核心原则

1.1 微服务架构起源

微服务架构的兴起源于对传统单体应用的反思,其设计初衷是为了应对不断增长的业务复杂性和快速变化的市场要求。传统的单体应用由于其高度集成的特性,在需求变更时往往需要整个系统重新部署,这不仅增加了开发者的负担,也严重影响了软件交付速度和系统的可维护性。

1.2 微服务的核心优势

微服务架构将一个大型单一应用拆分成一系列小的、自治的服务。每一个服务运行在其独立的进程中,通常围绕特定业务领域来构建,并通过轻量级的通信机制进行交互。核心优势包括:

- 模块化:便于单独更新和部署,每个服务可以独立开发、测试和扩展。

- 灵活性:不同的服务可以使用不同的技术栈,易于采用新技术。

- 可伸缩性:能够根据业务需求对特定服务进行水平扩展,优化资源利用率。

- 弹性:服务的独立性提高了系统的整体鲁棒性,单个服务的故障不会导致整个系统崩溃。

1.3 微服务架构的原则

微服务架构并不是一套严格的标准,它更像是一组设计原则和最佳实践。其核心原则包括:

- 业务能力分解:将应用分解为一系列小的、独立的服务,每个服务对应业务领域的一个功能。

- 去中心化治理:允许不同的服务拥有自己的数据存储和业务逻辑,由各自的团队全权负责。

- 服务自治:服务间应尽量减少依赖,实现松耦合,降低系统整体复杂度。

- 基础设施自动化:利用自动化工具和DevOps实践,提高交付效率,确保快速迭代和部署。

接下来,我们将深入探讨微服务设计理论基础,帮助您构建一个高效、可维护的微服务应用架构。

2. ```

第二章:微服务设计理论基础

在现代软件架构设计中,微服务已成为构建可扩展、灵活和易于维护系统的首选方法。本章将深入探讨微服务设计的核心理论基础,涵盖设计模式、通信机制和数据管理等方面。通过理解这些基础,我们能够更好地实现微服务架构带来的优势,以及应对随之而来的挑战。

2.1 微服务的设计模式

微服务的设计模式为构建和组织分布式系统提供了一套成熟的方法论。理解这些模式对于成功实施微服务架构至关重要。

2.1.1 单体应用与微服务的对比

单体应用架构是传统的软件开发模式,在这种模式下,应用的所有功能都集成在一个单一的可执行单元中。这使得部署简单,但是随着业务的发展,单体应用会变得庞大而复杂,难以维护和扩展。相比之下,微服务架构通过将应用拆分成一系列独立的、松耦合的服务,每个服务负责应用的一个特定功能。这种分离使得各个服务可以独立开发、测试、部署和扩展,从而提高了系统的灵活性和可维护性。

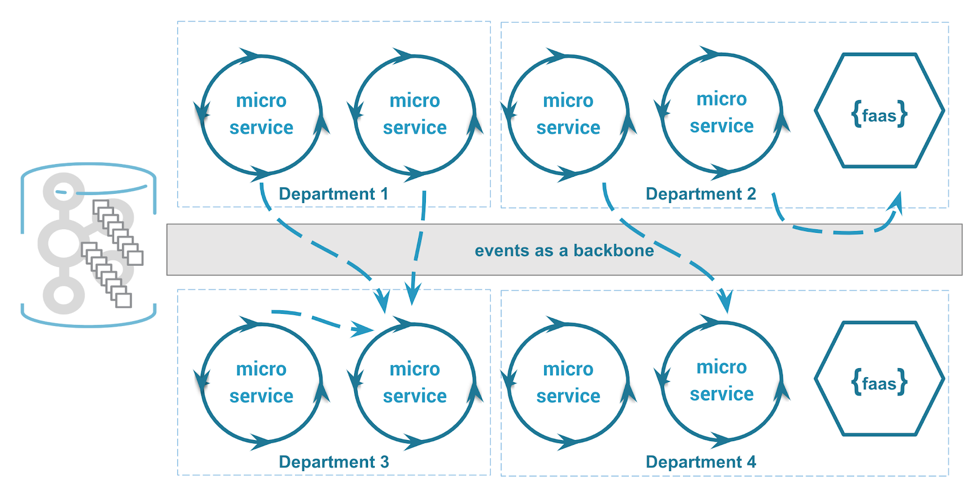

2.1.2 微服务架构设计模式详解

微服务架构的设计模式包括服务拆分、服务自治、服务通信等多个方面。拆分策略是将应用拆分成能够独立运行的微服务。服务自治意味着每个微服务拥有自己的数据存储,并且能够独立地进行部署和升级。服务通信则包括了同步通信机制如RESTful API和gRPC,以及异步通信机制如消息队列和事件驱动架构。

2.2 微服务的通信机制

微服务之间的通信是确保整个系统正常运作的关键。通信机制可以分为同步和异步两种主要方式。

2.2.1 同步通信:REST与gRPC

同步通信要求客户端等待服务器端的响应。在微服务架构中,REST(Representational State Transfer)是常用的同步通信方式,它基于HTTP协议,易于理解和使用。gRPC是一个高性能、开源和通用的RPC框架,它使用Protocol Buffers作为其接口描述语言,能够支持多种编程语言和跨平台通信。

示例代码:使用gRPC定义服务

- // Greeter service definition in .proto file

- service Greeter {

- // Sends a greeting

- rpc SayHello (HelloRequest) returns (HelloReply) {}

- }

- message HelloRequest {

- string name = 1;

- }

- message HelloReply {

- string message = 1;

- }

在上述gRPC示例中,我们定义了一个简单的Greeter服务,该服务包含一个SayHello方法,用于发送问候语。在实际应用中,你需要使用gRPC工具链将.proto文件编译为特定语言的客户端和服务端代码。

2.2.2 异步通信:消息队列与事件驱动

异步通信机制,如消息队列(例如RabbitMQ或Kafka)和事件驱动架构,允许服务间通过消息传递进行通信。这些机制提高了系统的解耦性,降低了服务间的直接依赖,并且提高了整个系统的可扩展性和容错性。

示例:使用RabbitMQ构建消息队列

- # Example of a Python producer sending a message to a RabbitMQ queue

- import pika

- connection = pika.BlockingConnection(pika.ConnectionParameters('localhost'))

- channel = connection.channel()

- channel.queue_declare(queue='hello')

- channel.basic_publish(exchange='',

- routing_key='hello',

- body='Hello World!')

- print(" [x] Sent 'Hello World!'")

- connection.close()

在Python代码示例中,我们创建了一个连接到RabbitMQ服务器的客户端,并向名为"hello"的队列发送了一条消息。这种模式可以广泛应用于服务间消息传递。

2.3 微服务的数据管理

微服务架构中数据管理的复杂性远大于单体应用,主要挑战在于如何保持数据一致性以及如何选择合适的分布式数据库技术。

2.3.1 数据一致性问题

在微服务架构中,每个服务通常都有自己的数据库,因此保持跨服务的数据一致性是一个挑战。解决方案包括使用分布式事务、事件溯源和最终一致性模型等技术。

2.3.2 分布式数据库与服务

分布式数据库设计用于支持分布式系统的数据存储需求,它们能够横向扩展以支持大型应用。Cassandra和MongoDB等NoSQL数据库因其灵活性和可扩展性而成为微服务架构中常用的选择。然而,这通常需要额外的数据一致性和集成策略。

示例:配置MongoDB集群

- # Example of MongoDB configuration for a clustered setup

- replication:

- replSetName: "rs0"

- members:

- - _id: 0

- host: "db-server-0:27017"

- - _id: 1

- host: "db-server-1:27017"

- - _id: 2

- host: "db-server-2:27017"

在上述配置中,定义了一个MongoDB的复制集,这是一种简单但有效的分布式数据库机制。复制集中的每个节点都是主节点的一个副本,可以用来进行读写操作。

在mermaid格式的流程图中,展示了客户端如何与一个由三个节点组成的MongoDB复制集进行交互。每个节点都能处理读写请求,并且与其他节点同步数据以保持一致性。

通过上述章节的深入探讨,我们已经为微服务设计理论打下了坚实的基础。在下一章中,我们将更进一步地探索微服务实践技能与工具,包括服务注册与发现、配置管理和安全策略等关键领域。

- 启动Eureka Server,它将开始接受服务注册。

Consul

Consul是提供服务发现、配置和分段功能的工具。Consul强调简单易用,并且提供了健壮的健康检查机制。

Consul服务注册与发现的基本流程如下:

- 安装Consul并启动服务端。

- 注册服务实例,可以通过Consul提供的HTTP API进行。

- 服务消费者查询Consul Server以获取服务提供者地址。

使用Consul时,可以采用Consul的KV存储进行配置管理,同时利用内置的健康检查机制来保证服务的高可用性。

- # 注册服务

- curl -X PUT -d '{"Name": "web", "Address": "127.0.0.1", "Port": 8080}' http://127.0.0.1:8500/v1/agent/service/register

- # 查询服务

- curl http://127.0.0.1:8500/v1/catalog/service/web

3.2 微服务的配置管理

微服务架构中,每个服务都可能有自己的配置,如何集中管理和动态更新配置变得至关重要。

3.2.1 Spring Cloud Config配置中心

Spring Cloud Config是一个解决分布式系统配置管理的解决方案。它将配置文件与服务分离,使得配置管理更加方便和集中。

配置中心的组成

配置中心由两部分组成:

- Config Server:配置中心服务端,用于管理所有环境的所有配置文件。

- Config Client:配置中心客户端,连接到Config Server以获取配置信息。

使用步骤

- 添加Spring Cloud Config依赖到Config Server项目中。

- 在

application.properties中配置spring.cloud.config.server.git.uri指向配置文件所在的git仓库。 - 启动Config Server应用类。

- @SpringBootApplication

- @EnableConfigServer

- public class ConfigServerApplication {

- public static void main(String[] args) {

- SpringApplication.run(ConfigServerApplication.class, args);

- }

- }

- spring.application.name=config-server

- server.port=8888

- spring.cloud.config.server.git.uri=file:///path/to/config-repo

- 在各个微服务应用中添加配置中心客户端依赖,并在

bootstrap.properties中配置配置中心服务器的位置。

- spring.application.name=service-client

- spring.cloud.config.label=master

- spring.cloud.config.uri=http://localhost:8888

3.2.2 配置热更新与安全策略

在使用Spring Cloud Config时,为了提高配置更新的效率和安全性,还需要考虑配置的热更新和安全策略。

配置热更新

为了实现配置热更新,可以在Config Client中引入spring-boot-starter-actuator模块,并配置/bus/refresh端点的访问权限,使得在配置更新后通过访问这个端点实现配置的热更新。

- # 在Config Client的application.properties中

- management.endpoints.web.exposure.include=busrefresh

- management.endpoint.busrefresh.enabled=true

安全策略

配置的安全性同样重要。可以通过配置Spring Security来增强安全性。Spring Cloud Config支持通过encrypt和decrypt关键字进行配置加密。

3.3 微服务的安全策略

在微服务架构中,每个服务都可能是对外提供的API,因此需要确保服务之间以及服务与客户端之间的通信是安全的。

3.3.1 OAuth 2.0与JWT认证机制

OAuth 2.0是一个开放标准,允许用户授权第三方应用访问他们存储在其他服务提供者上的信息。JWT(JSON Web Tokens)是一种用于双方之间传递安全信息的简洁的、URL安全的表示方法。

OAuth 2.0工作流程

OAuth 2.0的主要授权流程通常包括:

- 用户向服务提供者发起请求,要求授权第三方应用。

- 用户认证成功后,服务提供者重定向用户到授权页面。

- 用户同意授权,服务提供者向用户返回一个授权码。

- 第三方应用获取授权码,请求服务提供者颁发访问令牌。

- 服务提供者验证授权码,向第三方应用颁发访问令牌。

- 第三方应用使用访问令牌请求资源。

在微服务架构中,API网关常常承担OAuth 2.0授权服务器的角色。

JWT的使用

JWT广泛应用于Web应用的用户认证中,它包含三部分信息:Header(头部)、Payload(有效载荷)、Signature(签名)。

在微服务架构中,服务间通信可以使用JWT令牌进行安全认证。服务提供者在用户认证成功后,返回一个JWT令牌给用户。用户在随后的请求中,将JWT令牌作为请求的一部分发送给服务消费者,服务消费者验证JWT令牌的合法性后,进行业务处理。

- // JWT令牌验证示例代码

- public boolean verifyToken(String token) {

- try {

- Jws<Claims> claimsJws = Jwts.parserBuilder()

- .setSigningKey(secretKey)

- .build()

- .parseClaimsJws(token);

- return true;

- } catch (JwtException | IllegalArgumentException e) {

- return false;

- }

- }

3.3.2 API网关安全与服务间通信安全

在微服务架构中,API网关除了负责路由请求外,还扮演着安全守门员的角色。

API网关安全

API网关可以集成OAuth 2.0服务,为所有微服务提供统一的认证和授权功能。在API网关层面进行安全控制,可以有效减少微服务内部的安全负担,同时提供集中式的安全策略配置。

服务间通信安全

服务间的通信安全同样重要。可以通过以下方式增强:

- 双向TLS(mTLS):在服务间通信时采用TLS协议,并要求双方都进行身份验证。

- 服务访问令牌:服务间调用时,附加服务访问令牌进行认证。

- 访问控制列表(ACLs):对服务间的调用进行细粒度的访问控制。

- API网关限流与熔断:在API网关层面,对异常流量进行限流和熔断,防止服务被恶意攻击或过载。

微服务架构的安全策略是一个复杂但不可忽视的话题,合理地运用上述技术和策略可以大幅提高微服务架构的整体安全性。

总结这一章节,我们了解了微服务架构中服务注册与发现、配置管理和安全策略的重要性及实践方法。在这一过程中,我们引入了Eureka和Consul作为服务注册与发现的实践工具,探讨了Spring Cloud Config配置中心的热更新和安全配置策略,以及OAuth 2.0和JWT在API安全中的应用。这些实践技能和工具的掌握对于构建稳定、安全的微服务架构至关重要。

4. 微服务架构的部署与运维

4.1 容器化技术与微服务部署

容器化技术是微服务架构的一个关键技术,它允许开发者将应用与依赖打包在隔离的环境中运行,确保应用在不同环境下的稳定性和一致性。容器化技术的代表是Docker,而Docker容器在微服务部署中扮演着至关重要的角色。

4.1.1 Docker容器与微服务部署

Docker通过容器技术将应用及其运行环境打包成一个轻量级、可移植的容器镜像,这个镜像可以被部署到任何支持Docker的环境中,大大简化了部署流程,并提高了应用的可移植性。

- # 示例:Dockerfile

- FROM node:14

- WORKDIR /app

- COPY . /app

- RUN npm install

- EXPOSE 3000

- CMD ["node", "server.js"]

在上述Dockerfile中,我们使用FROM指令指定了基础镜像,WORKDIR指令设置了工作目录,COPY指令复制了应用代码到容器内,RUN指令安装了依赖,EXPOSE指令声明了容器内的监听端口,最后CMD指定了容器启动时要执行的命令。

使用Dockerfile构建镜像后,可以使用docker run命令来运行容器。

- docker build -t my-node-app .

- docker run -p 3000:3000 my-node-app

这里,docker build命令根据Dockerfile构建镜像,docker run命令则是运行容器并将宿主机的3000端口映射到容器的3000端口。

容器化技术提高了部署的效率和一致性,但是随着容器数量的增长,单个主机已经无法满足需求。这时,容器编排工具如Kubernetes成为了解决方案。

4.1.2 Kubernetes在微服务中的应用

Kubernetes(简称K8s)是一个开源的容器编排平台,用于自动化部署、扩展和管理容器化应用。Kubernetes通过定义一套完整的资源对象,如Pods、Services、Deployments等,来管理容器的生命周期和它们的运行环境。

这个Deployment定义了我们希望部署的副本数量为3,并指定了容器镜像是my-node-app:latest。使用kubectl apply -f deployment.yaml命令可以创建这个Deployment。

Kubernetes的引入极大地简化了微服务的部署和运维工作,它提供了自愈、自动扩展、负载均衡和服务发现等功能。

4.2 微服务监控与日志管理

随着微服务架构的广泛应用,如何有效地监控服务的运行状态和管理日志成为了运维工作的重点。监控工具可以帮助开发者快速定位问题,而日志管理则是理解和调试复杂系统的关键。

4.2.1 Prometheus与Grafana的监控方案

Prometheus是一个开源的监控和警报工具包,它通过抓取目标服务的HTTP端点来收集数据。这些数据被称为度量(Metrics),Prometheus用一种基于时间序列的数据模型来存储和处理它们。

- # 示例:Prometheus scrape配置

- scrape_configs:

- - job_name: 'prometheus'

- static_configs:

- - targets: ['localhost:9090']

上述配置将配置Prometheus抓取本地服务localhost:9090的指标数据。通过这种方式,我们可以收集来自各种微服务的监控数据。

Grafana是一个开源的度量分析和可视化工具,它可以和Prometheus一起使用来展示监控数据。Grafana支持多种数据源,并提供了丰富的图表和仪表板功能。

- # 示例:PromQL查询语言

- rate(http_requests_total[5m])

上述PromQL查询语句表示计算过去5分钟内HTTP请求的速率。

监控方案不仅包括数据的采集和展示,还需要考虑如何设置警报和如何响应这些警报。

4.2.2 ELK与分布式日志收集

ELK是Elasticsearch、Logstash和Kibana的组合,它们共同构成了一个强大的日志管理平台。Elasticsearch负责存储和检索日志数据,Logstash用于收集和处理日志,而Kibana则提供了日志的可视化。

在此配置中,Logstash被配置为读取/var/log/my-node-app.log文件,解析JSON格式的日志数据,并将处理后的日志发送到本地的Elasticsearch实例。

ELK栈能够帮助开发者收集微服务的日志信息,进行存储、搜索和可视化分析,从而及时发现并解决问题。

4.3 微服务的故障处理与弹性设计

在微服务架构中,服务可能会因为各种原因频繁故障。因此,设计能够自动响应故障、自愈的系统变得至关重要。这也是实现高可用性和弹性的基础。

4.3.1 熔断器模式与负载均衡

熔断器模式是一种用于处理分布式系统中故障传播的模式。它类似于家用电路中的断路器,在检测到一定数量的故障后,会触发“熔断”状态,此时后续的调用会快速失败而不是继续尝试连接故障服务。

- // 示例:Spring Cloud Hystrix熔断器实现

- @EnableCircuitBreaker

- @RestController

- public class FallBackController {

- @GetMapping("/fallback")

- @HystrixCommand(fallbackMethod = "fallbackMethod")

- public String fallbackMethod() {

- return "Fallback Method";

- }

- }

在上述代码中,通过@EnableCircuitBreaker注解启用了Hystrix熔断器,并定义了fallbackMethod作为服务失败时的回退方法。

负载均衡机制帮助在多个实例之间分散请求流量。这样,即使某个实例发生故障,请求也可以被路由到健康的实例,确保服务的高可用性。

4.3.2 自动扩展与弹性计算策略

自动扩展是微服务架构中用来提高系统弹性的策略。它可以基于CPU使用率、内存使用情况、请求队列长度等指标来动态增加或减少服务实例。

弹性计算策略包括垂直扩展和水平扩展。垂直扩展是指增加单个实例的资源(如CPU、内存),而水平扩展则是通过增加实例数量来扩展服务。

在Kubernetes中,可以使用HPA(Horizontal Pod Autoscaler)来实现自动扩展。

- # 示例:HPA配置

- apiVersion: autoscaling/v1

- kind: HorizontalPodAutoscaler

- metadata:

- name: my-node-app-scaler

- spec:

- scaleTargetRef:

- apiVersion: apps/v1

- kind: Deployment

- name: my-node-deployment

- minReplicas: 2

- maxReplicas: 10

- targetCPUUtilizationPercentage: 50

在此HPA配置中,定义了一个自动扩展规则,当CPU使用率超过50%时, Deployment中的Pod数量会自动扩展到2到10个实例之间。

通过这样的弹性设计,系统可以更加灵活地应对流量波动,保证应用的稳定性和性能。

通过本章节的介绍,我们了解了在微服务架构中部署和运维的重要方面,包括容器化技术、监控与日志管理,以及故障处理与弹性设计。容器化技术通过简化部署流程和增强运行环境的稳定性,极大提升了应用的可移植性和部署的效率。监控和日志管理方案,如Prometheus和Grafana、ELK,为开发和运维团队提供了强大的数据支持,使得跟踪系统性能和故障排查变得更加便捷。而弹性设计和故障处理策略确保了微服务架构能够适应复杂多变的运行环境,提供了自愈和自动扩展的能力,以应对不同场景下的运行挑战。这些方法和工具共同保障了微服务架构的稳定性、可靠性和高效性。

5. 微服务架构的案例分析与未来趋势

5.1 微服务架构案例研究

5.1.1 从传统架构向微服务转型的挑战

转型至微服务架构是一个复杂的工程,许多企业在这个过程中遇到了不少的挑战。传统架构通常采用单体应用,它拥有紧密耦合的组件,当业务需求变化时,整个系统往往都需要重构。而微服务架构主张细粒度的服务划分,服务之间通过定义良好的API进行通信。

企业在进行架构转型时,面临的挑战包括但不限于:

- 技术挑战:如何对现有的单体应用进行拆分,同时保证服务的高内聚低耦合。

- 数据挑战:拆分后,如何管理分布式数据库,保证数据的一致性。

- 组织挑战:团队文化和组织结构可能需要调整,以适应微服务的自治性和跨功能团队的需求。

- 测试挑战:微服务架构中,服务的数量增加,测试变得更加复杂。

5.1.2 成功转型微服务的企业案例

尽管存在挑战,不少公司成功转型,并从微服务架构中获得了诸多益处。例如,Netflix 就是一个典型的成功案例。Netflix 将其庞大的单体应用成功地拆分成几百个微服务,实现了高度的模块化和灵活性,能够快速迭代并提供个性化服务。通过拆分,Netflix 不仅提升了服务的可用性,还加强了系统的可维护性。

另一个例子是Amazon,它从一家在线书店发展成为一个提供多云服务的巨头。Amazon通过微服务架构显著提升了它的部署频率和创新速度,微服务的独立性和灵活性允许团队快速对市场变化做出响应。

5.2 微服务的挑战与风险

5.2.1 微服务架构的技术债务

在微服务架构中,随着服务数量的增加,技术债务也逐渐累积。技术债务指的是由于为了快速开发而在短期内做出的权宜之计,这些决定在长期内需要投入更多的精力来解决。

在微服务架构中,技术债务可能体现为:

- 未优化的服务间通信:服务数量增多后,通信效率下降,维护成本增加。

- 代码重复:如果团队没有遵循DRY(Don’t Repeat Yourself)原则,可能会出现重复代码。

- 基础设施管理:每个微服务都可能需要其独立的数据库、服务器和其他资源,增加了管理复杂性。

5.2.2 安全、运维与管理的挑战

微服务架构带来了许多运维和管理上的挑战。由于微服务的分布式特性,服务的监控、日志记录和故障恢复变得更加复杂。此外,确保每个服务的安全性也是管理层需要重点关注的问题。

具体的挑战包括:

- 分布式监控与日志:收集和分析分布式环境中的数据需要更复杂的工具和策略。

- 服务治理与版本管理:随着服务数量的增加,治理工作变得日益复杂,确保服务之间的兼容性和一致性也更加困难。

- 安全威胁:每个微服务都可能成为攻击者的入口点,因此需要更加细致的安全措施。

5.3 微服务的未来发展趋势

5.3.1 Serverless架构与微服务的结合

Serverless 架构是云计算领域的下一个前沿。它允许开发者编写和部署代码,而无需管理服务器。Serverless 架构与微服务结合,可以进一步提升效率,减少运维的负担。

这种结合的优势包括:

- 按需扩展:服务可以根据实际需求自动伸缩,节约资源。

- 成本效益:开发者只为实际执行的代码付费,无需支付空闲资源的费用。

- 开发效率:开发者可以更加专注于业务逻辑,无需担心底层基础设施。

5.3.2 云原生技术与微服务生态系统

云原生技术为微服务的发展提供了新的动力。云原生应用旨在充分利用云计算的优势,包括容器化、编排、自动化和微服务架构等。

云原生与微服务的结合带来的趋势包括:

- 容器编排:像 Kubernetes 这样的容器编排工具能够提升微服务的部署效率和可靠性。

- 持续集成和持续部署(CI/CD):自动化测试和部署流程,提高微服务的发布频率和质量。

- 服务网格:借助像 Istio 这样的服务网格,可以实现服务间的透明通信管理和安全策略。

微服务架构的发展是IT行业不断进步的体现,每一次技术的革新都带来了新的挑战和机遇。未来,随着技术的进一步成熟和企业的深入实践,微服务架构将更加完善和强大。