【Public Key认证】:SecureCRT安全特性的深入解析与应用

发布时间: 2024-12-15 00:07:39 阅读量: 4 订阅数: 13

SecureCRT使用public-key登录CentOS7_202005192257.docx

参考资源链接:[SecureCRT快捷操作与常用命令指南](https://wenku.csdn.net/doc/648585325753293249fd4e64?spm=1055.2635.3001.10343)

# 1. Public Key认证机制概述

## 1.1 认证的重要性

在数字世界中,数据安全和隐私保护是至关重要的。Public Key认证机制是保证网络通信安全的核心技术之一。它通过非对称加密算法,利用一对密钥(公钥和私钥)来验证用户身份和保护数据传输的安全性。

## 1.2 Public Key认证的原理简述

Public Key认证依赖于公钥和私钥的数学关系。公钥可以公开共享,用于加密数据或验证数字签名;私钥则必须保密,用于解密数据或生成数字签名。用户通过持有私钥,可以证明其身份。

## 1.3 认证机制的应用场景

Public Key认证机制广泛应用于各种场景,包括但不限于SSH(Secure Shell)连接、电子邮件加密、数字签名和区块链技术。这种认证方法不仅提高了安全性,也极大地简化了密钥管理过程。

# 2. Public Key认证的理论基础

### 2.1 密码学中的认证技术

#### 2.1.1 认证技术的基本原理

认证技术在网络安全中扮演着至关重要的角色,其主要目的是验证参与者身份的真实性。在密码学中,认证技术的基本原理是利用数学上的复杂问题,确保信息的完整性和保密性。通过密码算法,如散列函数和加密算法,可以实现数据的不可否认性和防篡改性。

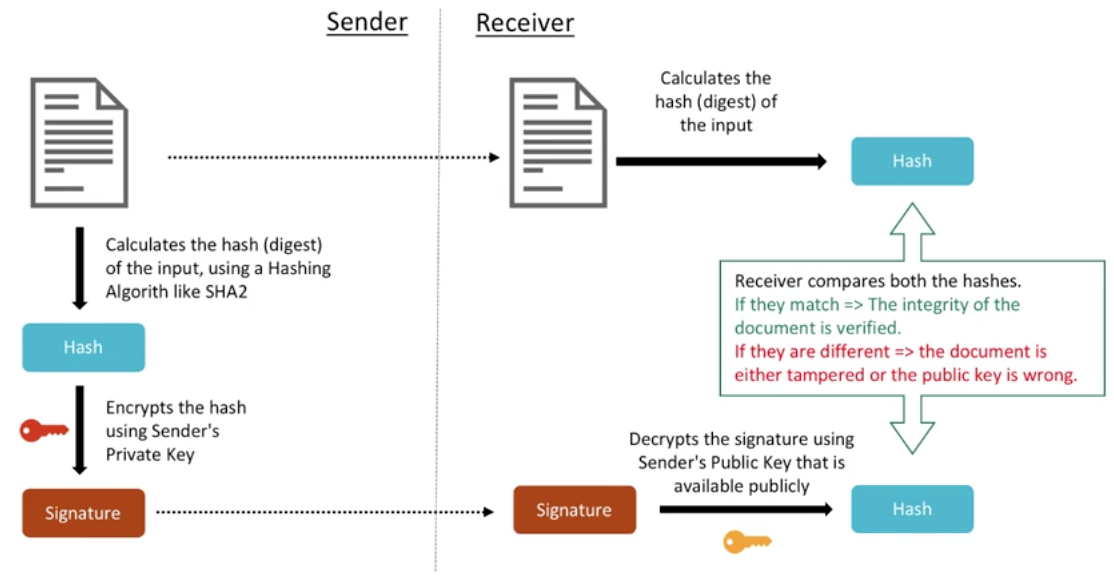

- **散列函数**:一种单向加密技术,用于验证数据的完整性。散列函数将任意长度的数据转换为固定长度的散列值,且原始数据稍有变动都会导致散列值巨大变化,从而确保数据未被篡改。

- **数字签名**:是另一种使用公钥加密技术实现的身份验证方法。发送者使用自己的私钥对消息进行签名,接收者则可以使用发送者的公钥验证签名,确保消息确实是由发送者发出且未被篡改。

#### 2.1.2 对称密钥与非对称密钥的区别

在对称密钥加密中,发送方和接收方使用同一把密钥进行加密和解密操作。虽然这种方式计算效率高,但在密钥分发和管理方面存在较大挑战,特别是在大规模系统中,密钥管理的复杂度会大幅上升。

非对称密钥加密,即公钥加密技术,包含一对密钥:公钥和私钥。公钥用于加密数据,而私钥则用于解密。这种机制解决了密钥分发问题,因为公钥可以公开,而私钥保持私密。在实际应用中,非对称加密常用于身份认证和密钥交换。

### 2.2 Public Key基础设施(PKI)

#### 2.2.1 PKI的核心组件

Public Key基础设施(PKI)是一种安全框架,用于管理数字证书和公钥加密相关的密钥。其核心组件包括:

- **证书颁发机构(CA)**:负责签发和管理数字证书,验证用户身份,并负责证书的吊销。

- **注册机构(RA)**:帮助CA接收用户的注册请求,并验证用户的身份。

- **数字证书**:包含用户的公钥及身份信息,由CA签名。

- **证书吊销列表(CRL)**:列出了被吊销且不再可信的证书。

#### 2.2.2 证书的生成与吊销过程

数字证书的生成包括以下步骤:

1. 用户向RA提交证书请求,同时提交身份信息。

2. RA验证用户身份并生成证书签名请求(CSR)。

3. RA将CSR发送给CA。

4. CA签发证书,并将其返回给RA。

5. RA将证书交付给用户。

当证书不再有效时,CA会生成证书吊销列表(CRL),并定期发布。用户在验证证书时必须检查CRL,确保证书尚未被吊销。

### 2.3 Public Key认证的工作流程

#### 2.3.1 密钥对的生成和分发

生成密钥对是Public Key认证的首要步骤:

1. **生成密钥对**:用户使用密钥生成工具生成一对密钥(一个公钥和一个私钥)。例如,在OpenSSL中可以使用以下命令生成RSA密钥对:

```bash

openssl genpkey -algorithm RSA -out private_key.pem -pkeyopt rsa_keygen_bits:2048

```

该命令生成一个2048位长度的RSA密钥对,并将私钥保存在`private_key.pem`文件中。

2. **分发公钥**:用户需要将公钥分发给需要与之通信的各方。通常,公钥会被上传到证书颁发机构(CA),由CA对公钥进行签名,形成数字证书。

#### 2.3.2 认证过程的详细步骤

Public Key认证过程涉及多个步骤:

1. **发送方准备消息**:发送方首先生成一个随机数作为会话密钥,并使用接收方的公钥对会话密钥进行加密。

2. **发送加密的消息**:发送方将加密的会话密钥和自己的数字证书发送给接收方。

3. **验证发送方的身份**:接收方使用发送方的公钥(从证书中提取)来验证发送方的身份。

4. **解密会话密钥**:一旦验证通过,接收方将使用自己的私钥对会话密钥进行解密。

5. **后续通信**:双方使用该会话密钥进行后续的加密通信。

这个过程通过非对称密钥技术确保了通信双方的身份认证和加密通信的安全性。

# 3. SecureCRT中的Public Key认证

## 3.1 SecureCRT中的认证设置

### 3.1.1 配置Public Key认证步骤

在使用SecureCRT这款远程连接工具时,配置Public Key认证是一种保障网络安全的有效方式。接下来,我们将详细介绍配置Public Key认证的步骤,确保读者能够一步步完成设置。

1. **生成密钥对**:首先,需要在本地生成一对密钥。这通常通过密钥管理工具来完成。例如,可以使用PuTTYgen生成一对SSH-2格式的RSA密钥。生成密钥对时,你可以指定密钥长度(如2048位)和一个可选的密码短语(passphrase)来增加额外的安全层。

2. **密钥导入SecureCRT**:生成密钥对后,需要将公钥导入到SecureCRT中。在SecureCRT的配置中找到相应的SSH2设置,添加你的公钥。这一步骤将确保SecureCRT在尝试连接时能够使用正确的公钥进行认证。

3. **配置服务器端**:确保远程服务器已经设置好以接受Public Key认证。这通常意味着服务器的SSH配置文件(如`sshd_config`)需要允许使用Public Key认证,并且服务器上需要有对应的用户账户和密钥文件。

4. **测试连接**:配置完成后,尝试从SecureCRT发起连接到服务器。此时,服务器应当通过公钥验证来识别SecureCRT的客户端身份。

5. **错误排查**:如果连接失败,请检查服务器的认证日志来确认Public Key认证是否被正确接受,以及密钥是否匹配。确保使用的是正确的密钥和端口号,并且网络连接正常。

6. **优化认证流程**:一旦Public Key认证成功,可以考虑使用密钥代理(如SSH Agent)来缓存密码短语,减少每次连接时重复输入密码短语的需要。

### 3.1.2 支持的密钥类型和格式

SecureCRT支持多种类型的密钥,这些密钥通常是SSH(Secure Shell)使用的格式,包括但不限于以下几种:

- **RSA密钥**:目前广泛使用的密钥类型之一,通常具有2048位或更高位数的密钥长度。

- **DSA密钥**:较早版本的SSH所采用的一种密钥类型,现在一般不推

0

0