防止***标签助手滥用:安全机制与防止常见问题的技巧

发布时间: 2024-10-22 15:06:42 阅读量: 39 订阅数: 24

简单的基于 Kotlin 和 JavaFX 实现的推箱子小游戏示例代码

# 1. 防止***标签助手滥用的安全机制概述

在当今数字时代,技术的便捷性和创新性为我们的生活和工作带来了极大的便利。然而,随之而来的安全威胁也不容忽视。本章将概述防止***标签助手滥用的安全机制,为理解后续章节中的安全策略和实践技巧奠定基础。

为了有效防止***标签助手的滥用,首先需要建立一套综合性的安全策略。这包括了解和识别滥用行为的类型和后果,如安全漏洞的利用、数据泄露及隐私侵犯以及系统损害和资源的滥用。对于这些潜在风险,IT行业采取了多种防御措施,例如部署防火墙和入侵检测系统、实施加密和身份验证机制,以及通过行为分析和异常检测来发现并响应可疑行为。

每一种安全机制都有其特定的应用场景和优势,但同时也存在局限性。例如,虽然防火墙可以在一定程度上阻止未经授权的访问,但如果配置不当,它也可能成为网络攻击的突破口。因此,在设计和实施安全机制时,需要综合考虑不同因素,确保从多维度构筑起强大的安全防护网。在下一章中,我们将深入探讨***标签助手滥用的潜在风险,为读者提供更清晰的风险画像。

# 2. 理解***标签助手的潜在风险

### ***标签助手滥用的类型和后果

#### 安全漏洞利用

在Web开发中,***标签助手被广泛用于简化开发过程,但同时也可能引入安全漏洞。例如,不当使用动态生成的内容可能导致跨站脚本攻击(XSS),其中攻击者通过注入恶意脚本到用户浏览器中来获取敏感信息或控制用户的会话。此外,不当的配置可能导致敏感信息泄露,例如,如果某个***标签助手被用于构建数据库查询,而没有适当的参数化或转义,可能会引起SQL注入漏洞。

#### 数据泄露与隐私侵犯

***标签助手可能会无意中暴露应用中的数据和配置信息。开发者在未对敏感数据进行加密的情况下使用标签助手,可能会导致未授权的第三方访问这些数据。例如,API密钥、数据库连接字符串或其他认证凭证被无意中写入到客户端代码中,这都可能被逆向工程或通过源代码审查等方式发现。

#### 系统损害和资源滥用

使用***标签助手不当可能让系统更容易受到拒绝服务攻击(DoS)或分布式拒绝服务攻击(DDoS)。比如,一个设计不良的组件可能会在面对大量请求时消耗过多的系统资源,例如CPU和内存,导致系统无法正常处理合法用户的请求。进一步地,如果该组件暴露在互联网上,攻击者可以利用这一弱点发起攻击。

### 常见的安全防御机制分析

#### 防火墙和入侵检测系统

防火墙和入侵检测系统(IDS)是防止***标签助手滥用的重要手段。防火墙通过设置规则来限制网络流量,只允许符合特定条件的数据包进入网络。IDS则用于监控网络或系统的异常活动,并在检测到潜在的攻击行为时发出警报。为了更有效地防止***标签助手滥用,IDS通常会结合使用基于签名的检测方法和异常检测技术。

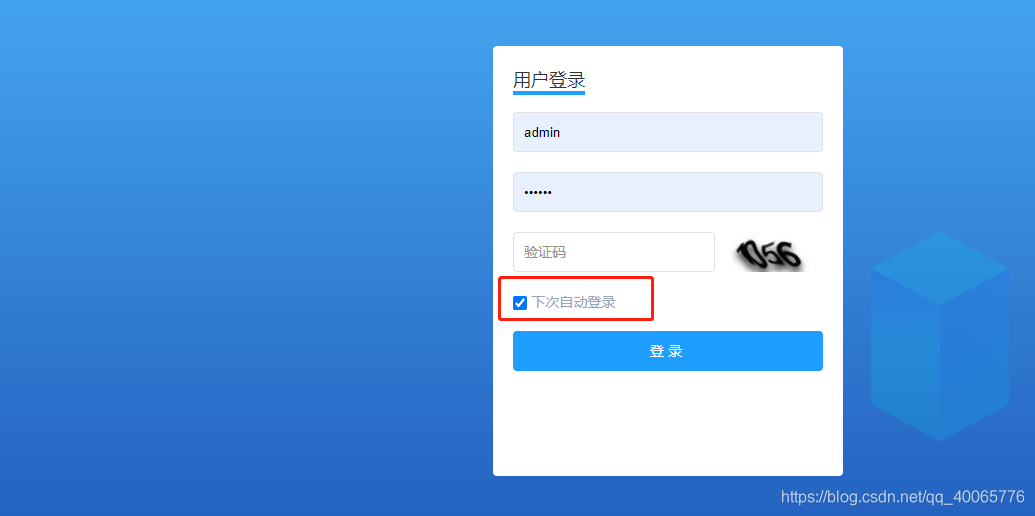

#### 加密与身份验证机制

加密技术和身份验证机制是保护数据的重要手段。例如,使用HTTPS协议可以确保通过网络传输的数据加密,从而防止中间人攻击。在应用中实现强身份验证机制(如多因素认证)能够增加未授权访问的难度。***标签助手在使用时,应确保在传输层和应用层都实施了这些安全措施。

#### 行为分析与异常检测

行为分析和异常检测能够帮助识别***标签助手的异常使用模式。通过监控应用的正常行为,可以建立基线模型,之后当发生偏离该模型的行为时,系统可以触发警报。例如,如果某个***标签助手用于处理大量的请求,而突然出现了一个不寻常的请求峰值,系统可以识别出这种异常行为,并进行干预以防止滥用。

```mermaid

graph TD;

A[***标签助手的使用] -->|安全防御措施| B[防火墙和IDS]

A -->|加密与身份验证| C[数据保护]

A -->|行为分析与异常检测| D[监控与警报]

B --> E[识别安全漏洞利用]

C --> F[防止数据泄露与隐私侵犯]

D --> G[防止系统损害和资源滥用]

```

在上述的Mermaid流程图中,展示了如何通过实施不同的安全防御措施来降低***标签助手滥用的风险。每种防御措施都针对特定的滥用类型,从而提供全面的安全防护。

```python

# 代码块示例,展示如何在Python应用中实现基本的身份验证机制

from flask import Flask, request, redirect, url_for, session

app = Flask(__name__)

app.secret_key = 'your_secret_key' # 设置一个安全密钥以保护会话数据

@app.route('/')

def index():

if 'username' in session:

```

0

0