【角色管理】

发布时间: 2024-12-26 02:53:16 阅读量: 15 订阅数: 11

# 摘要

角色管理是信息安全领域中的一项关键实践,涉及用户身份的定义、权限的分配和管理。本文对角色管理的概念和重要性进行了阐述,并介绍了其理论基础,包括RBAC和ABAC模型。文章进一步探讨了角色管理在实际应用中的场景,如企业内部和公共服务管理,并分析了实施过程中遇到的问题和解决方案。接着,文章详细介绍了角色管理系统开发的全过程,从功能设计、需求分析、系统设计实现到测试和优化。最后,本文展望了角色管理的未来发展趋势,讨论了它所面临的挑战和机遇,并通过案例分析总结了成功和失败的经验教训。

# 关键字

角色管理;权限控制;RBAC模型;ABAC模型;系统开发;信息安全;案例分析

参考资源链接:[SIMATIC WinCC用户管理实战:设置与权限分配](https://wenku.csdn.net/doc/5edfvvwak3?spm=1055.2635.3001.10343)

# 1. 角色管理概念和重要性

角色管理是信息安全和企业资源管理中不可或缺的一环,尤其在大型组织中,角色管理能够提高工作效率,确保资源合理分配,并强化安全性。了解角色管理的概念对于IT行业从业者来说至关重要,它帮助我们更好地理解权限分配、职责界定以及合规性遵循等方面的问题。

## 1.1 角色管理的定义和目的

角色管理定义了用户在系统中的职能、职责和权限。它通过定义不同的角色来分配不同的职责和权限,以满足组织内部的管理需求。角色的创建使得权限的分配更具有逻辑性,可以清晰地追踪权限的使用情况,同时便于后续的审计和维护。

## 1.2 角色管理在企业中的重要性

在企业中,角色管理的重要性体现在几个方面:首先,它简化了权限分配和管理流程,提高了运维效率;其次,通过清晰的职责划分,可以加强内部控制,降低安全风险;最后,角色管理还支持合规性要求,帮助组织满足不同行业和监管机构的安全标准。

# 2. 角色管理理论基础

## 2.1 角色管理的定义和目标

### 2.1.1 角色管理的基本定义

角色管理是信息系统中一个核心概念,它涉及到在组织内部定义个体的职责和权限,从而确保每个用户在系统中能有效执行其工作职责,同时限制其访问未授权的信息。角色管理一般涉及创建角色、分配权限、以及管理角色与用户之间的关系。

角色是由一系列职责、权限和任务组成的抽象概念。它可以代表一个工作职位(如财务经理、技术支持工程师等),也可以代表一组共同执行的操作(如报告生成、数据备份等)。通过角色管理,管理员可以将这些角色分配给系统中的用户,使他们能够根据其角色所赋予的权限来执行特定的操作。

### 2.1.2 角色管理的目标和作用

角色管理的终极目标是实现最小权限原则,即用户仅拥有完成其职责所必需的权限。这样可以减少权限滥用的风险,提高系统的安全性。同时,通过角色管理,企业能够更高效地对内部用户权限进行控制和管理,保证数据的保密性、完整性和可用性。

角色管理的作用体现在多个方面:

1. **提高效率**:通过角色的批量分配和管理,大大降低了权限设置的工作量,提升了管理效率。

2. **确保一致性**:角色定义了一组标准化的权限集,确保用户权限的一致性。

3. **促进合规**:角色管理便于遵循法律和行业规定,如实现基于角色的访问控制(RBAC),满足各种合规性要求。

## 2.2 角色管理的理论模型

### 2.2.1 RBAC模型

角色基于访问控制(Role-Based Access Control,RBAC)模型是一种在信息安全领域广泛使用的技术,它以角色为核心构建访问控制策略。RBAC模型的基础是将用户和权限分离,并通过角色作为中介来关联用户和权限。

RBAC模型的主要特点包括:

- **角色和权限的关联**:角色与权限是多对多的关系,一个角色可以拥有多个权限,而一个权限也可以被多个角色所拥有。

- **用户和角色的关联**:用户与角色同样是多对多的关系,一个用户可以拥有多个角色,而一个角色也可以被多个用户所拥有。

RBAC通常有三种基本模型:

- **RBAC0**:基础模型,提供了角色和权限的基本关系。

- **RBAC1**:引入角色层级的概念,即角色间可以存在继承关系,高级角色可以继承低级角色的权限。

- **RBAC2**:添加角色限制条件,例如互斥角色,即某些角色不能同时被同一用户拥有。

### 2.2.2 ABAC模型

属性基于访问控制(Attribute-Based Access Control,ABAC)模型是一种更为灵活和强大的角色管理模型。ABAC 不仅仅以角色作为权限控制的单元,还可以考虑用户、资源、环境等更多属性。

ABAC 的优势在于它能够根据动态属性进行复杂的访问控制决策,使得权限管理更加精细和灵活。该模型主要由以下四个要素构成:

- **主体(Subject)**:请求系统资源访问的实体,通常是用户。

- **资源(Resource)**:被访问的对象,如文件、设备等。

- **环境(Environment)**:执行操作时所处的环境状态,如时间、地点等。

- **操作(Action)**:主体希望对资源执行的操作。

ABAC 模型的核心在于定义了一个策略引擎,该引擎可以根据上述属性动态计算出主体对资源是否有访问权限。ABAC 也支持 RBAC 作为其特例存在。

## 2.3 角色管理和权限控制

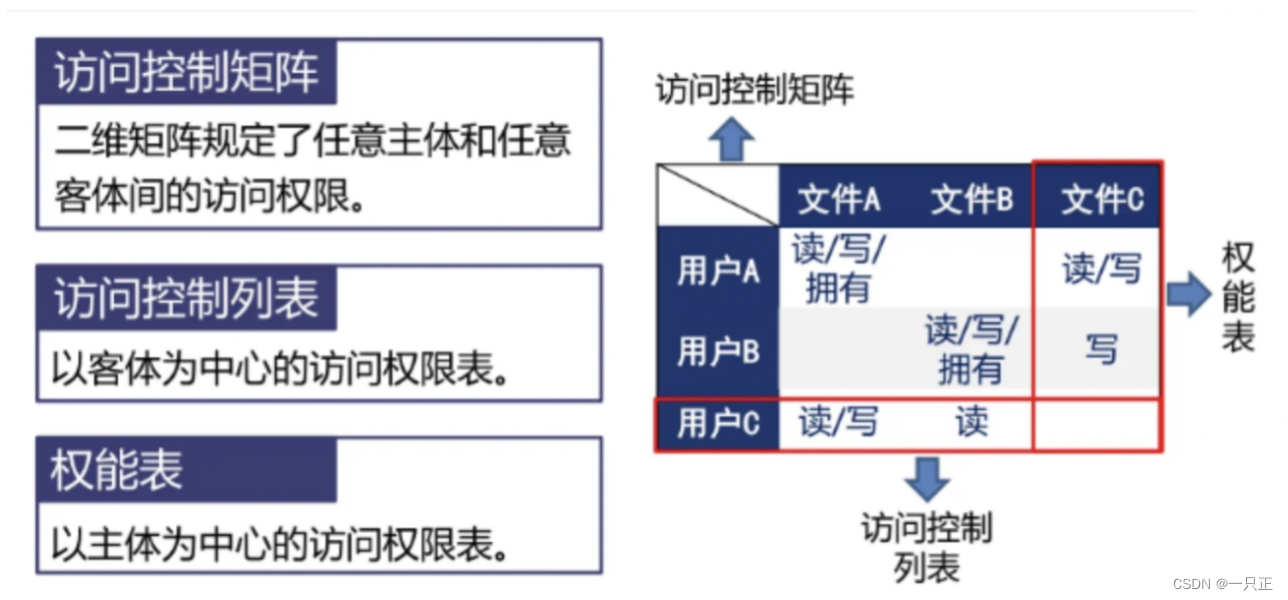

### 2.3.1 权限控制的基本概念

权限控制是指确定用户或系统可以做什么的过程。在IT系统中,权限控制通常包括对数据的读取、写入、修改和删除等操作的控制。权限控制策略保证了数据的保密性、完整性和可用性。

权限控制通常遵循最小权限原则,即每个用户只能获得完成其工作所必需的最小权限集。权限的粒度可以非常细,例如,一个用户可能只能读取某个数据库表中的特定字段。

### 2.3.2 角色管理在权限控制中的应用

在角色管理中,权限通常以角色的形式被分配和管理。一个角色通常与一组特定的权限相关联。通过将角色分配给用户,管理员可以为用户赋予执行其职责所需的权限集。

角色管理在权限控制中的应用主要体现在以下方面:

- **简化权限分配**:管理员不需要单独为每个用户分配权限,而是将一组权限分配给角色,再将角色分配给用户,大大简化了权限管理流程。

- **动态权限调整**:在用户的职责发生变化时,管理员只需调整角色中的权限,而无需对所有用户的权限进行重新设置。

- **角色继承和限制**:通过角色继承,管理员可以将权限以层级结构组织起来。同时,通过角色间的互斥限制,可以避免权限的冲突。

通过角色管理,企业能够灵活地适应组织结构和业务流程的变化,同时确保了系统的安全性和管理的高效性。

# 3. 角色管理实践应用

角色管理不仅是一个理论概念,它在实际应用中扮演着至关重要的角色。本章节我们将深入探讨角色管理在不同场景下的应用,包括企业内部和公共服务领域的角色管理,并解析在实践操作中如何进行角色的创建、分配、修改和删除。此外,我们还将分析角色管理中常见的问题及其解决方案。

## 3.1 角色管理的实际应用场景

角色管理在多个实际应用场景中发挥了不可替代的作用,尤其在企业内部和公共服务领域中。

### 3.1.1 企业内部的角色管理

在企业内部,角色管理被用来定义

0

0