【网络传输质效提升】:CRC32如何成为数据传输优化的关键

摘要

本文对CRC32算法进行了全面的介绍和分析,从基本原理到在数据完整性验证中的应用,再到其在网络传输性能中的影响,以及与现代网络传输技术的融合。重点探讨了CRC32在以太网、IP、TCP和UDP等协议中的具体实现,以及其在数据损坏定位和修复中的作用。此外,本文还分析了CRC32对网络传输性能的影响,并提出了提升CRC32性能的策略。最后,本文着眼于CRC32在实际项目中的应用和优化,提供了一系列实战案例和编程实践的建议。通过本文,读者可以对CRC32算法有一个深入的理解,并学会如何在现代网络技术中有效地应用和优化CRC32。

关键字

CRC32算法;数据完整性;网络传输;性能优化;数据校验;协议栈

参考资源链接:crc32校验原理文档

1. CRC32算法简介与工作原理

简介

循环冗余校验(CRC)是一种广泛用于检测数据传输或存储错误的校验码。CRC32是其一个常见的变体,使用32位的校验和,通过高速算法实现高效的数据完整性检查。它在文件传输、网络通信、数据存储等领域有着重要的应用。

工作原理

CRC32通过对数据块进行数学运算生成一个固定位数的校验值。这个校验值是通过将数据视为一个大的二进制数,然后用一个多项式(称为生成多项式)去除这个大数,余数即为CRC值。任何微小的数据变动,都会导致CRC32值发生很大变化,这使得它能有效检测数据错误。

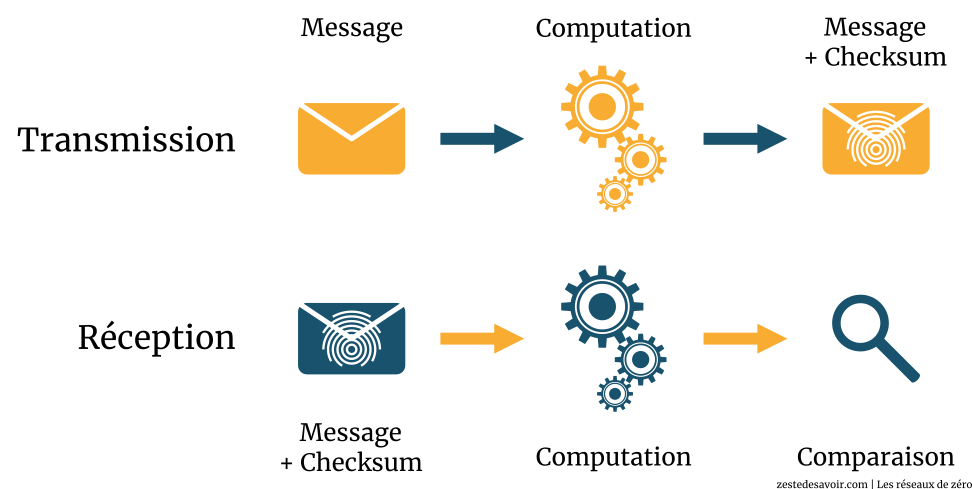

在实际应用中,例如在网络通信中,发送方计算出数据的CRC32校验值,并将这个校验值附加到数据块一起发送。接收方收到数据后,重新计算接收到数据的CRC32值,若与发送方提供的不符,则表明数据在传输过程中可能发生了错误。

2. CRC32在数据完整性验证中的应用

数据完整性是网络传输和数据存储过程中的一个关键问题。为了确保数据在传输或存储过程中没有被篡改、损坏或丢失,需要使用一系列的校验和算法来验证数据的完整性。CRC32作为一种广泛使用的循环冗余校验算法,在数据完整性验证中扮演着重要的角色。本章将深入探讨CRC32在数据完整性验证中的应用,分析其工作流程以及在不同传输协议中的实现,并通过案例分析来展示其如何帮助定位和修复数据损坏问题。

2.1 CRC32算法的数据校验流程

2.1.1 概述数据校验的重要性和原理

数据校验是确保数据在传输或存储过程中保持正确无误的一种机制。在现代信息处理系统中,数据损坏可能由各种原因引起,比如硬件故障、软件错误、网络干扰等。数据损坏不仅会造成信息失真,而且可能引发更严重的系统故障和安全问题。因此,数据校验对于保障数据传输和存储的可靠性至关重要。

数据校验的原理基于校验码或校验值的生成与验证。发送方根据数据内容生成一个校验值,并将其附在数据包中一起发送给接收方。接收方收到数据后,独立生成同样的校验值并与接收到的进行比对。如果一致,则数据被视为完整且未被篡改;如果不一致,则意味着数据可能在传输或处理过程中遭到了损坏。

2.1.2 CRC32校验过程详解

CRC32算法是基于循环冗余校验方法,利用多项式除法计算出数据的32位校验值。该算法具有较强的错误检测能力,对于随机错误的检测尤为有效。CRC32的校验过程可以分为以下几个步骤:

-

初始化:首先将CRC寄存器初始化为全1的值,这通常用32位的0xFFFFFFFF表示。

-

处理数据块:将数据块按照字节为单位进行处理。对于每一个字节:

- 将数据块中当前字节的值左移CRC寄存器的位数(这里是32位),以便寄存器的低位与当前字节的最高位对齐。

- 将结果与生成多项式进行异或运算。如果最高位是1,则移位后的数据与生成多项式异或;如果是0,则直接进入下一步。

- 将结果放入CRC寄存器中。

-

处理剩余位:当数据块中的所有字节都处理完毕后,如果CRC寄存器中还有非零值,则继续使用生成多项式进行异或运算,直到寄存器中的值变为零或者达到了预期的位数(对于CRC32通常是32位)。

-

最终结果:将最终的CRC寄存器值取反,就得到了最终的CRC32校验值。

CRC32算法之所以在数据完整性校验中被广泛采用,是因为它具有较高的错误检测率并且处理速度快。但是,它并不是没有缺陷,对于某些特定的错误模式,比如两个错误字节相距较近时,其检测能力会下降。因此,在一些极端情况下,还需要结合其他类型的校验算法来进一步保障数据的完整性。

2.2 CRC32在不同传输协议中的实现

2.2.1 以太网和IP协议中的CRC32应用

以太网是目前应用最广泛的局域网技术,而IP协议则是互联网中最基础的协议。在这些网络协议中,CRC32被广泛用于侦错。以太网帧和IP数据包在物理层和网络层传递时,使用CRC32进行帧检查序列(Frame Check Sequence, FCS)的生成和验证。

在以太网中,CRC32算法用于计算帧的FCS值并将其添加到帧尾部。接收方在收到数据帧后,会重新计算整个帧(除了FCS部分)的CRC32值,并与接收到的FCS值进行比较。如果两者不匹配,则表明数据在传输过程中出现了错误,接收方会丢弃该帧。

在IP协议中,虽然IP头的校验和(Checksum)使用的是较简单的16位校验和算法,但是CRC32在其他一些网络协议的实现中仍然扮演着重要角色,比如在网络文件系统NFS中,数据块的传输会使用CRC32来确保数据的完整性。

2.2.2 TCP和UDP协议中CRC32的使用案例

传输控制协议(TCP)和用户数据报协议(UDP)是传输层的两个重要协议。在这些协议中,CRC32不是强制要求的标准校验方法,但某些具体应用层协议会利用CRC32来增强数据的完整性保证。

以文件传输协议(FTP)为例,它可以使用CRC32进行数据传输校验。在FTP中,发送方在传输文件前计算文件的CRC32值,并将其发送给接收方。接收方收到文件后,重新计算CRC32值并进行比对,以此来检测文件在传输过程中是否发生了错误。如果比对失败,则会请求发送方重新发送文件。

在网络直播或流媒体应用中,UDP经常被使用来传输音频和视频数据流。由于UDP本身不提供可靠性保证,开发者可能会使用CRC32算法来检测数据包在传输过程中的损坏情况,并进行必要的错误纠正处理。

2.3 CRC32与数据完整性案例分析

2.3.1 数据损坏的常见原因和后果

数据损坏可能由多种原因导致,包括但不限于:

- 硬件故障:存储设备的损坏、内存泄漏或网络硬件故障等都会直接导致数据损坏。

- 软件错误:软件中的bug或不当操作也可能造成数据损坏。

- 物理损伤:如硬盘受到物理冲击或不可预见的自然灾害也会导致数据损坏。

- 网络干扰:网络传输过程中的噪声或攻击可能导致数据包损坏。

数据损坏的后果是严重的。在最糟糕的情况下,它可能导致关键服务的中断,信息的永久丢失,以及在安全敏感的环境中可能遭受恶意攻击。

2.3.2 CRC32如何帮助定位和修复数据损坏问题

CRC32算法在数据损坏检测和定位方面发挥着重要作用。当数据损坏发生时,接收到的数据包中的CRC32值会与计算出的值不一致。由于CRC32的校验值是对整个数据包计算得出,即使数据损坏很微小,也可能引起CRC32值的巨大变化。因此,这种算法能有效地检测到数据损坏事件。

一旦检测到数据损坏,可以通过以下步骤尝试修复:

- 错误定位:首先需要确定损坏数据的位置,这可以通过比对CRC32值不匹配的位置来实现。

- 请求重传:根据定位到的损坏位置,请求数据源重新传输损坏的数据块。

- 数据替换:接收方用正确传输过来的数据替换损坏的部分,保证数据的一致性。

- 校验和验证:用CRC32重新校验修复后的数据,确保没有遗漏的错误。

通过这种方式,CRC32帮助我们不仅仅定位损坏的数据,还可以在一定程度上修复损坏的数据,从而保障数据的完整性和可靠性。然而,需要注意的是,当检测到损坏但无法重新传输数据时,如在某些单次传输场景中,CRC32无法修复数据,它只能起到检测作用。

3. CRC32对网络传输性能的影响

在数据传输过程中,确保数据的完整性和正确性是至关重要的。在众多的校验算法中,CRC32由于其校验速度较快和错误检测能力较强,被广泛应用在网络数据传输中。然而,任何算法的实施都会带来一定的性能开销,本章将深入探讨CRC32对网络传输性能的影响,以及如何通过策略优化提升其性能。

3.1 CRC32的性能开销分析

3.1.1 CRC32校验的计算成本

CRC32算法的计算成本主要体现在校验值的生成和验证过程中。每次数据传输时,发送方需计算数据包的CRC32值并附在数据包后,接收方则需要重新计算接收到的数据包的CRC32值,并与发送方附带的值进行比较,以确保数据