网络安全实战:西门子1500与S7-200 Smart通讯防护策略

发布时间: 2024-12-03 07:53:09 阅读量: 22 订阅数: 37

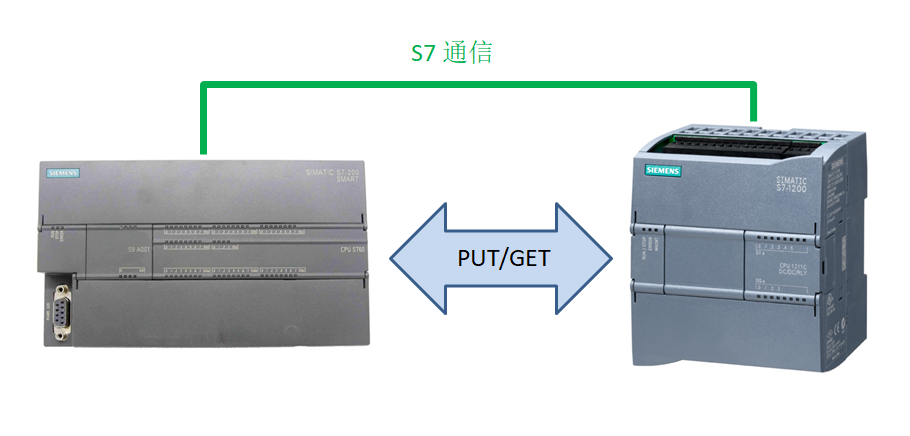

S7-300 400与S7-200 SMART PLC以太网通讯(S7协议)

参考资源链接:[西门子1500与多台s7-200smart以太网通讯](https://wenku.csdn.net/doc/6412b726be7fbd1778d49433?spm=1055.2635.3001.10343)

# 1. 西门子1500与S7-200 Smart通讯概述

在工业自动化领域,西门子PLC(可编程逻辑控制器)是广泛使用的控制系统之一。其中,西门子S7-1500系列和S7-200 Smart系列是市场上的主流产品。本章将对这两个系列之间的通讯进行概述,提供一个基础的了解框架。

## 1.1 通讯的基础与应用

在自动化系统中,不同PLC之间或者PLC与其他设备之间的通讯是必不可少的。通讯的基础是建立在协议之上的,而西门子S7-1500和S7-200 Smart通常使用的是PROFINET或MPI(多点接口)协议进行通讯。这两种协议都有其优势,例如PROFINET具有较高的通讯速度和较好的实时性,而MPI适合中小型项目。

## 1.2 硬件与软件连接方法

硬件连接上,通常需要一个网络介质,如工业以太网,和相应的通讯模块。软件层面,工程师需要在TIA Portal(Totally Integrated Automation Portal)等编程和配置软件中设置通讯参数,如IP地址、子网掩码和网关等。通过这些设置,两个PLC设备能够通过网络互相识别和通讯。

## 1.3 现场调试与问题排除

现场调试是确保通讯成功的关键步骤。调试时可能会遇到连接问题、通讯延迟或者数据不一致等问题。排除这些问题,通常需要检查网络硬件连接,确认网络设置的正确性,同时借助诊断工具查看通讯状态。对通讯数据进行实时监控,有助于快速定位和解决问题。

通过以上三个小节的介绍,我们可以看出西门子1500与S7-200 Smart之间的通讯不仅仅是技术层面的对接,它还涉及到正确配置、调试和故障排除的整个流程。掌握这一流程对于实现高效的工业自动化通讯至关重要。

# 2. 网络安全基础理论

网络安全是确保IT系统正常运行的关键组成部分,尤其是在自动化和工业控制系统中,安全措施的恰当实施直接关系到数据的完整性、系统的可用性以及整个企业的稳定运行。本章节将深入探讨网络安全的基本概念、通讯协议的安全风险以及安全防护的原则。

## 2.1 网络安全的重要性与基本概念

网络安全不仅涉及技术层面,还包括管理层面。了解网络安全的基本概念是构建有效防御体系的第一步。

### 2.1.1 通讯协议的安全风险

通讯协议作为设备之间交换信息的基础,其安全漏洞可能引起严重的风险。例如,S7协议在未加密的情况下传输数据可能遭受中间人攻击,攻击者可以拦截、篡改或重放信息。因此,实现安全通讯协议已成为控制系统的必备条件。

### 2.1.2 安全防护的基本原则

为确保通讯协议的安全,必须遵守一些基本原则。例如,最小权限原则确保用户和系统拥有足够的权限执行必要操作,但不允许任何不必要的权限。此外,数据加密、访问控制和审计日志记录也是关键的安全措施。

## 2.2 西门子PLC通讯协议解析

西门子PLC广泛应用于工业自动化领域,其中S7通讯协议是西门子PLC间数据交换的核心。S7通讯协议的安全防护机制对整个工业网络的安全至关重要。

### 2.2.1 S7通讯协议的架构与特点

S7通讯协议支持ISO-on-TCP,即在标准TCP/IP协议之上封装S7消息。其特点包括有状态的连接管理、请求/响应数据交换模式以及服务端和客户端角色的明确划分。尽管这些特性为稳定通讯提供了保障,但它们也为网络攻击提供了潜在的入口。

### 2.2.2 常见的攻击手段及其防范

常见的攻击手段包括嗅探、会话劫持、DOS攻击和注入攻击。为防范这些攻击,需要实施强大的网络隔离措施,使用防火墙和入侵检测系统,并且定期更新和打补丁。

## 2.3 网络攻击的类型与防护措施

网络攻击可能来自多个层面,了解它们的类型及其防护措施是提升网络安全的重要环节。

### 2.3.1 网络监听与欺骗攻击的防护

网络监听攻击主要是攻击者试图捕获通过网络传输的数据。为了防止此类攻击,建议使用加密通信,比如通过SSH或VPN,同时使用交换机代替集线器以避免广播风暴。

### 2.3.2 恶意软件与病毒的防护策略

恶意软件和病毒对PLC系统构成潜在威胁,尤其是当系统连接到互联网时。部署反恶意软件工具、及时更新病毒定义数据库、限制不必要的网络访问权限,以及采用白名单策略,都是有效的防护手段。

为了加强理解,以下是一个通过使用Wireshark工具进行网络监听的示例,展示了如何捕获并分析网络流量。首先,启动Wireshark并选择合适的网络接口进行捕获。

```bash

# 使用Wireshark启动捕获

sudo wireshark

```

随后,通过过滤器来筛选特定的通讯协议或IP地址,进行深入分析。

```

# 过滤TCP协议

tcp

# 过滤特定IP地址

ip.addr == 192.168.1.1

```

这个过程允许网络安全工程师观察到网络上的所有活动,包括西门子PLC通讯协议的流量,因此可以在发生数据泄露或异常通讯时迅速采取行动。

总结本章内容,网络安全的重要性不言而喻。在了解了基础概念、通讯协议的安全风险和防护原则后,接下来章节将介绍西门子1500与S7-200 Smart通讯的安全策略,以确保在实施具体通讯时,可运用最佳实践减少潜在风险。

# 3. 西门子1500与S7-200 Smart通讯安全策略

## 3.1 访问控制与权限管理

### 3.1.1 用户身份验证机制

在现代工业自动化系统中,用户身份验证机制是保护通讯安全的第一道防线。身份验证主要通过三种方式实现:知识验证(例如密码)、拥有验证(例如密钥或智能卡)和生物验证(如指纹或虹膜扫描)。在西门子PLC系统中,通常采用知识验证作为用户身份的确认手段。

在实施身份验证时,应该遵循最小权限原则,即用户仅获得其执行工作任务所必需的最小访问权限。此外,密码管理策略也应该到位,包括定期更换密码、设置复杂密码和限制密码尝试次数等。为了进一步加强安全性,可以考虑采用多因素身份验证,比如结合使用密码与令牌。

### 3.1.2 权限分级与控制策略

权限分级是根据用户角色和职责分配不同的访问权限。在西门子PLC系统中,管理员、工程师、操作员等不同角色应具有不同的权限。例如,操作员可能只需要查看数据和执行简单的控制操作,而工程师则需要有编写程序和修改系统配置的权限。

控制策略的制定包括访问控制列表(ACL)和角色基础访问控制(RBAC

0

0