Java安全类库实战:JSSE与Apache Santuario的安全性与效率比较

发布时间: 2024-09-30 12:13:40 阅读量: 25 订阅数: 35

Java-Java加密与安全教程

# 1. Java安全类库概述

## 1.1 安全类库的必要性

在当今数字化时代,软件应用的广泛互联使得安全性问题尤为重要。随着攻击手段的日益复杂,传统的安全机制已无法满足现代网络安全的需求。Java作为企业级应用开发的首选语言,其安全类库提供了标准化、安全的编程接口,确保应用程序在设计、开发和运行时的综合安全。

## 1.2 Java安全类库种类

Java安全类库涵盖了广泛的安全领域,包括但不限于加密、认证、访问控制、消息摘要和数字签名等。一些核心的安全类库如Java Cryptography Architecture (JCA)、Java Secure Socket Extension (JSSE) 和 Apache Santuario 等,它们在Java平台中扮演着不可或缺的角色,为开发者提供了一套全面且强大的工具集来构建安全应用。

## 1.3 安全类库的开发考量

在开发过程中,正确选择和使用安全类库至关重要。开发者需要考虑的关键因素包括性能、易用性、灵活性以及与现有系统的兼容性。每个安全类库都有其特定的用途和优势,因此,了解每个库的特性和如何它们能够协同工作,对于构建高效、安全的应用至关重要。接下来的章节将深入探讨Java安全类库中的JSSE和Apache Santuario,以指导读者进行更精确的选择和高效的应用。

# 2. JSSE的核心原理与应用

### 2.1 JSSE架构与组件

#### 2.1.1 SSL/TLS协议基础

SSL(安全套接层)和TLS(传输层安全性协议)是用于在计算机网络中实现通信安全的协议。它们通过加密传输数据来防止数据被截获和篡改,确保通信双方的身份验证。TLS是SSL的后续版本,两者在功能上相似,但TLS在安全性和效率方面进行了改进。TLS1.2和1.3是目前使用最广泛的版本,而TLS1.1及之前的版本已经被认为存在安全隐患。

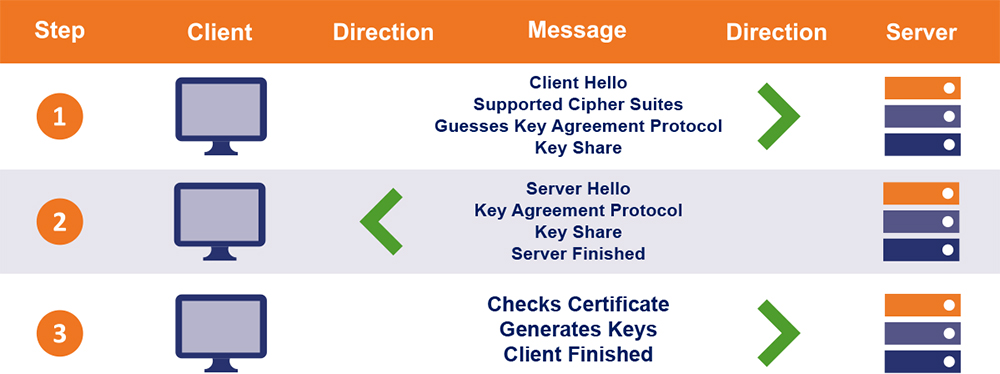

SSL/TLS协议主要由两个阶段组成:

1. 握手阶段:在这个阶段,客户端和服务器之间互相验证对方的身份,并协商出加密算法和密钥。这包括了“Hello”消息的交换、证书交换、密钥生成以及会话密钥的确认。

2. 数据传输阶段:一旦握手阶段完成,双方就可以使用协商的密钥和加密算法来安全地传输数据。传输的数据将被加密和解密,保证了传输过程的安全性。

TLS协议的版本更新不仅提高了通信的效率,也增强了安全性,通过减少握手次数(例如0-RTT的握手)、移除有安全隐患的密码套件等方式来实现。它还包括前向保密(Forward Secrecy)机制,以确保即使长期的加密密钥被破解,之前的通信记录也不会受到影响。

### 2.1.2 JSSE提供的安全机制

Java安全套接扩展(Java Secure Socket Extension,JSSE)是Java提供的一个框架,允许Java应用程序实现SSL和TLS协议。JSSE提供了一套丰富的API,使得开发者可以很容易地为Java应用添加SSL/TLS支持,实现安全的网络通信。

JSSE的几个关键组件包括:

1. SSLContext:这是JSSE的核心,它负责初始化SSL/TLS握手过程。开发者可以通过SSLContext来配置SSL/TLS的参数,包括使用的协议版本、密码套件以及密钥管理器和信任管理器。

2. SSLSocket:这是Java中的一个套接字类,它在普通的Socket之上提供了SSL/TLS安全功能。使用SSLSocket可以让开发者在进行网络通信时自动进行加密和解密,以及身份验证。

3. SSLServerSocket:类似于SSLSocket,但它是专门用于服务器端的。SSLServerSocket用于监听传入的SSL连接请求,并与客户端进行安全协商。

4. KeyManager和TrustManager:这两个组件用于管理密钥和证书。KeyManager负责管理服务器的私钥,而TrustManager负责管理信任的证书颁发机构(CA)证书。

5. HostnameVerifier:这个组件用于验证服务器的身份。在TLS握手过程中,如果服务器的主机名和证书中的主机名不匹配,可以通过自定义的HostnameVerifier来决定是否接受该证书。

JSSE的这种设计使其可以灵活地适应各种安全需求。通过这些组件,开发者可以实现各种复杂的网络通信安全场景,如从简单的HTTP代理到复杂的电子商务交易系统。

### 2.2 JSSE的密钥和证书管理

#### 2.2.1 密钥库与信任库的管理

在SSL/TLS通信过程中,密钥库(Keystore)和信任库(Truststore)是存储密钥和证书的重要组成部分。密钥库用于存储服务器或客户端的私钥和相应的证书链,而信任库用于存储可信的证书颁发机构(CA)的证书。JSSE使用Java密钥库(JKS)和PKCS#12格式的密钥库和信任库,同时也支持其他类型的密钥库(如JCEKS)。

对于密钥库和信任库的管理,JSSE提供了`KeyStore`类,它允许开发者执行以下操作:

1. 创建新的密钥库和信任库。

2. 向密钥库中添加、删除或修改条目。

3. 加载和保存密钥库和信任库到文件系统。

4. 获取密钥库和信任库中的条目信息。

密钥库和信任库可以被密码保护,这意味着它们的读写操作需要一个密码。在实际部署中,保护好密钥库和信任库的密码至关重要,因为它们直接关系到系统安全。

### 2.2.2 密钥生成与证书请求

在使用JSSE进行SSL/TLS通信时,密钥生成和证书请求是初始化密钥库和信任库的重要步骤。密钥对(通常是RSA或ECDSA)由私钥和公钥组成,用于加密数据和验证签名。

密钥对的生成通常通过Java的`KeyPairGenerator`类完成。开发者可以指定密钥算法和密钥长度来生成密钥对。完成密钥对的生成后,可以使用这些密钥对创建一个自签名的证书,或通过证书签名请求(CSR)向证书颁发机构(CA)申请证书。

生成CSR时,需要提供一些信息,如组织名称、组织单元、地理信息、域名和电子邮件地址等。这通常通过`CertificationRequestBuilder`类来实现。CSR中会包含生成的公钥以及请求信息,并使用私钥进行签名。

一旦CSR被CA接收并处理,CA将会发放相应的证书,该证书包含公钥和CA的数字签名。证书可以导入到密钥库中,这样服务器或客户端就可以使用证书来进行SSL/TLS握手过程。

### 2.3 JSSE的性能优化实践

#### 2.3.1 连接复用与会话缓存

在SSL/TLS握手过程中,尤其是在服务器端,为了提高性能,可以采用连接复用和会话缓存机制。连接复用允许服务器复用已有的SSL会话,而不需要每次都执行完整的握手过程。会话缓存则是存储之前SSL会话数据的机制,以便快速恢复会话。

为了实现连接复用和会话缓存,可以使用`SSLSessionContext`接口。服务器端的`SSLSessionContext`可以配置为存储一定数量的会话信息。在进行SSL握手时,如果客户端提供了一个会话ID,服务器会尝试从会话缓存中检索相应的会话信息。如果找到匹配项,握手过程将大大简化,只需完成密钥确认即可恢复会话。

为了优化会话缓存的性能,可以将缓存设置为本地存储,避免使用分布式存储系统。此外,可以通过设置合适的超时和最大会话数来管理缓存的大小,防止缓存无限制地增长。

#### 2.3.2 异步IO与NIO在JSSE中的应用

异步I/O(Java NIO)在Java中提供了一种高效处理大量I/O操作的方式,这对于需要处理大量网络连接的应用尤其重要。与传统的阻塞I/O相比,异步NIO可以提高系统资源的利用率,特别是在网络请求量大时,可以显著提升性能。

在JSSE中,可以利用`SSLEngine`类来实现异步和非阻塞的SSL/TLS处理。`SSLEngine`为开发者提供了一种灵活的方式来控制SSL/TLS的处理过程。通过`SSLEngine`,开发者可以在`Selector`上注册准备好的套接字,并对感兴趣的I/O操作使用`Selector`进行管理。

使用异步NIO和`SSLEngine`的组合,可以构建出能够高效处理大量并发SSL/TLS连接的服务器。这种组合特别适合于高性能的网络应用,如Web服务器、应用程序服务器和消息代理等。

这种优化通常涉及以下几个步骤:

1. 初始化`SSLContext`,配置必要的参数。

2. 使用`SSLContext`创建`SSLEngine`实例。

3. 在`Selector`上注册套接字,并设置为非阻塞模式。

4. 编写事件处理逻辑,监听套接字的读写事件。

5. 在事件处理过程中,使用`SSLEngine`进行SSL/TLS握手和数据加密解密操作。

6. 适当地管理会话缓存和连接复用,以提升整体性能。

# 3. Apache Santuario的原理与应用

在现代企业应用中,数据的安全性和隐私性变得尤为重要。Apache Santuario是一个广泛使用的XML安全库,它

0

0