ESP8266连接问题一网打尽:数据手册案例分析,稳定连接不是梦

发布时间: 2024-12-21 10:07:08 阅读量: 9 订阅数: 11

esp8266连接腾讯云

# 摘要

ESP8266作为一款流行的Wi-Fi模块,已成为物联网(IoT)开发的热门选择。本文首先介绍了ESP8266的基本概念及其连接基础,随后深入探讨了其网络通信机制,包括Wi-Fi协议的支持和物联网设备的TCP/IP协议栈功能。针对连接问题,本文分析了连接超时、数据丢包、断线重连和安全性问题,并提供了案例分析及解决方案。此外,优化技巧如信号强度调整、网络性能调优以及远程更新维护也是本文的重点内容。本文最后介绍了ESP8266在远程控制、数据处理和云集成方面的高级应用实践,并提供了项目开发全攻略,包括开发环境配置、程序编写、调试以及成功案例分享和经验总结,旨在为开发者提供全面的指南,以实现ESP8266的有效利用和优化。

# 关键字

ESP8266;网络通信;连接问题;网络优化;远程控制;物联网安全

参考资源链接:[ESP8266EX技术规格书-乐鑫2018版中文数据手册](https://wenku.csdn.net/doc/646a0e6f5928463033e311bf?spm=1055.2635.3001.10343)

# 1. ESP8266简介与连接基础

ESP8266是一款流行的低成本Wi-Fi模块,它使得任何微控制器可以通过串行接口连接到Wi-Fi网络。它支持多种模式的运行,包括作为一个独立的Wi-Fi接入点或客户端模式连接到其他网络。开发人员使用ESP8266可以轻松实现物联网(IoT)设备的网络功能。

## 1.1 初识ESP8266

ESP8266不仅支持TCP/IP协议,还内置了完整的TCP/IP堆栈,这意味着它几乎可以即插即用地工作。由于其内置的天线设计,它能够高效地连接到Wi-Fi网络,并且具有较高的灵敏度。

## 1.2 硬件连接基础

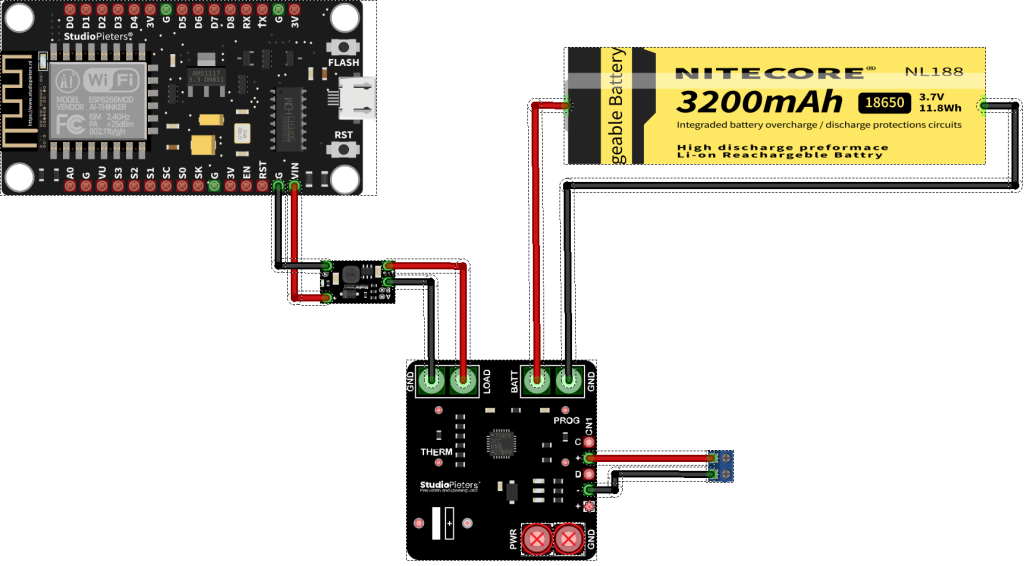

连接ESP8266到一个开发环境的第一步是理解其引脚分配。模块通常有GPIO引脚,如TX(发送)和RX(接收),用于与微控制器通信,还有VCC和GND引脚用于供电。接下来是使用适当的串行通信速率和协议参数设置,比如波特率和硬件流控制。

例如,下面是一个基础的串行连接设置代码块:

```c++

// 初始化串行通信参数

Serial.begin(115200); // 设置波特率为115200

```

一旦硬件连接完成,并且串行通信设置正确,就可以开始编写代码来控制ESP8266模块,从而连接到Wi-Fi网络。在下一章节,我们将深入探讨ESP8266的网络通信机制及其在物联网中的应用。

# 2. ESP8266的网络通信机制

### 2.1 Wi-Fi协议与ESP8266

#### 2.1.1 Wi-Fi网络的运作原理

Wi-Fi网络,全称为Wireless Fidelity,是一种可以将个人电脑、手持设备等终端以无线方式互相连接的技术。Wi-Fi网络使用的是2.4GHz或5GHz无线电信号进行通信,能够支持一定范围内的设备互相通信,构建局域网,或者接入互联网。

Wi-Fi的运作原理包括了无线信号的发射和接收,数据的封装与解封装,以及使用了多种协议进行通信。当数据包从一个设备发送到另一个设备时,Wi-Fi首先会将数据包封装成Wi-Fi协议能够理解的格式,然后通过无线信号进行传输。接收设备在接收到无线信号后,会进行解封装以还原原始数据。

Wi-Fi网络可以工作在不同的模式下,其中包括:基础设施模式(Infrastructure mode)、Ad-Hoc模式(点对点模式)等。在基础设施模式下,有一个接入点(Access Point)作为通信的中心,所有设备都通过接入点来互相通信。在Ad-Hoc模式下,每个设备之间可以直接进行通信,不需要通过接入点。

#### 2.1.2 ESP8266对Wi-Fi协议的支持

ESP8266作为一款高度集成的Wi-Fi芯片,拥有完整的TCP/IP协议栈,可以作为任何Wi-Fi网络中的客户端或者接入点。其Wi-Fi特性使得ESP8266在物联网设备中得到了广泛的应用,尤其适合于需要网络连接的低功耗和小型化的应用场合。

ESP8266不仅支持标准的802.11 b/g/n Wi-Fi协议,还支持诸如WEP、WPA/WPA2安全加密协议。通过这些协议的使用,ESP8266能够实现安全的数据传输,保护用户数据不受未授权访问。

ESP8266对于Wi-Fi协议的支持还体现在它的射频能力上。其内置的射频前端电路可以处理各种信号模式,从而能够有效地接收和发送Wi-Fi信号。此外,ESP8266的固件升级功能让它能够不断适应新的网络标准和协议,保持设备的长期兼容性。

### 2.2 物联网设备的连接方式

#### 2.2.1 设备间的连接流程

物联网设备连接的主要流程可以分为以下步骤:

1. 设备开机或重启后启动Wi-Fi模块。

2. Wi-Fi模块扫描周围的Wi-Fi网络,查找可用的网络。

3. 设备尝试连接到预设的Wi-Fi网络,这可能涉及输入网络密码。

4. 成功连接后,设备通常会从DHCP服务器获取IP地址,也有可能被分配一个静态IP地址。

5. 一旦设备获得了网络访问权限,它就可以开始进行数据通信,比如发送和接收数据,或者访问云服务。

在物联网应用中,ESP8266通常被配置为客户端模式,连接到家庭或企业的无线路由器。在此模式下,ESP8266的Wi-Fi模块会与路由器进行认证和关联,之后就可以通过路由器接入互联网。

#### 2.2.2 ESP8266的TCP/IP协议栈功能

ESP8266内置的TCP/IP协议栈具备以下关键功能:

- IP地址管理:包括自动获取IP地址(DHCP客户端)或使用静态IP地址。

- 网络层支持:支持IPv4,可选支持IPv6。

- 传输层支持:支持TCP和UDP两种传输层协议。

- 应用层支持:提供HTTP、MQTT等应用层协议的客户端支持。

- DNS客户端:支持域名解析功能,可以将域名转换为IP地址。

- 安全性支持:内建SSL/TLS加密支持,保证数据传输的安全性。

ESP8266通过TCP/IP协议栈将底层的无线通信抽象成高级的网络接口,使得开发者可以通过简单的编程接口进行网络通信,而无需深入了解底层复杂的网络协议和编程细节。

### 2.3 排除连接问题的理论基础

#### 2.3.1 常见的连接问题及其成因

物联网设备在使用ESP8266进行网络通信时可能会遇到多种连接问题。常见问题及其成因包括:

- 连接超时:可能由于Wi-Fi信号弱、密码错误、路由器限制或者ESP8266与路由器兼容性问题导致。

- 数据丢包:可能是由于信号干扰、距离过远、或者设备硬件故障等原因造成。

- 连接不稳定:可能是由于信号强度波动、路由器负载过高、或ESP8266固件bug等原因引起。

了解这些问题成因是进行故障诊断和解决的第一步。当设备无法连接网络时,需要逐步排查以确定问题所在。

#### 2.3.2 网络故障诊断的理论知识

网络故障诊断通常遵循以下步骤:

1. 检查物理连接:确认ESP8266与网络设备之间的物理连接是否正常,例如Wi-Fi天线是否损坏或未正确连接。

2. 信号质量测试:使用网络分析工具检查ESP8266的Wi-Fi信号质量,包括信号强度和信号质量指标。

3. IP配置检查:确认ESP8266的IP配置信息,比如IP地址、子网掩码、网关和DNS服务器地址是否正确。

4. 网络设备状态:检查网络侧设备,如路由器的设置和状态,确认设备是否允许新设备连接。

5. 通讯协议测试:进行端口扫描、ping测试或使用网络抓包工具测试ESP8266的网络通信能力。

6. 固件与软件调试:更新ESP8266的固件到最新版本,以及检查和调整连接代码,确保没有编程错误。

通过这些步骤,可以对网络故障进行系统的排查,并找到可能的解决办法。

# 3. ESP8266连接问题案例分析

## 3.1 连接超时问题

### 3.1.1 问题描述与案例

在使用ESP8266模块进行网络通信时,连接超时是最常见的问题之一。连接超时意味着ESP8266在指定的时间内无法完成与Wi-Fi网络或服务器的连接。这可能是由于多种原因造成的,包括但不限于信号弱、路由器配置问题、网络拥挤、ESP8266固件问题等。

例如,开发者在尝试让ESP8266连接到一个名为“HomeNetwork”的Wi-Fi网络时,发现模块在尝试连接时会花费很长时间,最终显示连接超时。通过对该场景的分析,我们可以了解到,连接超时问题通常发生在网络环境复杂或是设备本身存在配置错误的情况下。

### 3.1.2 故障排查与解决方案

当遇到连接超时问题时,首先要进行的是故障排查。排查流程应该遵循以下步骤:

1. **检查ESP8266固件版本**:确保ESP8266运行的是最新稳定固件版本,旧版固件可能存在已知的连接问题。

2. **网络信号强度测试**:使用手机或其他设备测试ESP8266附近Wi-Fi信号的强度,弱信号可能导致连接困难。

3. **路由器配置检查**:确保Wi-Fi路由器设置中没有MAC地址过滤或访问限制规则阻碍了ESP8266的连接。

4. **ESP8266重置与重启**:有时简单的重启ESP8266模块就可解决问题。

如果以上步骤都不能解决问题,可以尝试以下代码示例进行排查和解决:

```c

#include <ESP8266WiFi.h>

const char* ssid = "HomeNetwork"; // 替换成你的Wi-Fi名称

const char* password = "12345678"; // 替换成你的Wi-Fi密码

void setup() {

Serial.begin(115200);

WiFi.begin(ssid, password);

while (WiFi.status() != WL_CONNECTED) {

delay(500);

Serial.print(".");

}

Serial.println("");

Serial.print("Connected to ");

Serial.println(ssid);

Serial.print("IP address: ");

Serial.println(WiFi.localIP());

}

void loop() {

// 这里可以放置你的代码

}

```

在上述代码中,我们使用了`WiFi.begin()`函数来开始连接过程,并通过检查`WiFi.status()`的返回值来确定连接状态。如果返回值不是`WL_CONNECTED`,则说明连接不成功。我们可以看到,通过打印点操作符"."来指示连接尝试的过程,并在连接成功后打印出本地IP地址。

### 3.2 数据丢包与断线重连

#### 3.2.1 分析与案例

数据丢包和频繁断线重连的问题通常发生在网络环境不稳定的情况下,可能是由于路由器信号干扰、硬件缺陷或网络拥塞引起的。例如,一个用于环境监测的ESP8266模块在无人干预的情况下,每隔几分钟就会断开连接,同时监控软件会显示丢包信息。

为了更好地理解这个问题,我们可以通过以下案例来分析:

假设ESP8266用于持续监控气象数据,并将数据发送到云服务器。一段时间后,监控软件显示数据传输时有大量丢包,并且ESP8266模块会不定期的断开与网络的连接。检查该环境的Wi-Fi信号强度没有问题,说明问题可能出在ESP8266模块或软件配置上。

#### 3.2.2 优化措施与实践

面对数据丢包与断线重连问题,我们可以采取以下措施进行优化:

1. **设置重连策略**:为ESP8266编写一个合理的

0

0